ret2libc1

1.简单机制介绍

ret2libc即控制程序执行libc中的函数,一般是返回至某个plt处或者函数的具体的位置(比如got表项的内容)。一般,我们选择跳转到system("/bin/sh")位置,从而获取shell。当程序调用某个函数时,程序会去plt表内查找,plt表再去got内查找,如果got内存在那么直接返回;如果不存在那么就调用查找函数搜寻需要用到的函数,然后存入got表内。

当前的ret2libc1:有system,有”\bin\sh“

2.程序分析

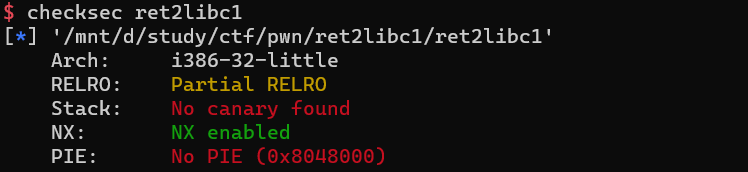

checksec检查机制:

发现nx开启,那么就不能直接在栈上执行shellcode,需要使用系统自带的函数或者gadget进行溢出。

file命令查看:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-DJn1RXbP-1628251374894)(https://i.loli.net/2021/07/07/NmAcWDQVZIPfFq2.png)]

动态链接程序

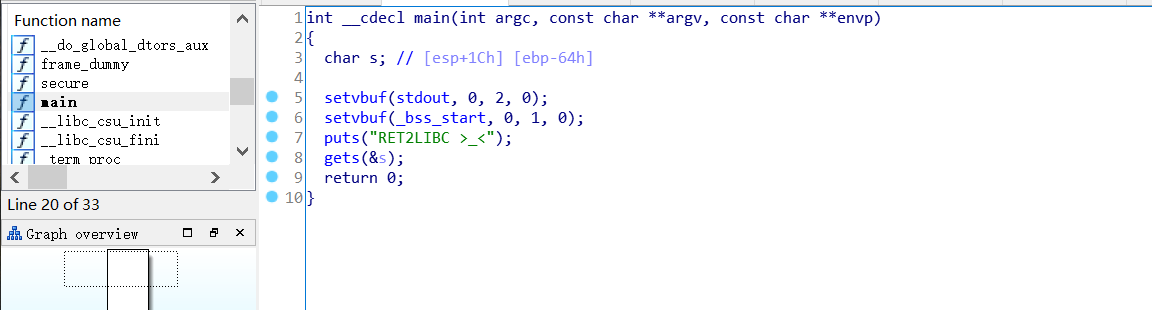

使用ida分析:

发现存在gets()这个危险函数,可以用来溢出。

发现存在system()函数,则system会被加载到plt表内:

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-sqMZ6UVp-1628251374897)(https://i.loli.net/2021/07/08/ZlXFo23PrdgWJLv.png)]

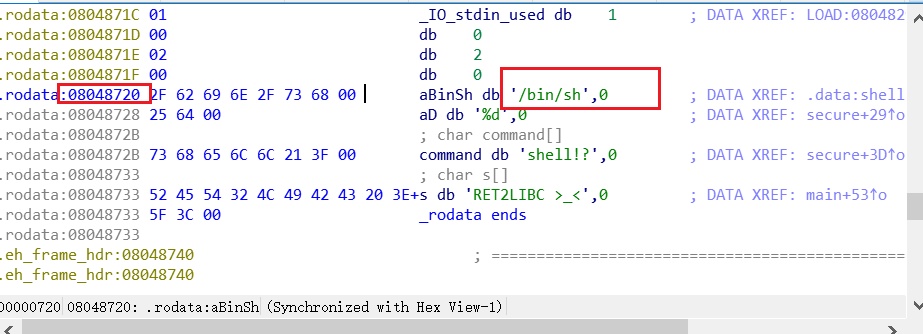

发现字符串“/bin/sh”,在0x08048720处

考虑调用系统调用system()函数来获取shell

那么得到构造栈帧的思路如下:

本文介绍了ret2libc攻击机制,通过控制程序执行libc中的system函数来获取shell。首先讲解了ret2libc的基本原理,然后分析了一个开启NX保护的程序,发现存在gets()和system()函数,以及/bin/sh字符串。通过计算溢出长度,最后编写了exploit来实现攻击。

本文介绍了ret2libc攻击机制,通过控制程序执行libc中的system函数来获取shell。首先讲解了ret2libc的基本原理,然后分析了一个开启NX保护的程序,发现存在gets()和system()函数,以及/bin/sh字符串。通过计算溢出长度,最后编写了exploit来实现攻击。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

498

498

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?