Web11

解题方法:

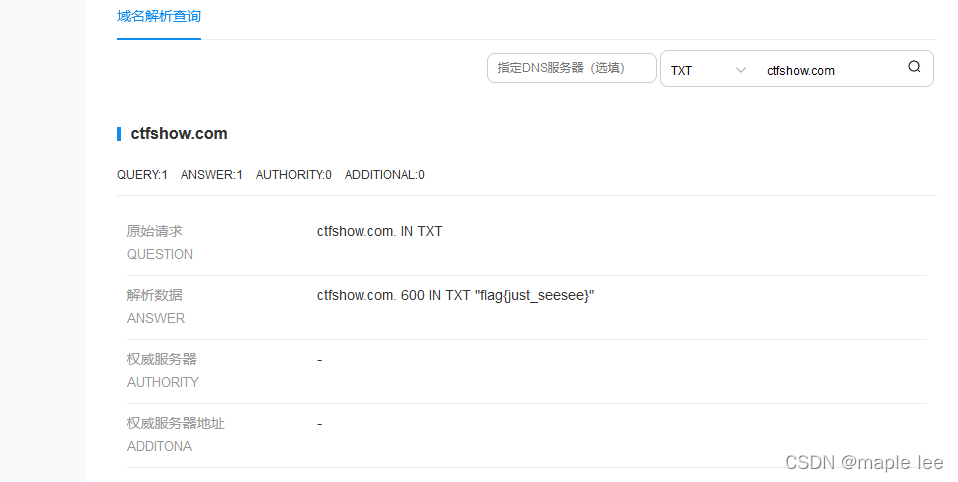

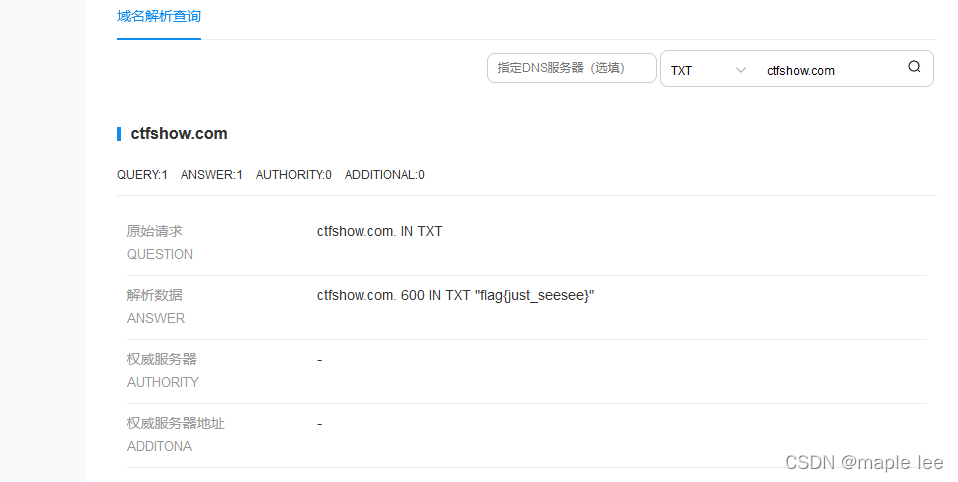

发现本题没有可配置环境,题目提示域名其实也可以隐藏信息,比如ctfshow.com就隐藏了一条信息

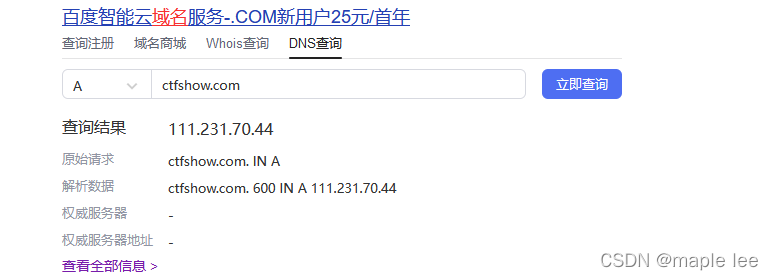

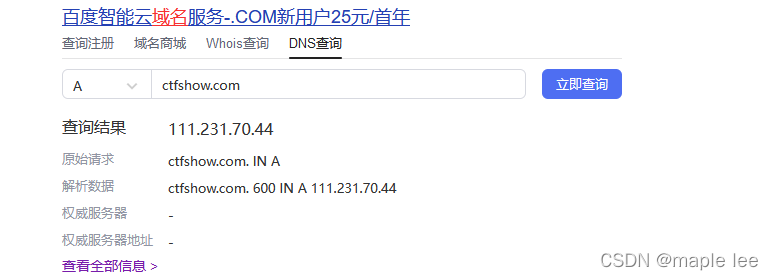

我们在网络搜索一个域名服务对ctfshow.com进行查询

查看更多,在TXT记录中发现了flag

Web12

解题方法:

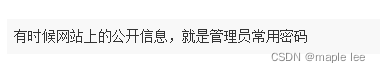

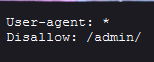

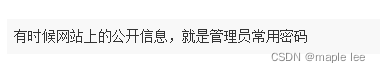

本题告诉我们管理员密码有时就是网上公开的的内容,那么我们猜测用户名和密码一定是禁止爬取的,所以先利用robots协议查询到了用户名为admin

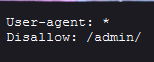

之后回到初始页面中,发现这串数字是最有可能充当密码的,经过验证发现该串数字确实是管理员密码,得到flag

发现本题没有可配置环境,题目提示域名其实也可以隐藏信息,比如ctfshow.com就隐藏了一条信息

我们在网络搜索一个域名服务对ctfshow.com进行查询

查看更多,在TXT记录中发现了flag

本题告诉我们管理员密码有时就是网上公开的的内容,那么我们猜测用户名和密码一定是禁止爬取的,所以先利用robots协议查询到了用户名为admin

之后回到初始页面中,发现这串数字是最有可能充当密码的,经过验证发现该串数字确实是管理员密码,得到flag

4746

4746

2449

2449

2889

2889

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?