生产区不允许访问互联网,办公区和游客区允许访问互联网

办公区设备10.0.2.10不允许访问DMz区的FTP服务器和HTTP服务器,仅能ping通10.0.3.10

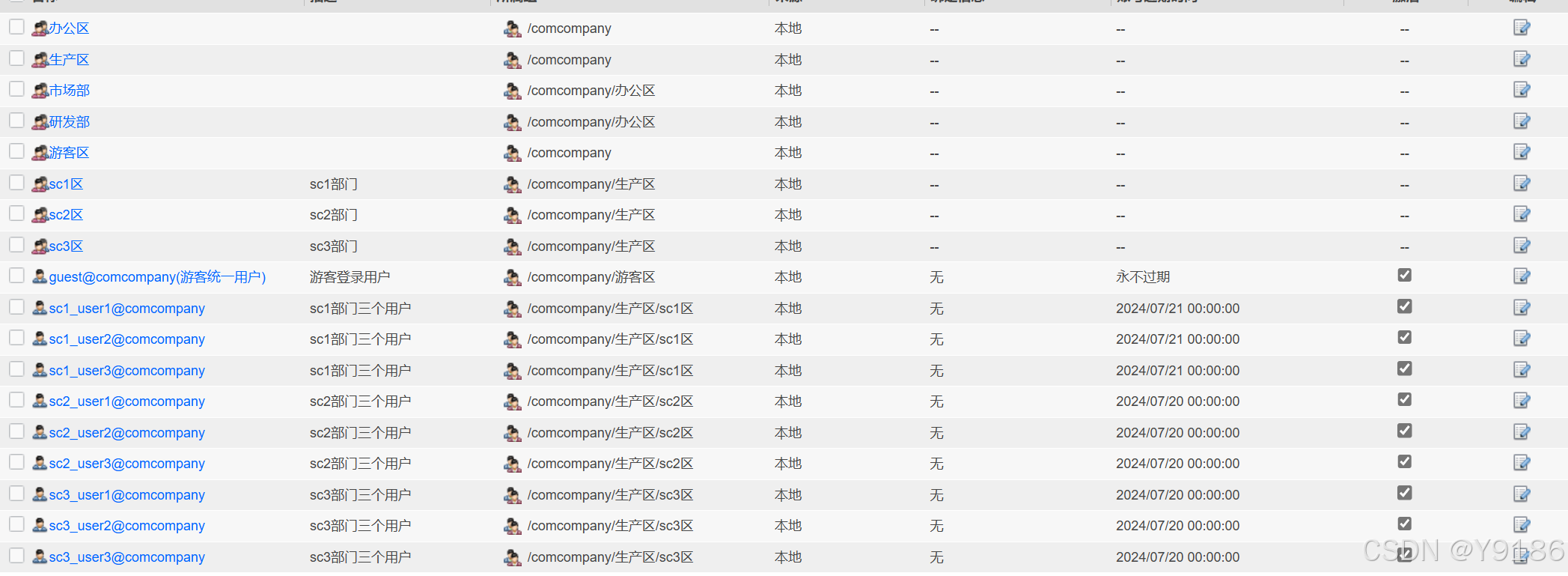

办公区分为市场部和研发部,研发部Ip地址固定,访问dmz区使用匿名认证,市场部需要用户绑定ip地址,访问dmz区使用免认证;

游客区人员不固定,不允许访问DMz区和生产,统一使用Guest用户登录,密码Admin@123,游客仅有访问公司门户网站和上网的权限,门户网站地址10.0.3.10

统一使用Guest用户登录,密码Admin@123

游客仅有访问公司门户网站和上网的权限,门户网站地址10.0.3.10

生产区访问dmz区时,需要进行protal认证,

企业网络安全策略配置

企业网络安全策略配置

1773

1773

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?