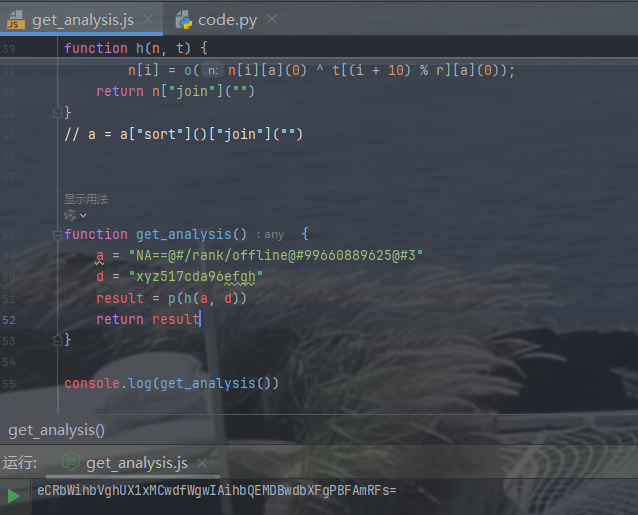

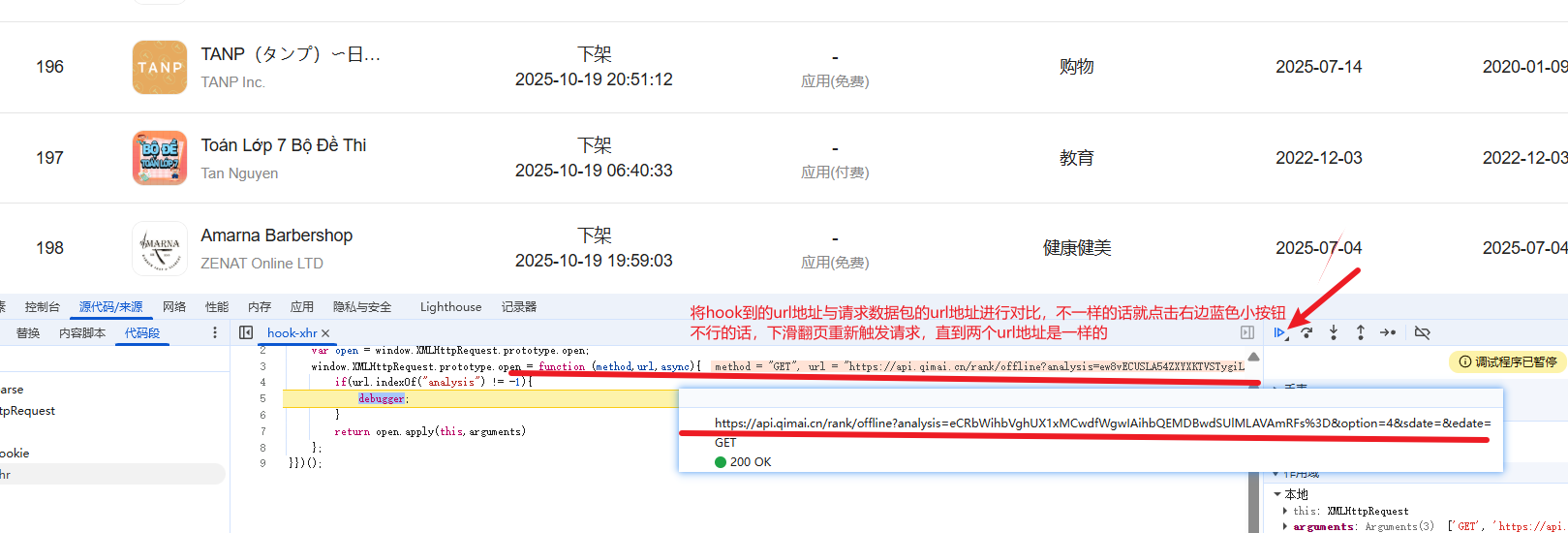

先看成品效果

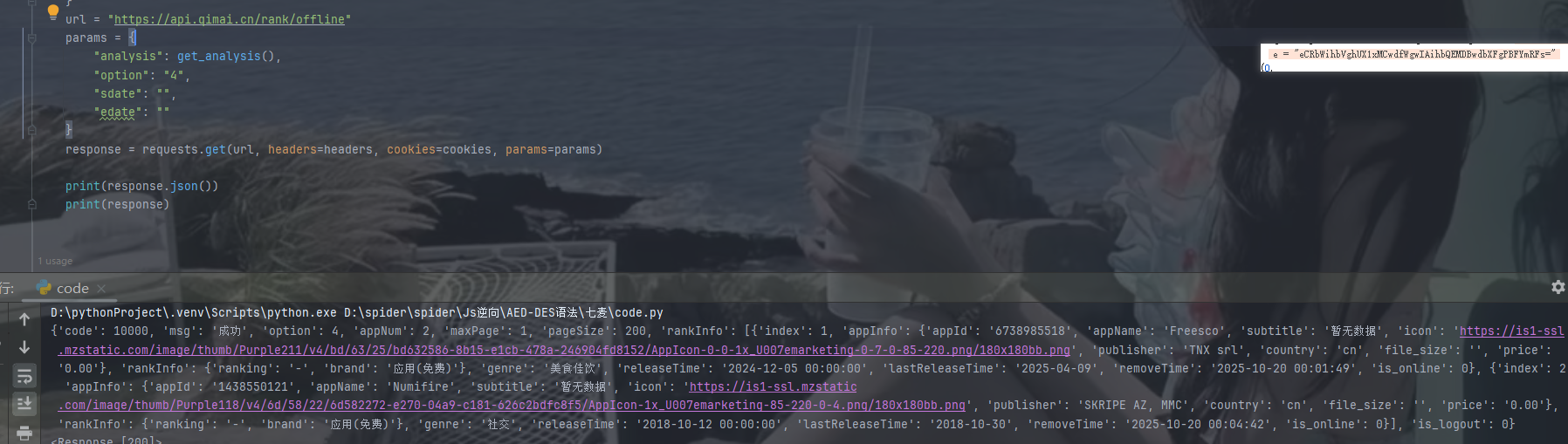

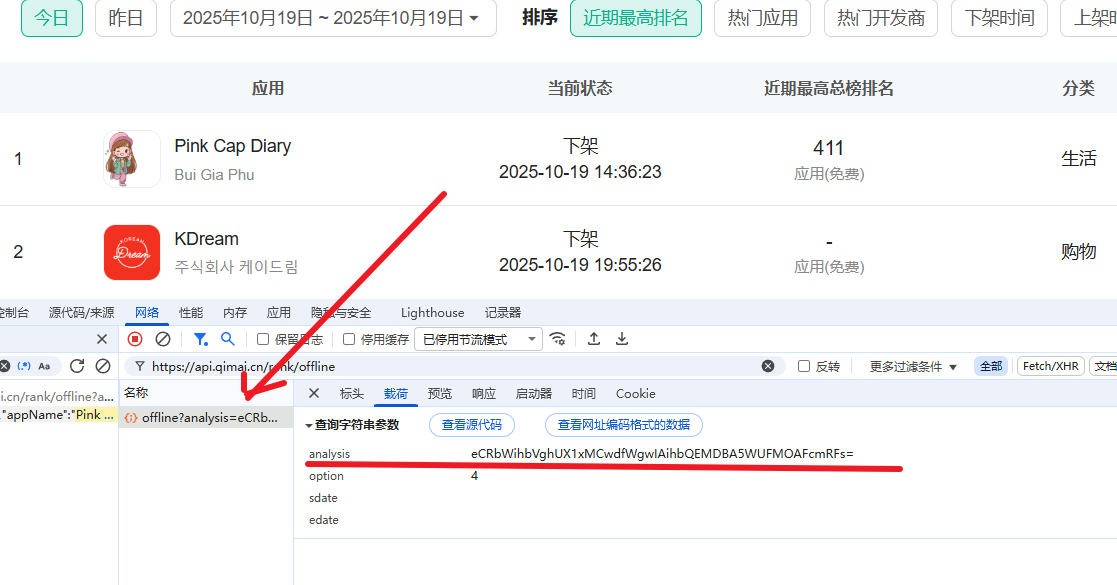

1,刷新网页后找到这个数据包,点击载荷可以发现有一个加密参数analysis

2,定位方式一,准备好我们的hook代码,运行hook代码后通过下滑翻页来触发请求

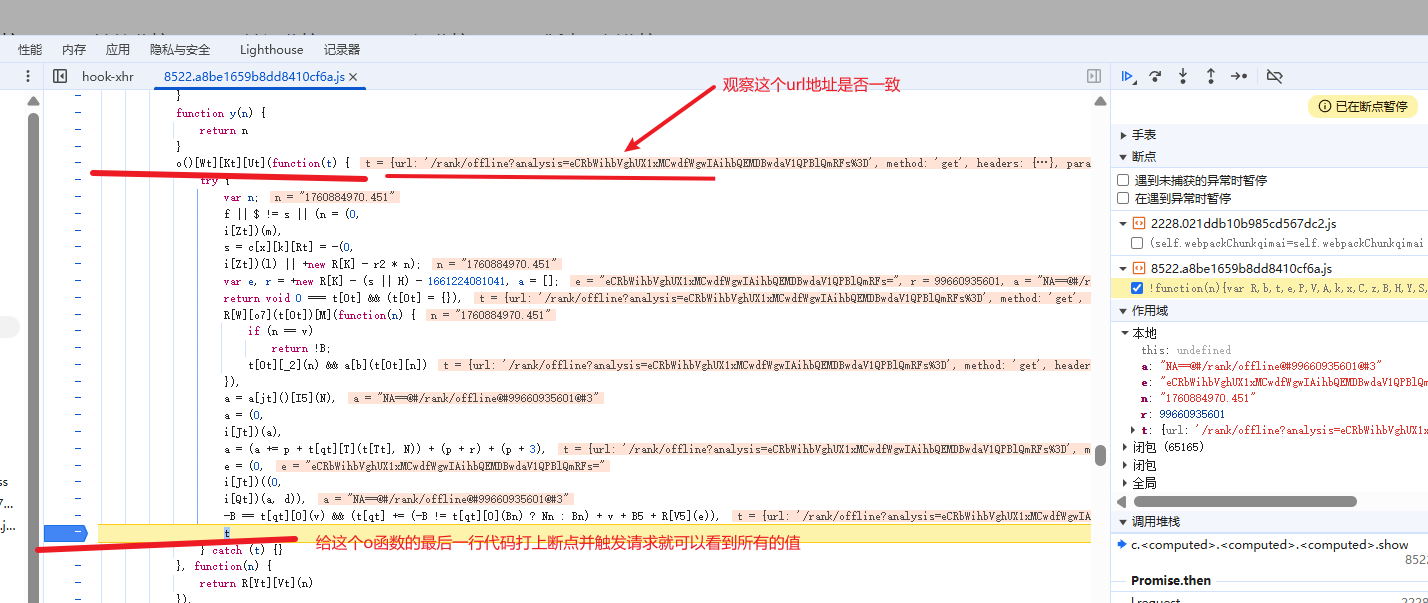

3,观察url地址是否一致

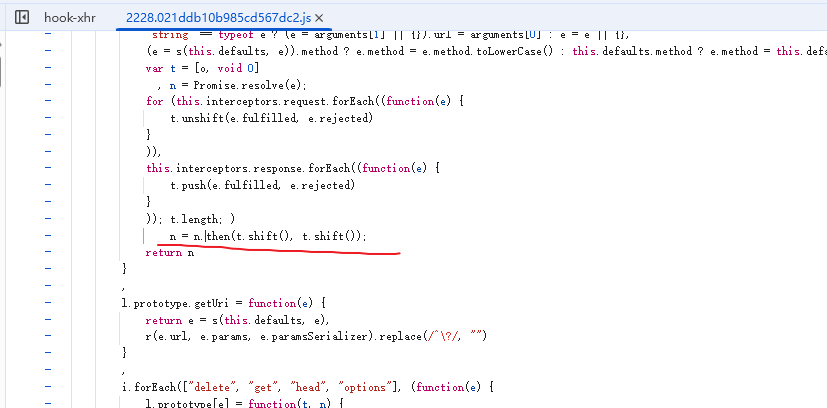

4,向下找堆栈,可以发现这个n = n.then(t.shift(), t.shift),第一个t.shift()是成功回调的函数,第二个是回调失败的,我们需要点进第一个成功回调的参数里面

5,进到函数里面后这个定位到函数的最后一行代码打上断点触发请求,可以看到所有的参数显示出来了

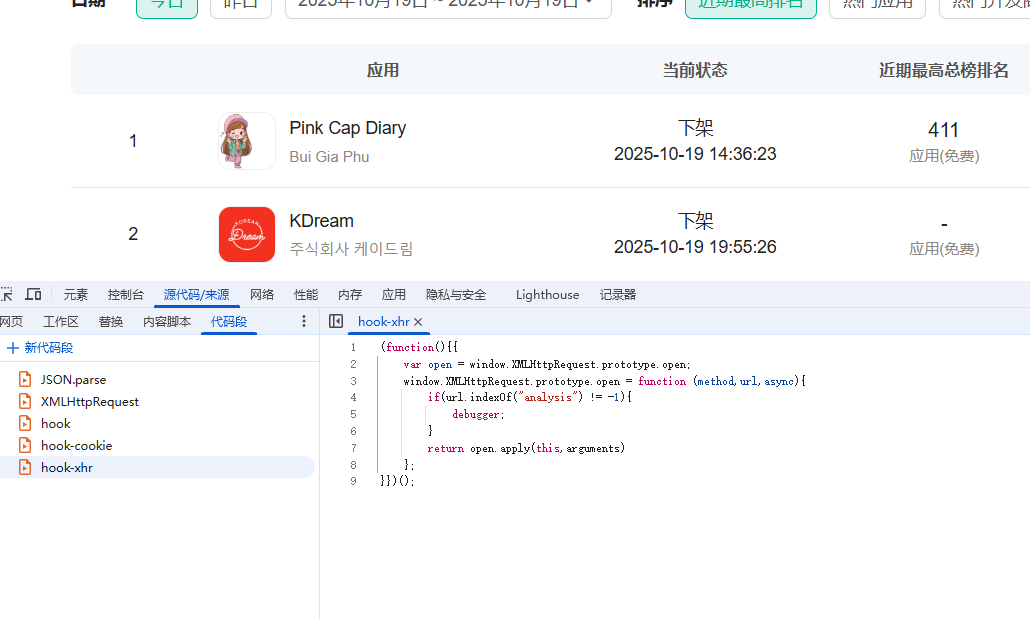

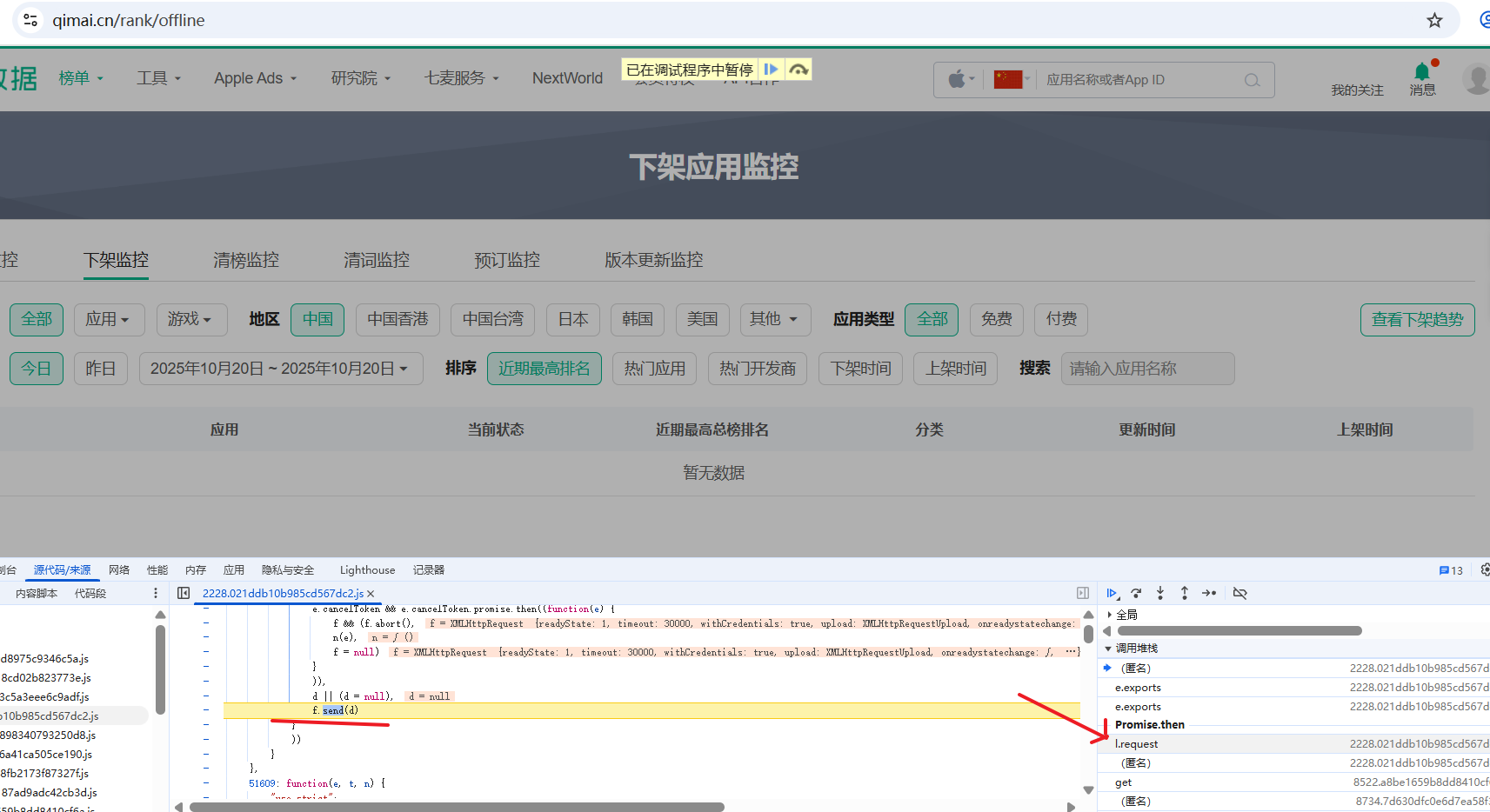

6,另外一种方式:xhr断点,先复制请求数据包的url地址

7,然后添加xhr断点调试

仅供学习和参考,如有侵权,请联系我下架

1979

1979

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?