大学生学工控安全:工业控制系统安全入门

一、引言

工控安全(Industrial Control System Security,ICS Security)是保障工业生产设施(如电力、化工、智能制造)安全的核心领域,涉及 SCADA(监控与数据采集)、PLC(可编程逻辑控制器)、DCS(集散控制系统)等专用系统。随着工业互联网的普及,工控系统与互联网连接增多,安全风险(如恶意代码攻击、设备篡改)凸显,相关人才缺口极大。对大学生而言,入门工控安全需结合工业场景特性,从基础概念和实操模拟入手,是未来进入能源、制造行业安全岗位的重要方向。本文系统梳理工控安全入门知识,帮你明确学习路径。

二、工控安全核心基础概念

1. 工控系统(ICS)组成

工控系统与传统 IT 系统差异显著,核心组件包括:

-

(1)SCADA 系统(监控与数据采集):

-

作用:远程监控分散的工业设备(如电力变电站、油气管道阀门),实现数据采集与远程控制;

-

特点:覆盖范围广(跨区域)、实时性要求低(秒级延迟可接受);

-

示例:电力行业的电网调度系统、水务公司的供水管道监控系统。

-

(2)PLC 设备(可编程逻辑控制器):

-

作用:工业现场的 “大脑”,执行具体控制逻辑(如生产线电机启停、温度调节);

-

特点:实时性强(毫秒级响应)、硬件专用(多为工业级芯片,抗干扰);

-

示例:汽车生产线的机械臂控制 PLC、化工反应釜的温度控制 PLC。

-

(3)DCS 系统(集散控制系统):

-

作用:集中管理工业现场多个子系统(如化工车间的反应、精馏、换热系统),实现协同控制;

-

特点:集中监控 + 分散控制,适合复杂工业场景(如大型化工厂)。

-

(4)工控协议:

-

专用协议:与 IT 协议(TCP/IP)不同,工控协议侧重实时性与可靠性,如:

-

Modbus:最常用的工控协议,用于 PLC 与上位机通信;

-

DNP3:电力行业专用协议,支持远程数据采集;

-

S7:西门子 PLC 专用协议,用于设备控制与数据交互。

2. 工控安全与传统 IT 安全的差异

| 对比维度 | 工控安全 | 传统 IT 安全 |

|---|---|---|

| 核心目标 | 保障生产连续性(不中断)、设备安全 | 保障数据机密性、完整性、可用性 |

| 实时性要求 | 极高(毫秒 / 秒级响应,中断即停产) | 较低(秒 / 分钟级延迟可接受) |

| 系统生命周期 | 长(10-20 年,老旧设备多) | 短(3-5 年,更新快) |

| 攻击影响 | 物理伤害(如设备损坏、爆炸)、经济损失 | 数据泄露、服务中断 |

| 防御难点 | 无法轻易重启 / 更新(怕影响生产) | 可定期更新补丁、重启服务 |

三、工控安全核心风险与典型案例

1. 常见安全风险

-

(1)设备漏洞:老旧 PLC/DCS 设备存在未修复漏洞(如西门子 S7-200 PLC 的默认密码漏洞),攻击者可远程控制设备;

-

(2)协议脆弱性:工控协议(如 Modbus)多为明文传输,无身份认证,攻击者可窃听数据或篡改控制指令;

-

(3)恶意代码攻击:针对工控系统的专用恶意代码(如 “震网病毒”),可破坏工业设备(如 centrifuges 离心机);

-

(4)配置不当:工控系统部署时未禁用默认账号、未限制网络访问(如 PLC 直接连公网),导致攻击入口;

-

(5)人员操作失误:运维人员误操作(如修改 PLC 参数)或泄露账号,导致安全隐患。

2. 典型案例:震网病毒(Stuxnet)

-

背景:2010 年发现的针对伊朗核设施的工控恶意代码,由美国和以色列联合开发;

-

攻击目标:西门子 S7 PLC 设备(用于控制核离心机);

-

攻击过程:

-

通过 U 盘传播,感染连接工业设备的上位机;

-

篡改 PLC 中的控制指令(如调整离心机转速),同时向监控系统发送 “正常” 数据,掩盖异常;

-

后果:导致伊朗核设施约 1000 台离心机损坏,核计划推迟数年;

-

启示:工控系统与 IT 系统隔离失效(插入 U 盘)、设备漏洞未修复是主要诱因。

四、大学生入门工控安全的学习路径

1. 基础阶段(1-3 个月):掌握核心概念与工具

- (1)学习内容:

-

工控系统基础:阅读《工业控制系统安全导论》,理解 SCADA/PLC/DCS 的工作原理;

-

工控协议学习:用 Wireshark 抓包分析 Modbus 协议(如读取 PLC 寄存器数据),理解协议格式;

-

工具入门:

-

模拟器:安装西门子 PLCSIM(模拟 PLC 运行)、KEPServerEX(工控协议仿真);

-

扫描工具:使用 Nessus-ICS 插件(专门扫描工控设备漏洞)、ICS-Security-Tools(开源工控安全工具集);

-

(2)实操任务:

-

在 VMware 中搭建 Windows XP 虚拟机(模拟工控上位机),安装 PLCSIM,模拟 PLC 控制电机启停;

-

用 Wireshark 抓取 PLCSIM 与上位机的 Modbus 通信包,分析数据帧结构(如功能码 0x03 读取寄存器)。

2. 提升阶段(3-6 个月):模拟攻击与防御实战

- (1)学习内容:

-

工控漏洞复现:在安全模拟环境中复现常见工控漏洞(如西门子 S7 PLC 默认密码漏洞、Modbus 协议篡改);

-

防御技术学习:

-

网络隔离:配置工控防火墙(如华为 USG6000E-ICS),限制 IT 网络与工控网络通信;

-

设备加固:修改 PLC 默认密码、禁用无用端口(如 PLC 的 502 端口仅允许上位机访问);

- 恶意代码分析:学习分析工控恶意代码(如震网病毒的 PLC 感染模块),使用 IDA Pro 查看代码逻辑;

- (2)实操任务:

-

利用 PLC 默认密码(如西门子 S7-200 默认密码 123456),通过 WinCC 软件远程登录 PLC,修改电机控制参数;

-

配置工控防火墙,仅允许上位机 IP(192.168.1.100)访问 PLC 的 502 端口,拦截其他 IP 的连接请求。

3. 进阶阶段(6-12 个月):参与竞赛与项目

- (1)学习内容:

-

工控安全竞赛:关注 “工控安全大赛”(如全国工业信息安全技能大赛),学习竞赛题目(如 PLC 控制逻辑破解);

-

实战项目:参与开源工控安全项目(如 ICS-Security-Testing-Framework),开发工控漏洞扫描脚本;

- (2)实操任务:

-

参加工控安全线上竞赛(如 “工控盾” 模拟赛),完成 PLC 漏洞利用与防御任务;

-

基于 Python 编写 Modbus 协议篡改脚本,模拟攻击者修改 PLC 的温度设定值,再编写防御脚本检测异常指令。

五、学习资源推荐

1. 书籍

-

《工业控制系统安全导论》(王震等著):零基础入门工控安全的经典教材;

-

《SCADA 系统安全》(Joel Langill 著):深入讲解 SCADA 系统的安全风险与防御;

-

《PLC 编程与应用》(廖常初著):理解 PLC 工作原理与控制逻辑的实用书籍。

2. 工具与平台

-

模拟器:西门子 PLCSIM、KEPServerEX、FactoryIO(工业场景模拟);

-

安全工具:Nessus-ICS、ICS-Security-Tools、Wireshark(带工控协议解析插件);

-

学习平台:中国工业信息安全产业发展联盟(提供工控安全培训资源)、工控安全在线实验室(如 “工控安全实训平台”)。

六、总结

工控安全入门的核心是 “理解工业场景特性 + 结合实操模拟”,大学生需先区分工控系统与传统 IT 系统的差异,再通过模拟器和开源工具搭建练习环境,逐步掌握协议分析、漏洞复现、设备加固等技能。由于工控安全对实战经验要求高,建议多参与竞赛和模拟项目,积累工业场景的安全防护经验,为未来进入能源、制造、电力等行业的安全岗位打下基础。

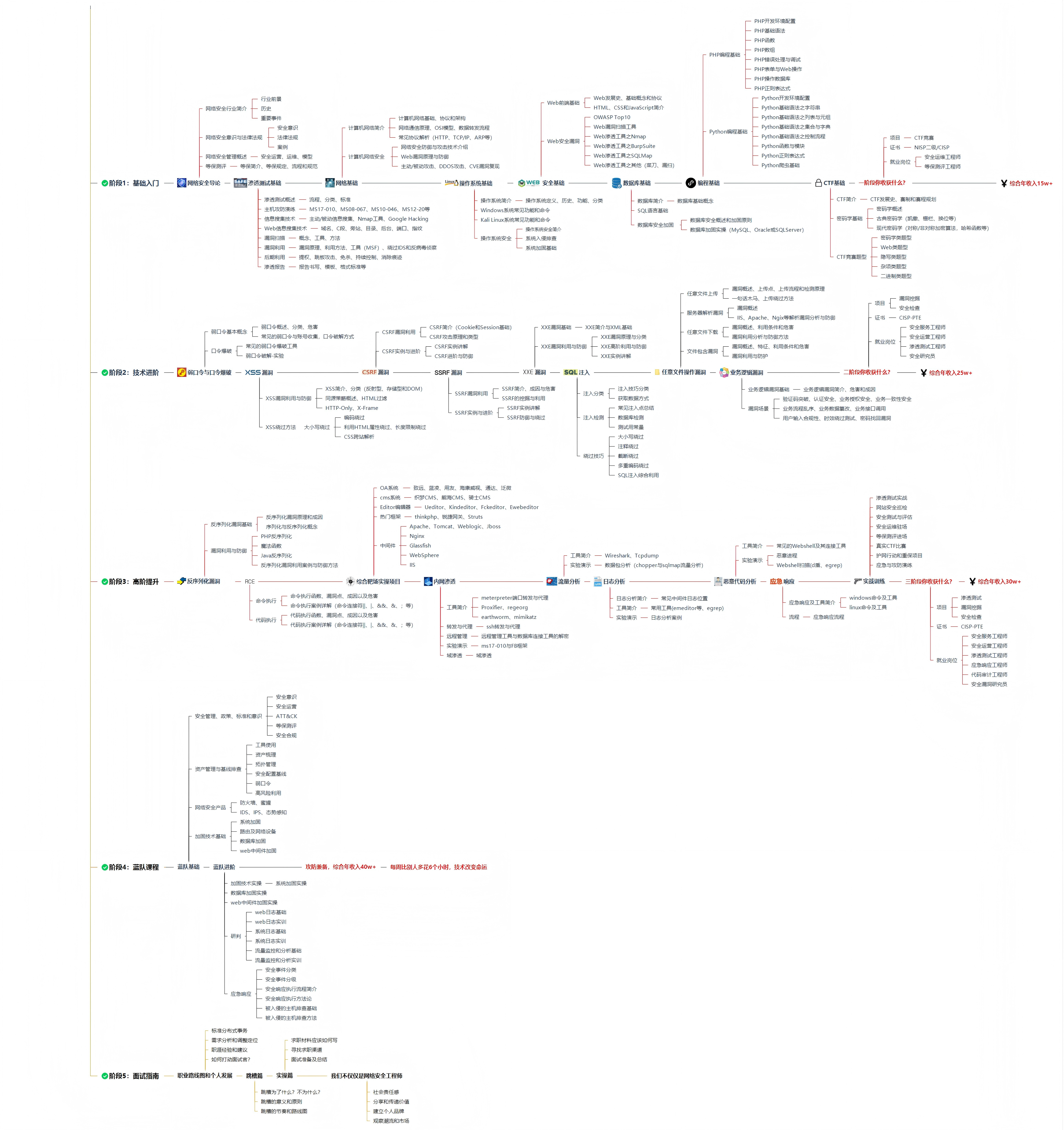

很多小伙伴想要一窥网络安全整个体系,这里我分享一份打磨了4年,已经成功修改到4.0版本的**《平均薪资40w的网络安全工程师学习路线图》**对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

如果你想要入坑黑客&网络安全工程师,这份282G全网最全的网络安全资料包!

↓↓↓ 扫描下方图片即可前往获取↓↓↓网络安全学习路线&学习资源

学习资料工具包

压箱底的好资料,全面地介绍网络安全的基础理论,包括逆向、八层网络防御、汇编语言、白帽子web安全、密码学、网络安全协议等,将基础理论和主流工具的应用实践紧密结合,有利于读者理解各种主流工具背后的实现机制。

网络安全源码合集+工具包

视频教程

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,,每个章节都是当前板块的精华浓缩。(全套教程点击领取哈)

视频配套资料&国内外网安书籍、文档&工具

因篇幅有限,仅展示部分资料,需要扫描下方图片即可前往获取

好了就写到这了,大家有任何问题也可以随时私信问我!希望大家不要忘记点赞收藏哦!

好了就写到这了,大家有任何问题也可以随时私信问我!希望大家不要忘记点赞收藏哦!

特别声明:

此教程为纯技术分享!本文的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。!!!

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?