素材来源:华为防火墙配置指南

一边学习一边整理试验笔记,并与大家分享,侵权即删,谢谢支持!

附上汇总贴:玩转华为ENSP模拟器系列 | 合集_COCOgsta的博客-优快云博客_华为模拟器实验

目标

您可以通过本举例了解IPSec隧道保护不同VPN实例下用户流量的配置方法。

组网需求

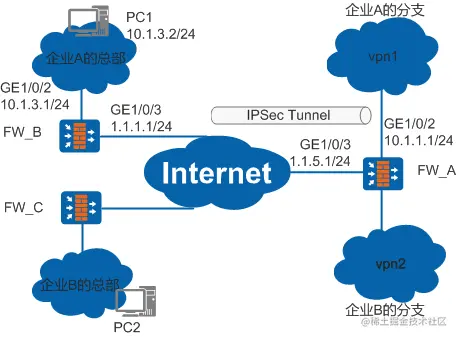

如图1所示,两个企业分支机构共用一台VPN网关(FW_A)与各自的总部机构建立IPSec隧道。用户需求如下:

- 企业分支与总部通信时,两个不同企业的业务不能相互影响。

- 两个企业分支内部的IP地址由各企业自行规划,可能存在IP地址重叠现象,分支的VPN网关应支持这种情况。

配置思路

- 将企业A的分支与企业B的分支相互隔离。 在FW_A上创建vpn1、vpn2两个VPN实例,将企业A的分支与vpn1绑定,企业B的分支与VPN2绑定。通过VPN实例的隔离,两个企业分支内部即可使用相同的IP地址。

- 建立IPSec隧道。 在FW_A创建两条IPSec隧道,两个企业分别使用各自的隧道相互通信,确保彼此业务不受影响。

操作步骤

-

配置FW_A(分支)。

-

配置VPN实例vpn1。

-

<sysname> system-view [sysname] sysname FW_A [FW_A] ip vpn-instance vpn1 [FW_A-vpn-instance-vpn1] route-distinguisher 100 : 1 [FW_A-vpn-instance-vpn1] quit 复制代码 -

配置接口IP地址,并将接口加入安全区域。

- 配置GE1/0/2的IP地址。

-

[FW_A] interface gigabitethernet 1 / 0 / 2 [FW_A-GigabitEthernet1/0/2] ip binding vpn-instance vpn1 [FW_A-GigabitEthernet1/0/2] ip address 10.1.1.1 24 [FW_A-GigabitEthernet1/0/2] quit 复制代码 - 配置GE1/0/3的IP地址。

-

[FW_A] interface gigabitethernet 1 / 0 / 3 [FW_A-GigabitEthernet1/0/3] ip address 1.1.5.1 24 [FW_A-GigabitEthernet1/0/3] quit 复制代码 - 配置GE1/0/3加入Untrust安全区域。

-

[FW_A] firewall zone untrust [FW_A-zone-untrust] add interface gigabitethernet 1 / 0 / 3 [FW_A-zone-untrust] quit 复制代码 - 配置GE1/0/2加入Trust安全区域。

-

[FW_A] firewall zone trust [FW_A-zone-trust] add interface gigabitethernet 1 / 0 / 2 [FW_A-zone-trust] quit 复制代码

-

配置静态路由。

- 配置VPN实例的静态路由,假设下一跳地址为1.1.5.2。

-

[FW_A] ip route- static vpn-instance vpn1 10.1.3.0 24 1.1.5.2 public 复制代码 - 配置FW_A到FW_B的静态路由,假设下一跳地址为1.1.5.2。

-

[FW_A] ip route- static 1.1.1.0 24 1.1.5.2 复制代码

-

配置域间安全策略。

- 配置Trust域与Untrust域的转发策略,允许封装前和解封后的报文能通过FW_A。

-

[FW_A] security-policy [FW_A-policy-security] rule name 1 [FW_A-policy-security-rule-1] source-zone untrust [FW_A-policy-security-rule-1] destination-zone trust [FW_A-policy-security-rule-1] source-address 10.1.3.0 24 [FW_A-policy-security-rule-1] destination-address 10.1.1.0 24 [FW_A-policy-security-rule-1] action permit [FW_A-policy-security-rule-1] quit [FW_A-policy-security] rule name 2 [FW_A-policy-security-rule-2] source-zone trust [FW_A-policy-security-rule-2] destination-zone untrust [FW_A-policy-security-rule-2] source-address 10.1.1.0 24 [FW_A-policy-security-rule-2] destination-address 10.1.3.0 24 [FW_A-policy-security-rule-2] action permit [FW_A-policy-security-rule-2] quit 复制代码 - 配置Local域与Untrust域的本地策略,允许IKE协商报文能正常通过FW_A。

-

[FW_A-policy-security] rule name 3 [FW_A-policy-security-rule-3] source-zone local [FW_A-policy-security-rule-3] destination-zone untrust [FW_A-policy-security-rule-3] source-address 1.1.5.1 32 [FW_A-policy-security-rule-3] destination-address 1.1.1.1 32 [FW_A-policy-security-rule-3] action permit [FW_A-policy-security-rule-3] quit [FW_A-policy-security] rule name 4 [FW_A-policy-security-rule-4] source-zone untrust [FW_A-policy-security-rule-4] destination-zone local [FW_A-policy-security-rule-4] source-address 1.1.1.1 32 [FW_A-policy-security-rule-4] destination-address 1.1.5.1 32 [FW_A-policy-security-rule-4] action permit [FW_A-policy-security-rule-4] quit [FW_A-policy-security] quit 复制代码

-

配置IPSec。

- 配置访问控制列表,定义需要保护的数据流,并与VPN实例绑定。

-

[FW_A] acl 3000 vpn-instance vpn1 [FW_A-acl-adv-3000] rule 5 permit ip source 10.1.1.0 0.0.0.255 destination 10.1.3.0 0.0.0.255 [FW_A-acl-adv-3000] quit 复制代码 - 配置IPSec安全提议。

-

[FW_A] ipsec proposal prop_a [FW_A-ipsec-proposal-prop_a] transform esp [FW_A-ipsec-proposal-prop_a] encapsulation-mode tunnel [FW_A-ipsec-proposal-prop_a] esp authentication-algorithm sha2- 256 [FW_A-ipsec-proposal-prop_a] esp encryption-algorithm aes- 256 [FW_A-ipsec-proposal-prop_a] quit 复制代码 - 创建IKE安全提议,相关参数采用缺省值。

-

[FW_A] ike proposal 1 [FW_A-ike-proposal-1] quit 复制代码 - 配置IKE peer,并将sa与vpn1实例进行绑定。

-

[FW_A] ike peer headquarter_a [FW_A-ike-peer-headquarter_a] ike-proposal 1 [FW_A-ike-peer-headquarter_a] pre-shared-key Key123 [FW_A-ike-peer-headquarter_a] remote-address 1.1.1.1 [FW_A-ike-peer-headquarter_a] sa binding vpn-instance vpn1 [FW_A-ike-peer-headquarter_a] quit 复制代码 - 配置采用IKE方式协商的IPSec安全策略。

-

[FW_A] ipsec policy policy_a 1 isakmp [FW_A-ipsec-policy-isakmp-policy_a-1] ike-peer headquarter_a [FW_A-ipsec-policy-isakmp-policy_a-1] proposal prop_a [FW_A-ipsec-policy-isakmp-policy_a-1] security acl 3000 [FW_A-ipsec-policy-isakmp-policy_a-1] quit 复制代码 - 在接口GE1/0/3上应用安全策略。

-

[FW_A] interface gigabitethernet 1 / 0 / 3 [FW_A-GigabitEthernet1/0/3] ipsec policy policy_a 复制代码

-

-

配置FW_B(总部)。

-

配置接口的IP地址,并将接口加入安全区域。

- 配置FW_B的IP地址。

-

<sysname> system-view [sysname] sysname FW_B [FW_B] interface gigabitethernet 1 / 0 / 2 [FW_B-GigabitEthernet1/0/2] ip address 10.1.3.1 24 [FW_B-GigabitEthernet1/0/2] quit [FW_B] interface gigabitethernet 1 / 0 / 3 [FW_B-GigabitEthernet1/0/3] ip address 1.1.1.1 24 [FW_B-GigabitEthernet1/0/3] quit 复制代码 - 配置GE1/0/2加入Trust安全区域。

-

[FW_B] firewall zone trust [FW_B-zone-trust] add interface gigabitethernet 1 / 0 / 2 [FW_B-zone-trust] quit 复制代码 - 配置GE1/0/3加入Untrust安全区域。

-

[FW_B] firewall zone untrust [FW_B-zone-untrust] add interface gigabitethernet 1 / 0 / 3 [FW_B-zone-untrust] quit 复制代码

-

配置域间安全策略。

- 配置Trust域与Untrust域的转发策略,允许封装前和解封后的报文能通过FW_B。

-

[FW_B] security-policy [FW_B-policy-security] rule name 1 [FW_B-policy-security-rule-1] source-zone untrust [FW_B-policy-security-rule-1] destination-zone trust [FW_B-policy-security-rule-1] source-address 10.1.1.0 24 [FW_B-policy-security-rule-1] destination-address 10.1.3.0 24 [FW_B-policy-security-rule-1] action permit [FW_B-policy-security-rule-1] quit [FW_B-policy-security] rule name 2 [FW_B-policy-security-rule-2] source-zone trust [FW_B-policy-security-rule-2] destination-zone untrust [FW_B-policy-security-rule-2] source-address 10.1.3.0 24 [FW_B-policy-security-rule-2] destination-address 10.1.1.0 24 [FW_B-policy-security-rule-2] action permit [FW_B-policy-security-rule-2] quit 复制代码 - 配置Local域与Untrust域的本地策略,允许IKE协商报文能正常通过FW_B。

-

[FW_B-policy-security] rule name 3 [FW_B-policy-security-rule-3] source-zone local [FW_B-policy-security-rule-3] destination-zone untrust [FW_B-policy-security-rule-3] source-address 1.1.1.1 32 [FW_B-policy-security-rule-3] destination-address 1.1.5.1 32 [FW_B-policy-security-rule-3] action permit [FW_B-policy-security-rule-3] quit [FW_B-policy-security] rule name 4 [FW_B-policy-security-rule-4] source-zone untrust [FW_B-policy-security-rule-4] destination-zone local [FW_B-policy-security-rule-4] source-address 1.1.5.1 32 [FW_B-policy-security-rule-4] destination-address 1.1.1.1 32 [FW_B-policy-security-rule-4] action permit [FW_B-policy-security-rule-4] quit [FW_B-policy-security] quit 复制代码

-

配置FW_B到FW_A的静态路由。假设下一跳地址为1.1.1.2。

-

[FW_B] ip route- static 1.1.5.0 24 1.1.1.2 [FW_B] ip route- static 10.1.1.0 24 1.1.1.2 复制代码 -

配置IPSec。

- 定义需要保护的数据流。

-

[FW_B] acl 3000 [FW_B-acl-adv-3000] rule 5 permit ip source 10.1.3.0 0.0.0.255 destination 10.1.1.0 0.0.0.255 [FW_B-acl-adv-3000] quit 复制代码 - 配置IPSec安全提议。

-

[FW_B] ipsec proposal prop_b [FW_B-ipsec-proposal-prop_b] transform esp [FW_B-ipsec-proposal-prop_b] esp authentication-algorithm sha2- 256 [FW_B-ipsec-proposal-prop_b] esp encryption-algorithm aes- 256 [FW_B-ipsec-proposal-prop_b] encapsulation-mode tunnel [FW_B-ipsec-proposal-prop_b] quit 复制代码 - 创建IKE提议,所有参数均采用缺省值。

-

[FW_B] ike proposal 1 [FW_B-ike-proposal-1] quit 复制代码 - 配置IKE peer。

-

[FW_B] ike peer branch_a [FW_B-ike-peer-branch_a] ike-proposal 1 [FW_B-ike-peer-branch_a] pre-shared-key Key123 [FW_B-ike-peer-branch_a] remote-address 1.1.5.1 [FW_B-ike-peer-branch_a] quit 复制代码 - 配置安全策略。

-

[FW_B] ipsec policy policy_b 1 isakmp [FW_B-ipsec-policy-isakmp-policy_b-1] ike-peer branch_a [FW_B-ipsec-policy-isakmp-policy_b-1] proposal prop_b [FW_B-ipsec-policy-isakmp-policy_b-1] security acl 3000 [FW_B-ipsec-policy-isakmp-policy_b-1] quit 复制代码 - 在接口GE1/0/3上应用安全策略。

-

[FW_B] interface gigabitethernet 1 / 0 / 3 [FW_B-GigabitEthernet1/0/3] ipsec policy policy_b 复制代码

-

结果验证

- 配置成功后,企业A的分支可以访问企业A的总部。分别在FW_A、FW_B执行display ike sa、display ipsec sa会显示安全联盟的建立情况。以FW_A为例,出现以下显示说明IKE安全联盟、IPSec安全联盟建立成功。

<FW_A> display ike sa

Ike sa information :

Conn-ID Peer VPN Flag(s) Phase

---------------------------------------------------------------

10 1.1.1.1 RD|ST|A v2:2

9 1.1.1.1 RD|ST|A v2:1

Number of SA entries : 2

Number of SA entries of all cpu : 2

Flag Description:

RD--READY ST--STAYALIVE RL--REPLACED FD--FADING TO--TIMEOUT

HRT--HEARTBEAT LKG--LAST KNOWN GOOD SEQ NO. BCK--BACKED UP

<FW_A> display ipsec sa brief

Current ipsec sa num:2

Spu board slot 1, cpu 0 ipsec sa information:

Number of SAs:2

Src address Dst address SPI VPN Protocol Algorithm

-------------------------------------------------------------------------------

1.1.1.1 1.1.5.1 4001819557 ESP E:AES-256 A:SHA2-256-128

1.1.5.1 1.1.1.1 3923280450 ESP E:AES-256 A:SHA2-256-128

本文介绍如何配置IPSec隧道来保护不同VPN实例下的用户流量。通过实际案例演示了如何实现两个企业分支之间的安全通信,确保各自业务不受干扰。

本文介绍如何配置IPSec隧道来保护不同VPN实例下的用户流量。通过实际案例演示了如何实现两个企业分支之间的安全通信,确保各自业务不受干扰。

2100

2100

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?