渗透思路:

nmap扫描 ---- dirb扫描 ---- wpscan枚举用户名 ---- hydra爆破ssh登录密码 ---- 登录pop3端口查看邮件 ---- pkexec提权

环境信息:

靶机:192.168.3.213

攻击机:192.168.3.130

具体步骤:

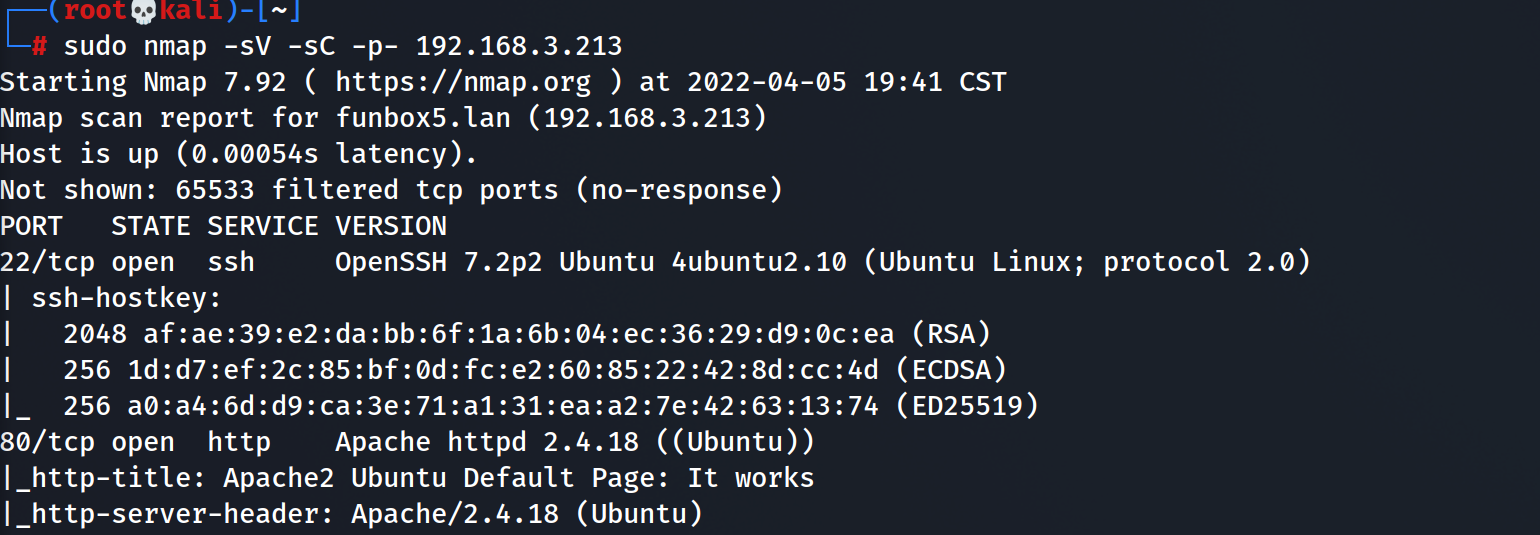

1、nmap扫描

sudo nmap -sV -sC -p- 192.168.3.213只有22(ssh)和80(http)端口开放

2、dirb扫描

直接访问http://192.168.3.213,发现是apache2 ubuntu的默认页面

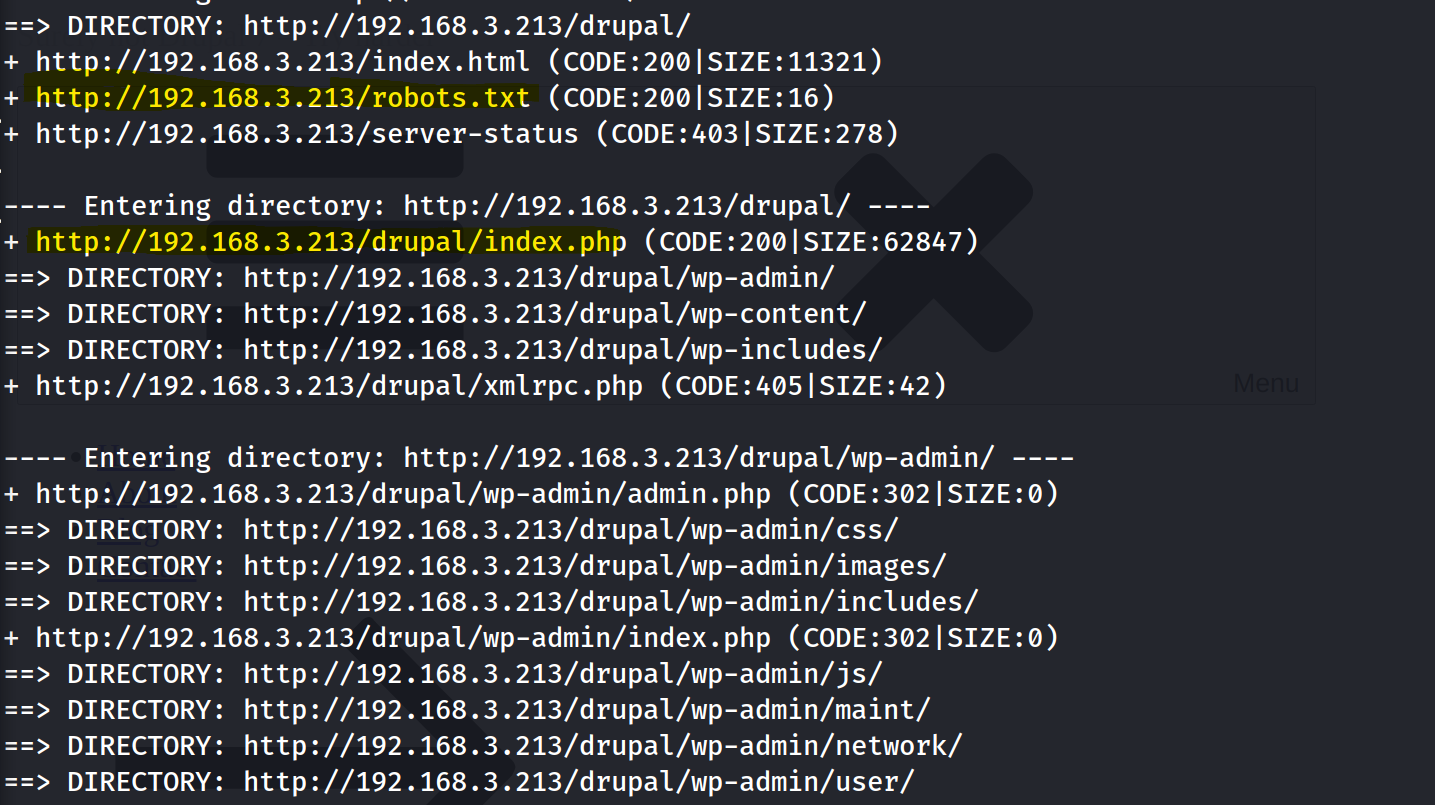

对网站进行dirb扫描

dirb http://192.168.3.213扫描结果很多,节选如下

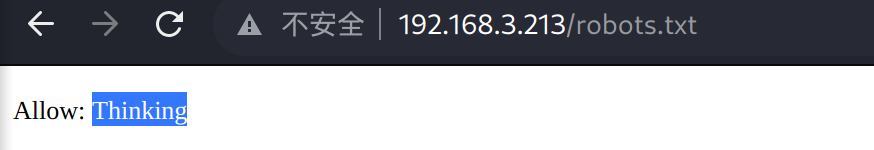

先看http://192.168.3.213/robots.txt,其中包含一个目录或者页面Thinking

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1252

1252

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?