继续前一阶段PSI调研之后,最近开始看一些PIR相关内容,目前针对PIR的研究主要按三类进行,

1. 信息论安全的PIR(IPIR);2 计算安全的PIR(CPIR);3 基于安全硬件的PIR

这里简单记录一下基于信息论PIR的思想(只介绍思想); 例子是Chor 1997年最早提出PIR时的 2-server PIR模型

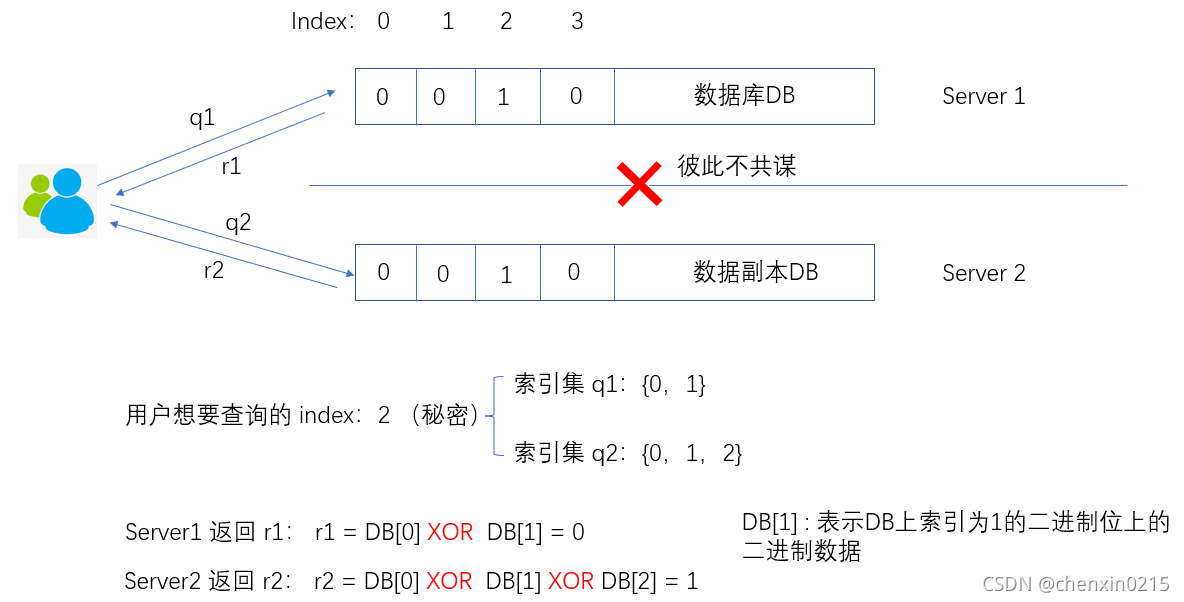

前提:1. 采用两个服务器各自存储相同的数据库(假设是一个n位的二进制串)

2. 两个服务器不能共谋(两个服务器不能互相知道用户给对方发了什么请求)

如:用户想要查询索引为2 (i=2) 的二进制位信息,例子里 DB[2] =1 ; DB[0] = 0 ; DB[1] =0; DB[3] = 0

发起请求:

于是构造两个请求,q1, q2, 满足:

q1=S;q2=S ⨁ i

这里的⨁ 操作表示S集合中如果存在i 则剔除掉,如果不存在则加入i 到S中

也就是说 q1 与q2 相差索引i的查询;

返回:

1. 两个服务器各自返回 r1,r2,分别为所有索引对应二进制数字的异或值

r1 = 0 ; r2 = 1

2. 用户最终查询结果 r_user = r1 xor r2 = 1

这个双server的IPIR模型是 IPIR的最基本模型,后续Chor提出多server以及基于覆盖码编码的方案。但目前IPIR由于通信成本和存储成本高昂,很难在现实中使用, 实际使用的大多是基于计算安全或者基于安全硬件的方案。

本文概述了Chor提出的经典1997年两服务器信息论安全PIR模型,介绍了基本原理和查询构造方法。着重于IPIR的通信与存储成本问题,并提及其在实际应用中的局限性与替代方案。

本文概述了Chor提出的经典1997年两服务器信息论安全PIR模型,介绍了基本原理和查询构造方法。着重于IPIR的通信与存储成本问题,并提及其在实际应用中的局限性与替代方案。

715

715

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?