一、关于本文

本文介绍银河麒麟桌面&服务器CVE漏洞查询工具,装在麒麟桌面操作系统上,带UI的,方便直接操作,导出查询数据等。

二、工具使用范围

可以安装在 V10 SP1 2403等环境(其他环境需要测试下,工具依赖kylin-verify, python3-tk 这两个包),所有架构都可以装(all架构的包),使用时需要链接互联网。

三、工具安装

以下以在V10 SP1 2403 环境介绍如何安装:

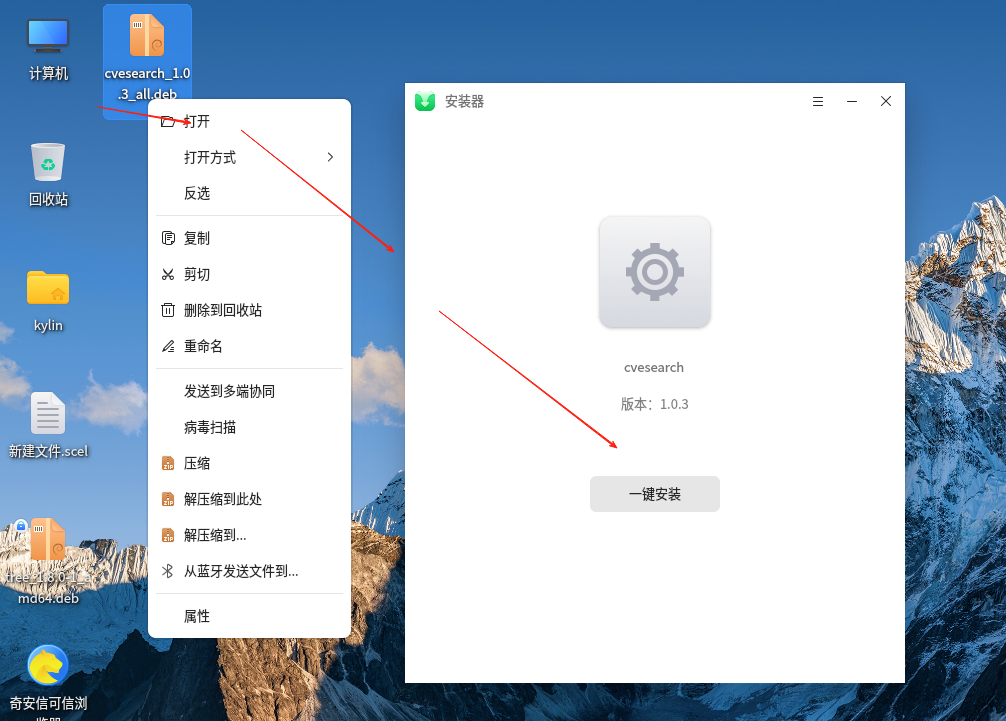

3.1 双击deb包或者右键-打开

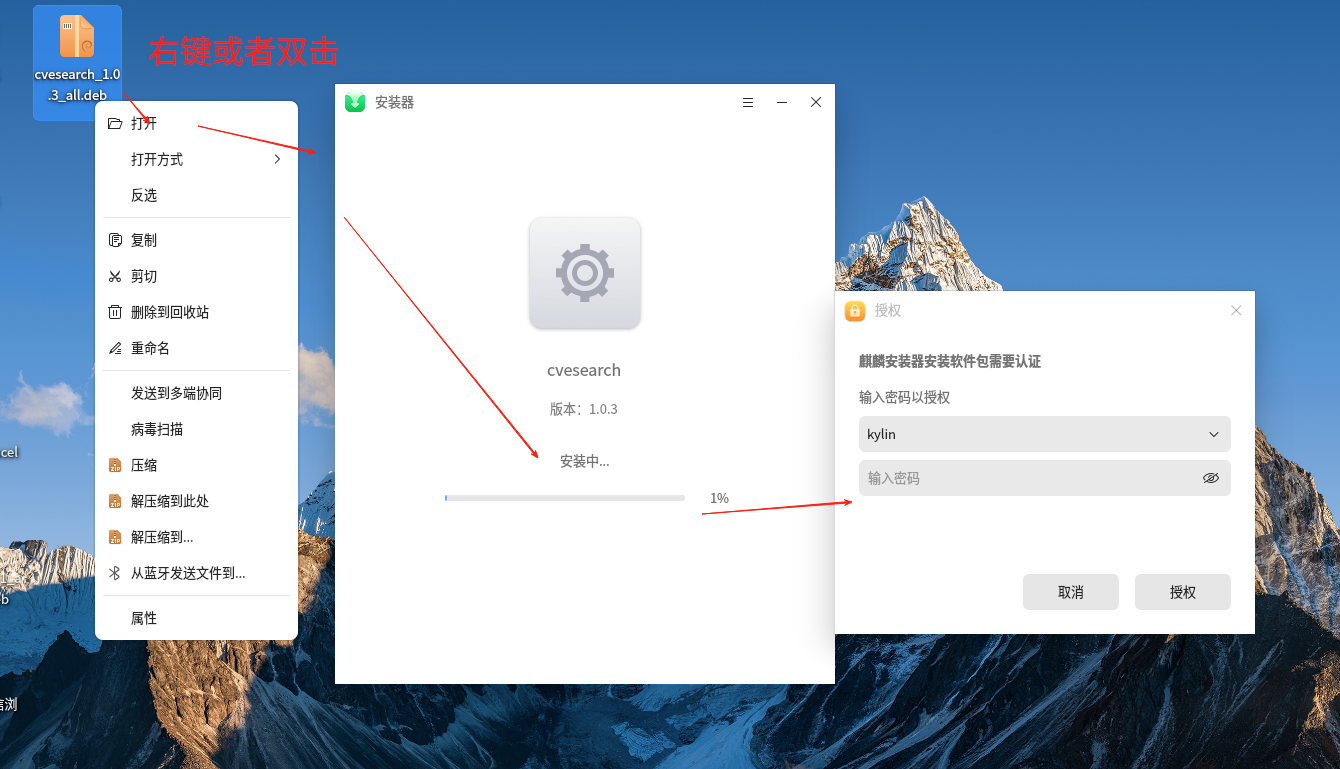

3.2 输入密码(普通用户)

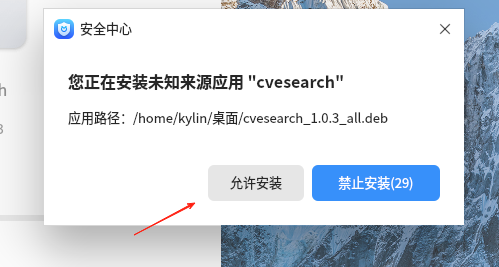

3.3 安全中心-允许安装

四、工具使用

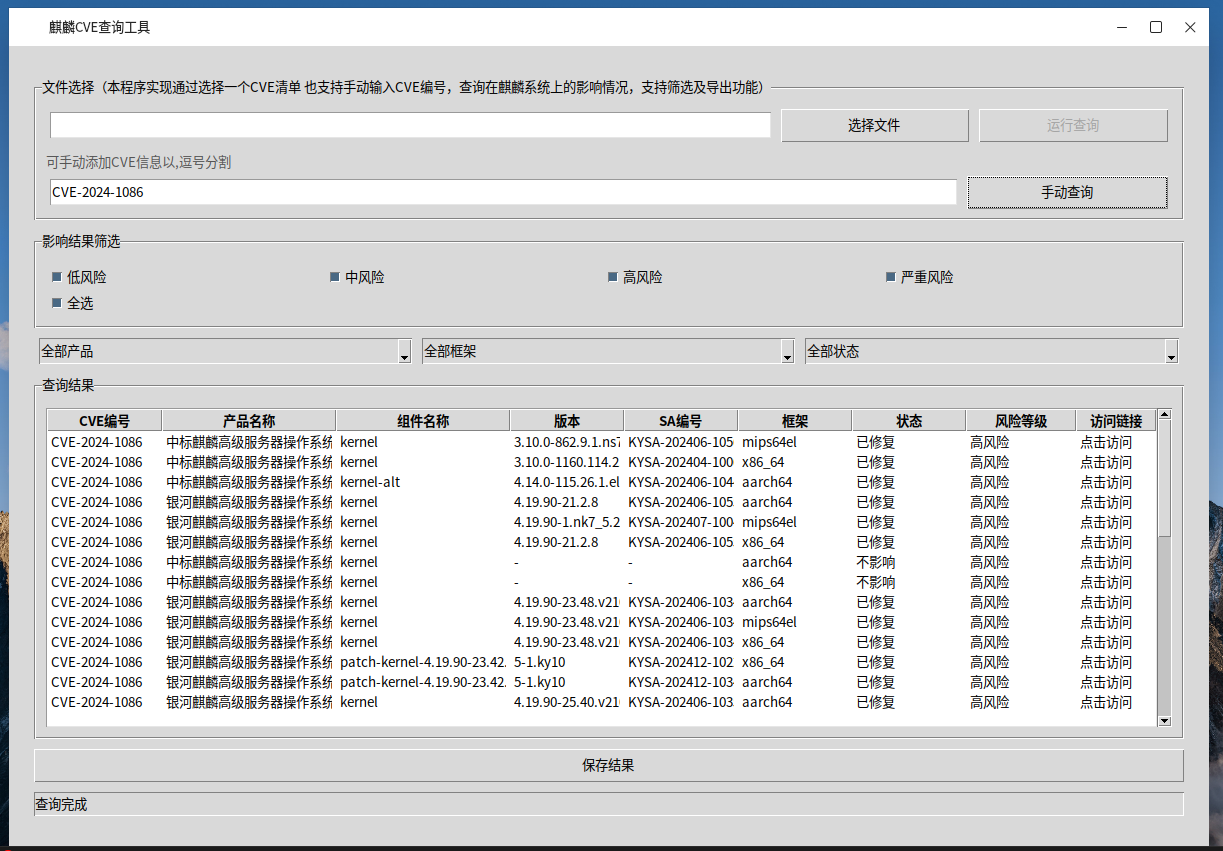

可以通过开始菜单搜索cve找到程序,点击打开

支持功能

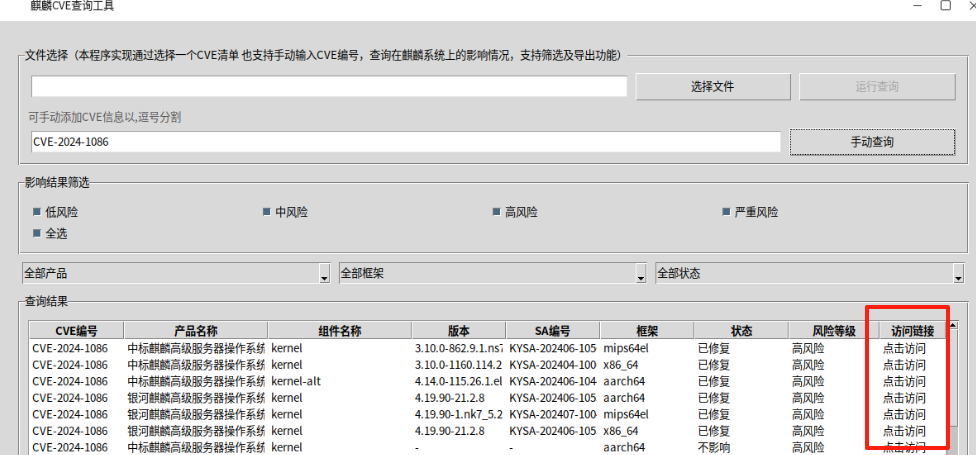

1)手动输入CVE号以逗号分开,或者选择一个文本文件(文件内容每个cve一行)

2)搜索结果支持筛选

- CVE影响级别

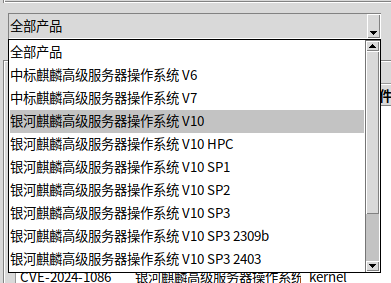

- 产品

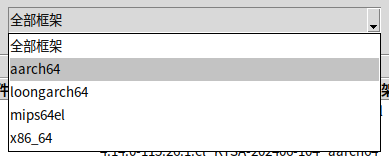

- 架构

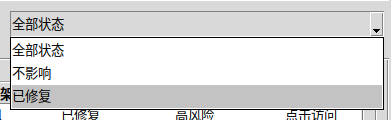

- 状态

3)支持排序

可以按照cve编号、产品名称、组件名称等点击进行排序

4)支持直接点击跳转官网CVE界面查看信息

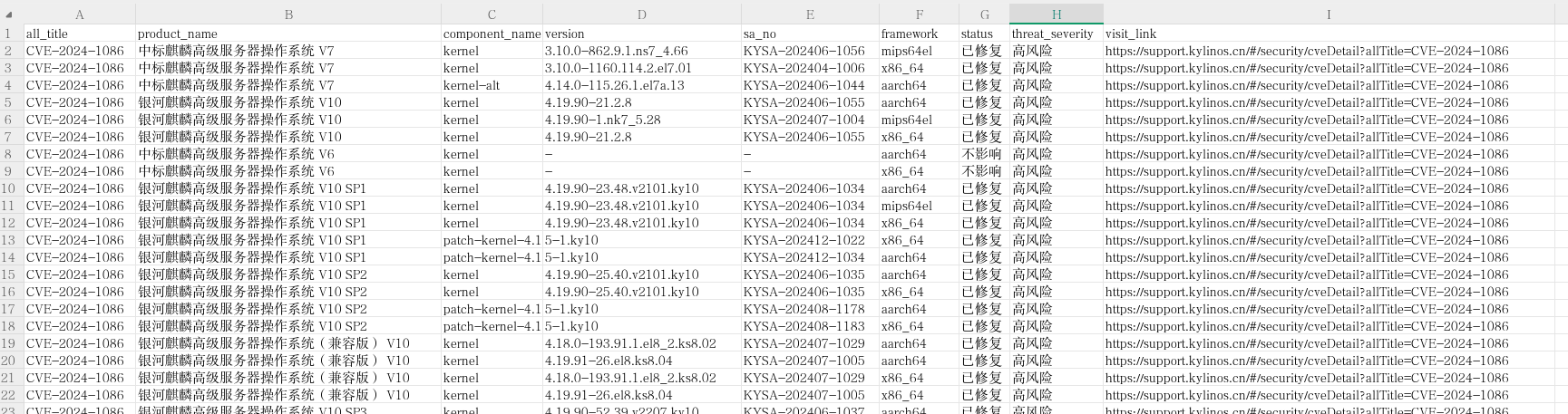

5)查询结果支持导出

导出cvs格式,可以直接双击wps表格打开,方便统计使用。

银河麒麟CVE查询工具使用指南

银河麒麟CVE查询工具使用指南

6681

6681

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?