该文章首次对预印本档案(以arXiv为核心)展开大规模安全审计,提出LaTeXpOsEd框架检测敏感信息泄露,并开发LLMSec-DB基准评估LLM的秘密检测能力,揭示了预印本平台存在的严重安全风险。

一、文章主要内容总结

- 研究背景:arXiv等预印本平台加速了科学成果传播,但作者上传的LaTeX源代码、辅助文件等常含未清理的敏感信息,且平台缺乏自动检查机制,存在信息泄露风险。

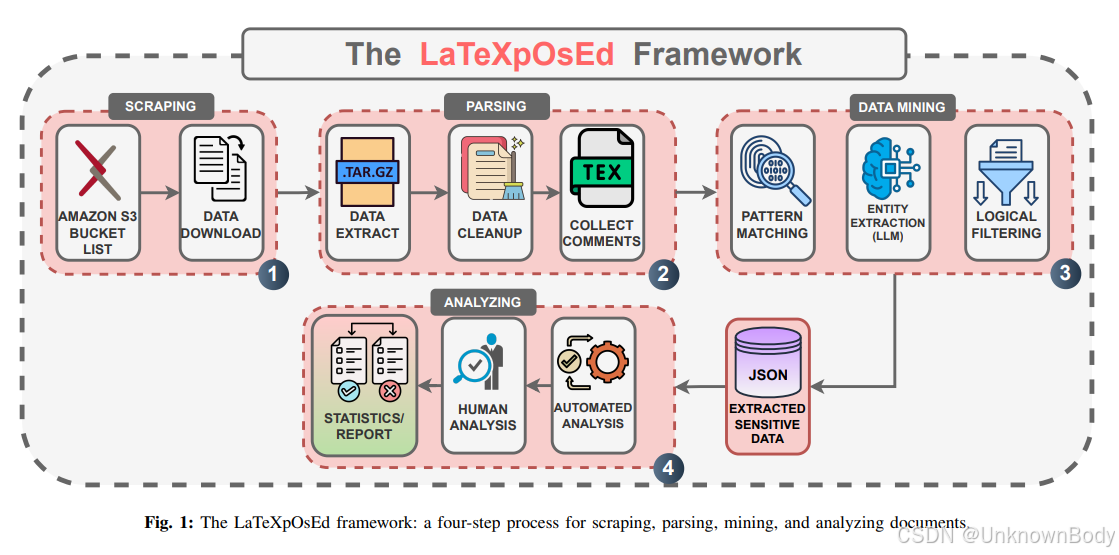

- 研究规模与方法:分析arXiv平台10万份提交材料(1.2TB数据),通过LaTeXpOsEd四阶段框架(数据抓取、解析、挖掘、分析),结合模式匹配、逻辑过滤和LLM(如Qwen-2.5 72B)检测敏感信息。

- 核心发现:

- 发现数千条个人身份信息(PII)、带GPS标签的EXIF文件、可公开访问的云存储链接(如Google Drive、Dropbox)、GitHub和谷歌凭证、云API密钥等。

- 存在作者机密沟通记录、内部分歧、会议提交凭证等,对研究者和机构构成声誉风险。

- 传统工具(如TruffleHog)检测效果差,大量误报;LLM凭借上下文理解能力,能有效识别隐藏敏感信息,但成本高于传统方法。

- 建议措施:

订阅专栏 解锁全文

订阅专栏 解锁全文

374

374

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?