前言:出现这种错误都是由于非法操作导致,找到异常代码并解决掉,即可修改这类问题

- 问题追踪步骤

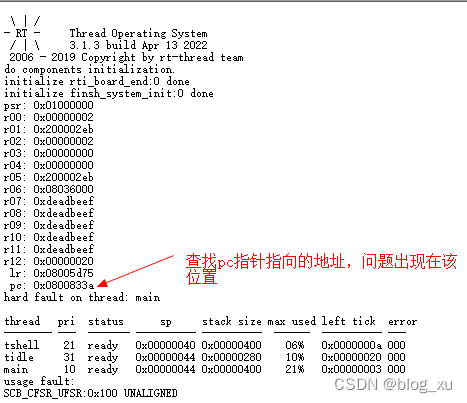

- 进入JTAG仿真状态,并触发异常,串口打印如下信息,程序停止在rt_hw_hard_fault_exception中

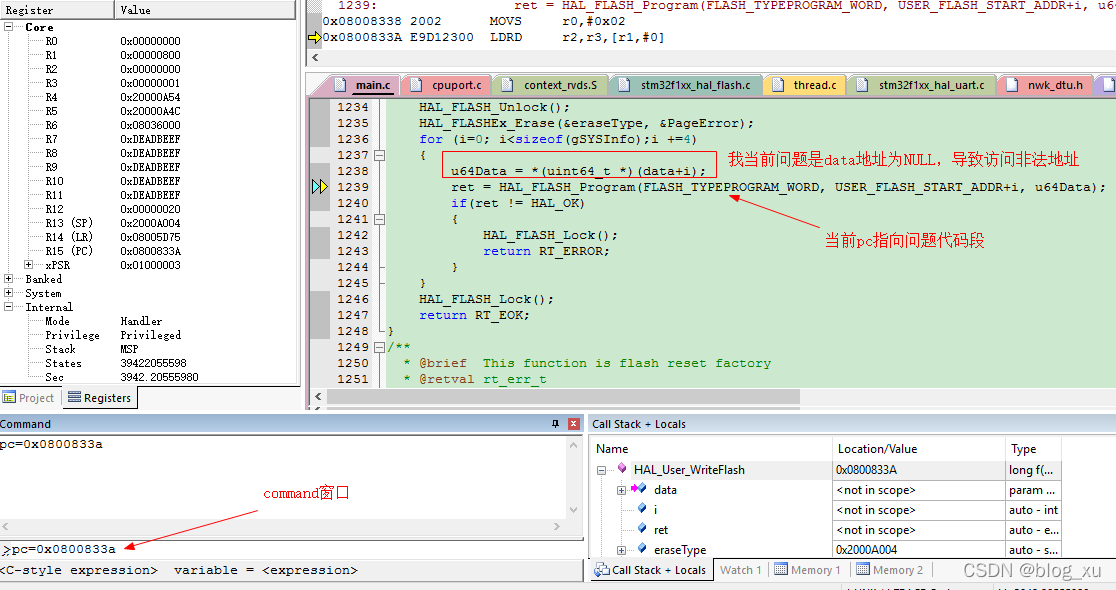

- 找出关键值是pc:0x0800833a,在MDK的command窗口输入pc=0x0800833a回车,就会指向异常函数入口地址

- 出现HardFault的原因有如下几种

- 指针访问非法地址

- 指针非对齐访问(默认4字节对齐,你访问*(0x08003001)就会报错)

- 除零异常

如果对您有帮助,麻烦动一下您发财的小手,帮忙点个赞,谢谢!!!

本文介绍了如何通过JTAG仿真和异常信息定位程序中的HardFault问题。当程序停止在rt_hw_hard_fault_exception,通过查找关键值pc,可以发现异常函数入口地址。HardFault可能由指针非法访问、非对齐访问或除零异常引起。通过深入分析这些异常,可以有效解决这类问题。

本文介绍了如何通过JTAG仿真和异常信息定位程序中的HardFault问题。当程序停止在rt_hw_hard_fault_exception,通过查找关键值pc,可以发现异常函数入口地址。HardFault可能由指针非法访问、非对齐访问或除零异常引起。通过深入分析这些异常,可以有效解决这类问题。

888

888

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?