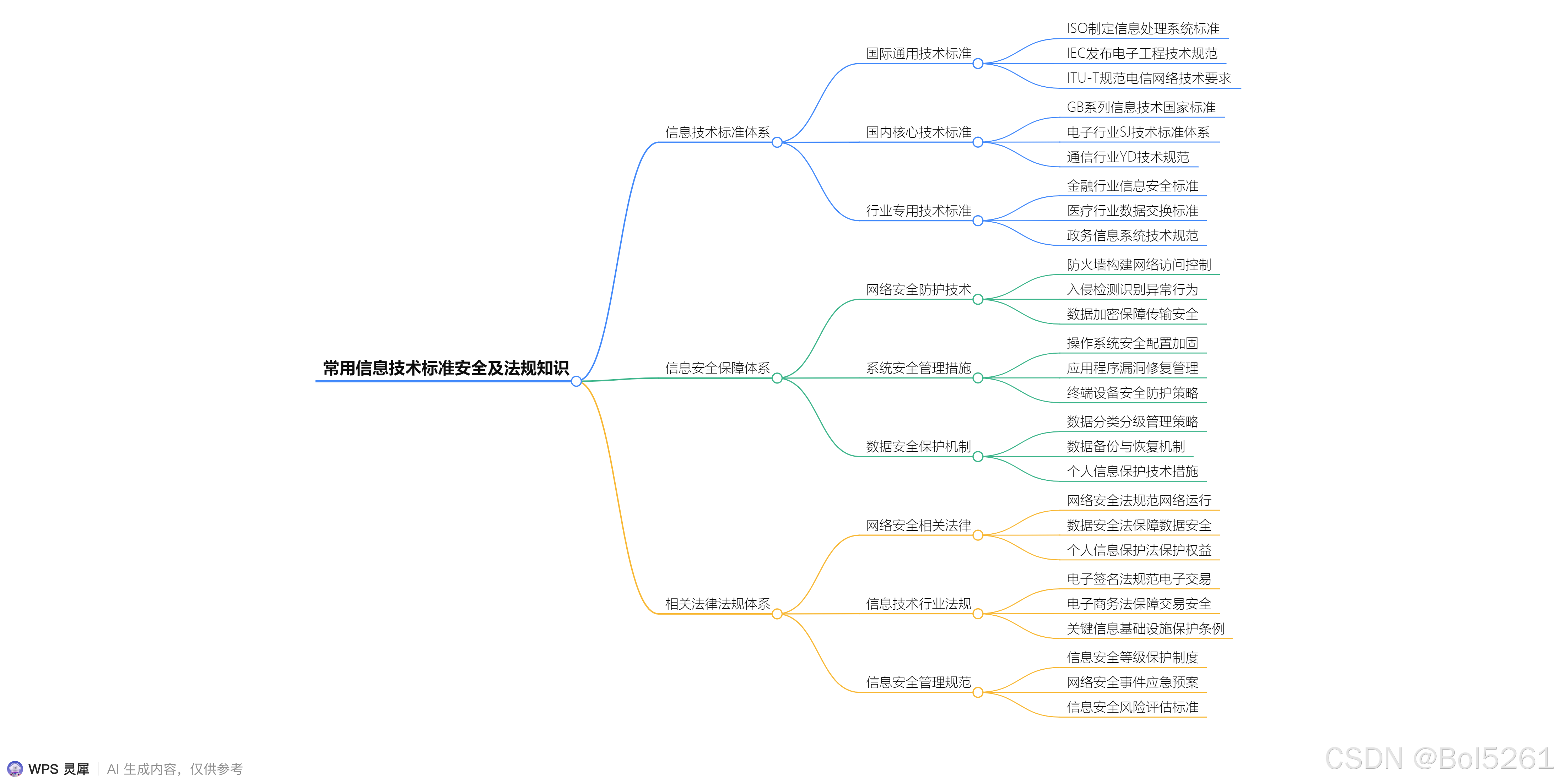

掌握常用信息技术标准、安全性及相关法律法规,是保障信息系统稳定运行、数据安全和合规发展的核心基础。以下从信息技术标准、信息安全知识、相关法律法规三个维度,系统梳理核心内容与实践要点:

一、常用信息技术标准:统一技术“语言”

信息技术标准是规范硬件、软件、数据交互、网络通信的技术准则,确保不同系统、设备间的兼容性与互操作性。按应用场景可分为以下几类:

1. 基础通用标准

- 编码标准:解决信息“如何表示”的问题,是数据存储与传输的基础。

- ASCII码:早期英文字符编码,仅支持128个字符(字母、数字、符号),适用于简单英文场景。

- Unicode编码:全球通用字符编码,包含UTF-8(互联网主流,可变长存储,节省空间)、UTF-16、UTF-32,支持中文、日文、阿拉伯文等所有语言字符,是当前跨语言系统的必备标准。

- 文件格式标准:规范不同类型文件的存储结构,确保跨软件兼容。

文件类型 常用标准格式 核心特点 文档文件 PDF、DOCX(OOXML标准)、ODF PDF可跨平台保持格式一致;DOCX是微软Office开放标准;ODF是开源办公软件(如LibreOffice)通用格式 图像文件 JPEG(有损压缩,适用于照片)、PNG(无损压缩,支持透明,适用于图标/截图)、SVG(矢量图,放大不失真,适用于网页图标) - 音视频文件 MP3(音频有损压缩)、H.264/AVC(视频主流压缩标准,广泛用于直播、短视频)、H.265/HEVC(更高压缩率,适用于4K/8K视频) -

2. 网络通信标准

- TCP/IP协议簇:互联网的核心通信标准,定义了数据在网络中的传输规则,包含:

- IP(网际协议):负责“寻址”,确定数据从源设备到目标设备的路径(如IPv4:32位地址,格式如192.168.1.1;IPv6:128位地址,解决IPv4地址耗尽问题)。

- TCP(传输控制协议):负责“可靠传输”,通过三次握手建立连接、重传丢失数据,适用于文件传输、网页加载等需稳定的场景(如HTTP/HTTPS基于TCP)。

- UDP(用户数据报协议):负责“快速传输”,无连接、不保证可靠,但延迟低,适用于直播、游戏、语音通话等对实时性要求高的场景。

- 网络接入标准:规范设备接入网络的方式,如:

- 无线:Wi-Fi(802.11系列,如802.11ac支持5GHz频段,速率达1Gbps;802.11ax即Wi-Fi 6,支持多设备并发)。

- 有线:以太网(802.3系列,如千兆以太网(1000Base-T)、万兆以太网(10GBase-T))。

3. 数据与安全标准

- 数据交换标准:规范不同系统间的数据共享格式,如XML(可扩展标记语言,适用于结构化数据交换)、JSON(轻量级数据交换格式,更简洁,是互联网API的主流格式)。

- 安全标准:为信息安全提供技术框架,如:

- ISO/IEC 27001:信息安全管理体系标准,定义了信息安全的控制措施(如访问控制、加密、备份),是企业建立安全体系的通用准则。

- SSL/TLS:安全传输层协议,用于加密网络通信(如HTTPS基于TLS),当前主流版本为TLS 1.2/1.3(TLS 1.0/1.1已被淘汰,存在安全漏洞)。

二、信息安全性:抵御风险的核心能力

信息安全的核心目标是保障保密性(数据不被未授权访问)、完整性(数据不被篡改)、可用性(系统/数据可正常使用)(即CIA三元组),需从“技术防护”“管理措施”“人员意识”三方面构建防线。

1. 核心安全威胁与防护技术

| 安全威胁类型 | 常见形式 | 防护技术/措施 |

|---|---|---|

| 网络攻击 | 1. 恶意软件(病毒、木马、勒索软件) 2. 网络钓鱼(伪造邮件/网页骗取账号密码) 3. DDoS攻击(海量请求瘫痪服务器) | 1. 部署杀毒软件、防火墙(过滤异常流量)、入侵检测系统(IDS)/入侵防御系统(IPS) 2. 开启邮件反钓鱼过滤,员工安全培训(识别钓鱼特征) 3. 采用CDN(内容分发网络)、抗DDoS服务,服务器集群负载均衡 |

| 数据泄露 | 1. 未授权访问(如弱密码、账号被盗) 2. 数据传输未加密(如HTTP明文传输) 3. 内部人员泄密(故意/无意泄露) | 1. 强制复杂密码(字母+数字+符号)、多因素认证(MFA,如短信验证码+密码)、最小权限原则(仅授予必要权限) 2. 数据传输用HTTPS/TLS,敏感数据存储用加密(如AES-256加密算法) 3. 内部数据分级(如公开/秘密/机密),敏感操作日志审计 |

| 系统漏洞 | 1. 软件漏洞(如操作系统、应用程序的未修复漏洞) 2. 配置错误(如服务器默认密码未修改) | 1. 定期更新系统/软件补丁(如Windows Update、Linux yum更新) 2. 安全基线配置(禁用不必要服务、关闭高危端口),定期漏洞扫描(工具如Nessus) |

2. 关键安全管理措施

- 数据备份与恢复:定期备份敏感数据(遵循“3-2-1原则”:3份副本、2种介质、1份异地存储),并测试恢复流程,应对勒索软件、硬件故障等导致的数据丢失。

- 安全审计与监控:记录关键操作日志(如登录、数据修改、权限变更),实时监控异常行为(如异地登录、大量数据下载),便于事后追溯与应急响应。

- 应急响应计划:制定安全事件(如数据泄露、系统瘫痪)的处置流程,明确责任分工,确保事件发生后能快速止损、恢复系统。

三、信息技术相关法律法规:合规的“红线”

法律法规是规范信息技术应用、界定责任的底线,企业与个人需严格遵守,避免法律风险。以下是国内外核心法规:

1. 国内核心法规

| 法规名称 | 发布时间 | 核心管控范围 | 关键要求 |

|---|---|---|---|

| 《中华人民共和国网络安全法》 | 2017年实施 | 网络建设、运营、维护、使用,网络安全保障 | 1. 网络运营者需落实安全保护义务(如身份认证、日志留存6个月) 2. 关键信息基础设施(如金融、能源、交通系统)需额外防护 3. 禁止非法侵入、破坏网络,不得泄露用户信息 |

| 《中华人民共和国数据安全法》 | 2021年实施 | 数据处理(收集、存储、使用、传输、共享) | 1. 数据分级分类管理(对重要数据、核心数据实施重点保护) 2. 数据处理者需采取安全保护措施,防止数据泄露、篡改 3. 数据出境需通过安全评估(如向境外提供重要数据需申报) |

| 《中华人民共和国个人信息保护法》(PIPL) | 2021年实施 | 个人信息(以电子或其他方式记录的个人身份、隐私相关信息) | 1. 收集个人信息需“知情同意”(明确告知用途,不得强制授权) 2. 不得过度收集信息(如APP不得强制获取非必要权限) 3. 个人享有信息查询、更正、删除、撤回同意的权利 |

| 《关键信息基础设施安全保护条例》 | 2021年实施 | 关键信息基础设施(关系国家安全、国计民生的重要系统) | 1. 运营者需建立安全保护体系,定期开展安全检测与评估 2. 明确政府监管职责,建立应急处置机制 |

2. 国际核心法规(适用于跨境业务)

- 欧盟《通用数据保护条例》(GDPR):2018年实施,全球最严格的个人数据保护法规,适用于“向欧盟居民提供服务/收集数据”的所有企业(无论企业是否在欧盟)。

- 关键要求:个人数据“最小必要”、数据主体享有“被遗忘权”(要求删除个人数据)、数据泄露需72小时内上报监管机构,违法最高罚款可达全球年营业额的4%或2000万欧元(取较高者)。

- 美国《加州消费者隐私法》(CCPA):2020年实施,美国州级个人信息保护法规,赋予加州消费者查询、删除个人信息,拒绝数据出售的权利,企业需公开数据收集与使用规则。

四、总结与实践建议

- 标准落地:在系统建设、产品开发中优先采用通用标准(如UTF-8编码、HTTPS传输、JSON数据格式),避免“技术孤岛”;

- 安全常态化:将安全融入全流程(如开发阶段的“安全开发生命周期SDL”、日常的补丁更新与漏洞扫描),而非事后补救;

- 合规先行:处理数据前明确法规要求(如收集个人信息需获取同意、重要数据出境需评估),避免因合规问题导致法律风险;

- 持续学习:信息技术标准与安全威胁快速迭代,需定期关注行业动态(如国家网信办、ISO组织的更新),提升技术与合规认知。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?