干货满满,来自dotnet安全矩阵微信群一位师傅的投稿分享

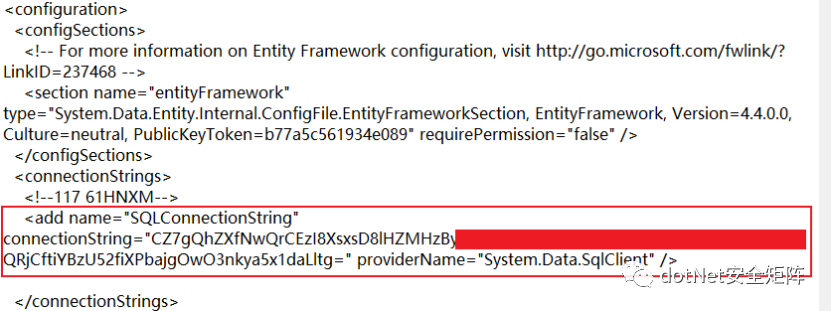

0x01 分析web.config

分析配置文件发现以下特征:

数据库连接字符串应该是经过(Base64编码+AES或DES等加密)算法混淆。connecttionString的上级节点中没有类似Encrypt的节点名称。

说明没有使用IIS内置的加密类:DataProtectionConfigurationProvider类 和 RsaProtectedConfigurationProvider类。查看整个web.config文件,没有在发现解密密钥之类的配置节点。

提示信息:因为IIS内置的DataProtectionConfigurationProvider类、RsaProtectedConfigurationProvider类的加密过程中使用了一个基于本机的密钥,所以会影响web应用的分发,所以可能不

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?