免责声明:本文仅用于技术交流和知识分享目的。漏洞复现涉及到系统和网络的安全性测试,可能导致系统崩溃、数据丢失或其他问题。读者在尝试漏洞复现之前必须获得合法授权,并自行承担一切风险和责任。

漏洞描述:

WordPress是使用PHP语言开发的博客平台,用户可以在支持PHP和MySQL数据库的服务器上架设属于自己的网站。WordPress会使用PHPMailer组件发送邮件,攻击者在找回密码时通过PHPMailer组件发送重置密码的邮件,利用substr,run等函数构造payload,可造成命令执行漏洞。

漏洞影响版本:

WordPress <= 4.6.0 PHPMailer < 5.2.18

漏洞复现版本:

WordPress = 4.6.0

复现过程:

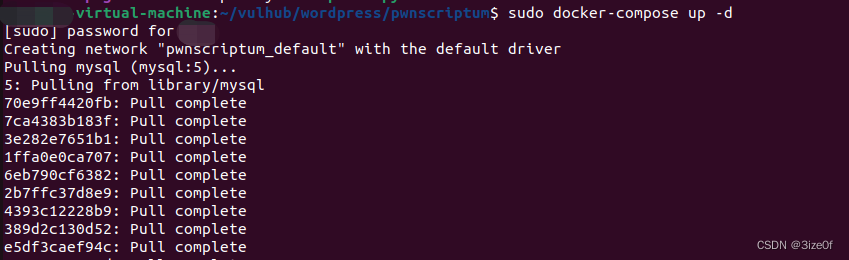

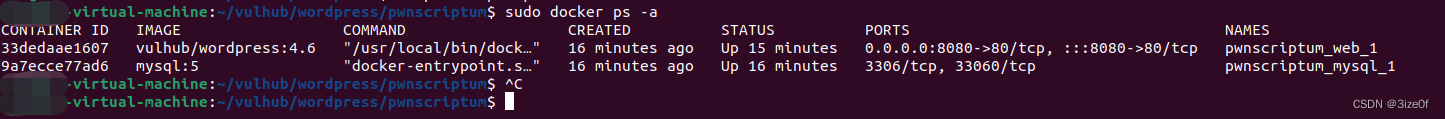

1:使用vulhub中靶场启动环境

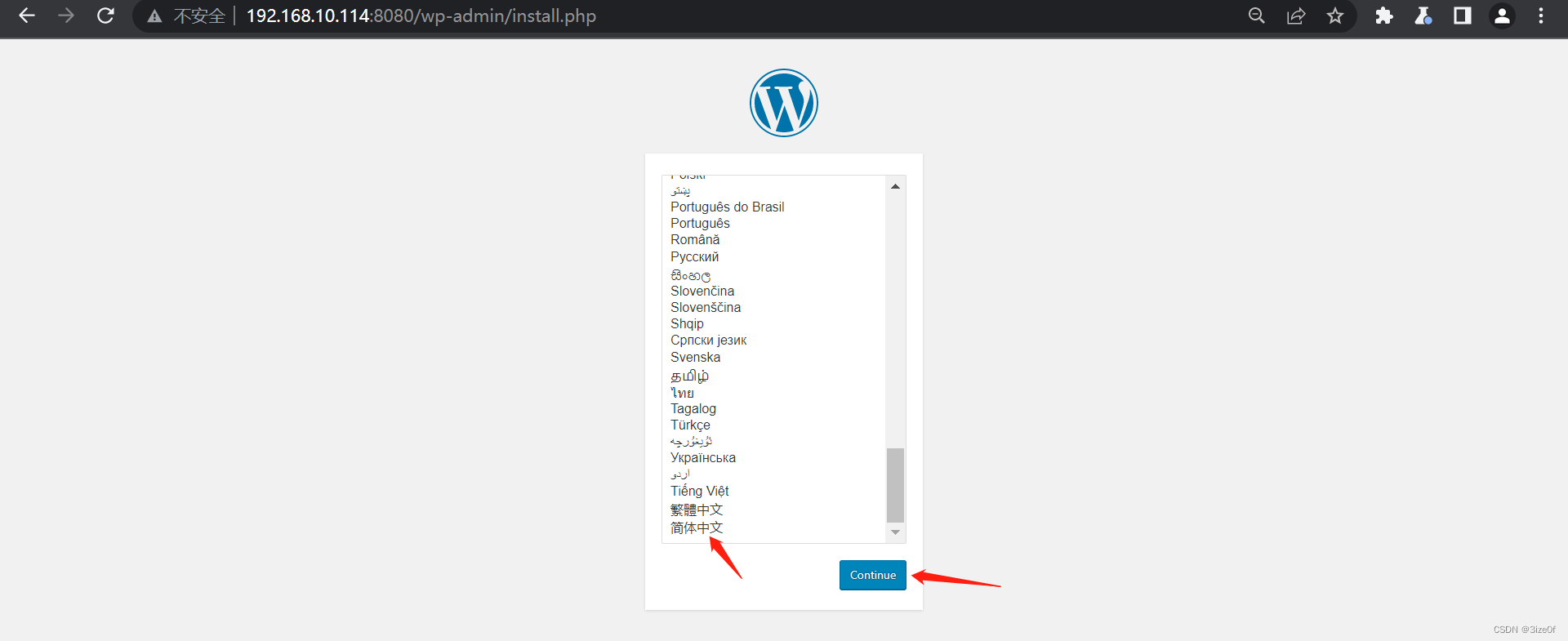

2:浏览器访问http://your-ip:8080

3:点击安装 填写用户名等其他信息 用户名后续需要被用到

本文详细描述了如何复现WordPress4.6.0版本由于PHPMailer组件导致的命令执行漏洞。攻击者通过构造特定payload,在用户找回密码过程中触发漏洞,可执行任意命令,甚至获取服务器的反弹shell。该漏洞影响WordPress低于4.6.0及PHPMailer低于5.2.18的版本。复现步骤包括设置靶场环境、捕获数据包、替换payload并监控攻击机上的HTTP服务以接收反弹shell。

本文详细描述了如何复现WordPress4.6.0版本由于PHPMailer组件导致的命令执行漏洞。攻击者通过构造特定payload,在用户找回密码过程中触发漏洞,可执行任意命令,甚至获取服务器的反弹shell。该漏洞影响WordPress低于4.6.0及PHPMailer低于5.2.18的版本。复现步骤包括设置靶场环境、捕获数据包、替换payload并监控攻击机上的HTTP服务以接收反弹shell。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

483

483

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?