漏洞描述:

Gitea 是一个轻量级的 DevOps 平台软件,从gogs衍生出的一个开源项目,是一个类似于Github、Gitlab的多用户Git仓库管理平台。其1.4.0版本中有一处逻辑错误,导致未授权用户可以穿越目录,读写任意文件,最终导致执行任意命令。

漏洞影响版本:

Gitea 1.4.0

漏洞复现版本:

Gitea 1.4.0

复现过程:

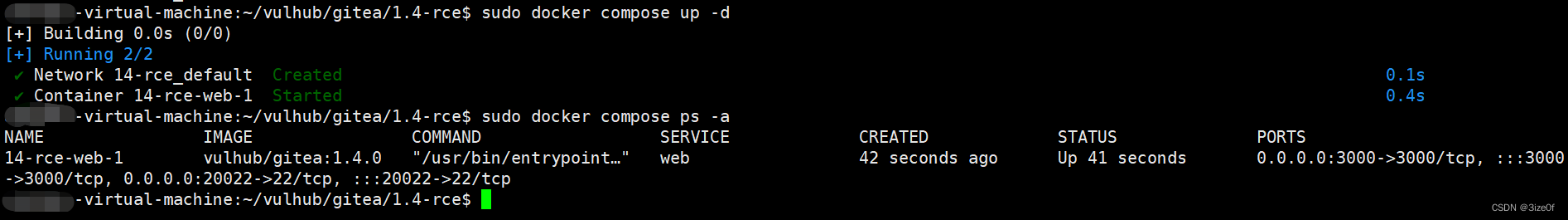

1:使用vulhub中靶场启动环境

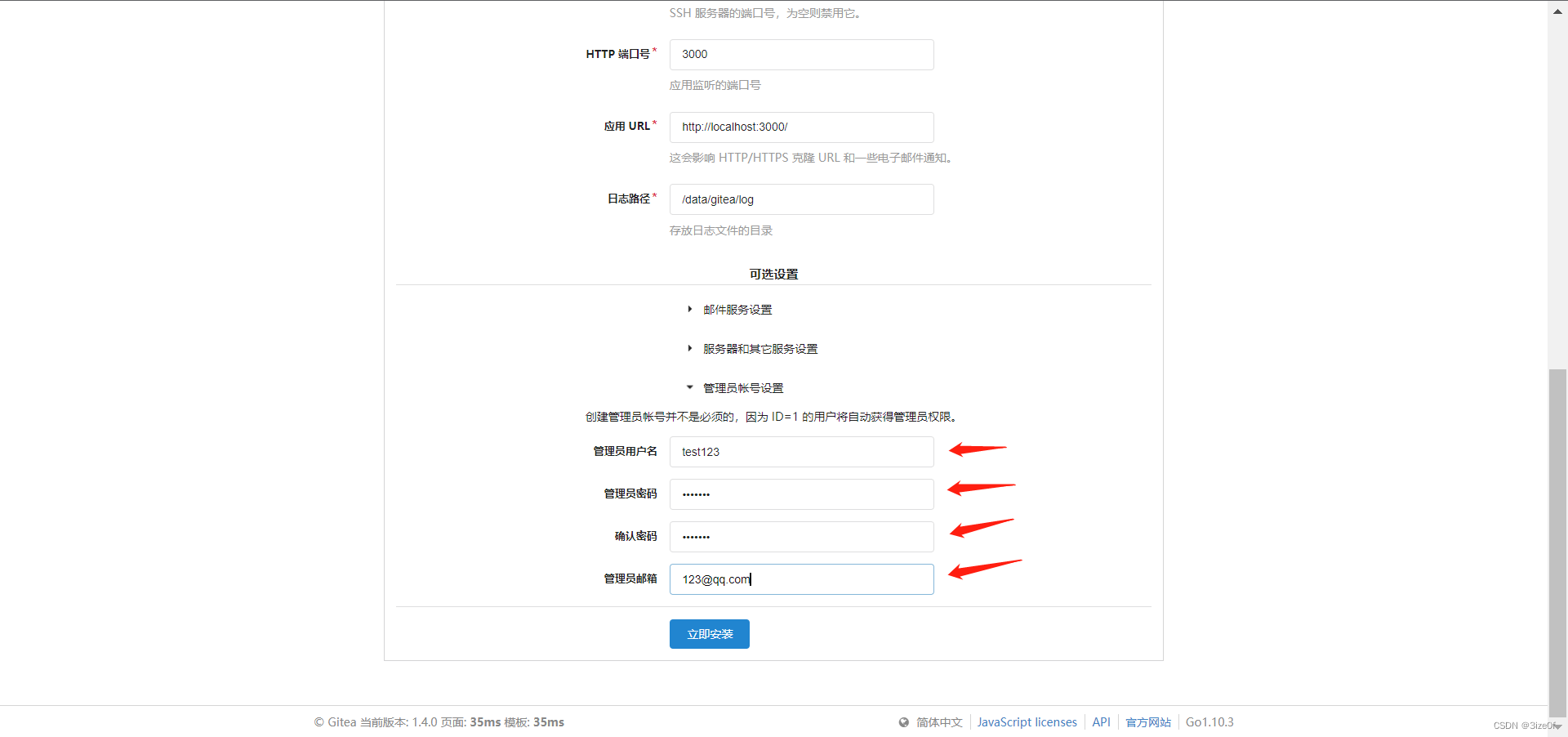

2:浏览器访问http://ip:3000 安装界面填写用户名及密码

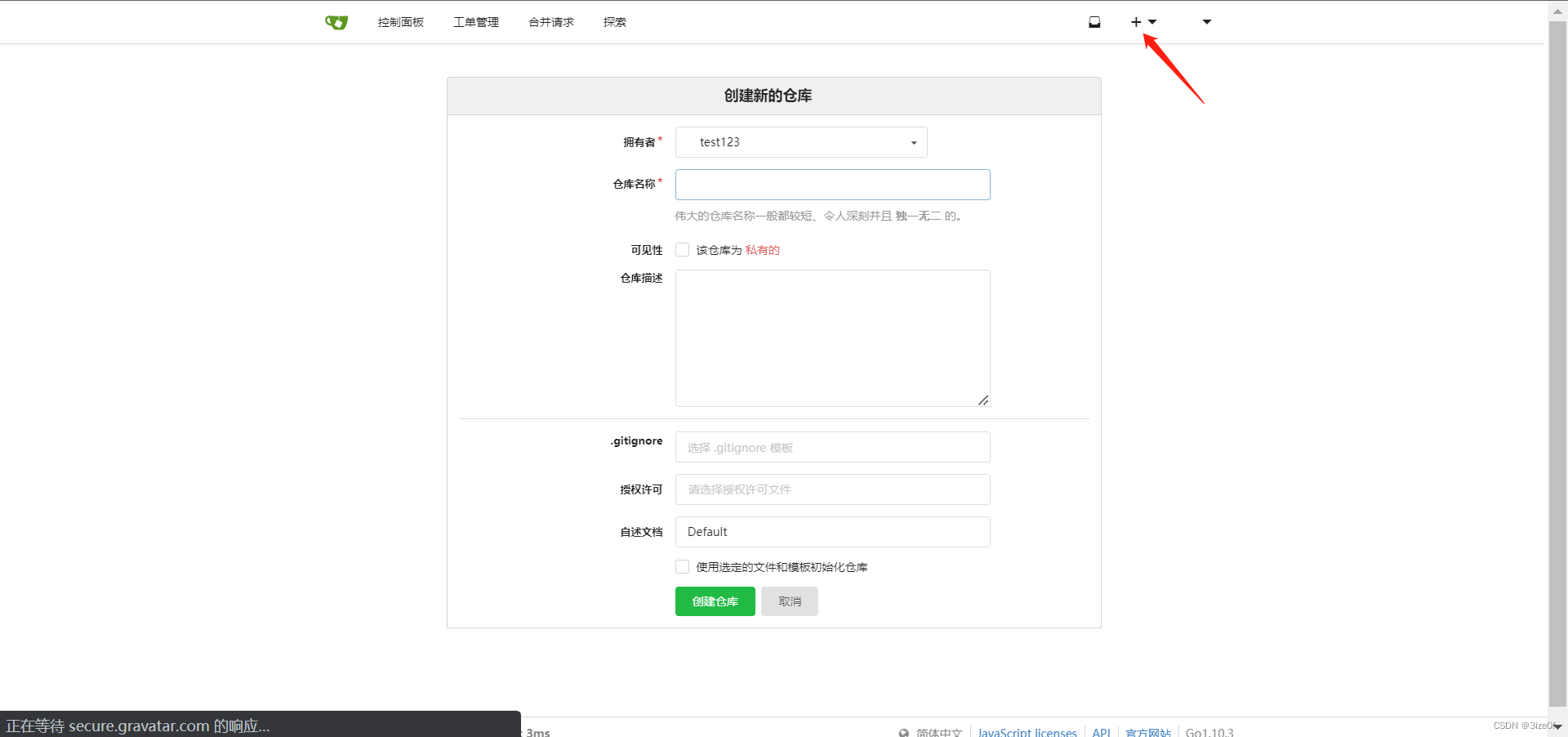

3:安装完成后创建仓库

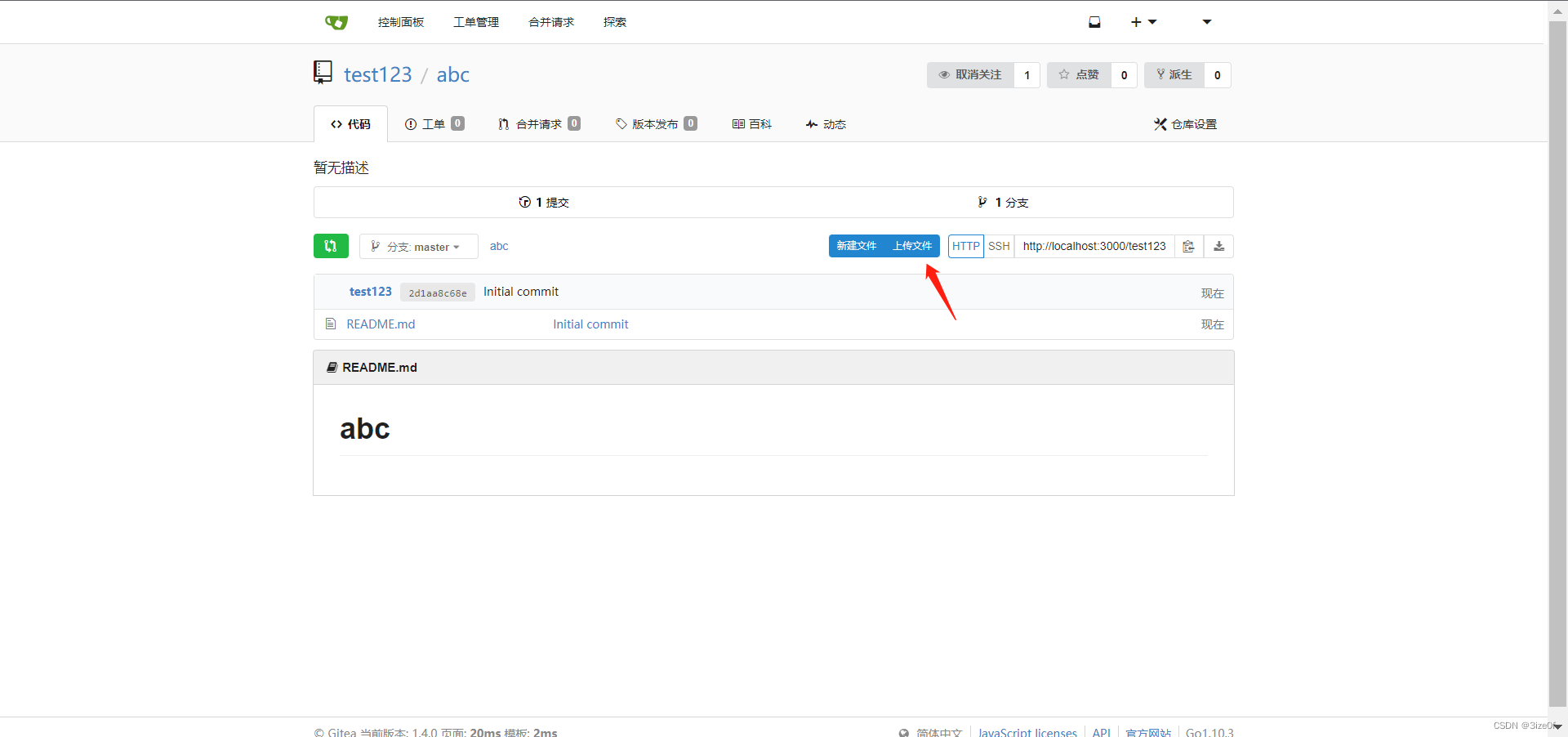

4:上传任意文件后重启docker

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1470

1470

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?