文章目录

前言

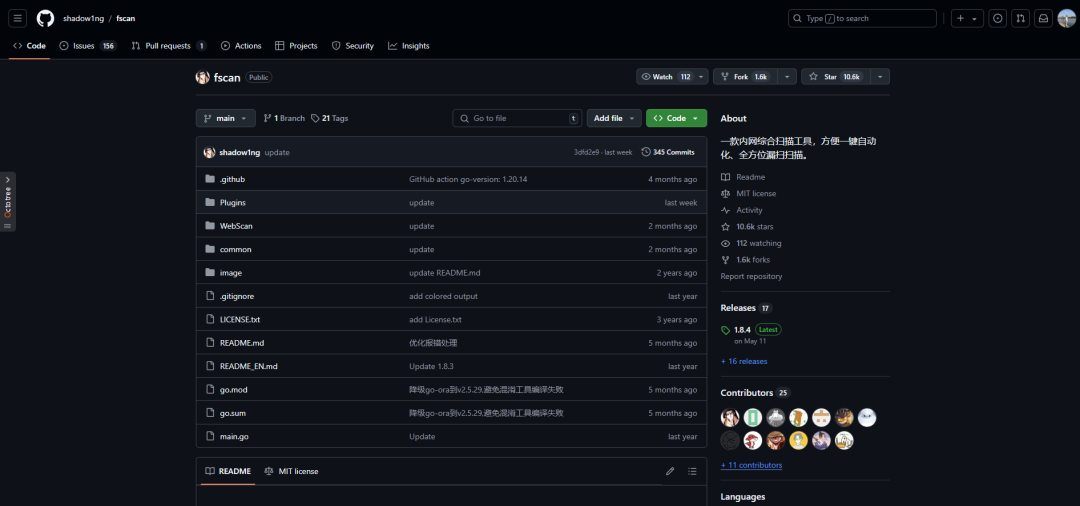

Fscan是一款功能强大的内网综合扫描工具,主要用于发现和评估内部网络的安全性。它是由开源社区开发的,旨在帮助网络安全专家、系统管理员以及渗透测试人员快速获取网络中设备和服务的信息。Fscan的设计理念是简化扫描过程,提升效率,使用户能够轻松识别网络中的潜在风险。

在现代网络环境中,企业内部网络的复杂性和设备的多样性使得安全管理变得尤为困难。Fscan能够帮助用户快速了解网络拓扑,识别在线设备,探测开放端口及其对应的服务,从而为后续的安全审计和漏洞评估提供重要数据支持。

https://github.com/shadow1ng/fscan

目前github有10.6k star。

Fscan的特点

- 多协议支持:Fscan能够支持多种网络协议的扫描,包括TCP、UDP、HTTP、FTP等。这样一来,用户可以根据需要选择不同的协议进行扫描,获取更全面的信息。

- 高效性:Fscan使用并行扫描技术,能够在短时间内对大量IP地址进行扫描。这种高效性使其在大规模网络环境中尤为适用。

- 易用性:Fscan的命令行界面设计简洁直观,用户只需输入简单的命令即可启动扫描。这使得无论是经验丰富的安全专家还是新手,都能迅速上手。

- 结果详细:Fscan的扫描结果非常详细,除了基本的开放端口信息外,还提供了服务版本、操作系统类型及已知漏洞等信息。这为安全分析提供了丰富的数据来源。

- 开源与社区支持:作为一款开源工具,Fscan受益于广泛的社区支持,用户可以获取不断更新的功能和漏洞库,同时也可以参与到开发和维护中,提出自己的需求和建议。

Fscan安装

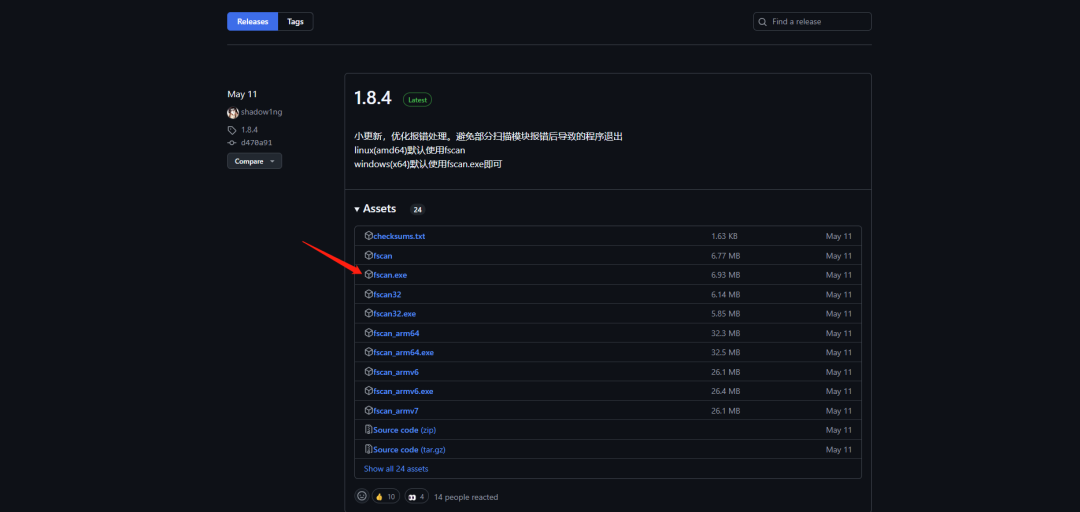

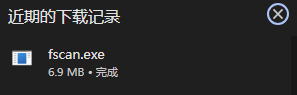

前往Fscan的GitHub页面,下载适合Windows的压缩包。

https://github.com/shadow1ng/fscan/releases

点击fscan.exe下载:

Fscan好用的功能

Fscan提供了一系列强大的功能,帮助用户全面了解内部网络的状况。

扫描全部模块

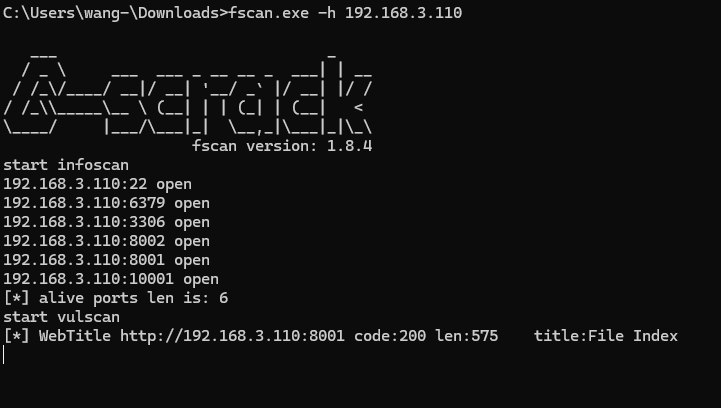

fscan.exe -h <目标IP>

例如:

fscan.exe -h 192.168.3.110

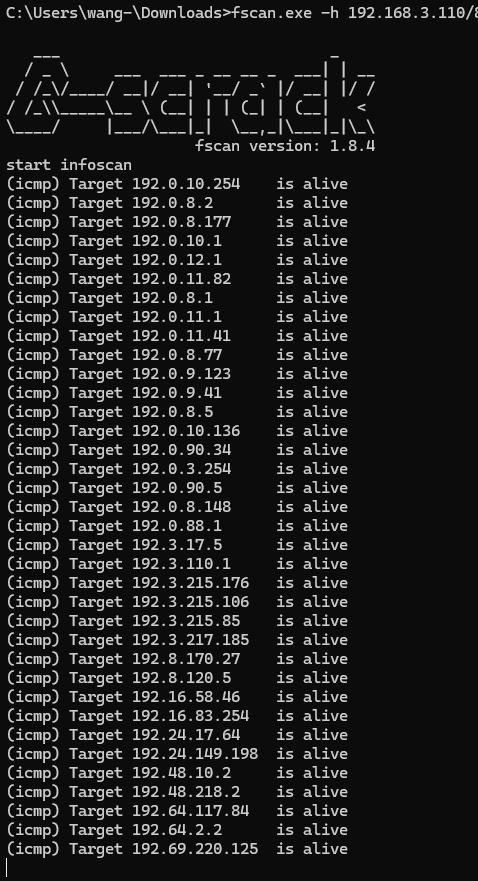

扫描A段

fscan.exe -h 192.168.3.110/8

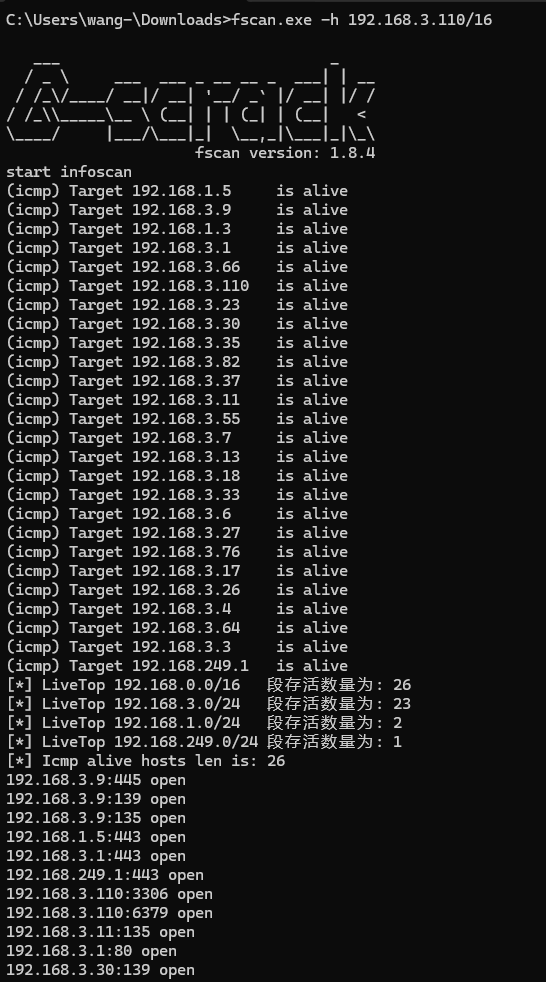

扫描B段

fscan.exe -h 192.168.3.110/16

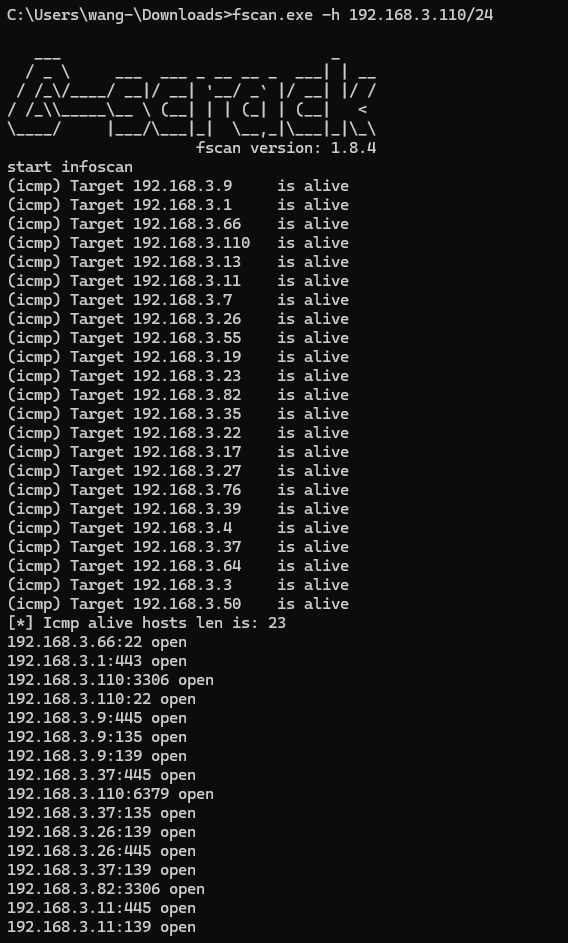

扫描C段

fscan.exe -h 192.168.3.110/24

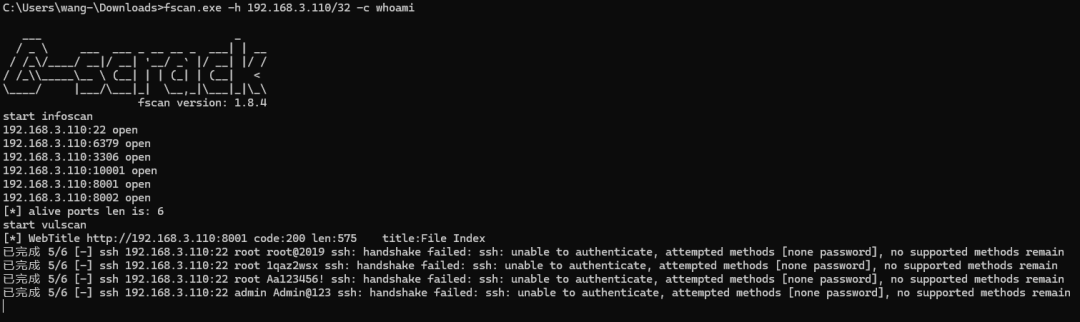

ssh 爆破成功后,命令执行

fscan.exe -h 192.168.3.110/32 -c whoami

到这里,小编不再介绍怎么使用了,给大家开个头,有兴趣可以研究一下,我再介绍下去,怕文章被删。

💡最后友情提醒:若您希望测试fscan的功能,请自行设置实验环境(靶机)来进行。如果您利用fscan进行任何违法行为,需您自行承担相应的法律责任,我们对此不负责。

⭐切记切记,不要向没有授权的主机进行扫描!!!

零基础入门网络安全/信息安全

【----帮助网安学习,以下所有学习资料文末免费领取!----】

> ① 网安学习成长路径思维导图

> ② 60+网安经典常用工具包

> ③ 100+SRC漏洞分析报告

> ④ 150+网安攻防实战技术电子书

> ⑤ 最权威CISSP 认证考试指南+题库

> ⑥ 超1800页CTF实战技巧手册

> ⑦ 最新网安大厂面试题合集(含答案)

> ⑧ APP客户端安全检测指南(安卓+IOS)

大纲

首先要找一份详细的大纲。

学习教程

第一阶段:零基础入门系列教程

该阶段学完即可年薪15w+

第二阶段:技术入门

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

该阶段学完年薪25w+

阶段三:高阶提升

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

该阶段学完即可年薪30w+

面试刷题

最后,我其实要给部分人泼冷水,因为说实话,上面讲到的资料包获取没有任何的门槛。

但是,我觉得很多人拿到了却并不会去学习。

大部分人的问题看似是“如何行动”,其实是“无法开始”。

几乎任何一个领域都是这样,所谓“万事开头难”,绝大多数人都卡在第一步,还没开始就自己把自己淘汰出局了。

如果你真的确信自己喜欢网络安全/黑客技术,马上行动起来,比一切都重要。

资料领取

上述这份完整版的网络安全学习资料已经上传网盘,朋友们如果需要可以微信扫描下方二维码 ↓↓↓ 或者 点击以下链接都可以领取

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?