testre

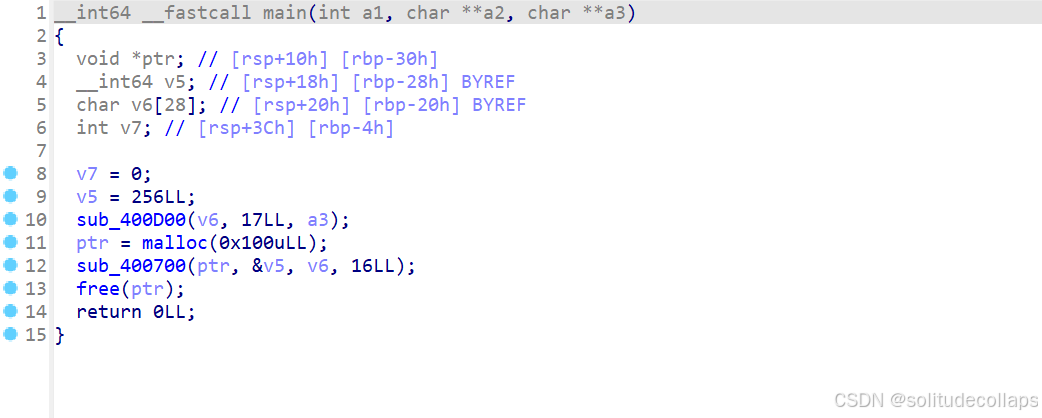

查壳,64位,ida打开,看主函数

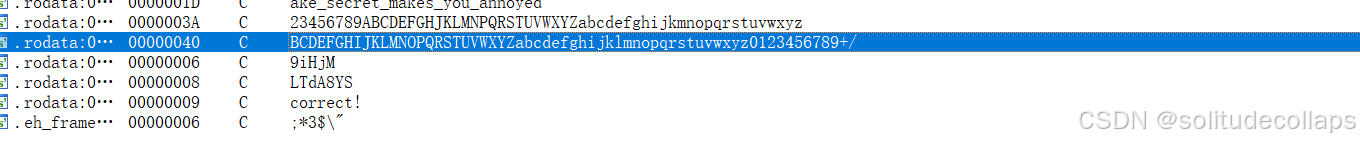

shift+f12查看字符串

shift+f12查看字符串

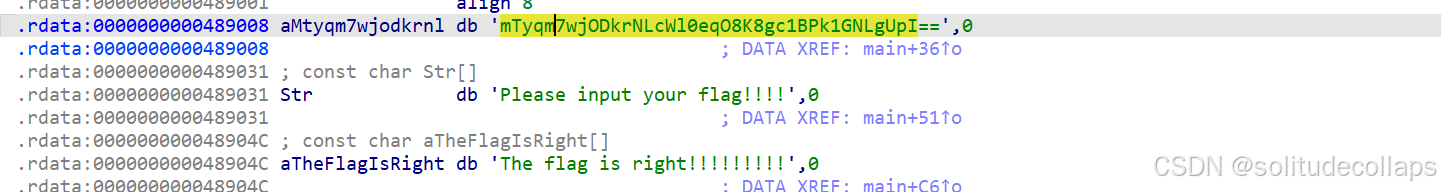

这种形式先考虑base64编码,继续跟进函数

这种形式先考虑base64编码,继续跟进函数

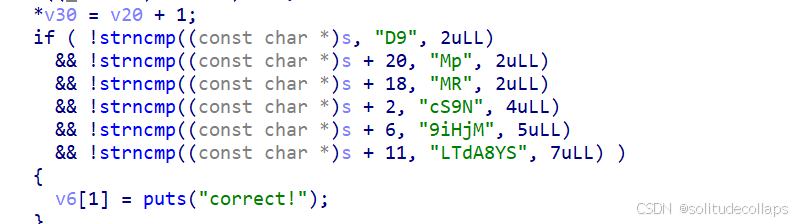

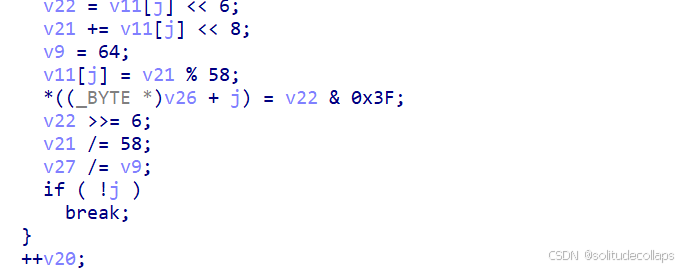

看了很久main中的第二个函数,发现大多都是无用用于混淆的,重要的只有后面的对比和取余58

发现是base58加密

注意比较的顺序

Newbie_calculations

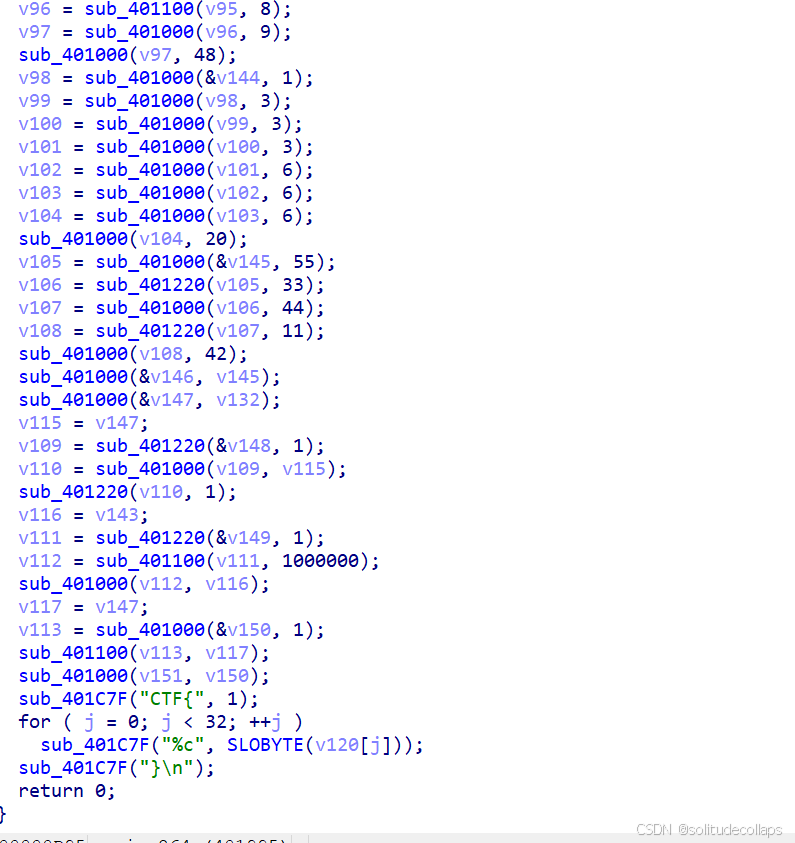

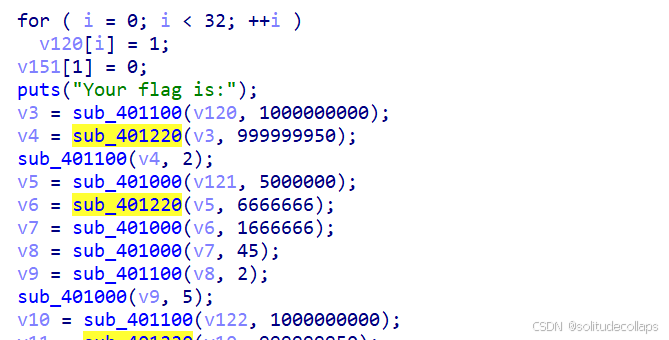

固定操作:查壳,拖入ida,看主函数,发现调用了一堆函数,所以先看主函数的末尾

很明显,最后的输出只跟v120有关,交叉引用一下

发现v4和v5断开了

所以只跟三个函数有关

编写脚本

s = [100, 97, 102, 56, 102, 52, 100, 56, 49, 54, 50, 54, 49, 97, 52, 49, 97, 49, 49, 53, 48, 53, 50, 97, 49, 98, 99, 50, 49, 97, 100, 101]

flag = ''

for i in s:

flag += chr(i)

print(flag)

print(len(flag))

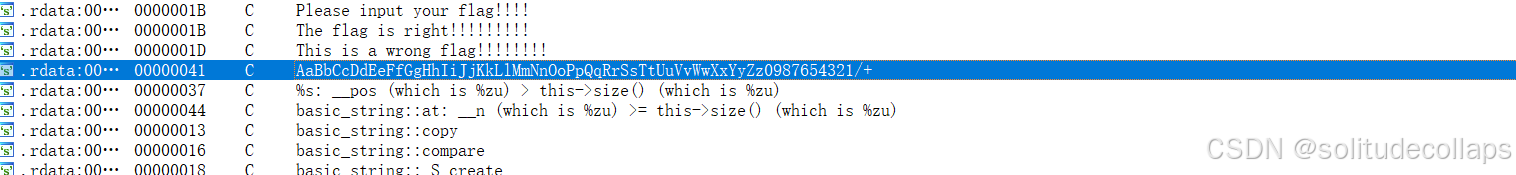

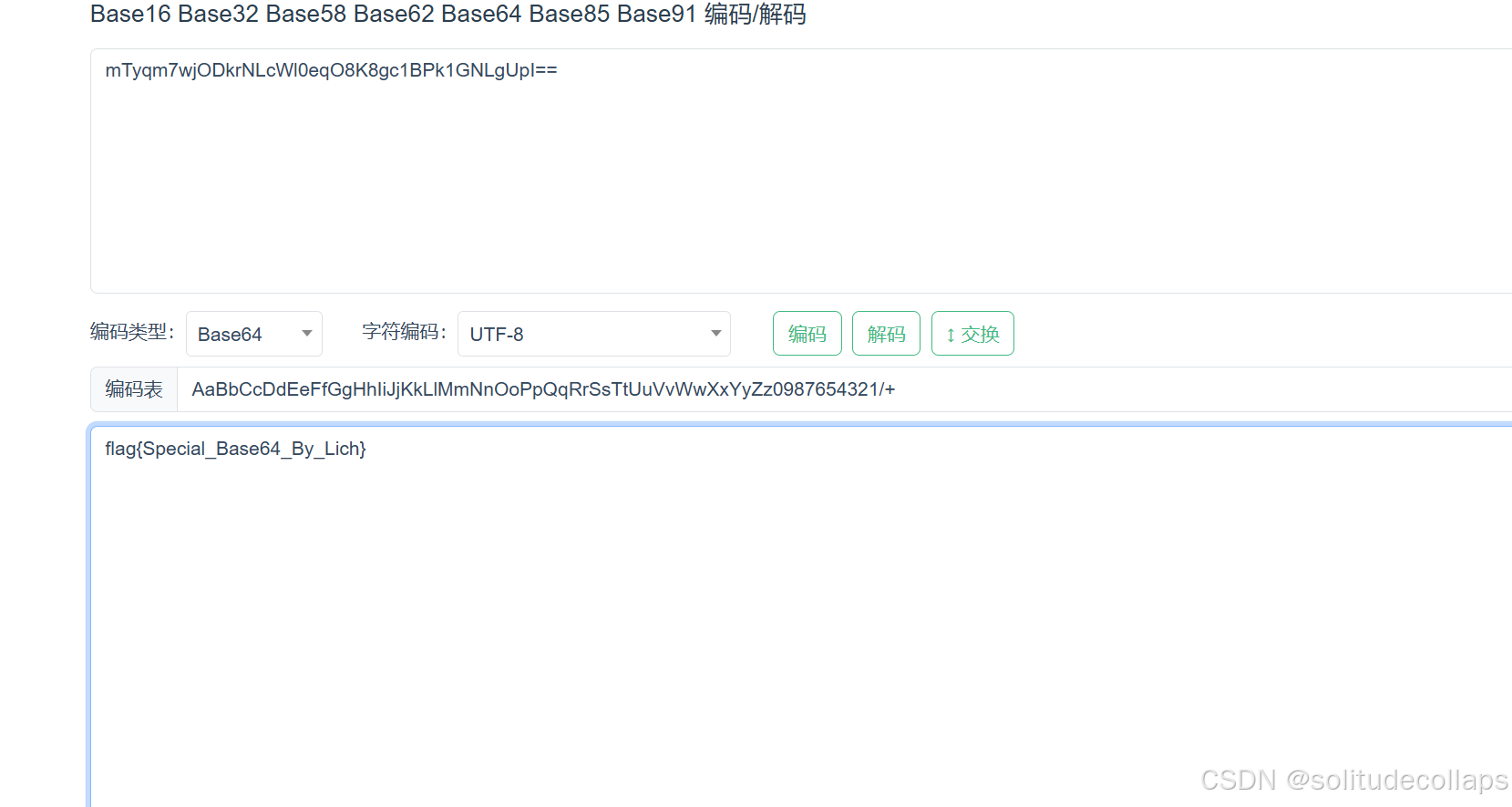

特殊的 BASE64

查壳,拖入ida,看主函数,发现是c++,shift+f12看字符串

是base64的编码,但码表被改过

编码后的密文也有

flag{Special_Base64_By_Lich}

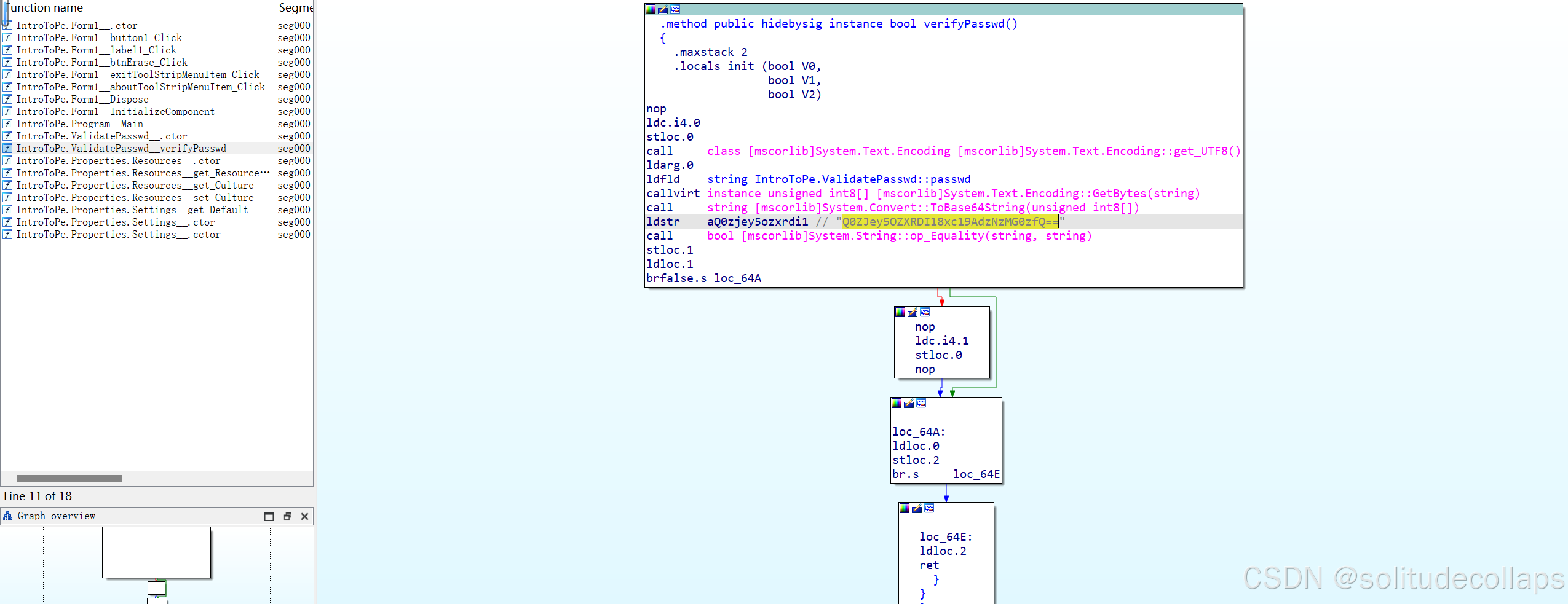

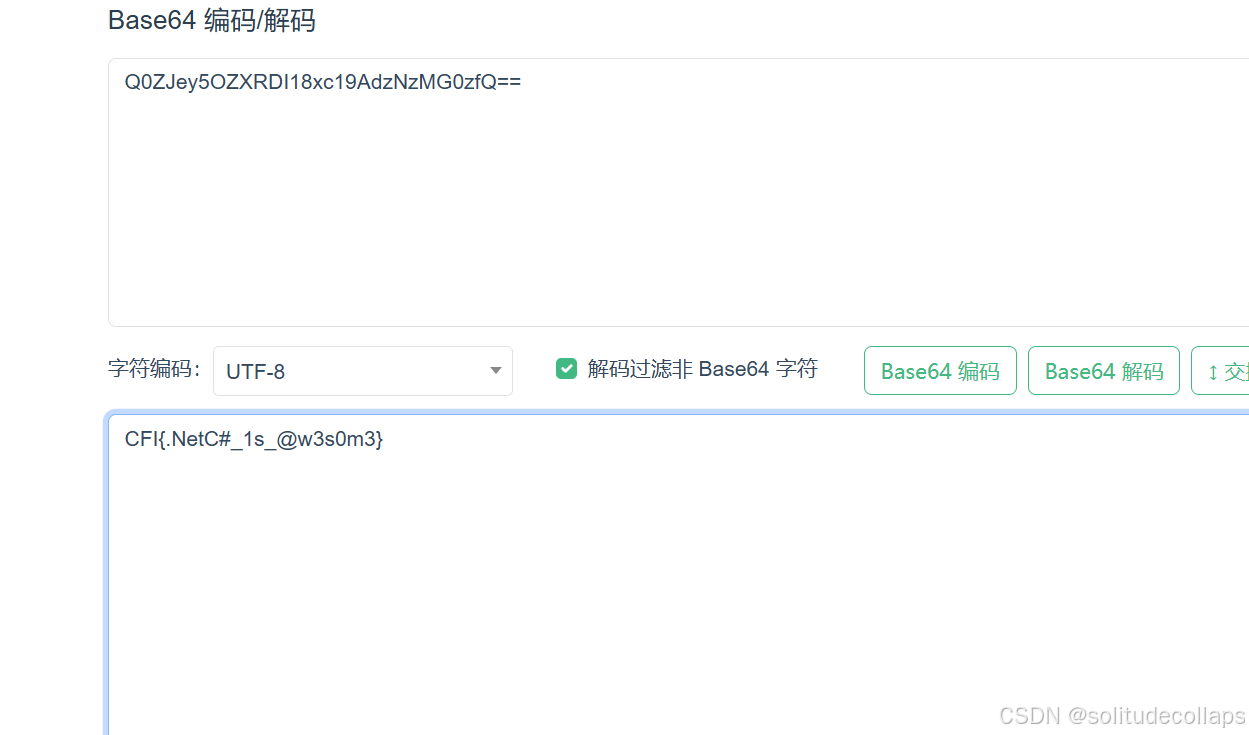

[CFI-CTF 2018]IntroToPE

查壳,拖入ida

发现没有主函数,也无法反编译,函数很少选择一个一去看

发现没有主函数,也无法反编译,函数很少选择一个一去看

然后看到Q0ZJey5OZXRDI18xc19AdzNzMG0zfQ==

应该是base64编码

CFI{.NetC#_1s_@w3s0m3}

将头部改为flag丢入buuctf

flag{.NetC#_1s_@w3s0m3}

2083

2083

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?