sick0s1.1靶机入侵

1、环境搭建

下载地址: https://download.vulnhub.com/sickos/sick0s1.1.7z

下载后用 VMware 或者 VirtualBox 打开,并配置好网卡,靶机与攻击机应置于同一网络下,靶机默认是桥接模式,能用攻击机连接到就行。这里连接到虚拟网卡1。

2、信息收集

-

主机发现

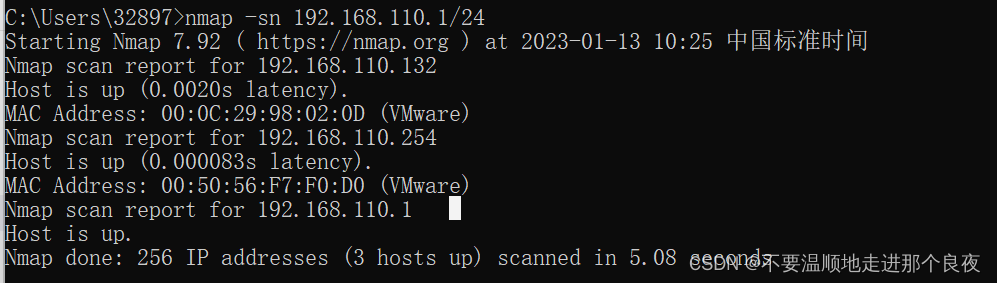

使用nmap进行主机探测(-sP参数也可):nmap -sn 192.168.110.1/24

192.168.110.131,为靶机ip,也可以使用Kali中的arp-scan工具扫描:arp-scan 192.168.110.1/24

-

端口扫描

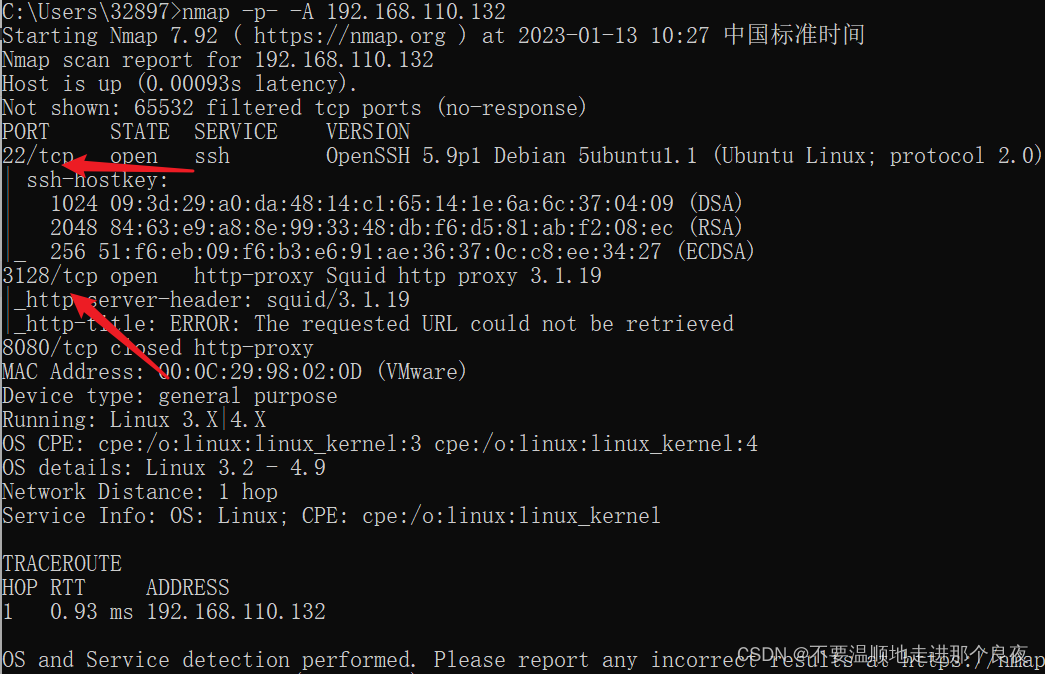

使用nmap扫描端口,并做服务识别和深度扫描(加-A参数):nmap -p- -A 192.168.110.131

靶机开启了22端口ssh服务和3128端口squid代理服务

3、漏洞探测

-

访问web服务

试着访问http://192.168.110.132/,发现无法访问。挂上3128的squid代理后成功访问

本文详细描述了对sick0s1.1靶机的入侵过程,包括环境搭建、信息收集、漏洞探测、web服务分析、目录扫描、弱口令登录、反弹shell、权限提升等环节,最终通过sudo配置不当实现root提权。

本文详细描述了对sick0s1.1靶机的入侵过程,包括环境搭建、信息收集、漏洞探测、web服务分析、目录扫描、弱口令登录、反弹shell、权限提升等环节,最终通过sudo配置不当实现root提权。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

867

867

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?