1.Appium介绍

1,appium是开源的移动端自动化测试框架;

2,appium可以测试原生的、混合的、以及移动端的web项目;

3,appium可以测试ios,android应用(当然了,还有firefoxos);

4,appium是跨平台的,可以用在osx,windows以及linux桌面系统上;

2.Appium基本原理

在Android端,appium基于WebDriver协议,利用Bootstrap.jar,最后通过调⽤用UiAutomator的命令,实现App的自动化测试。

UiAutomator测试框架是AndroidSDK自带的AppUI自动化测试Java库。另外由于UiAutomator对H5的支持有限,appium引入了chromedriver以及safaridriver等来实现基于H5的自动化。

2.1.appium在android端工作流

1.client端也就是我们testscript是我们的webdriver测试脚本。

2.中间是起的Appium的服务,Appium在服务端起了一个Server(4723端口),

跟seleniumWebdriver测试框架类似,Appium⽀持标准的WebDriverJSONWireProtocol。在这里提供它提供了一套REST的接口,AppiumServer接收webdriverclient标准rest请求,解析请求内容,⽤用对应的框架响应

操作。

3.appiumserver会把请求转发给中间件Bootstrap.jar,它是用java写的,安装在手机上.Bootstrap监听4724端口并接收appium的命令,最终通过调⽤用UiAutomator的命令来实现。

4.最后Bootstrap将执行的结果返回给appiumserver。

5.appiumserver再将结果返回给appiumclient。

3.Appium安装配置

3.1.限制

如果你在windows上安装appium,你没法使用预编译专用于OSX的.app文件,你也将不能测试IOSapps,因为appium依赖OSX专用的库来支持IOS测试。这意味着你只能通过在mac上来运行IOS的app测试。这点限制挺大。

3.2.傻瓜式安装node.js

3.2.1.查看是否安装成功

nodejs安装完毕后,需要配置环境变量

在PATH中添加:D:\ProgramFiles\nodejs;

3.3.傻瓜式安装Appium

3.3.1.成功界面

3.4.配置appium环境变量

D:\Appium\node_modules\.bin

3.5.打开控制台,查看appium环境

3.5.1.appium-doctor

3.6.配置Android—环境变量

D:\androidSDK

3.7.Python中配置appium环境(联网)

进入:D:\python\Scripts

打开控制台:

pipinstallAppium-Python-client

3.8.总结:

- androidsdk安装完毕后,需要配置环境变量

新建ANDROID_HOME

在PATH中添加:%ANDROID_HOME%:\… - nodejs安装完毕后,需要配置环境变量

在PATH中添加:D:\ProgramFiles\nodejs; - appium安装完毕后,需要配置环境变量

D:\ProgramFiles(x86)\Appium\node_modules\.bin; - 配置好后,启动cmd,

输入node-v,查看node安装版本

输入appium-doctor检查appium的安装环境是否成功, - 安装Python,配置环境变量

4.第一个脚本示例

4.1.首先通过eclpse启动android模拟器

4.2.启动Appium

4.3.点击左上角有“机器人”的按钮:

选择你的android版本

4.4.点击右上角的“三角”按钮启动Appium。

4.5.通过Python编写自动化测试脚本。

desired_caps是一个字典,用于在appiumserver与手机端建立会话关系时,手机端需要告诉服务端设备相关的一些参数,根据这些参数服务端可以做出相应的处理。

4.6.画出来的这三个,是需要在脚本中正确填写的

4.7.执行效果

5.Appium界面内容解析

5.1.整体介绍

主页面顶部从左到右依次是:

1、AndroidSettings:android相关的设置

2、GeneralSettings:全局设置,设置appium相关的内容

3、DeveloperSettings:开发者设置,一般不用需要关心

4、About:appium相关信息,不需要关心

5、Inspector:查找元素用的,windows无法使用,MAC可以使用,windows可

以不用关心。

6、LaunchAppium:启动appium按钮

7、右下角清除日志按钮。

5.2.AndroidSettings

此页面分为Application、La、、四部分,先看图

之后分析分别有什么作用

5.2.1.1、Application

本模块设置被测试app信息,如安装包路径、包名、activity等ApplicationPath:选择要测试的apk,选择他后与全局设置中的Pre-LaunchApplication配合,启动appium时会先把apk安装到手机(或模拟器)再启动app。

Package:根据apk生成的app包名,之前提到过的,我们这个包的身份证,我们需要通过这个去找到包,不然我们安装后我们通过什么去辨别这些包呢?WaitforPackage:等待包名。

LaunchActivityactivityActivity

就是其中的一个个网页,我们启动app时需要去运行的activity,这里我们填写首次启动页面的activity。我们选择第一启动的activity与aapt命令生成的launchable-activity:name一致

WaitforActivity:和上面的差不多,意思是等待某个Activity打开,用的时间不是很多,做了解。

UseBrowser:测试浏览器选择这项,与前五项互逆。及选择了他前五个就不可以选择。

FullReset:将所有设置复位。即将手机(模拟器)恢复到启动到appium前的状态

NoReset:不需要重置手机(模拟器)中的app

6.2.2.LaunchDevice

本模块是模拟器设置,针对的是SDK创建的模拟器,不是genymotion等其他模拟器。

LaunchAVD:要启动的模拟器名称。

DeviceReadyTimeout:等待模拟器启动时间。

Arguments:启动模拟器时需要的参数。

6.2.3.Capabilities

运行测试的相关信息。

PlatformName:测试平台,可以选择Android、FireFoxOS、MAC版的还可以选择

IOS。

PlatformVersion:被测试手机(模拟器)版本。

DeviceName:设备名称,手机连接电脑后打开cmd输入adbdevices可获取。

Language:被测试手机(模拟器)使用语言。

Locale:被测试手机(模拟器)所属区域。

5.4.元素侦测:

这个按钮的功能和firebug的定位工具功能类似,但是他还有一个功能,他会检测你的各个系统配置是否正确,如果前面各项参数不正确时,使用该功能会报错。如果你不正常连接手机也不行。还是建议用sdk工具里面自带的uiautomatorviewer。

5.5.启动服务

所有参数配置好后你需要做的就是启动appium服务,只有启动之后你才能够做自动化。

5.6.清除日志(右下角):

在写脚本、调试过程中会产生很多的日志,但是你可能想看的只是中间某个时间段的,那么你在这个时候可以将页面的日志清除。

6.Appium查看界面元素的工具

6.1.通过androidsdk的uiautomaterviewer获取元素内容

uiautomatorviewer.bat是一个用来来扫描和分析Android应用程序的UI组件的

GUI工具。具体使用方法可参考。打开uiautomatorviewer以后,可以看到

uiautomatorviewer已经将模拟器的图形展示在上面了。

6.2.右侧xml节点详解

7.获取appPackage和appActivity

appPackage和appActivity进行appium自动化测试非常重要的两个参数,

我们所测试的APP不同,这两个参数肯定也是不一样的。那如何快速的获取这

APP的这两个参数呢

7.1.方法一:通过cmd指令来获取

1.adbshell

2.dumpsysactivity|grepmFocusedActivity

3、adbshelldumpsysactivityactivities

7.2.方法二:使用Appium来获取

进入设置页,选择APK路径,下面就会显示包名和Activity名称

8.Appium常用定位方法讲解

对象定位是自动化测试中很关键的一步,也可以说是最关键的一步,毕竟你对象都没定位那么你想操作也不行,下面我们来看我们常用的一些定位方式。

8.1.ID定位(取resource-id的值):

无论是在web自动化还是app自动化中id都是唯一的,可能有的小伙伴看到这里会有疑问,因为有的资料说是通过name定位是唯一的,为什么你这里是id呢,其实这个在之前是不冲突的,但是如果你用的是appium较新版本是不行的,在新版本中name定位被去掉了,所以在以后的定位中不会有name定位了,通常情况下我们也更喜欢用id进行定位。这里可能刚学的小伙伴会有疑问,有的时候你的应用为什么没有id,或者说在这个手机上有但是另外的手机上没有。

1、开发没有添加。2、android版本是4.4以下的。如果我们需要对“7”这个数字进行点击操作,driver.find_element_by_id(“com.android.calculator2:id/digit7”).click()

8.3.className定位(取class的内容)

在实际工作中className定位用得相对而言会比较少。当你经常去看class时你会发现很多的className是一样的,你没有办法对其进行唯一定位,下面我们看下面两张图片

driver.find_element_by_class_name(“android.widget.EditText”).send_keys(“111111”)这种方式去定位,你会发现你永远定位不了密码栏,这是为什么呢?因为在设计的时候如果你查找的元素在页面有多个,系统会自动给你选择第一个,所以你永远操作不了后面的

8.4.text定位(需要使用uiautomator的定位方式,

使用text的内容)

使用这里需要注意一下,如果通过text定位的结果是个list,不能直接click。所

以如果要点击需要取数组的值,比如下面是点击找到的第一个元素

8.5.xpath定位

xpath定位在web自动化中是最常见的,而且也是最有效的,使用xpath定位避免了找不到元素导致报错的问题,但是在app中使用xpath定位是一件很low的事情。只要遇见使用xpath定位元素他的反应就会比较慢,自动化的目的是为了提高效率,但是使用xpath后会降低效率,所以这里说很low

driver.find_element_by_xpath(“//android.widget.TextView[@text=‘JavaScript’]”).click()

在xpath里面我们的语法是这样“//android.widget.TextView[@text=‘JavaScript’]”,

这个和我们之前web的xpath一样,意思是查找所有节点中节点为

android.widget.TextView(这里使用的是className,也可以使用id,系统会依次

去找)并且他的text属性值为JavaScript,这样是否更容易理解呢?下来多练习。

这样的定位方式不推荐,效率很慢。

8.6.css_selector定位(webview)–加载网页–css

只适用于webview的html页面,继承自webdriver,与pc版本的UI测试一致

driver.find_element_by_css_selector()

8.7.link_text定位(webview)

只适用于webview容器中的html页面,继承自webdriver,与pc版本的UI测试

一致

driver.find_element_by_link_text()

8.8.源代码

10.Appium操作界面之触摸操作(了解)

10.1.规范中的可用事件有:

*短按(press)

*释放(release)

*移动到(moveTo)

*点击(tap)

*等待(wait)

*长按(longPress)

*取消(cancel)

*执行(perform)

10.2.单点触摸TouchAction(driver)

通过TouchAction对象,添加tap、move_to等操作,然后perform()执行,可以

实现解锁屏幕等功能

action=TouchAction(driver)

action.press(x=220,y=700).move_to(x=840,y=700).move_to(x=220,

y=1530).move_to(x=840,y=1530).release().perform()

10.3.多点触控MultiAction()

通过MultiAction().add()添加多个TouchAction操作,最后调用perform()一起执行

这些操作

举例

action0=TouchAction().tap(el)

action1=TouchAction().tap(el)

MultiAction().add(action0).add(action1).perform()

10.4.滑动driver.swipe(x1,y1,x2,y2,duration)

命令解释:从坐标(x1,x2)滑动到坐标(x2,y2),duration非必填项,滑动时间(滑

动时中间要加等待时间,不加等待时间容易出错,而且加等待时间的长短也要掌

握好,一般在200-1000毫秒之间应该差不多,自己调试几次感觉一下哪个时间

比较稳,每个程序可能会有所差异)

滑动的坐标不能超过屏幕的宽高

可以通过【driver.get_window_size()】命令获得窗口高和宽{‘width’:1080,‘height’:

1788}

#获得机器屏幕大小x,y

defgetSize(driver):

x=driver.get_window_size()[‘width’]

y=driver.get_window_size()[‘height’]

return(x,y)

#屏幕向上滑动

defswipeUp(driver,t=500):

l=getSize(driver)

x1=int(l[0]*0.5)#x坐标

y1=int(l[1]*0.75)#起始y坐标

y2=int(l[1]*0.25)#终点y坐标

driver.swipe(x1,y1,x1,y2,t)

#屏幕向下滑动

defswipeDown(driver,t=500):

l=getSize(driver)

x1=int(l[0]*0.5)#x坐标

y1=int(l[1]*0.25)#起始y坐标

y2=int(l[1]*0.75)#终点y坐标

driver.swipe(x1,y1,x1,y2,t)

#屏幕向左滑动

defswipLeft(driver,t=500):

l=getSize(driver)

x1=int(l[0]*0.75)

y1=int(l[1]*0.5)

x2=int(l[0]*0.05)

driver.swipe(x1,y1,x2,y1,t)

#屏幕向右滑动

defswipRight(driver,t=500):

l=getSize(driver)

x1=int(l[0]*0.05)

y1=int(l[1]*0.5)

x2=int(l[0]*0.75)

driver.swipe(x1,y1,x2,y1,t)

10.5.长按示例

10.6.2.打开界面,使用如下指令,查看activity和package

10.6.3.编写python脚本代码

11.系统按键事件(了解)

press_keycode(AndroidKeyCode)#发送按键事件

例如:点击home键,home键的KeyCode是3

12.driver的一些比较重要操作

12.1.reset()

#重置app#这时候driver会重置,相当于卸载重装应用。所以本地缓存会失效

driver.reset()

12.2.start_activity(包名,activity名)

例如:

#启动app的某一个activity

启动一个activity,这个activity必须是AndroidManifest.xml中有intent-filter的

activity,对于其他的activity需要程序跳转过去

12.3.scroll(起始元素,结束元素)

driver.scroll(origin_el,destination_el)

12.4.获得当前页面的所有元素

driver.page_source

这可以用来判断元素是否存在,例如(assert“发布成功”indriver.page_source)

12.5.补充一些driver启动时可能用到的项(了解)

其实这些在上一篇启动里都有介绍,但是有些可能大家没注意到的点再列一下。

这些点也是我在测试中实际遇到的点

autoLaunch:Appium是否要自动启动或安装app,默认true

desired_caps[‘autoLaunch’]=‘false’

有的时候我不想让appium每次都启动app,想自己去启动activity,那这个项

这时就可以起作用了

noReset:在会话前是否重置app状态。默认是false

desired_caps[‘noReset’]=‘true’

newCommandTimeout:设置未接收到新命令的超时时间,默认60s

如果60s内没有接收到新命令,appium会自动断开连接,如果我需要很长时间

做driver之外的操作,可能延长接收新命令的超时时间

desired_caps[“newCommandTimeout”]=1800

13.自动化测试简单案例-登录

13.1.打开UIAutomatorViewer

13.2.代码实现

-

driver.find_element_by_id("com.example.login:id/et_username").send_keys("hello"); -

driver.find_element_by_id("com.example.login:id/et_password").send_keys("123"); -

driver.find_elements_by_class_name("android.widget.Button")[1].click()

14.自动化测试案例2-转转

14.1.下载转转,并打开,在初始界面查看包和

activity

14.2.使用UIAutomatorViewer查看转转按钮

14.3.点击跳过

-

#强制等待3秒钟 -

time.sleep(3) -

#跳过按钮 -

#driver.find_element_by_id("com.wuba.zhuanzhuan:id/arw").click()

14.4.点击分类

-

driver.implicitly_wait(10) -

#分类按钮 -

driver.find_element_by_id("com.wuba.zhuanzhuan:id/b1v").click() -

driver.implicitly_wait(10) -

#搜索按钮 -

driver.find_element_by_id("com.wuba.zhuanzhuan:id/b1p").click() -

driver.implicitly_wait(10) -

#搜索框中输入搜索内容 -

driver.find_element_by_id("com.wuba.zhuanzhuan:id/mg").send_keys(u"电动车") -

time.sleep(10) -

#点击搜索 -

driver.find_element_by_id("com.wuba.zhuanzhuan:id/mi").click() -

driver.quit()

15.启信宝案例

-

#coding:utf-8 -

fromappiumimportwebdriver -

#desired_caps是一个字典 -

desired_caps={} -

#你要测试的手机操作系统 -

desired_caps['platformName']='Android' -

#手机操作系统的版本 -

desired_caps['platformVersion']='7.0' -

#使用的手机类型或模拟器类型 -

desired_caps['deviceName']='XPUDU17113015063' -

#deviceName你的模拟器名字,就是在下载AVD的时候,你填写的,忘 -

了的回头去找,或者在模拟器顶部会显示 -

#所运行的app包名 -

desired_caps['appPackage']='com.bertadata.qxb' -

#app运行的事件 -

desired_caps['appActivity']='.activity.SplashActivity' -

#启动打开app -

driver=webdriver.Remote('http://127.0.0.1:4723/wd/hub', -

desired_caps) -

#根据元素定位,执行点击操作 -

driver.implicitly_wait(10) -

serh= -

driver.find_element_by_id("com.bertadata.qxb:id/tv_home_searc -

h_desc") -

serh.click() -

driver.find_element_by_id("com.bertadata.qxb:id/et_search_con -

tent").send_keys("优思安科技") -

driver.quit()

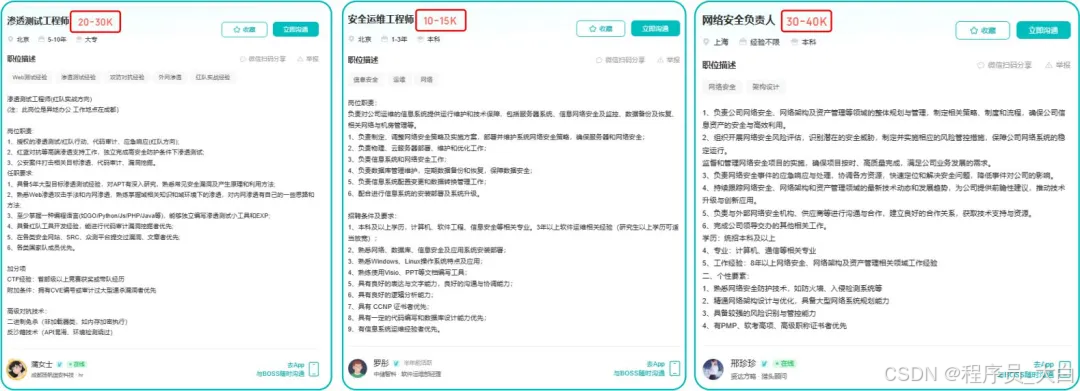

这两年,IT行业面临经济周期波动与AI产业结构调整的双重压力,确实有很多运维与网络工程师因企业缩编或技术迭代而暂时失业。

很多人都在提运维网工失业后就只能去跑滴滴送外卖了,但我想分享的是,对于运维人员来说,即便失业以后仍然有很多副业可以尝试。

网工/运维/测试副业方向

运维网工,千万不要再错过这些副业机会!

第一个是知识付费类副业:输出经验打造个人IP

在线教育平台讲师

操作路径:在慕课网、极客时间等平台开设《CCNA实战》《Linux运维从入门到精通》等课程,或与培训机构合作录制专题课。

收益模式:课程销售分成、企业内训。

技术博客与公众号运营

操作路径:撰写网络协议解析、故障排查案例、设备评测等深度文章,通过公众号广告、付费专栏及企业合作变现。

收益关键:每周更新2-3篇原创,结合SEO优化与社群运营。

第二个是技术类副业:深耕专业领域变现

企业网络设备配置与优化服务

操作路径:为中小型企业提供路由器、交换机、防火墙等设备的配置调试、性能优化及故障排查服务。可通过本地IT服务公司合作或自建线上接单平台获客。

收益模式:按项目收费或签订年度维护合同。

远程IT基础设施代维

操作路径:通过承接服务器监控、日志分析、备份恢复等远程代维任务。适合熟悉Zabbix、ELK等技术栈的工程师。

收益模式:按工时计费或包月服务。

网络安全顾问与渗透测试

操作路径:利用OWASP Top 10漏洞分析、Nmap/BurpSuite等工具,为企业提供漏洞扫描、渗透测试及安全加固方案。需考取CISP等认证提升资质。

收益模式:单次渗透测试报告收费;长期安全顾问年费。

比如不久前跟我一起聊天的一个粉丝,他自己之前是大四实习的时候做的运维,发现运维7*24小时待命受不了,就准备转网安,学了差不多2个月,然后开始挖漏洞,光是补天的漏洞奖励也有个四五千,他说自己每个月的房租和饭钱就够了。

为什么我会推荐你网安是运维和网工测试人员的绝佳副业&转型方向?

1.你的经验是巨大优势: 你比任何人都懂系统、网络和架构。漏洞挖掘、内网渗透、应急响应,这些核心安全能力本质上是“攻击视角下的运维”。你的运维背景不是从零开始,而是降维打击。

2.越老越吃香,规避年龄危机: 安全行业极度依赖经验。你的排查思路、风险意识和对复杂系统的理解能力,会随着项目积累而愈发珍贵,真正做到“姜还是老的辣”。

3.职业选择极其灵活: 你可以加入企业成为安全专家,可以兼职“挖洞“获取丰厚奖金,甚至可以成为自由顾问。这种多样性为你提供了前所未有的抗风险能力。

4.市场需求爆发,前景广阔: 在国家级政策的推动下,从一线城市到二三线地区,安全人才缺口正在急剧扩大。现在布局,正是抢占未来先机的黄金时刻。

网工运维测试转行学习网络安全路线

(一)第一阶段:网络安全筑基

1. 阶段目标

你已经有运维经验了,所以操作系统、网络协议这些你不是零基础。但要学安全,得重新过一遍——只不过这次我们是带着“安全视角”去学。

2. 学习内容

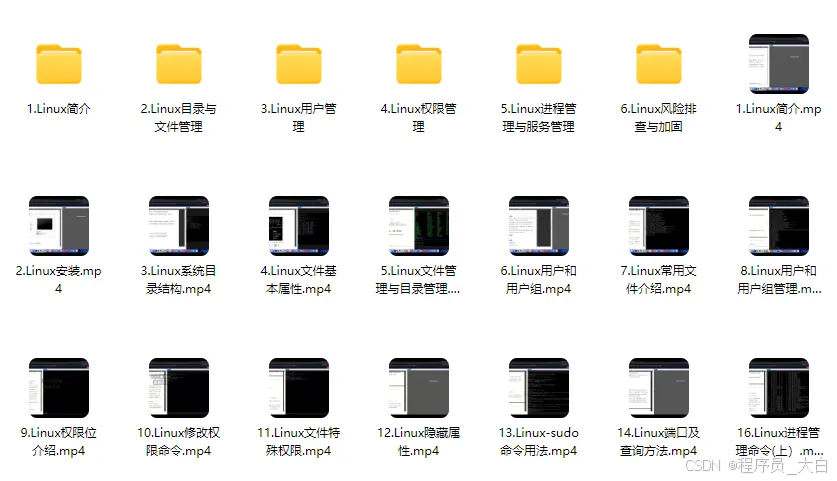

**操作系统强化:**你需要重点学习 Windows、Linux 操作系统安全配置,对比运维工作中常规配置与安全配置的差异,深化系统安全认知(比如说日志审计配置,为应急响应日志分析打基础)。

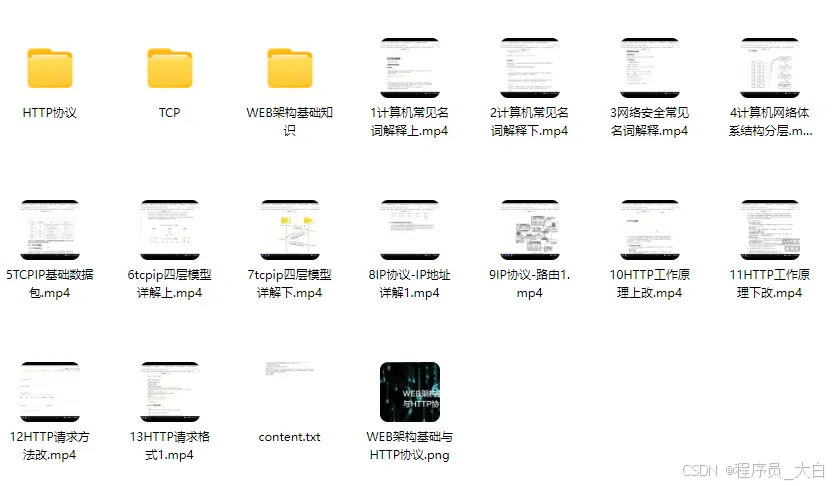

**网络协议深化:**结合过往网络协议应用经验,聚焦 TCP/IP 协议簇中的安全漏洞及防护机制,如 ARP 欺骗、TCP 三次握手漏洞等(为 SRC 漏扫中协议层漏洞识别铺垫)。

**Web 与数据库基础:**补充 Web 架构、HTTP 协议及 MySQL、SQL Server 等数据库安全相关知识,了解 Web 应用与数据库在网安中的作用。

**编程语言入门:**学习 Python 基础语法,掌握简单脚本编写,为后续 SRC 漏扫自动化脚本开发及应急响应工具使用打基础。

**工具实战:**集中训练抓包工具(Wireshark)、渗透测试工具(Nmap)、漏洞扫描工具(Nessus 基础版)的使用,结合模拟场景练习工具应用(掌握基础扫描逻辑,为 SRC 漏扫工具进阶做准备)。

(二)第二阶段:漏洞挖掘与 SRC 漏扫实战

1. 阶段目标

这阶段是真正开始“动手”了。信息收集、漏洞分析、工具联动,一样不能少。

熟练运用漏洞挖掘及 SRC 漏扫工具,具备独立挖掘常见漏洞及 SRC 平台漏扫实战能力,尝试通过 SRC 挖洞搞钱,不管是低危漏洞还是高危漏洞,先挖到一个。

2. 学习内容

信息收集实战:结合运维中对网络拓扑、设备信息的了解,强化基本信息收集、网络空间搜索引擎(Shodan、ZoomEye)、域名及端口信息收集技巧,针对企业级网络场景开展信息收集练习(为 SRC 漏扫目标筛选提供支撑)。

漏洞原理与分析:深入学习 SQL 注入、CSRF、文件上传等常见漏洞的原理、危害及利用方法,结合运维工作中遇到的类似问题进行关联分析(明确 SRC 漏扫重点漏洞类型)。

工具进阶与 SRC 漏扫应用:

-

系统学习 SQLMap、BurpSuite、AWVS 等工具的高级功能,开展工具联用实战训练;

-

专项学习 SRC 漏扫流程:包括 SRC 平台规则解读(如漏洞提交规范、奖励机制)、漏扫目标范围界定、漏扫策略制定(全量扫描 vs 定向扫描)、漏扫结果验证与复现;

-

实战训练:使用 AWVS+BurpSuite 组合开展 SRC 平台目标漏扫,练习 “扫描 - 验证 - 漏洞报告撰写 - 平台提交” 全流程。

SRC 实战演练:选择合适的 SRC 平台(如补天、CNVD)进行漏洞挖掘与漏扫实战,积累实战经验,尝试获取挖洞收益。

恭喜你,如果学到这里,你基本可以下班搞搞副业创收了,并且具备渗透测试工程师必备的「渗透技巧」、「溯源能力」,让你在黑客盛行的年代别背锅,工作实现升职加薪的同时也能开创副业创收!

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:全网最全的网络安全资料包需要保存下方图片,微信扫码即可前往获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

(三)第三阶段:渗透测试技能学习

1. 阶段目标

全面掌握渗透测试理论与实战技能,能够独立完成渗透测试项目,编写规范的渗透测试报告,具备渗透测试工程师岗位能力,为护网红蓝对抗及应急响应提供技术支撑。

2. 学习内容

渗透测试核心理论:系统学习渗透测试流程、方法论及法律法规知识,明确渗透测试边界与规范(与红蓝对抗攻击边界要求一致)。

实战技能训练:开展漏洞扫描、漏洞利用、电商系统渗透测试、内网渗透、权限提升(Windows、Linux)、代码审计等实战训练,结合运维中熟悉的系统环境设计测试场景(强化红蓝对抗攻击端技术能力)。

工具开发实践:基于 Python 编程基础,学习渗透测试工具开发技巧,开发简单的自动化测试脚本(可拓展用于 SRC 漏扫自动化及应急响应辅助工具)。

报告编写指导:学习渗透测试报告的结构与编写规范,完成多个不同场景的渗透测试报告撰写练习(与 SRC 漏洞报告、应急响应报告撰写逻辑互通)。

(四)第四阶段:企业级安全攻防(含红蓝对抗)、应急响应

1. 阶段目标

掌握企业级安全攻防、护网红蓝对抗及应急响应核心技能,考取网安行业相关证书。

2. 学习内容

护网红蓝对抗专项:

-

红蓝对抗基础:学习护网行动背景、红蓝对抗规则(攻击范围、禁止行为)、红蓝双方角色职责(红队:模拟攻击;蓝队:防御检测与应急处置);

-

红队实战技能:强化内网渗透、横向移动、权限维持、免杀攻击等高级技巧,模拟护网中常见攻击场景;

-

蓝队实战技能:学习安全设备(防火墙、IDS/IPS、WAF)联动防御配置、安全监控平台(SOC)使用、攻击行为研判与溯源方法;

-

模拟护网演练:参与团队式红蓝对抗演练,完整体验 “攻击 - 检测 - 防御 - 处置” 全流程。

应急响应专项: -

应急响应流程:学习应急响应 6 步流程(准备 - 检测 - 遏制 - 根除 - 恢复 - 总结),掌握各环节核心任务;

-

实战技能:开展操作系统入侵响应(如病毒木马清除、异常进程终止)、数据泄露应急处置、漏洞应急修补等实战训练;

-

工具应用:学习应急响应工具(如 Autoruns、Process Monitor、病毒分析工具)的使用,提升处置效率;

-

案例复盘:分析真实网络安全事件应急响应案例(如勒索病毒事件),总结处置经验。

其他企业级攻防技能:学习社工与钓鱼、CTF 夺旗赛解析等内容,结合运维中企业安全防护需求深化理解。

证书备考:针对网安行业相关证书考试内容(含红蓝对抗、应急响应考点)进行专项复习,参加模拟考试,查漏补缺。

运维网工测试转行网络攻防知识库分享

网络安全这行,不是会几个工具就能搞定的。你得有体系,懂原理,能实战。尤其是从运维转过来的,别浪费你原来的经验——你比纯新人强多了。

但也要沉得住气,别学了两天Web安全就觉得自己是黑客了。内网、域渗透、代码审计、应急响应,要学的还多着呢。

如果你真的想转,按这个路子一步步走,没问题。如果你只是好奇,我劝你再想想——这行要持续学习,挺累的,但也是真有意思。

关于如何学习网络安全,笔者也给大家整理好了全套网络安全知识库,需要的可以扫码获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

优快云大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

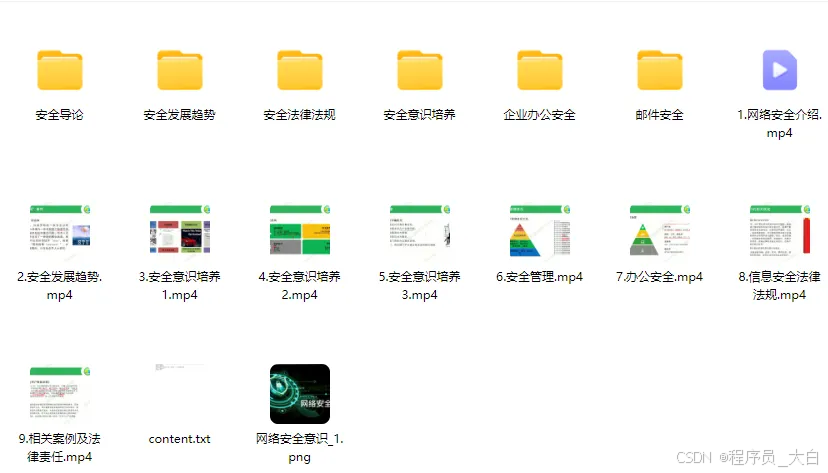

1、网络安全意识

2、Linux操作系统

3、WEB架构基础与HTTP协议

4、Web渗透测试

5、渗透测试案例分享

6、渗透测试实战技巧

7、攻防对战实战

8、CTF之MISC实战讲解

关于如何学习网络安全,笔者也给大家整理好了全套网络安全知识库,需要的可以扫码获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

778

778

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?