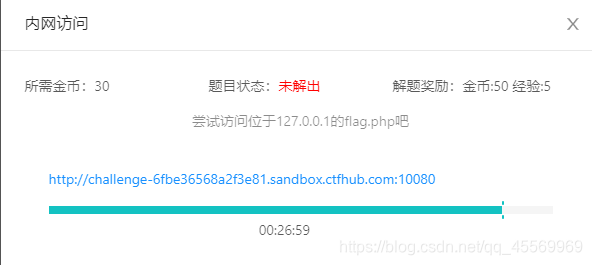

1、内网访问

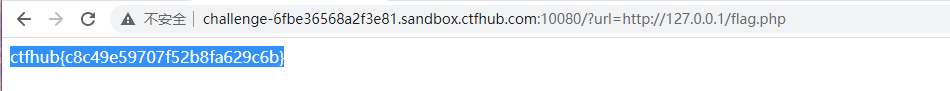

内网访问要求我们从特定的服务器发送请求才能读取到信息,根据题目要求可以知道要求我们从127.0.0.1访问flag.php

打开题目之后可以看到网址上的url=_

于是我们构造如下url即可得到flag

2、伪协议读取文件

url中伪协议的类型

file:///

dict://

sftp://

ldap://

tftp://

gopher://

具体作用:伪协议

这里我们用file进行读取flag.php即可得到

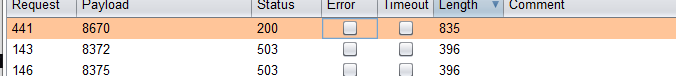

3、端口扫描

利用伪协议dict和bp对8000-9000端口进行爆破

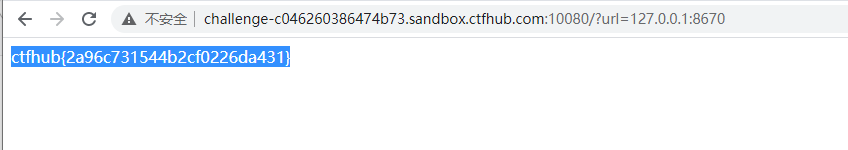

发现8680端口开放

直接访问即可得到flag

1124

1124

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?