1、pwn60

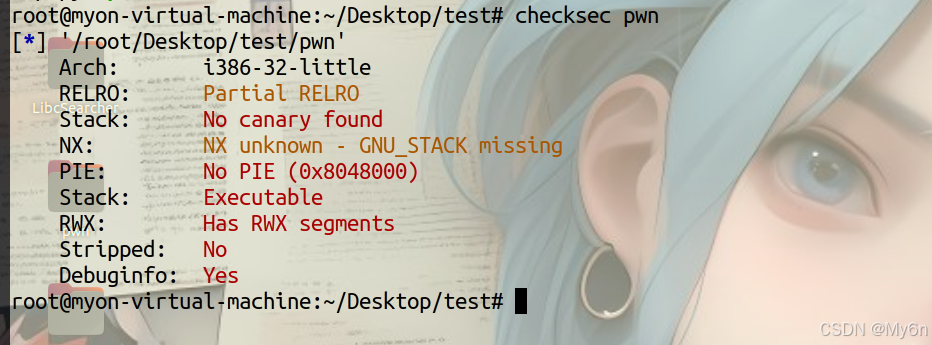

检查一下:32 位程序,存在 RWX 段,未开启 canary 保护和 PIE 保护;

但是无法确定是否启用了 NX 保护,因为这个 ELF 文件没有 GNU_STACK 程序头段。

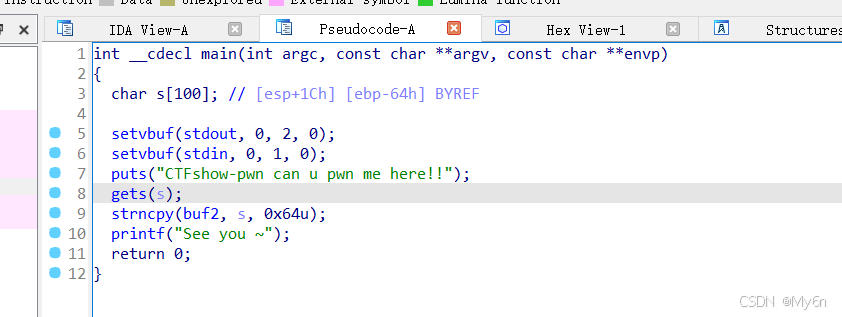

IDA 反编译看主函数:

get 处存在栈溢出,输入内容会被拷贝到 buf2

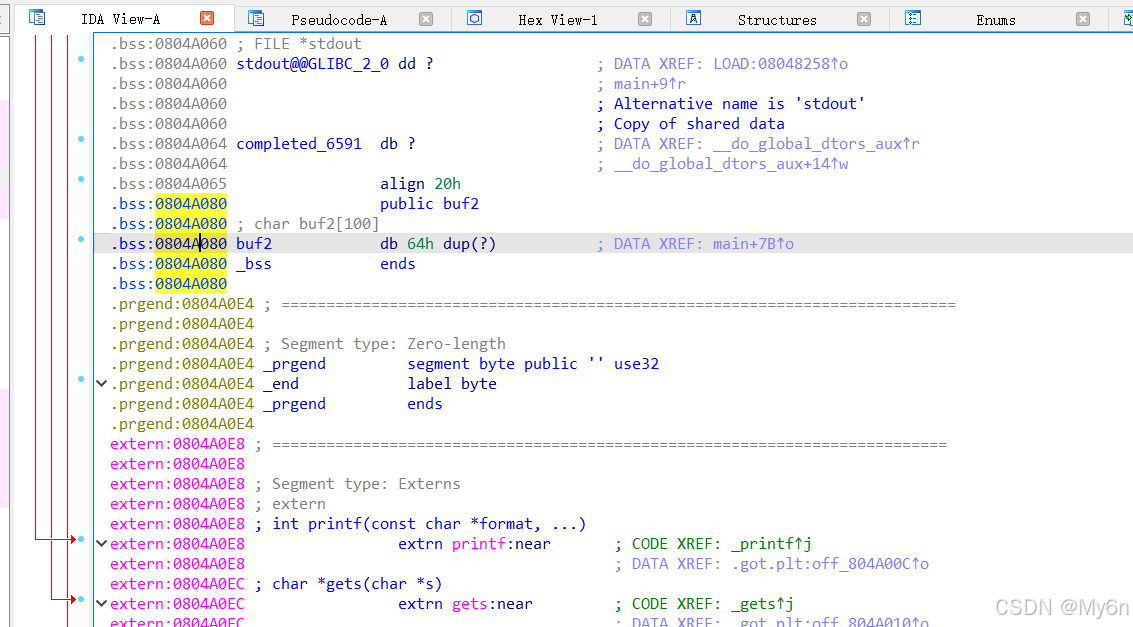

buf2 在 .bss 段,一般可读可写

按理来说我们直接将 shellcode 写到 s ,通过复制到 buf2,然后再溢出跳到 buf2 即可 getshell。

但是程序有点问题,shellcode 写到 buf2 了但是没有执行权限

订阅专栏 解锁全文

订阅专栏 解锁全文

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?