写在前面 ◉ ‿ ◉

上一篇文章给大家详细介绍了基于H1ve搭建CTF靶场,以及过程中可能遇到的报错及解决方法,那么这篇文章,我总结了一下,将不会遇到报错的方法给到大家,但是前提是你的服务器最好是一个全新的哦~~~

我这里是将服务器重置了给大家进行演示,如果里面有重要数据的就不要重置,尝试直接搭。

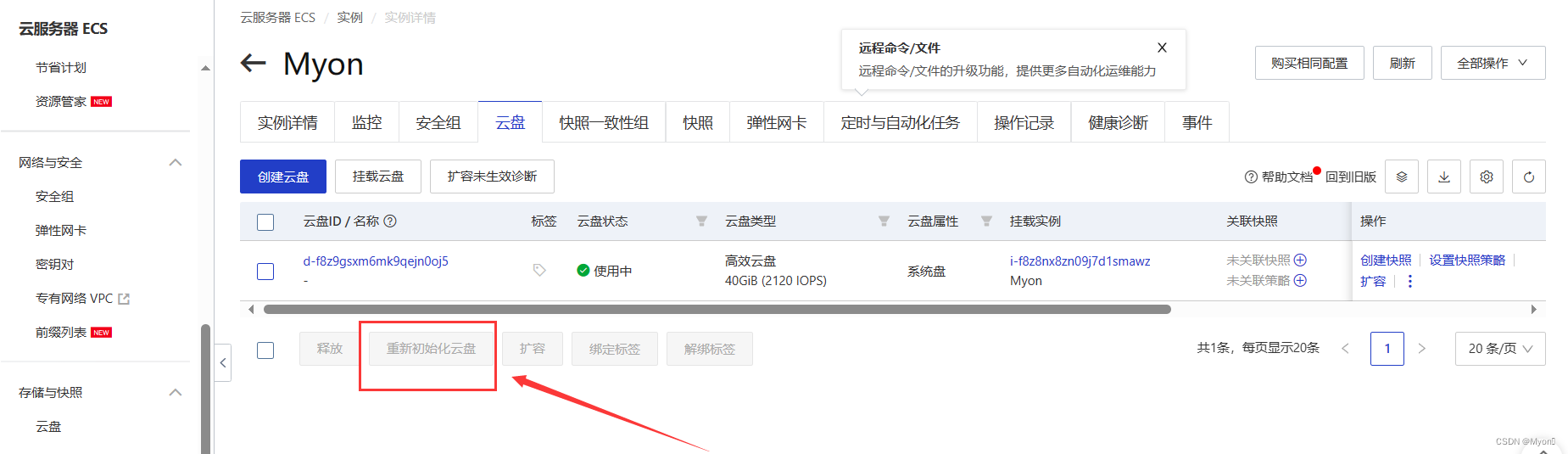

如何重置服务器实例

实例需要先停止

可以重新选择服务器的系统(重装),我这里是直接清云盘(系统还是centos,只是数据初始化)

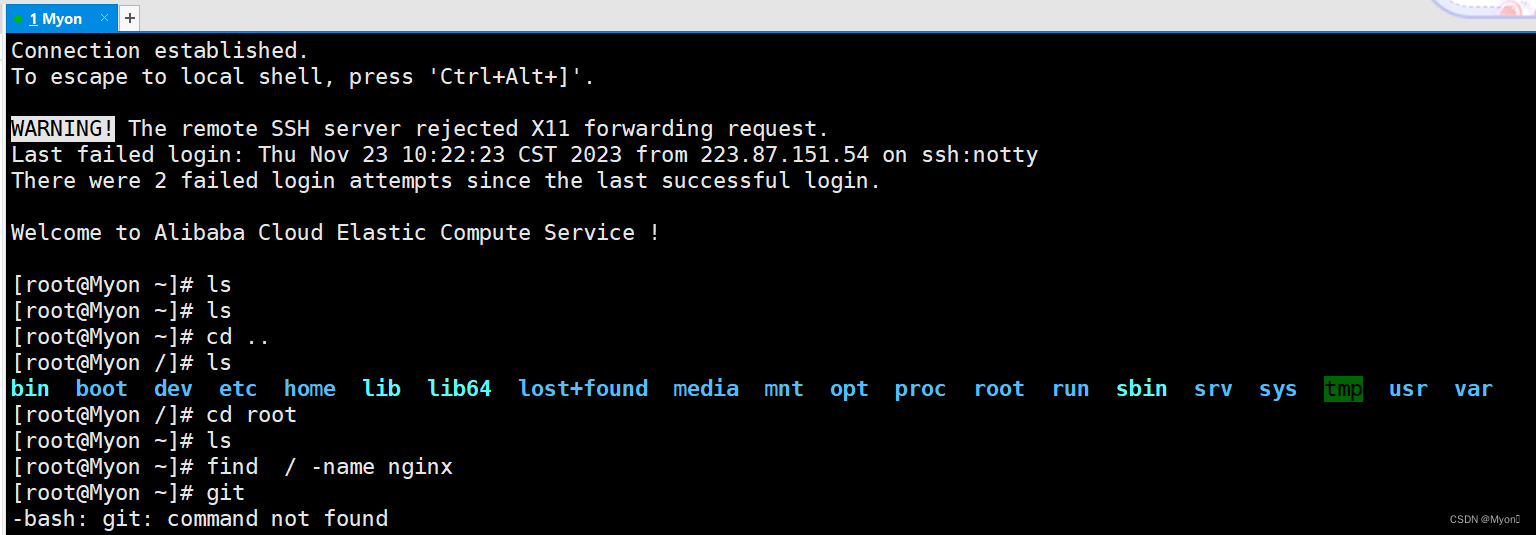

重置之后root目录下面是空的

下面正式开始搭建CTF靶场 ◉ ‿ ◉

目录

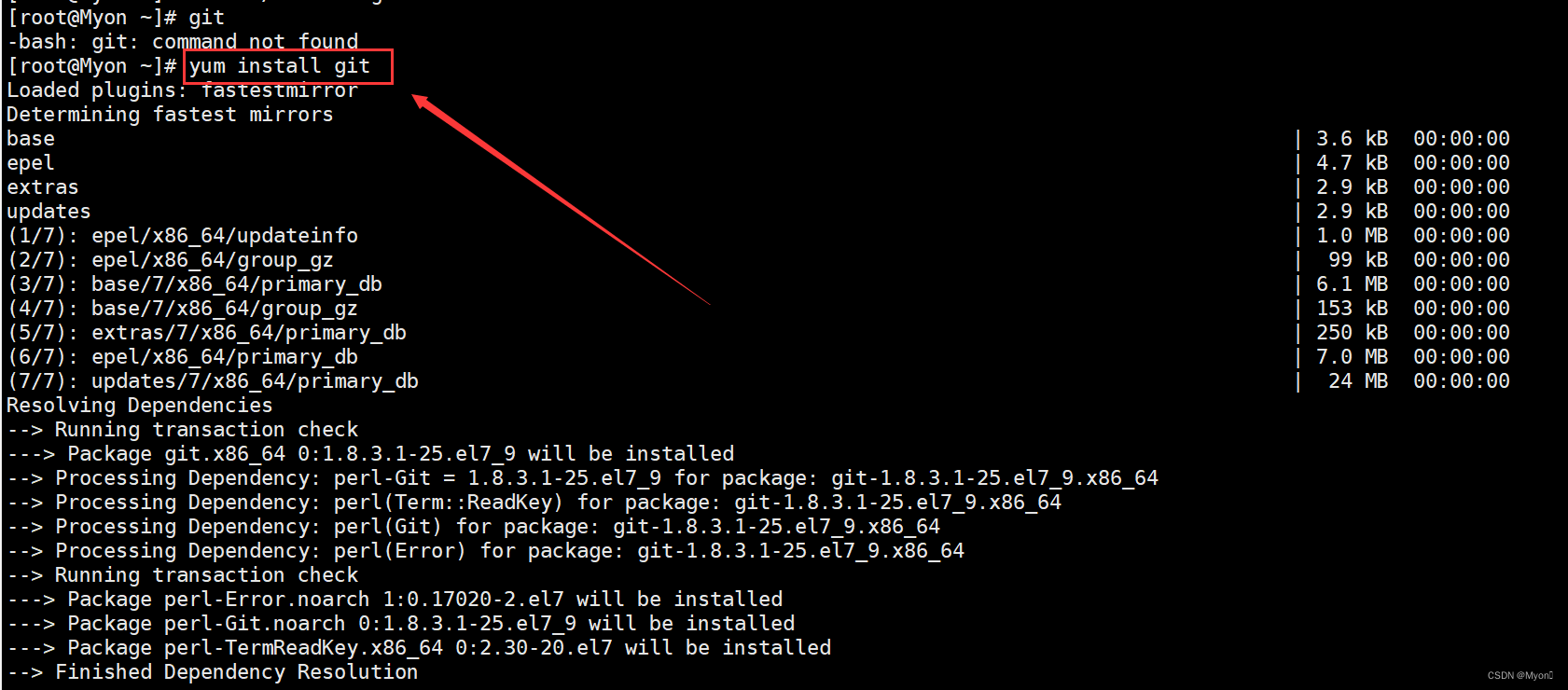

1、安装git

centos自带的是yum命令,但是我们需要使用git从github上进行克隆

yum install git

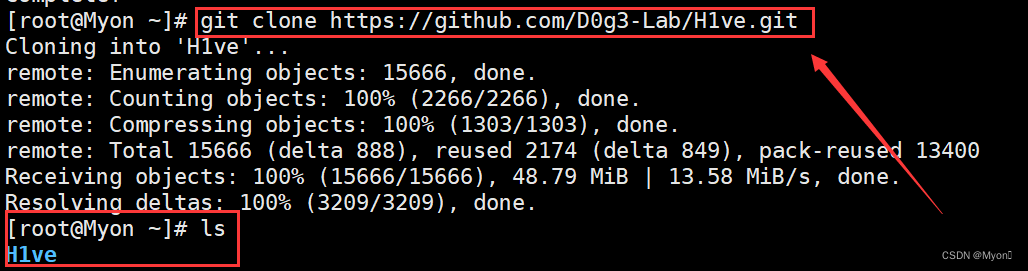

2、克隆H1ve

git clone https://github.com/D0g3-Lab/H1ve.git

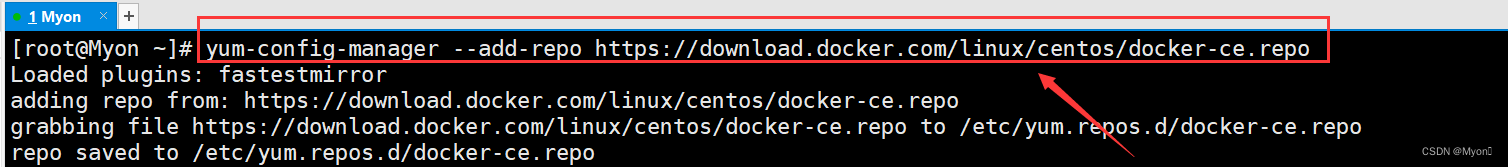

3、设置yum源

为后面安装docker做准备

yum-config-manager --add-repo https://download.docker.com/linux/centos/docker-ce.repo

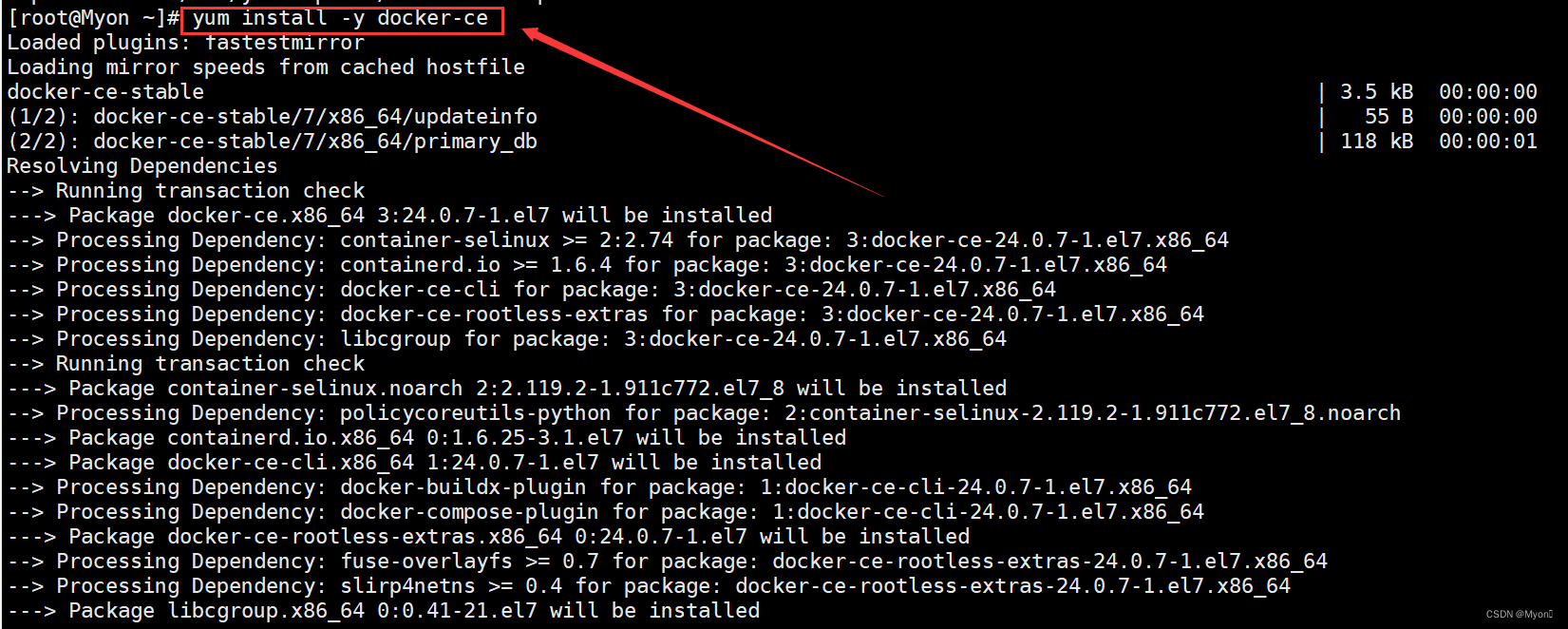

4、安装 docker

yum install -y docker-ce

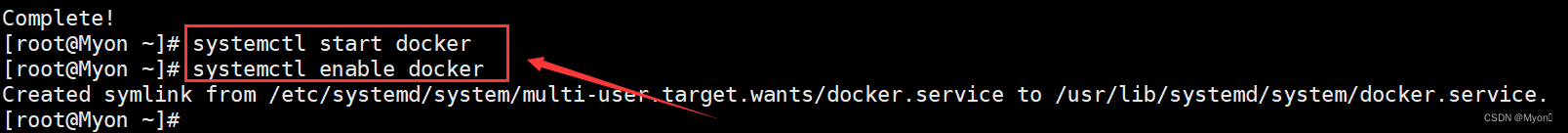

5、设置docker自启动

systemctl start docker

systemctl enable docker

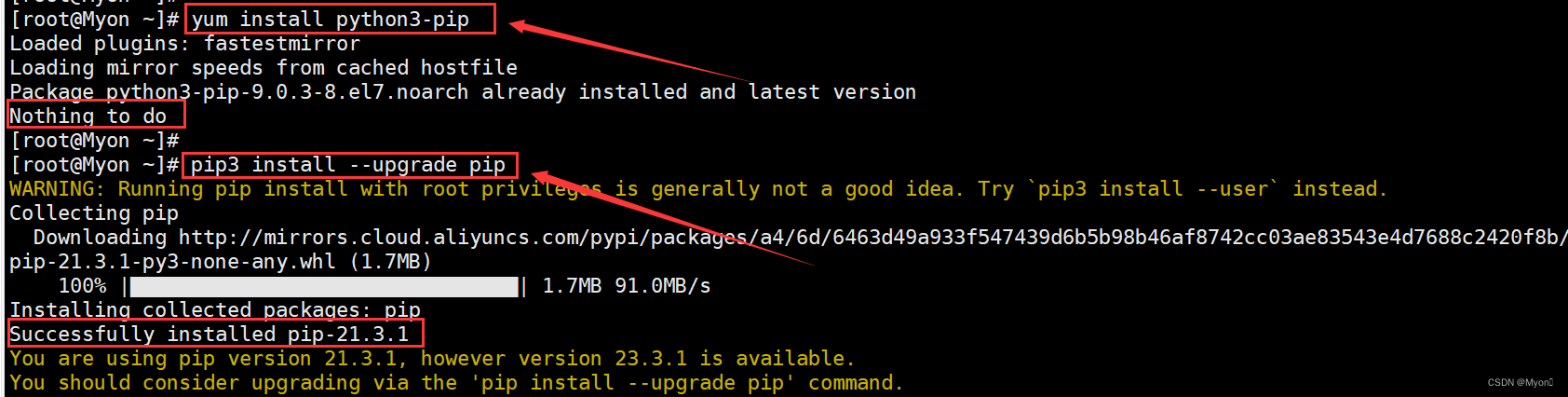

6、安装pip3并升级

yum install python3-pip

pip3 install --upgrade pipcentos8似乎自带pip3

忽略告警,看到successfully就行

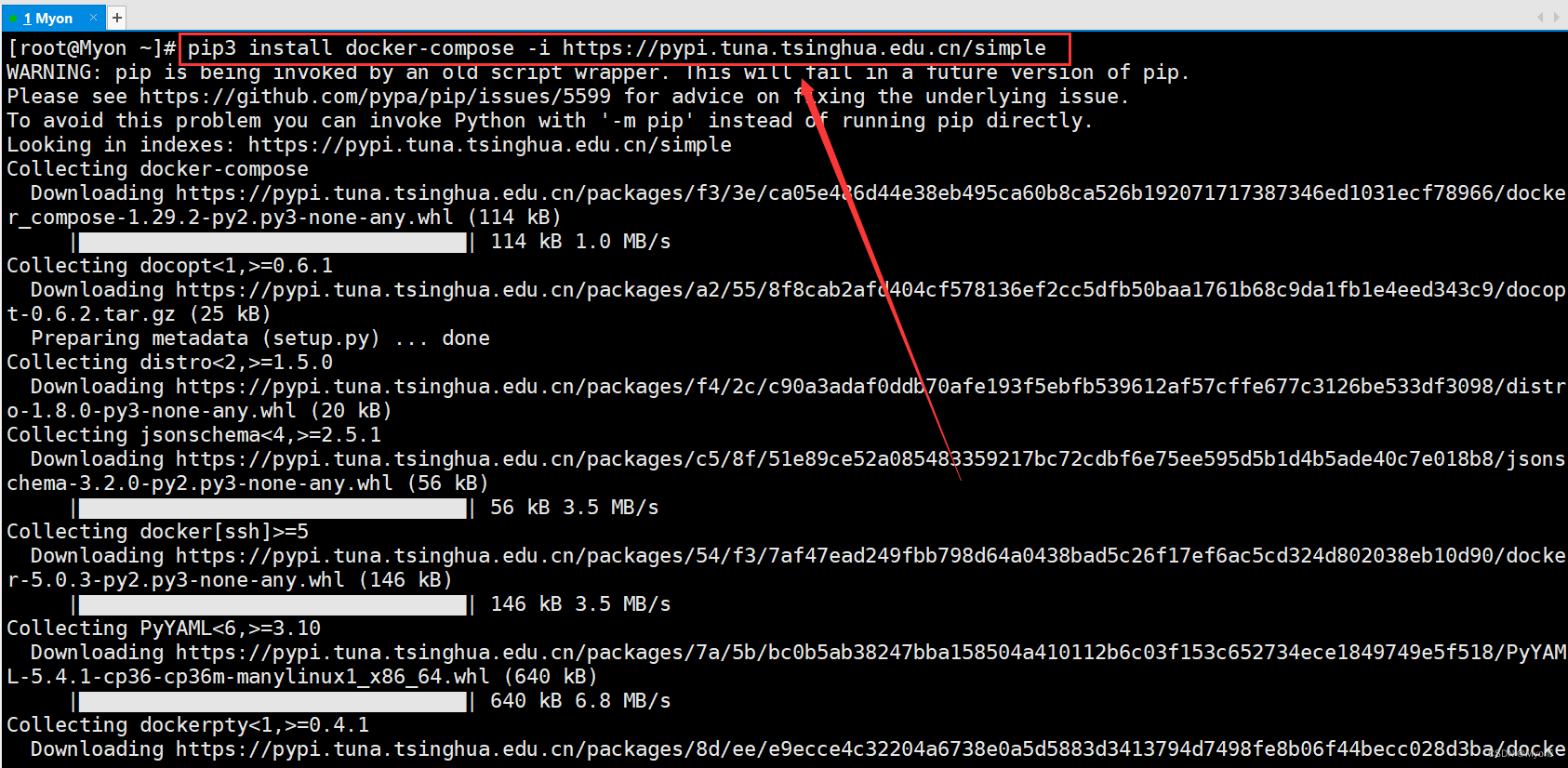

7、安装 docker-compose

pip3 install docker-compose -i https://pypi.tuna.tsinghua.edu.cn/simple

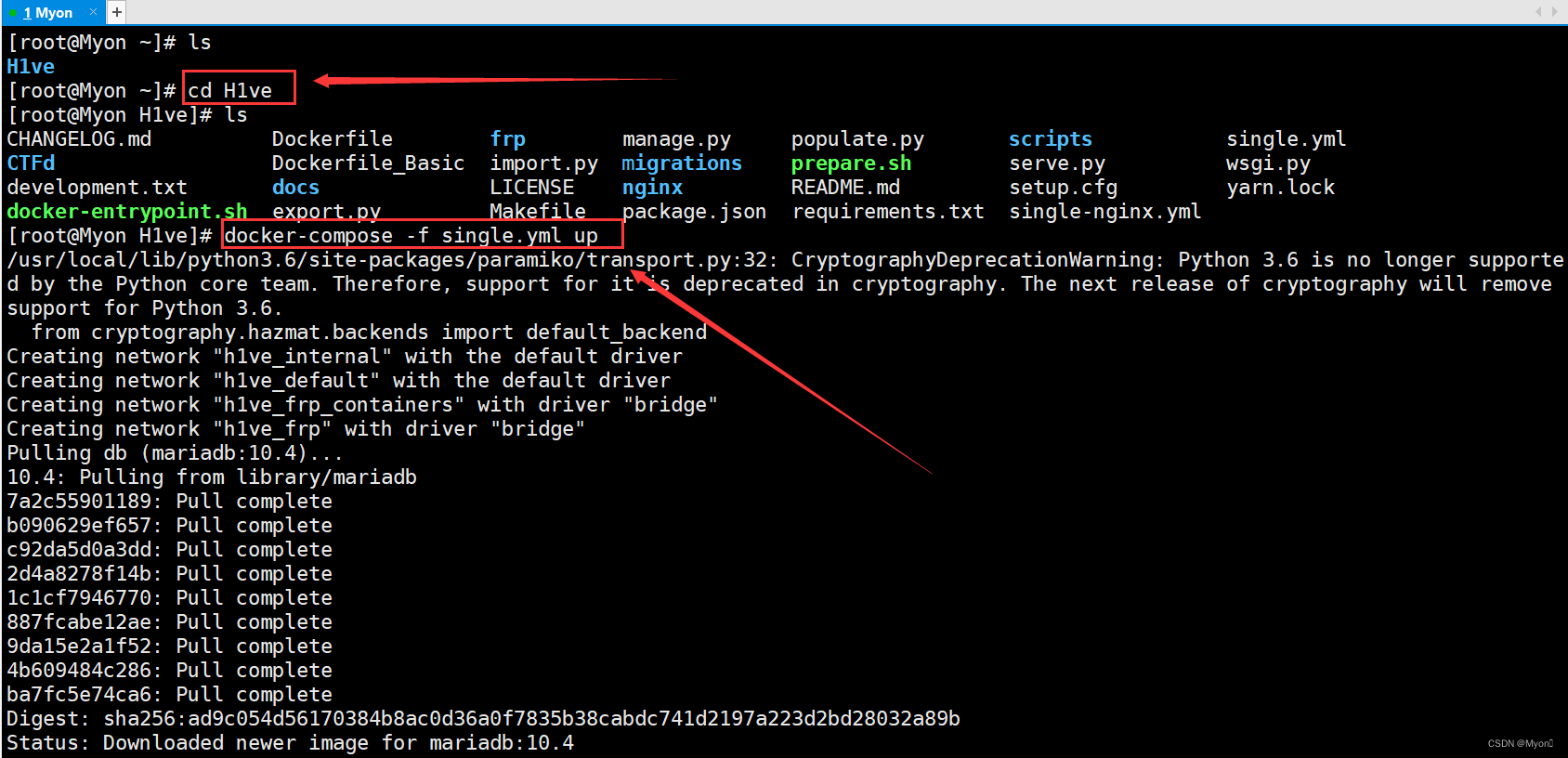

8、拉取镜像

进入到H1ve目录

执行命令

docker-compose -f single.yml up

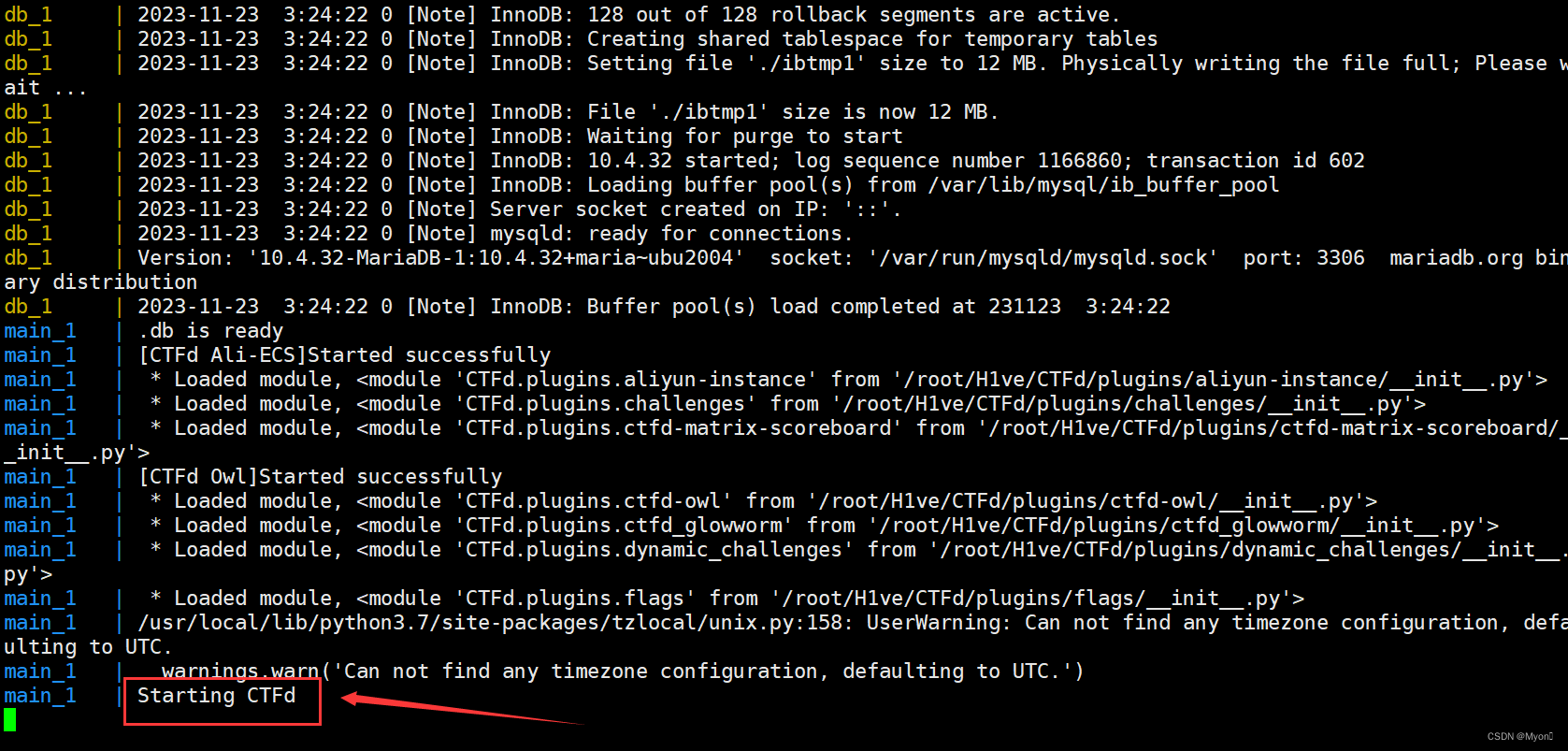

拉取成功后如下图

搭建过程over ◉ ‿ ◉

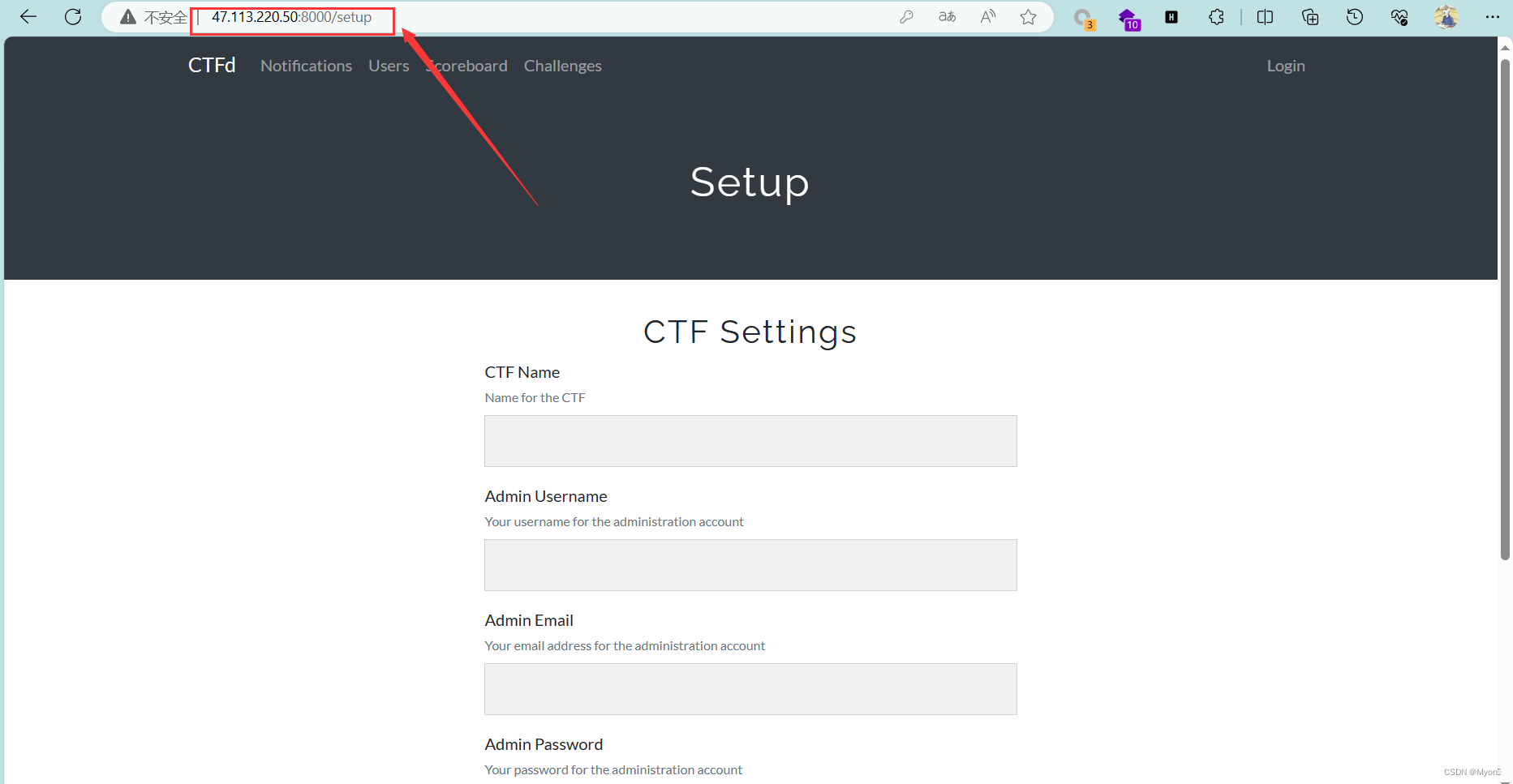

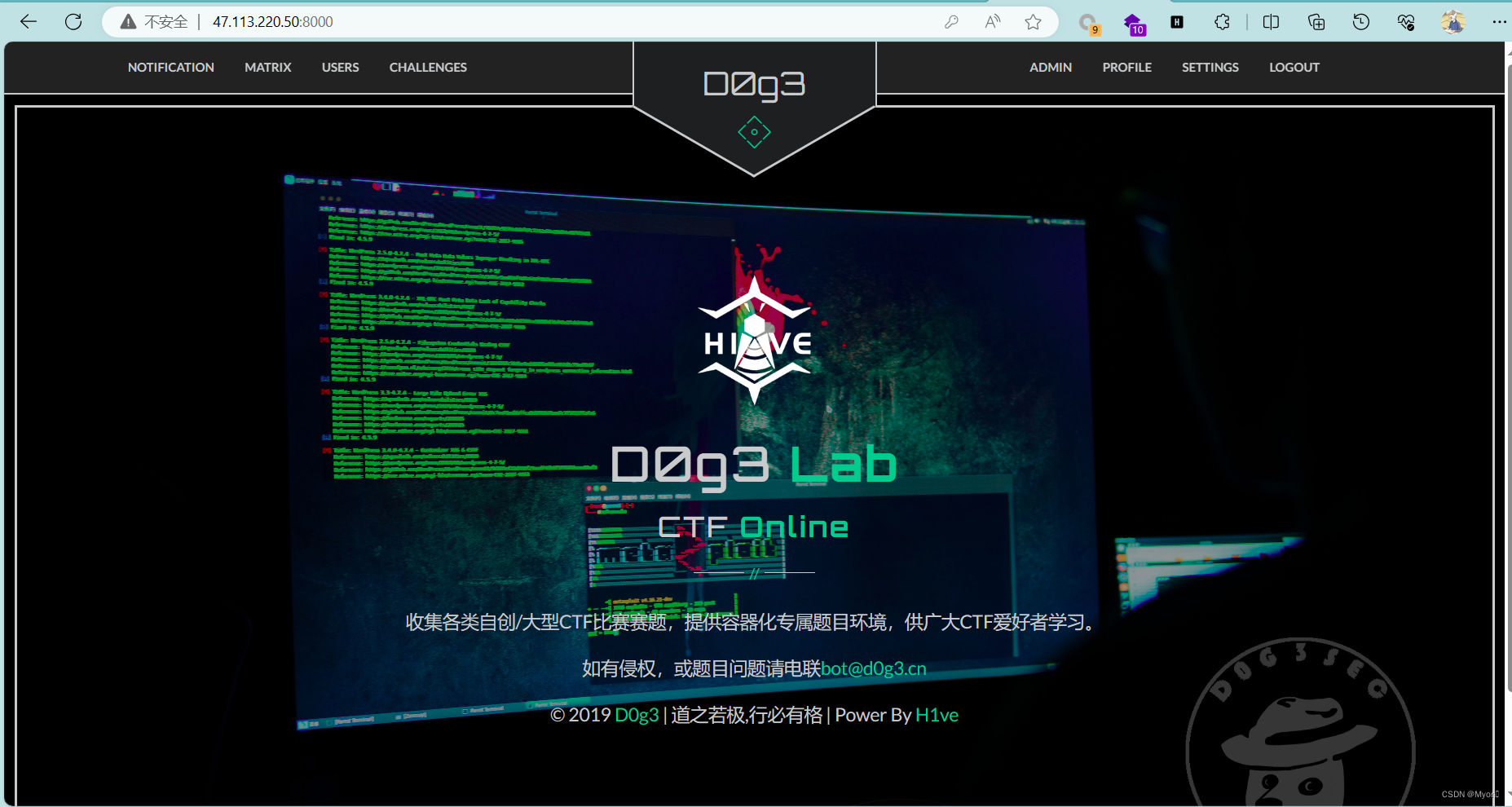

访问服务器的8000端口(靶场默认是在8000端口)

填写好基本信息后即可加载出下图界面

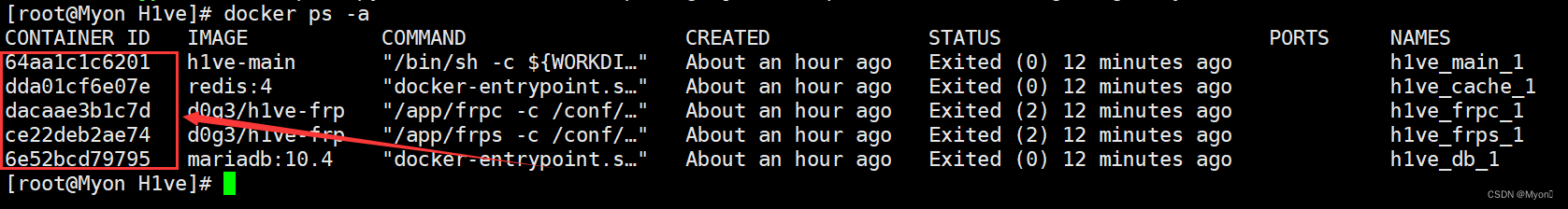

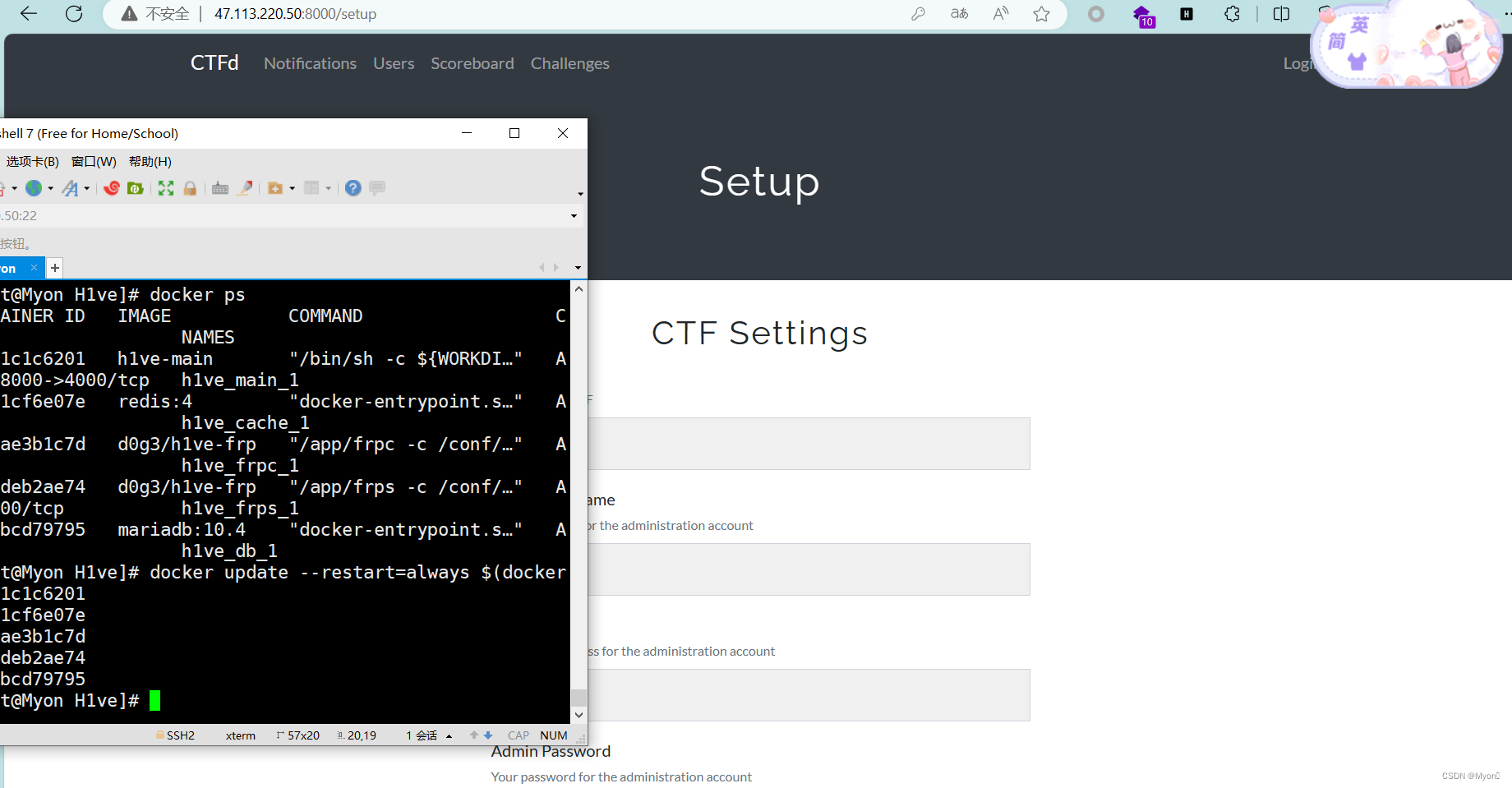

使用Ctrl+C将环境停止,靶场则无法访问,为了让靶场环境一直存在,我们需要将与H1ve有关的容器都开启并设置为自启动。

查看所有docker容器

docker ps -a

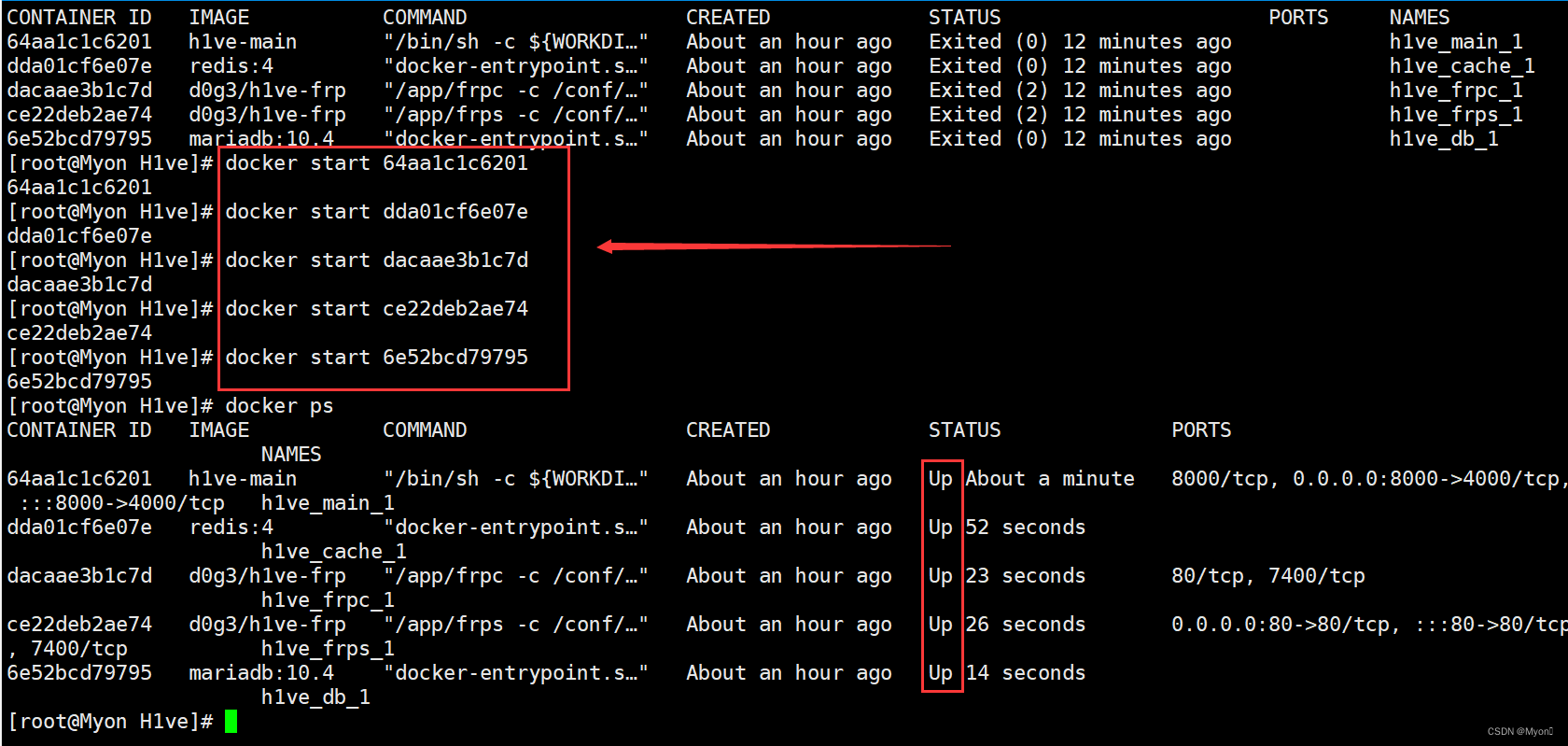

启动容器并查看

docker start 容器名docker psdocker ps 是查看处于运行状态的容器,docker ps -a 可以看到所有的包括未启用的

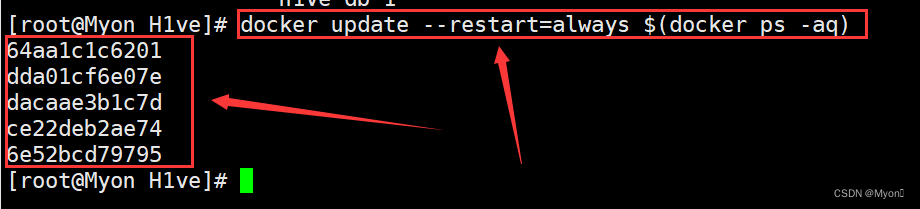

9、设置docker容器自启动

docker update --restart=always 容器名这里我们使用一个快捷的方法:将整个文件夹下有关的容器都设置为自启动

进入到H1ve目录下,使用命令

docker update --restart=always $(docker ps -aq)

现在容器都已经开启并处于自启动状态,不用再拉取镜像靶场也一直存在了。

如果搭建过程中遇到其他问题,欢迎参考我的其他博客:专栏《网站搭建》

本文提供了一个流畅的步骤,指导读者在全新服务器上无报错地搭建H1veCTF靶场,包括安装git、克隆仓库、配置yum源、安装Docker和docker-compose,以及设置容器自启动。

本文提供了一个流畅的步骤,指导读者在全新服务器上无报错地搭建H1veCTF靶场,包括安装git、克隆仓库、配置yum源、安装Docker和docker-compose,以及设置容器自启动。

1813

1813