Linux系统安全相关技术

一、操作系统安全概述

操作系统安全是确保计算机系统在正常操作和面对各种威胁时能够保护系统资源、数据和用户隐私的一系列措施和实践。操作系统是计算机系统的核心组件,因此其安全性对整个系统的安全至关重要。

1、信息安全的设计原则

CIA三元组是信息安全领域的基本原则,代表着机密性(Confidentiality)、完整性(Integrity)和可用性(Availability)。这三个概念构成了信息安全的核心,目的是保护信息免受未经授权的访问和损害。

-

机密性(Confidentiality): 这意味着只有授权的用户、系统或实体能够访问敏感信息。机密性的目标是确保信息不会泄漏给未经授权的人员或系统,从而保护用户隐私和敏感业务信息。

-

完整性(Integrity): 完整性关注的是信息的准确性和完整性,确保数据在存储、传输和处理过程中没有被篡改或损坏。这有助于防止未经授权的修改、损坏或篡改数据的行为。

-

可用性(Availability): 可用性确保系统和数据在需要时可用。它关注的是防止服务中断,确保及时访问信息。可用性的目标是防止因各种原因(如硬件故障、网络问题、恶意攻击等)导致系统不可用。

这三个原则通常被称为信息安全的三大支柱,它们相互关联,共同构成了一个综合的安全框架。

2、操作系统安全的设计目标

操作系统安全的设计目标是确保计算机系统在正常运行和面对各种威胁时能够保护系统资源、用户数据以及用户隐私。

1. 数据层面:

数据加密:对敏感数据进行加密,确保即使在数据传输或存储中被非法获取,也难以解密。实施严格的访问控制策略,确保只有经授权的用户可以访问敏感数据。 记录数据访问和修改的事件,进行实时监控,以检测潜在的安全威胁。

数据备份和恢复: 实施定期的数据备份策略,以便在数据丢失或损坏时能够迅速进行恢复。制定并测试灾难恢复计划,确保在重大数据丢失事件中能够及时、有效地恢复系统。

2. 应用层面:

访问控制和身份验证:实施强密码策略,推广双因素认证,提高用户身份验证的安全性。采用最小权限原则,确保每个用户和应用程序仅具备执行其任务所需的最低权限。

应用层防御: 在应用层实施防火墙和入侵检测系统,阻止和检测针对应用程序的攻击。使用安全的通信协议,如HTTPS,以保护应用程序中传输的数据的机密性和完整性。

3. 操作系统层面:

访问控制和权限管理: 使用访问控制列表(ACL)或权限位等机制,限制用户和进程的权限,确保最小化特权原则。

更新和漏洞管理: 及时应用安全更新和补丁,修复已知漏洞,减少系统受到已知攻击向量的风险。 定期进行漏洞扫描和安全评估,以发现和修复潜在的安全漏洞。

二、Linux系统的安全机制

1、Linux系统的用户账号

在Linux系统中,用户账号是用于识别和管理系统中不同用户的一种机制。每个用户账号都有一个唯一的用户名(User Name)和用户标识号(User ID,UID),以及属于一个或多个用户组。

-

超级用户(root):超级用户是系统上最高权限的用户,拥有对系统的完全控制权。

root用户可以执行所有操作,包括修改系统配置、安装软件、管理用户等。root用户的UID通常为0。 -

程序用户:这类用户的最大特点是安装系统后默认就会存在,且默认不能登录系统,它们主要是方便系统管理,满足系统进程文件属主的要求。

-

普通用户:普通用户是一般系统用户,其权限受到限制,只能对自己的文件和一些其他非系统关键文件进行操作。每个普通用户都有一个唯一的UID。

useradd:用于添加新用户账号

sudo useradd -m -s /bin/bash username

passwd:用于设置用户密码

sudo passwd username

2、Linux文件系统的权限

每个用户组有三个基本权限:读取权限(r)写入权限(w)执行权限(x)

-rwxr-xr--: 文件的所有者有读、写、执行权限,所属组有读和执行权限,其他用户只有读权限。

drwxr-x---: 目录的所有者有读、写、执行权限,所属组有读和执行权限,其他用户没有任何权限(不能读取、写入、执行)。

权限设置可以使用chmod命令进行更改

chmod u-w filename

3、Linux的日志文件

Linux日志文件是记录系统和应用程序活动、错误、事件等信息的文件。这些文件对于系统管理、故障排除、性能监控和安全审计至关重要。Linux系统中的日志文件通常位于/var/log目录下。

Linux日志文件的作用

Linux的日志文件记录了系统和应用程序的各种活动和事件,日志文件的作用包括故障排除,性能监控,安全审计,系统启动和关闭事件,用户活动跟踪,应用程序日志,定时任务记录,网络和安全事件。

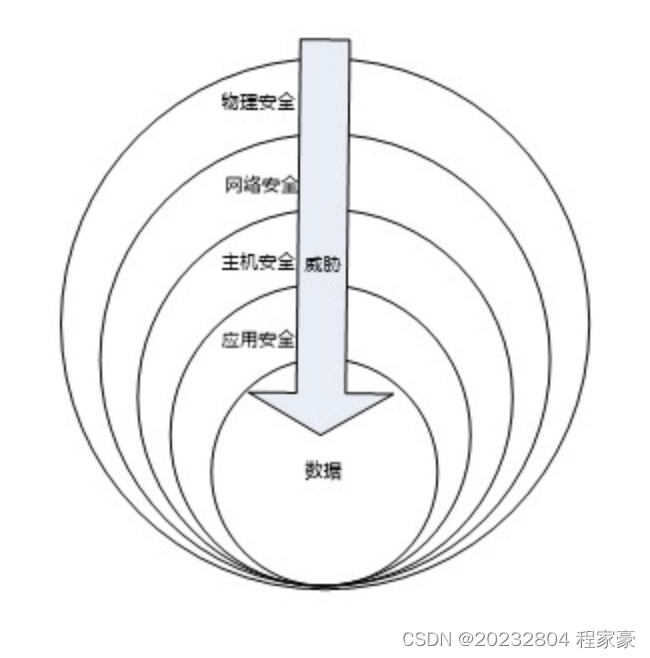

4、Linux纵深防御体系

Linux纵深防御体系(Linux Defense in Depth)是一种综合性的安全策略,旨在通过在不同层面上实施多层次的安全措施,增强Linux系统的整体安全性。这种策略的核心思想是,不依赖于单一的安全控制层,而是通过多个独立但互相补充的安全层来构建强固的安全体系,以应对各种威胁和攻击。

Linux纵深防御体系中的一些关键层面:

操作系统层面:使用强密码策略、双因素认证等手段提高用户身份验证的强度。使用ACL、权限位等机制,限制用户和进程的权限,采用最小权限原则。及时应用操作系统和应用程序的安全更新和补丁,修复已知漏洞。

网络层面:实施网络防火墙以限制网络流量,允许只有必要的网络通信。部署入侵检测系统(IDS)和入侵防御系统(IPS)来检测和防范网络攻击。确保网络服务的安全配置,禁用不必要的服务,配置安全选项。

应用层面:在应用程序开发中采用安全编码实践,防范常见的安全漏洞。对用户输入进行有效验证,防止恶意输入导致的安全漏洞。使用Web应用防火墙(WAF)等工具,保护应用程序免受攻击。

数据层面:采用加密算法,确保数据在传输和存储时的机密性和完整性。使用合适的访问控制机制,确保只有授权用户能够访问敏感数据。

三、Linux系统的访问控制

1、Linux系统访问控制概述

Linux系统访问控制是通过多种安全机制和策略来管理和限制用户、进程和资源的访问权限。这综合性的访问控制系统确保了系统的安全性和可控性。

自主访问控制(DAC)、强制访问控制(MAC)和基于角色的访问控制(RBAC)的区别:

DAC的特点是用户对自己创建的资源有完全控制权,包括文件的访问权限、修改和删除权利;MAC的特点是用户或进程不能通过自身的标识来决定对资源的访问权限,而是受到系统规定的严格访问控制策略的制约;在RBAC的特点是用户被分配到一个或多个角色,每个角色有特定的权限,而不是直接将权限赋予用户,从而简化了权限管理。

在DAC中,所有权归资源的所有者,资源的访问控制由主体自身决定。

在MAC中,系统定义了安全策略,不由主体决定,而是通过系统规定的策略来控制访问。

在RBAC中,访问控制通过将权限分配给角色,再将角色分配给用户来实现,使权限管理更为灵活。

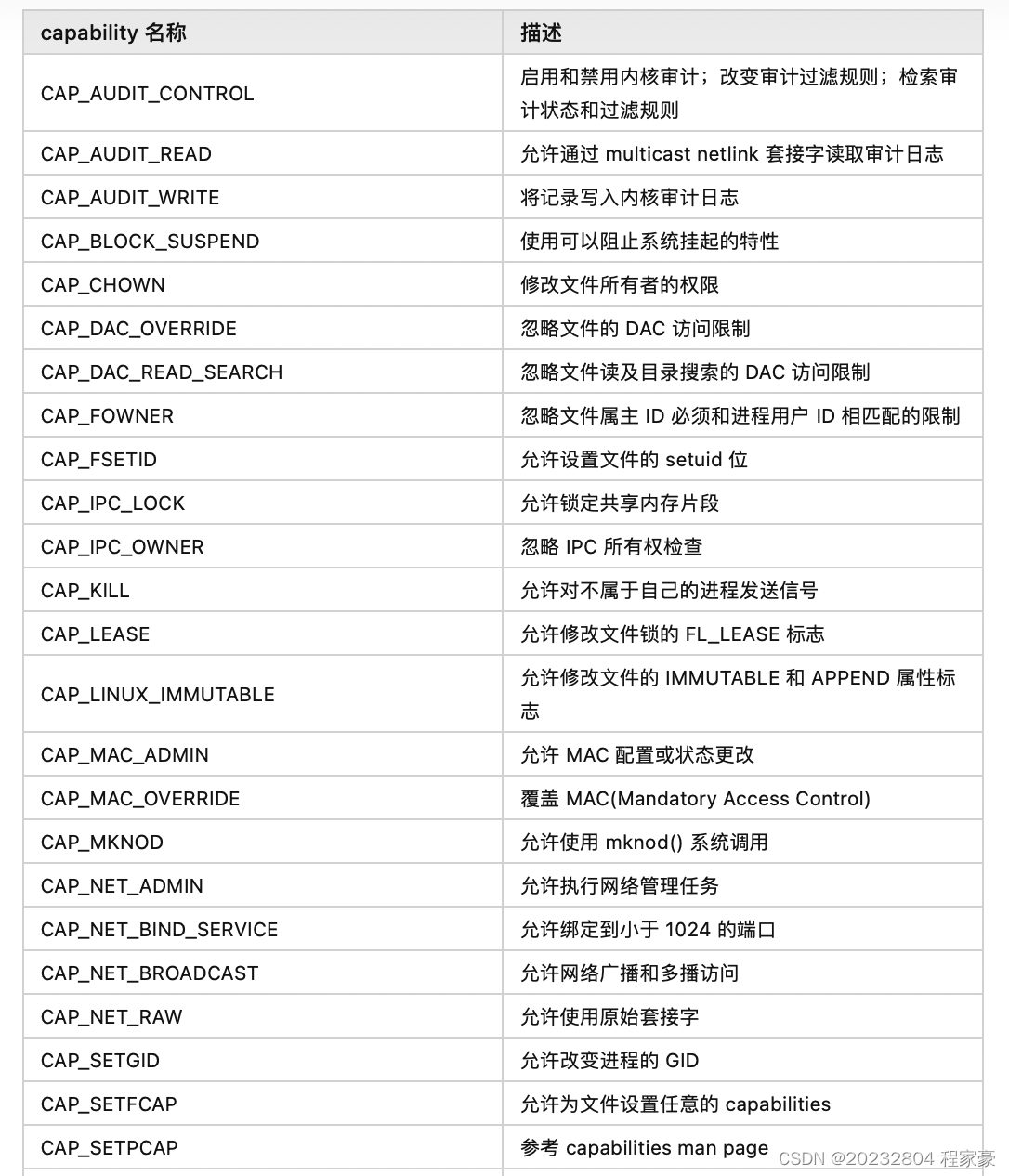

2、Linux Capabilities

Linux Capabilities(Linux 能力)是一种对传统 Unix 标准的权限模型的扩展,引入了更细粒度的权限划分,提供了一种更灵活、更细粒度的权限管理机制。

Linux Capabilities 被分为两种主要类型:进程能力(Process Capabilities)和文件能力(File Capabilities)。进程能力确定了一个进程在运行时的权限范围,这与进程的实际执行上下文相关。文件能力确定了与特定二进制文件关联的能力,使得在执行该文件时,进程可以获得文件能力所定义的权限。

Linux支持的Capabilities

3、AppArmor

AppArmor(Application Armor)是一种 Linux 安全模块,用于强化应用程序的安全性。它通过定义应用程序的访问控制规则,限制应用程序对系统资源的访问,从而减小应用程序对系统整体安全性的威胁。AppArmor 的主要目标是提供一种轻量级而有效的应用程序级别的访问控制机制。

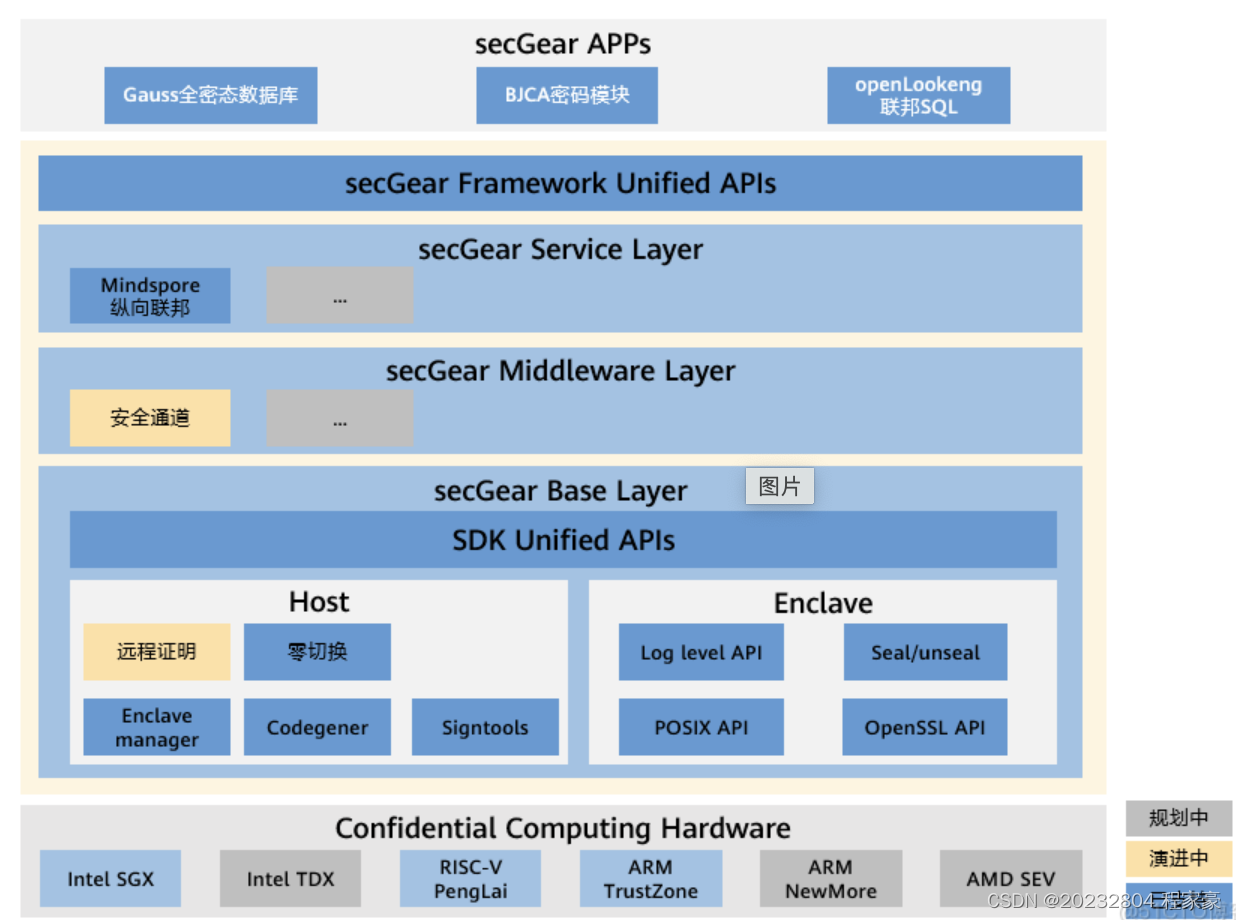

四、可信计算和机密计算

可信计算的定义:可信计算是一种计算机安全的理念,旨在确保计算环境的可信赖性和安全性。它强调在计算过程中建立可信赖的基础,并防止恶意软件、恶意攻击和未经授权的访问。

机密计算的定义:机密计算是一种通过在计算过程中对数据进行加密和保护,以确保数据在计算过程中的机密性的计算范例。在机密计算中,数据在计算机内存中保持加密状态,即使在运行过程中也不会暴露给不相关的实体。

secGear 从逻辑上分为三层:

Base Layer:机密计算 SDK 统一层,屏蔽 TEE 及 SDK 差异,实现不同架构共源码。

Middleware Layer:通用组件层,机密计算软件货架,无需从头造轮子,帮助用户快速构建机密计算解决方案。

Server Layer:机密计算服务层,提供典型场景机密计算解决方案。

五、chatgpt问答

本文详细阐述了操作系统安全的核心原则,包括CIA三元组,以及在Linux系统中的具体应用,如用户账号管理、文件权限、日志文件、纵深防御策略、LinuxCapabilities和AppArmor。还介绍了可信计算和机密计算的概念及其在Linux环境中的实现。

本文详细阐述了操作系统安全的核心原则,包括CIA三元组,以及在Linux系统中的具体应用,如用户账号管理、文件权限、日志文件、纵深防御策略、LinuxCapabilities和AppArmor。还介绍了可信计算和机密计算的概念及其在Linux环境中的实现。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?