通过别人的文章,学习动态调试

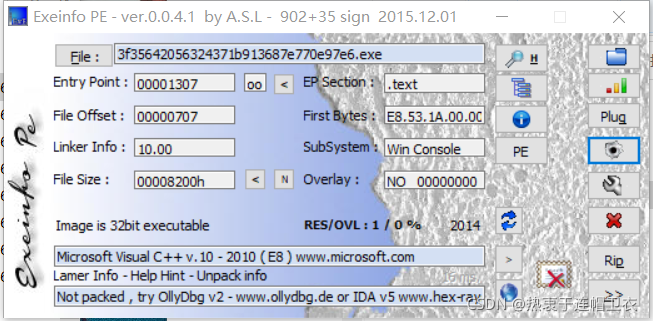

PE查壳:无壳、32位

没有输入函数,再根据题目,打开就有flag,打开发现是乱码

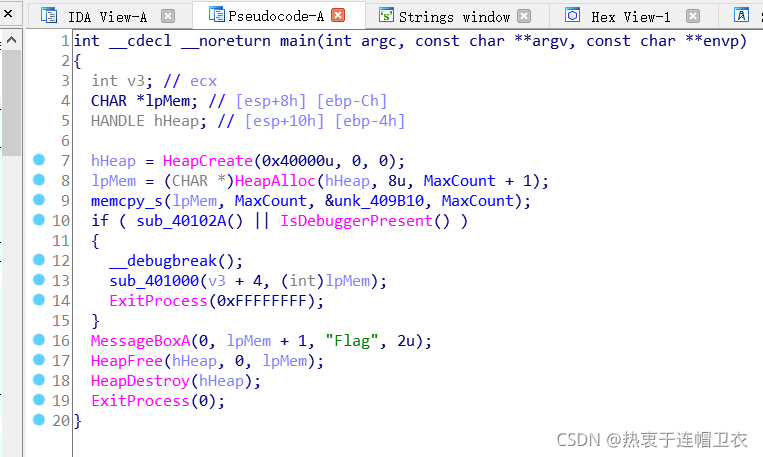

用相应的ida打开,找的main函数F5反编译

代码中mencpy_s的具体含义为(目标地址,字节数,源地址,复制的字节数)也就是把&unk_409B10里面的值给了IpMem,在sub_401000的函数中进行加密,随货就是关闭程序后显示,看了其他的文章,&unk_409B10中就是乱码的flag。使用OD动态调试

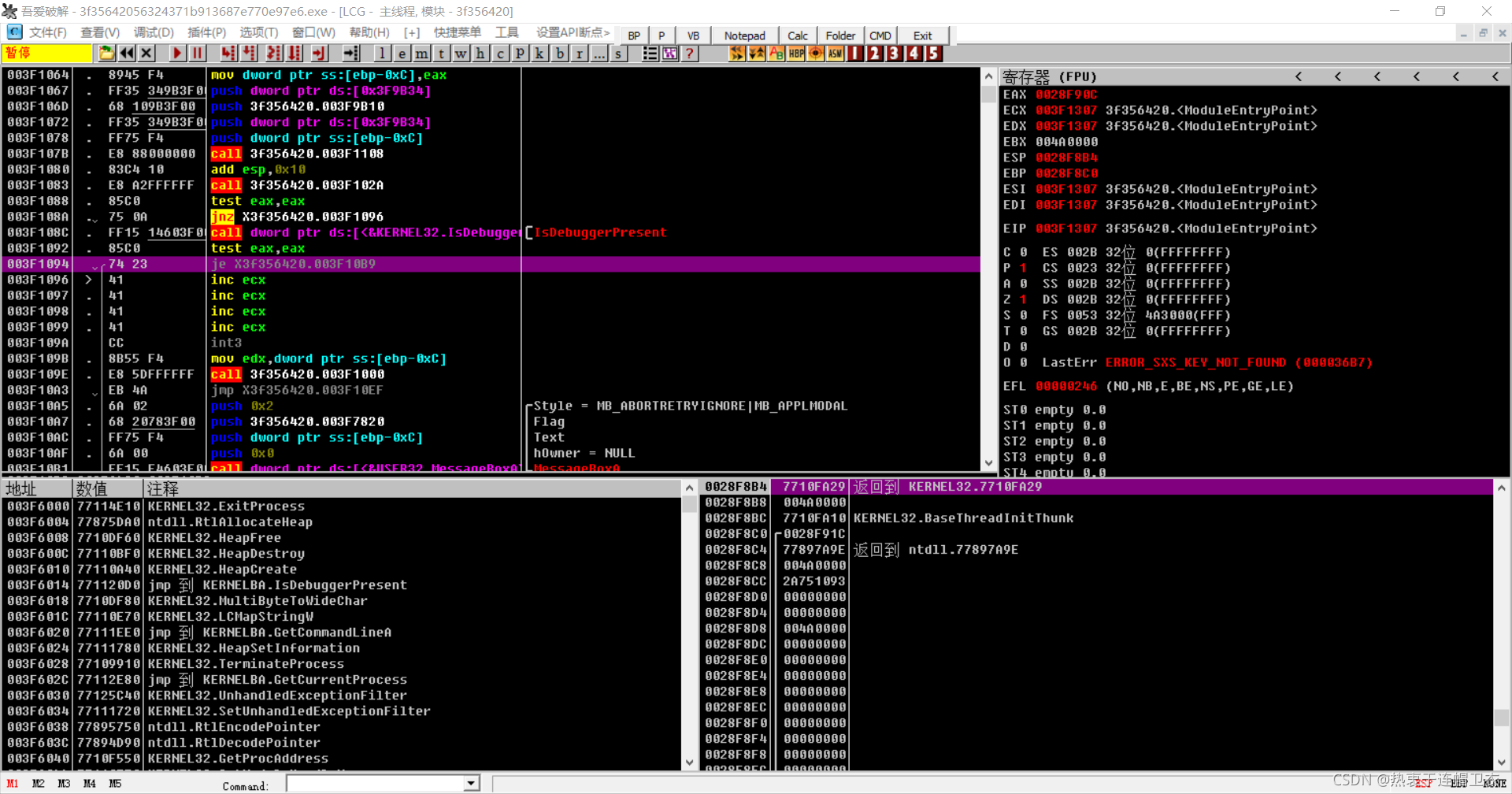

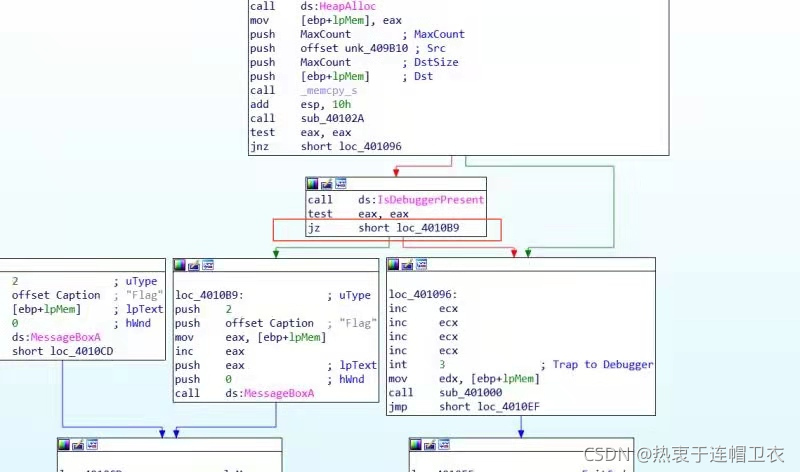

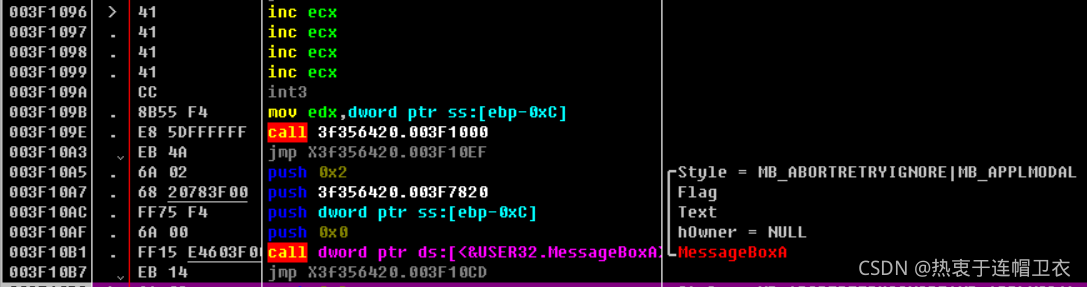

在003F1094中对应了ida中的:

JZ:当ZF标志位为零则执行

JNZ:含义为ZF标志位不等于0 则执行

在OD中通调试发现,当程序执行到003F1094(利用F4功能)会跳转到003F10B9中而没有执行加密函数sub_401000,这可能就是乱码的原因,再看ZF标志位为0,所以要把003F1094中的jz改为jnz,让程序执行加密函数。

加密函数为:

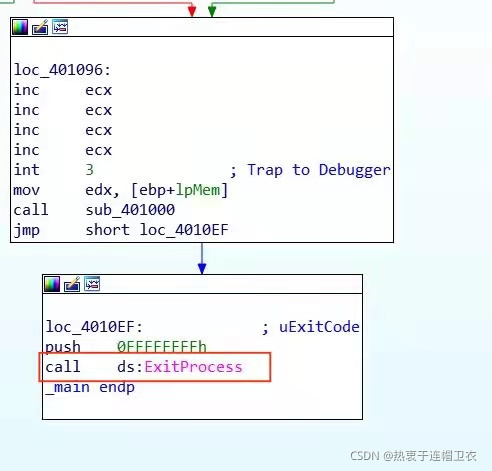

还有int 3断点,通过查看文章发现int 3会使程序断下,将其写为Nop,其次在原程序中,执行完加密函数会进行退出程序。

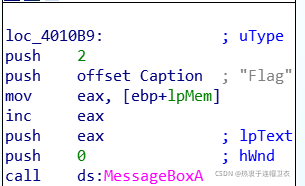

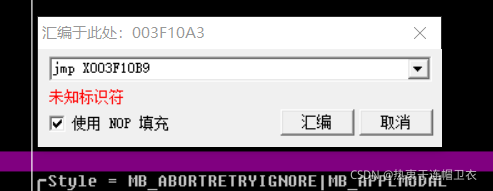

所以按照大佬的做法,将退出改为显示,做法为:将003F10A3 jmp 003F10EF改为jmp 003F10B9,也就是它。

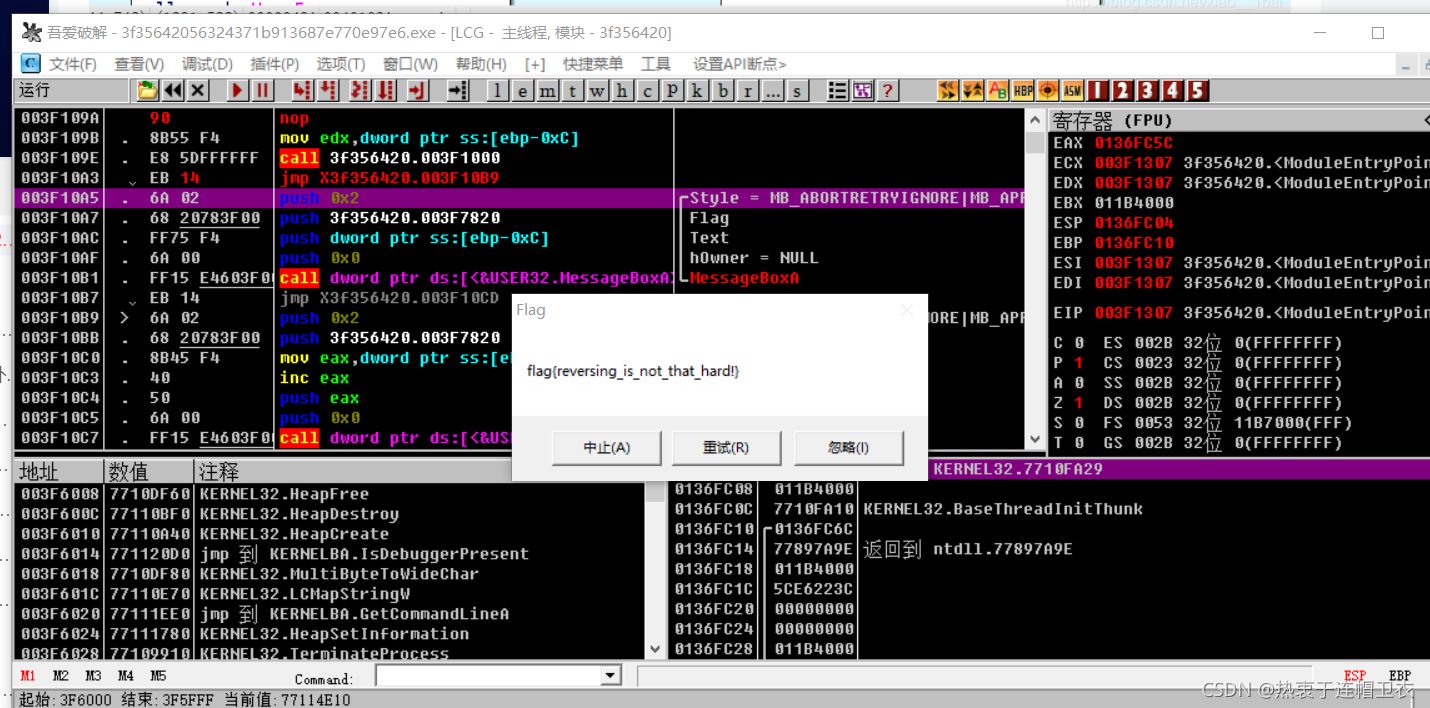

得到flag

这是我第一次使用OD,遇到了一个小坑。

每次都需要将前面的X删掉才能成功。

学习心得:

动态调试可以更加清晰地知道,整个程序怎么运行,相比于静态调试更加方便。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?