网络安全公司Veriti报告称,威胁行为者正在利用ChatGPT中的一个服务器端请求伪造(SSRF)漏洞(CVE-2024-27564,CVSS评分为6.5),针对美国的金融和政府机构进行攻击。

漏洞详情与利用方式

该漏洞存在于pictureproxy.php文件中,攻击者可以通过url参数注入URL,从而触发任意请求。公告指出:“ChatGPT的pictureproxy.php文件中存在SSRF漏洞,攻击者可以通过向url参数注入精心构造的URL,迫使应用程序发出任意请求。”

该漏洞的根本原因是url参数验证不足,攻击者通过注入精心构造的URL,利用file_get_contents函数使服务器发出任意请求。原始披露中提到:“由于pictureproxy.php文件中的函数未对url参数进行充分的校验,导致从$_GET['url']变量引入的污染传递到file_get_contents函数中,最终触发了SSRF漏洞。”此外,由于url参数不受限制,攻击者还可以利用服务器端发送请求,例如探测Web服务。

攻击规模与目标

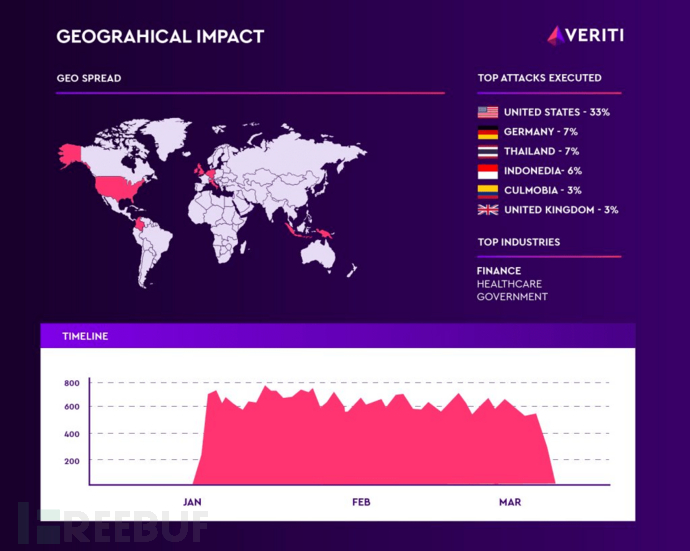

Veriti的研究人员在一周内观察到了来自多个威胁行为者的超过1万次攻击尝试。Veriti报告称:“主要的攻击目标和地区是美国的政府机构。在分析的公司中,35%由于下一代防火墙或Web应用防火墙中的入侵防御系统配置不当而未能进行有效防护。”

攻击还针对德国、泰国、印度尼西亚、哥伦比亚和英国的金融和医疗保健公司。

漏洞修复的重要性

报告总结道:“忽视中等严重性的漏洞是一个代价高昂的错误,尤其是对于高价值的金融机构。安全团队通常会优先修补关键和高严重性的漏洞,但攻击者会利用任何可用的漏洞,无论其排名如何。攻击趋势会发生变化:一个曾经被忽视的漏洞可能迅速成为热门的攻击向量。自动化攻击会扫描弱点,而不是看严重性评分,而配置错误则成为容易的入口点。即使系统安全性较高,当IPS或WAF规则设置错误时,仍然存在漏洞。”

以下是Veriti发布的漏洞视频PoC:ChatGPT SSRF漏洞PoC_哔哩哔哩_bilibili

204

204

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?