基本介绍

SQL注入就是通过把SQL命令插入Web表单提交或输入域名页面请求的查询字符串, 最终达到欺骗服务器执行恶意的SQL命令的目的。具体来说它是利用现有应用程序,将(恶意)SQL命令注入后台数据库引擎执行的能力,它可以通过在Web表单中输入(恶意)SQL语句获取一个存在安全漏洞的网站上的数据库权限,而不是按照设计者的意图去执行SQL语句

测试过程

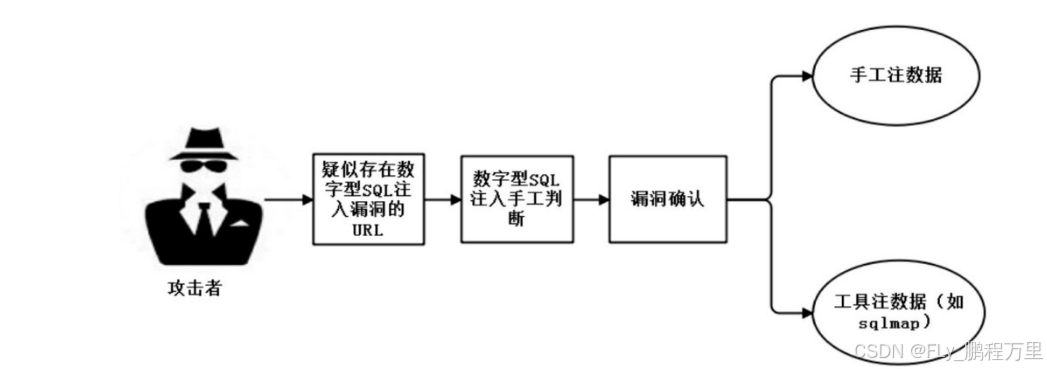

攻击者确定疑似的数字型注入链接,按照数字型手工注入方式进行手工判断,若确定存在漏洞后,可用手工注入方式查询数据或使用注入工具查询数据库数据:

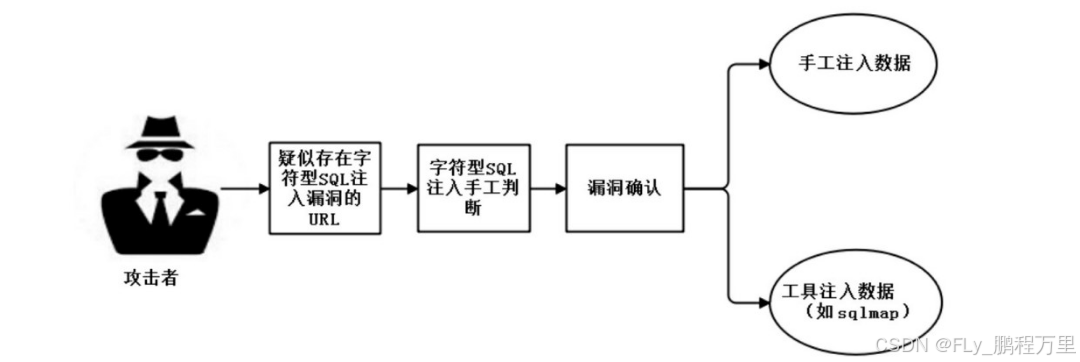

攻击者确定疑似的字符型注入链接,按照字符型手工注入方式进行手工判断,若确定 存在漏洞后,可用手工注入方式查询数据或使用注入工具查询数据库数据:

简易示例

经过大量的模糊测试和构造查询语句,发现在trade模块下的SC Mass Update子功能模块下Query查询功能中存在SQL注入

订阅专栏 解锁全文

订阅专栏 解锁全文

26万+

26万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?