基本介绍

这种类型的注入只是在一个CTF中见到过,注入点位于图片的URL参数上

注入案例

题目入口:http://lab1.xseclab.com/sqli6_f37a4a60a4a234cd309ce48ce45b9b00/

随后查看图片获取图片的URL地址:

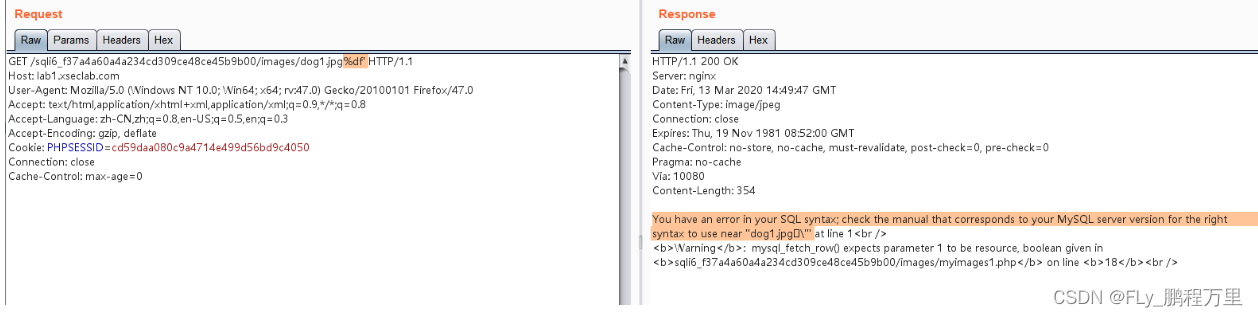

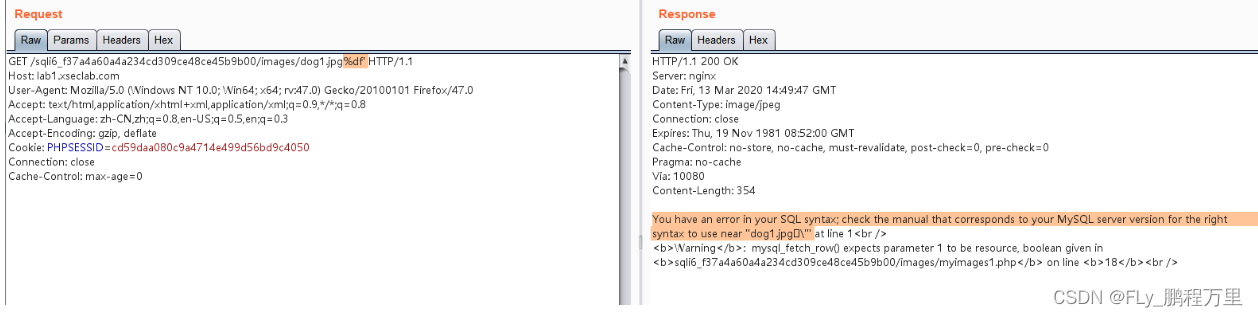

随后在burpsuite中构造请求:

确定存在注入

图片参数后加——%df’,发现触发报错信息,确定存在注入

这种类型的注入只是在一个CTF中见到过,注入点位于图片的URL参数上

题目入口:http://lab1.xseclab.com/sqli6_f37a4a60a4a234cd309ce48ce45b9b00/

随后查看图片获取图片的URL地址:

随后在burpsuite中构造请求:

图片参数后加——%df’,发现触发报错信息,确定存在注入

455

455

229

229

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?