漏洞介绍

CSV公式注入(CSV Injection)是一种会造成巨大影响的攻击向量,攻击这可以向Excel文件中注入可以输出或以CSV文件读取的恶意攻击载荷,当用户打开Excel文件时,文件会从CSV描述转变为原始的Excel格式,包括Excel提供的所有动态功能,在这个过程中,CSV中的所有Excel公式都会执行,当该函数有合法意图时,很易被滥用并允许恶意代码执行

漏洞复现

简易测试

在Office的"文件->选项->信任中心"处开启"启用动态数据交换服务器启动"功能:

之后构造以下恶意载荷:

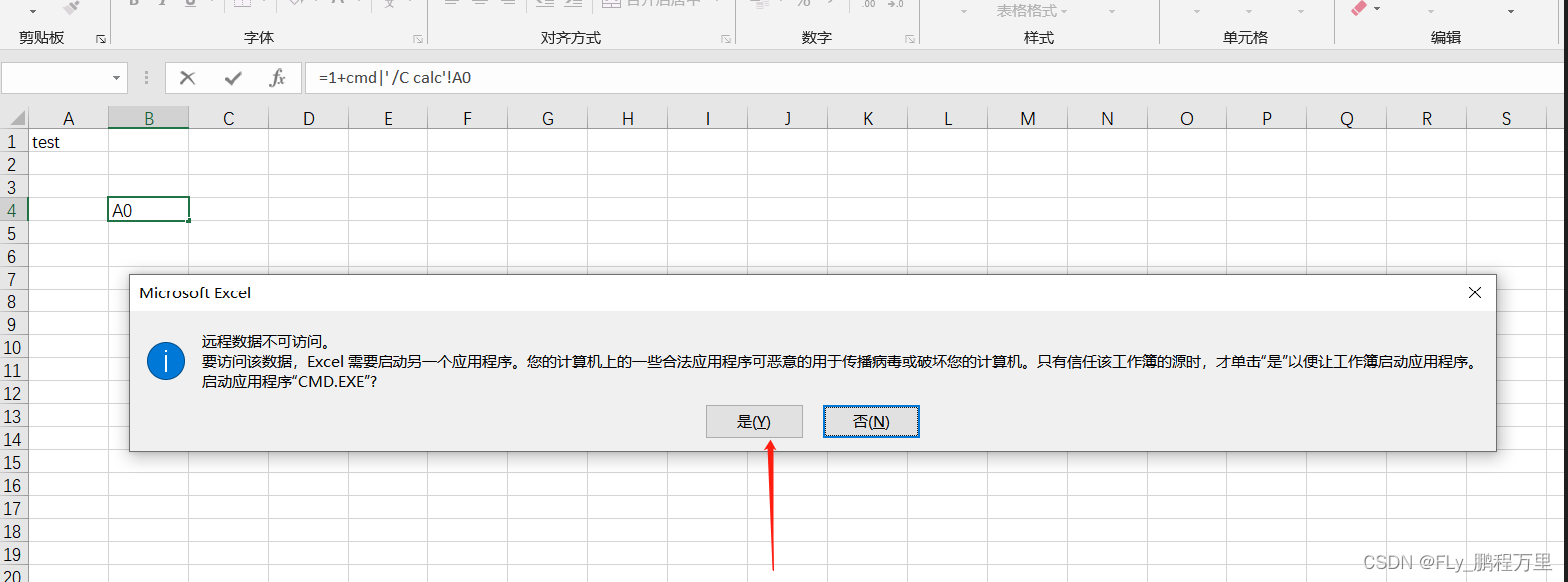

=1+cmd|' /C calc'!A0

之后模拟用户打开Excel文件:

发现载荷成功

本文详细介绍了CSV注入的概念,展示了如何通过开启特定功能进行漏洞复现,包括简易测试和反弹Shell的实现。同时,讨论了防御绕过策略,并提出了多种防御措施,如禁止导出特定格式,内容过滤及格式设定。

本文详细介绍了CSV注入的概念,展示了如何通过开启特定功能进行漏洞复现,包括简易测试和反弹Shell的实现。同时,讨论了防御绕过策略,并提出了多种防御措施,如禁止导出特定格式,内容过滤及格式设定。

订阅专栏 解锁全文

订阅专栏 解锁全文

426

426

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?