英伟达创始人黄仁勋曾预测,人工智能的下一个浪潮将是具身智能,而这个预测正在变成现实。具身智能俨然成为全球前沿科技的创新和投资爆点,要想实现真正的具身智能场景通用现实中在感知能力、执行能力、学习能力、自适应能力等方面还存在着挑战。

迭代残差策略(IRP)框架的提出解决了具身智能的几个核心挑战,包括建模复杂动力学、对新情况的泛化、从经验中学习,以及从仿真向现实转移知识。这些能力对于开发能够稳健地与物理世界互动并适应的智能代理人至关重要。

为了让大家掌握IRP框架,更了解具身智能的未来趋势。研梦非凡于11月22日晚(周五),邀请了来自QStop50大语言模型资深专家杨导师,为大家独家详解《发顶会首选!IRP框架:解决具有复杂的动态特性的可重复任务》,从机器人面临的挑战到迭代残差策略通用学习框架的提出、重点讲解迭代残差策略的泛化能力,对实验结果进行详细分析并预测未来研究方向,一文速通具身智能,找到自己的研究思路!

👇🏻扫描二维码找助教0元预约直播课!

直播课内容预览

一、论文摘要

具身智能技术趋势分析

挑战

迭代残差策略(IRP)的提出

IRP的泛化能力

二、研究背景

目标条件下可变形物体的动态操纵

机器人精确执行的挑战性

复杂的动力学

复杂的物体属性

精确的目标条件

三、相关工作

目标导向的的操作

动态操作

轨迹优化

迭代学习控制

👇🏻扫描二维码找助教0元预约直播课!

四、算法分析

迭代残差策略

增量动力学网络

轨迹表示

动作表示

网络模型及其损失函数

交互式动作采样和选择机制

五、实验结果

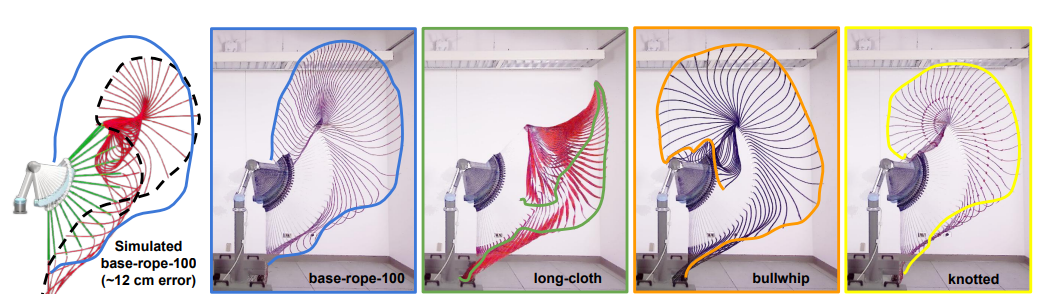

相同目标,不同绳索

相同动作,不同绳索

相同目标,不同硬件实现

在真实世界环境中通过实验获得的量化结果

布料放置任务

六、总结和展望

迭代残差策略在项目应用中的潜在障碍

仿真环境构建难度

动作原语设计

误差函数/奖励机制定义

手动演示的效率问题

仿真与实际环境适应性

未来研究方向

直播导师介绍

杨导师

杨导师,博士毕业于QStop50知名计算机名校。

博士期间研究方向:聚焦为计算机视觉,自然语言处理,高效的深度学习训练和推理方法,大语言模型轻量化与高效微调技术。

曾在多家公司担任算法研究员,并进行计算机视觉,高效模型压缩算法,多模态大语言模型的研究,包括模型量化,剪枝,蒸馏,编译以及高效稀疏化训练与推理。

在国际顶级会议CVPR,ICCV,EMNLP等发表13篇论文,并担任CVPR,ICCV,ECCV,ICML,ICLR,NeurIPS等重要会议和期刊的审稿人。

多项发明专利,指导学生有耐心,教学严谨,思维逻辑缜密,已经指导数十篇论文。

对于成果好的学生,帮助学生写推荐信和指导申请硕/博申请。

👇🏻扫描二维码找助教0元预约直播课!

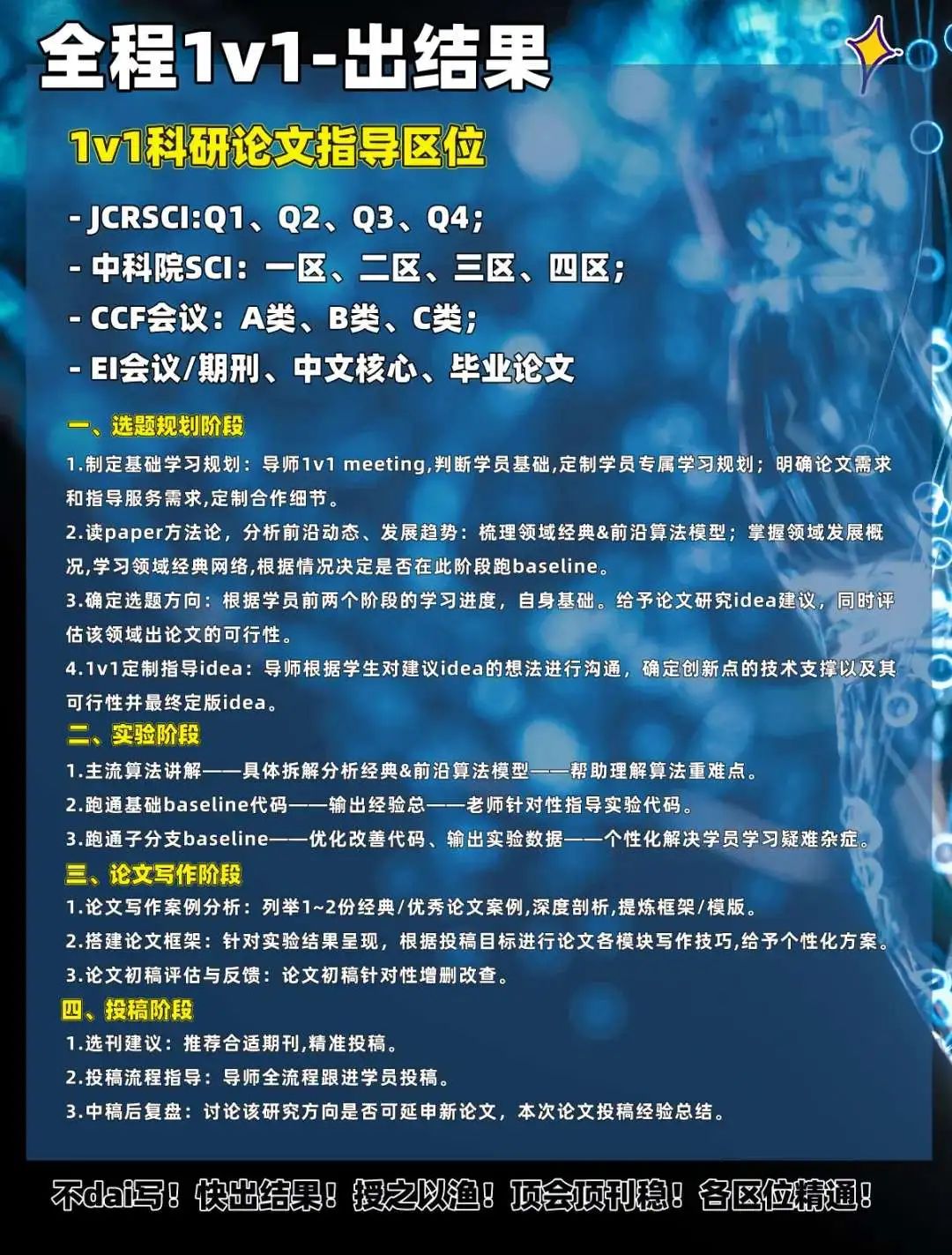

研梦非凡科研论文指导

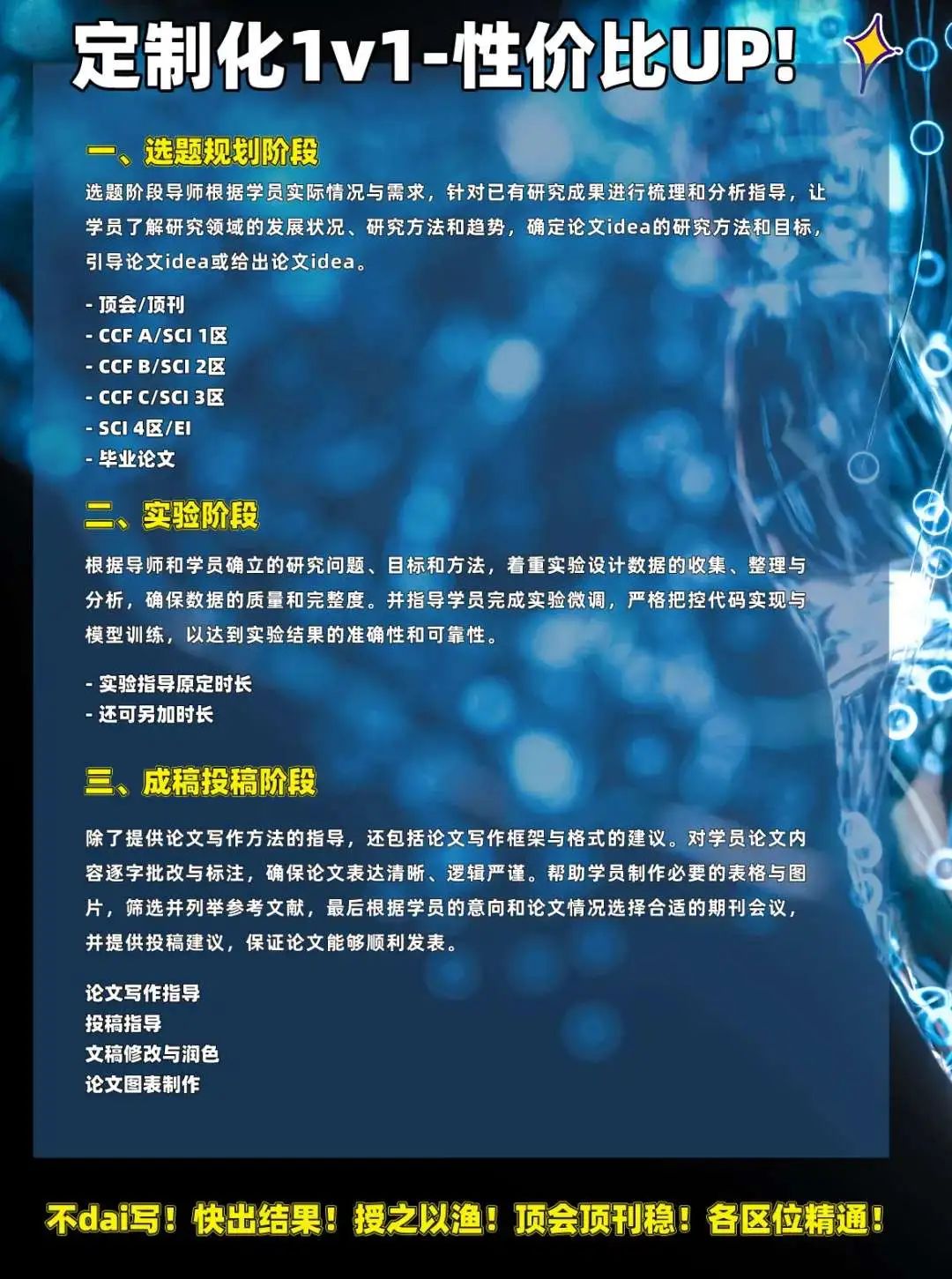

科研论文idea,并非拍脑门就能产生,需要经过一遍遍做实验、跑代码、改模型、思路修正。研梦非凡专业论文指导,和研梦导师一起找idea,共同解决科研问题。授之以渔——搭建论文写作框架,增删改查,针对性实验指导!哪里薄弱补哪里!

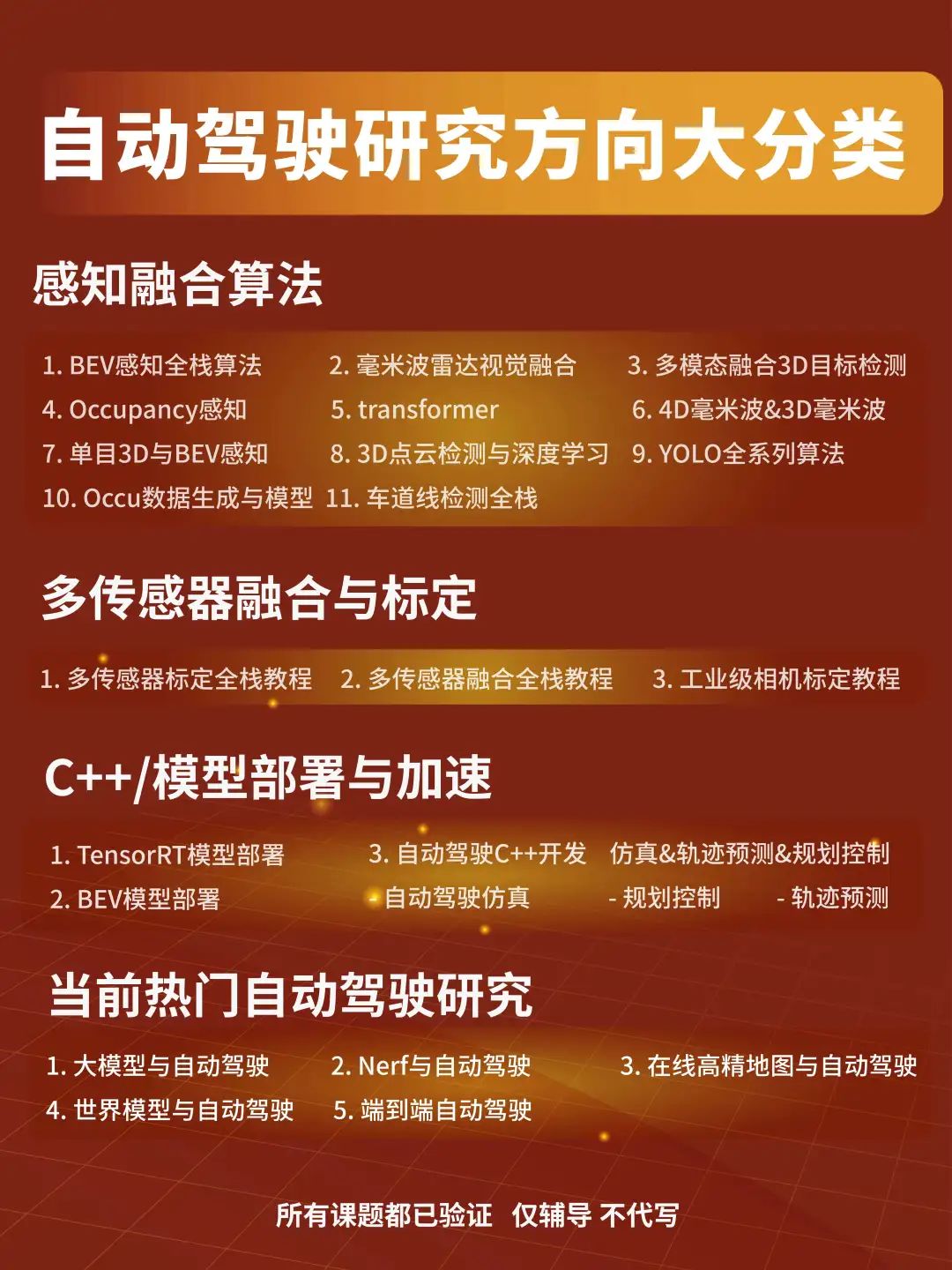

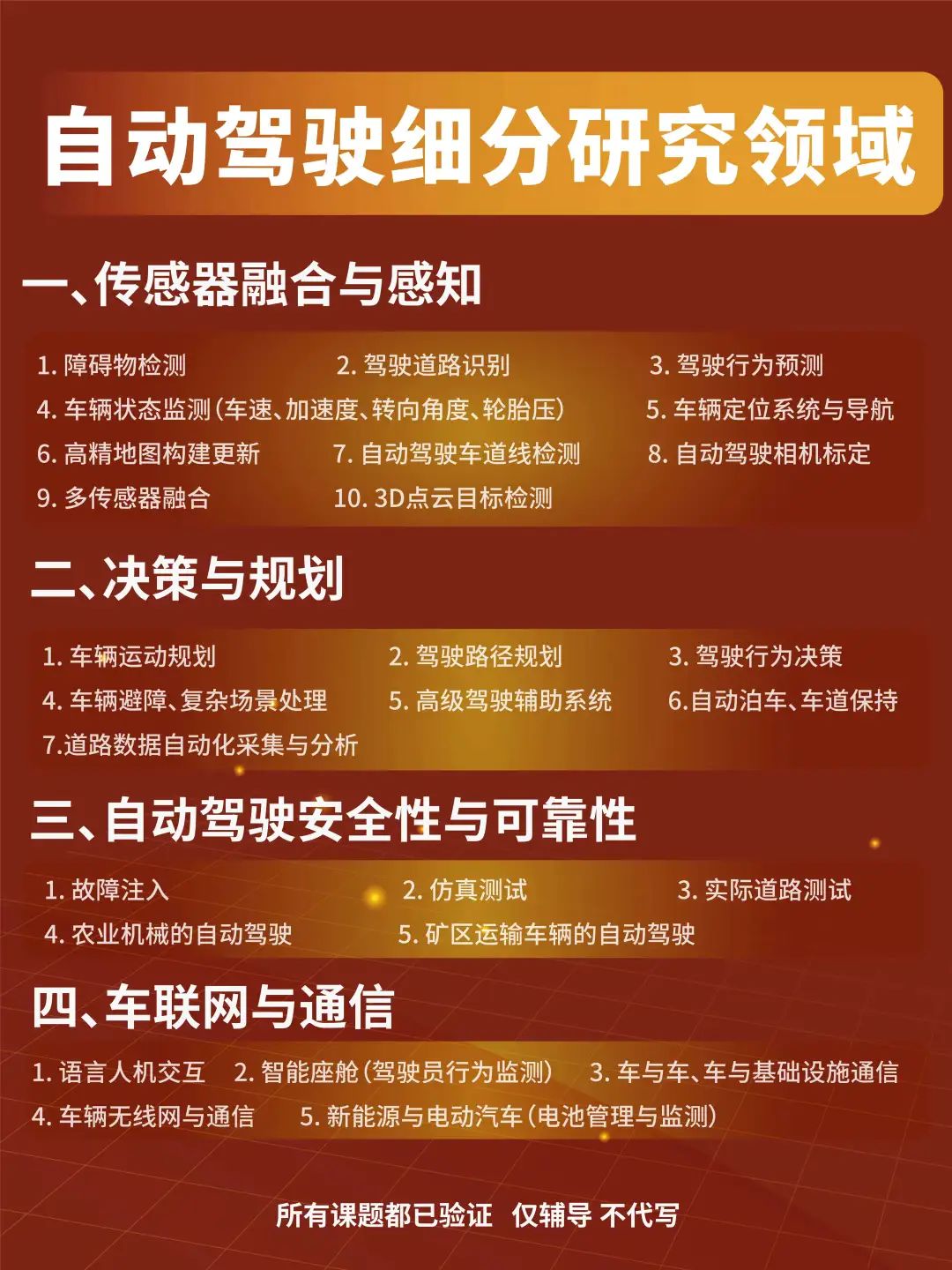

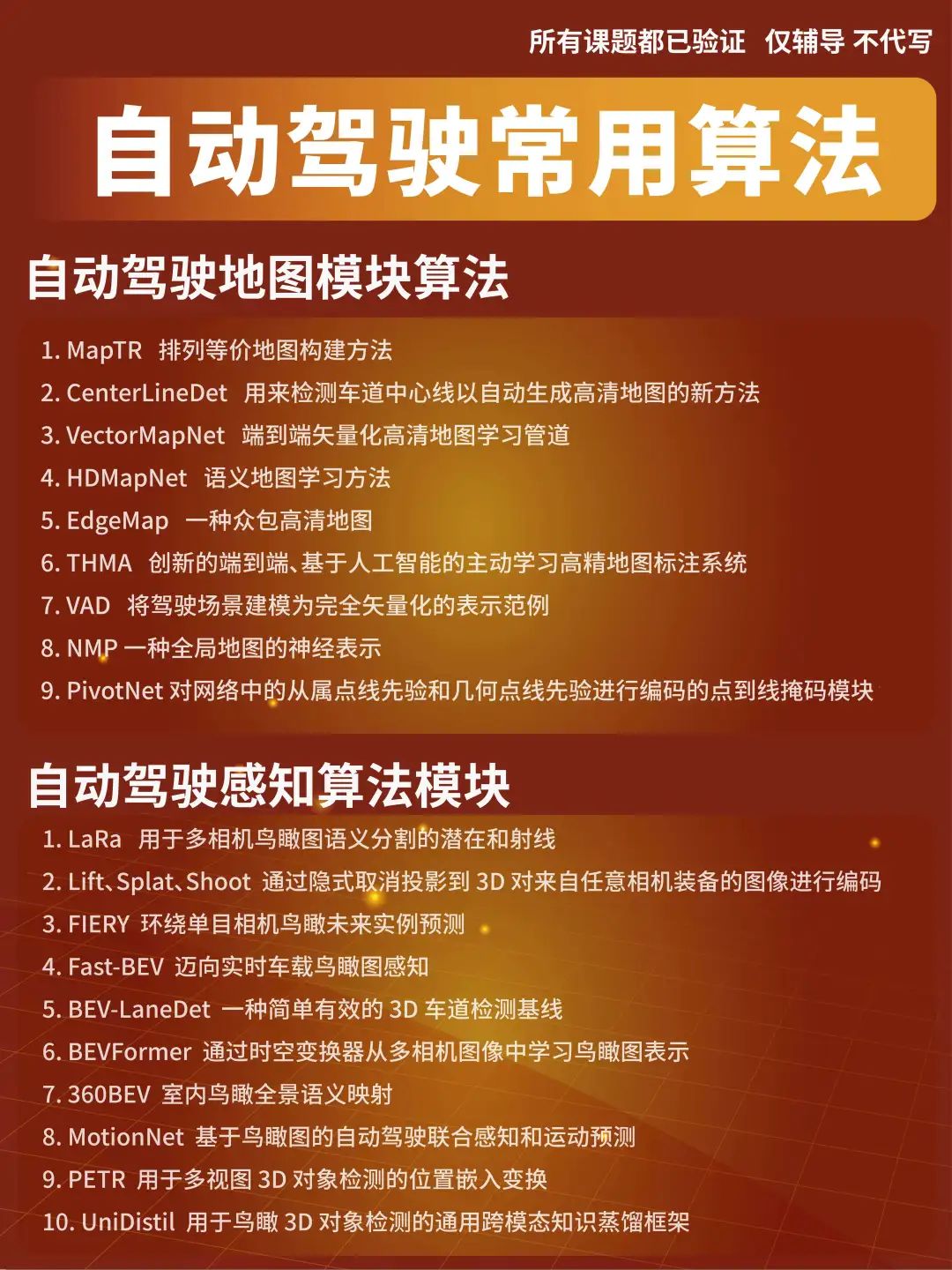

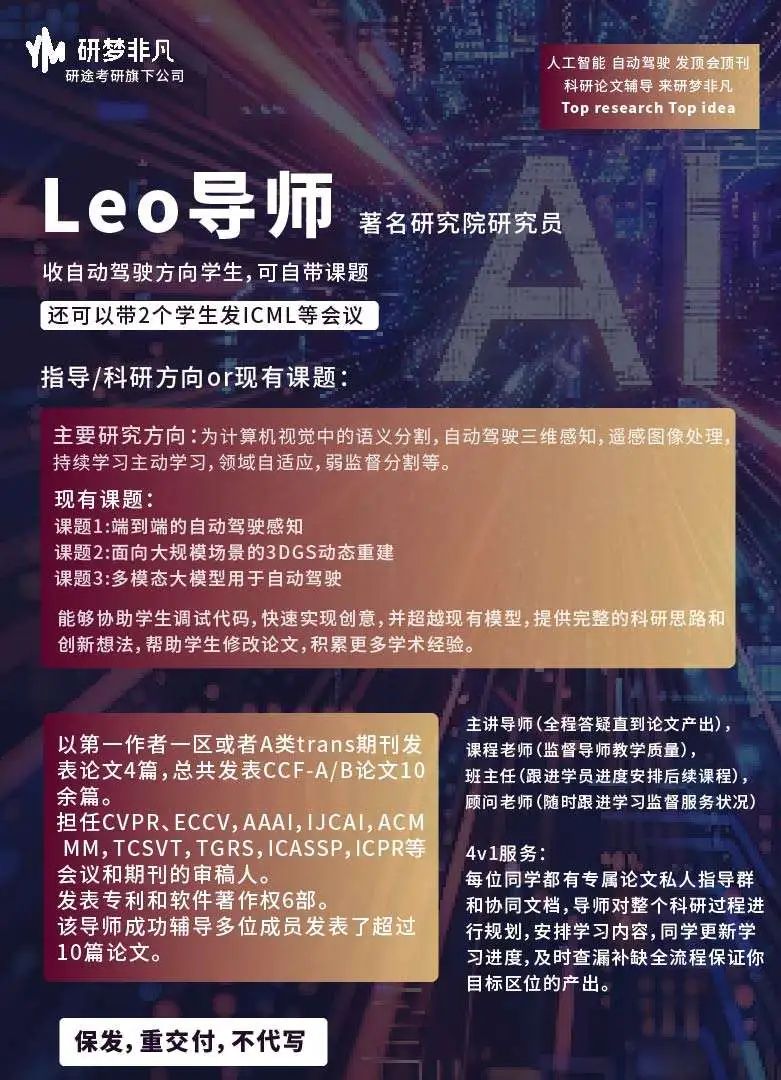

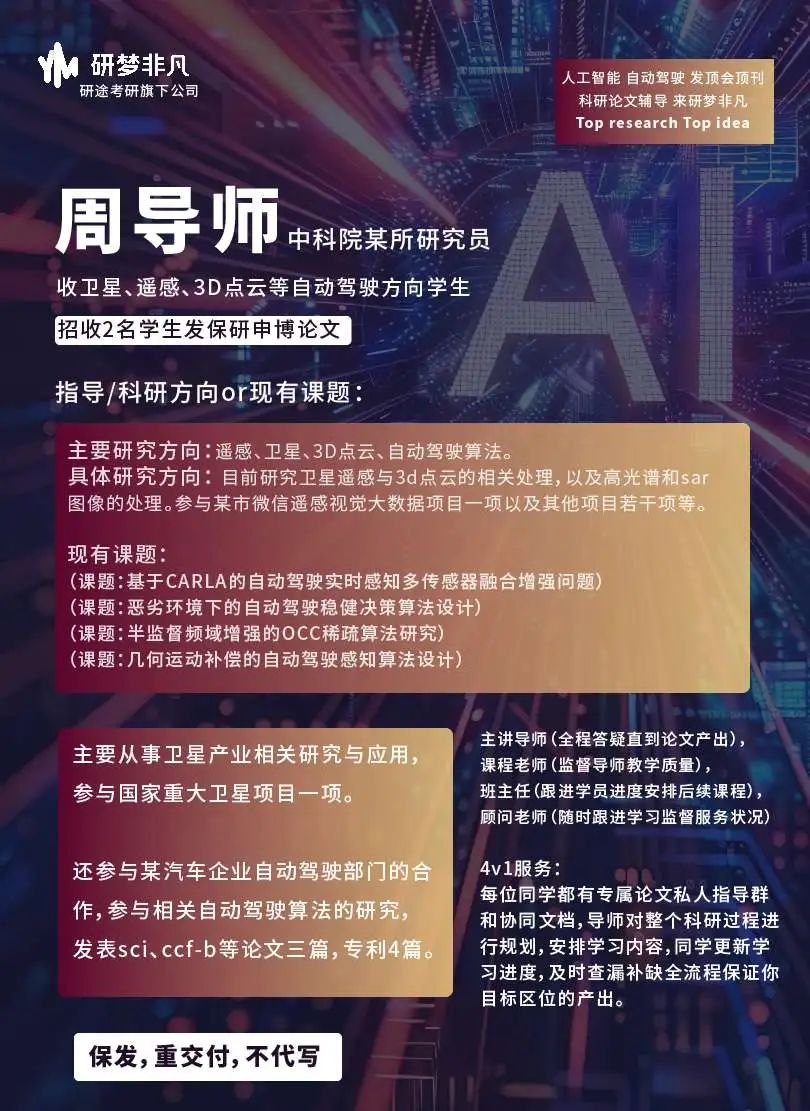

<<< 左右滑动见更多 >>>可辅导的自动驾驶方向

<<< 左右滑动见更多 >>>

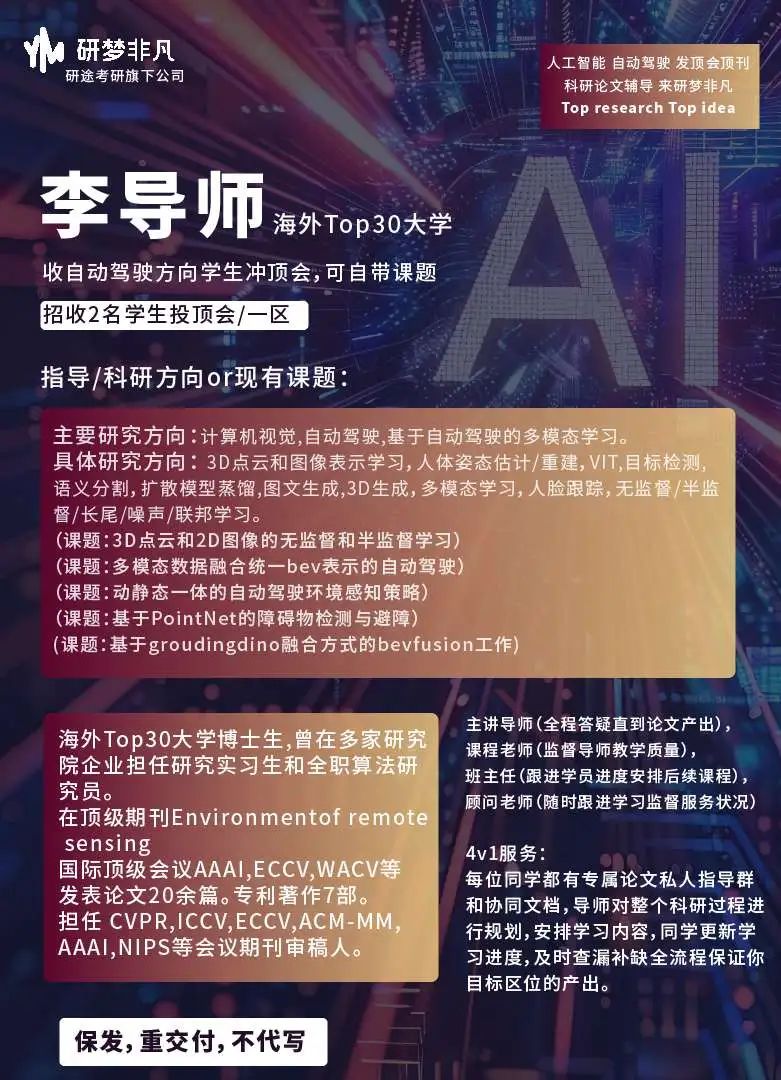

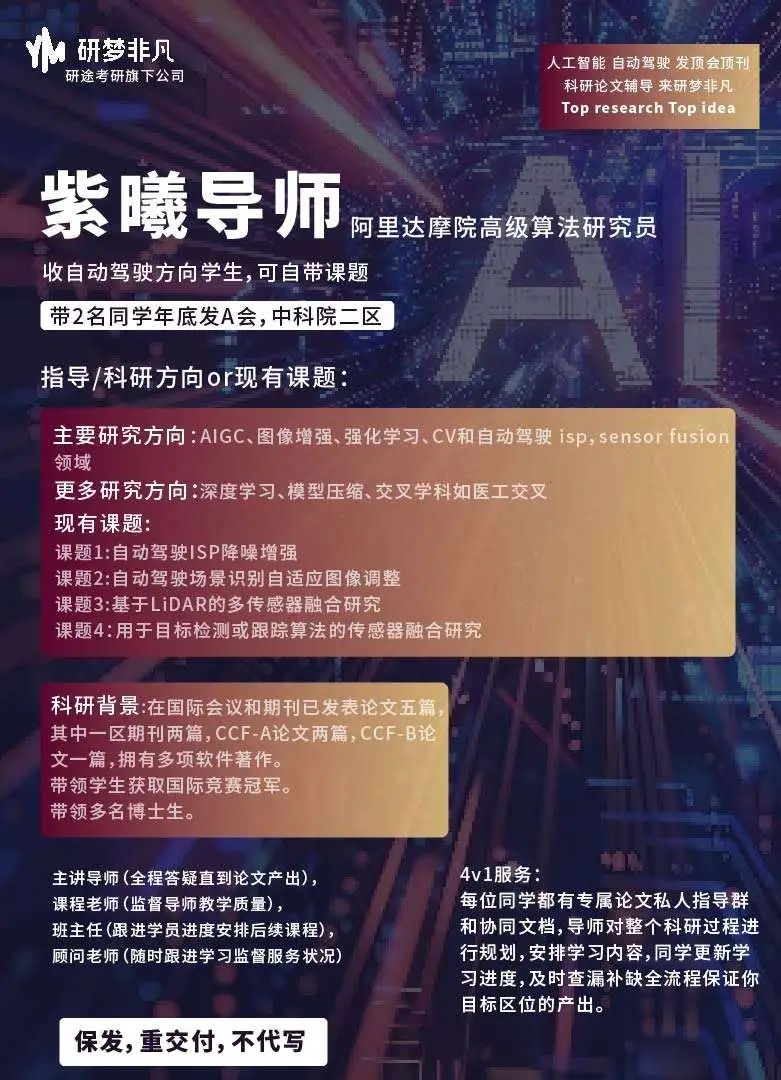

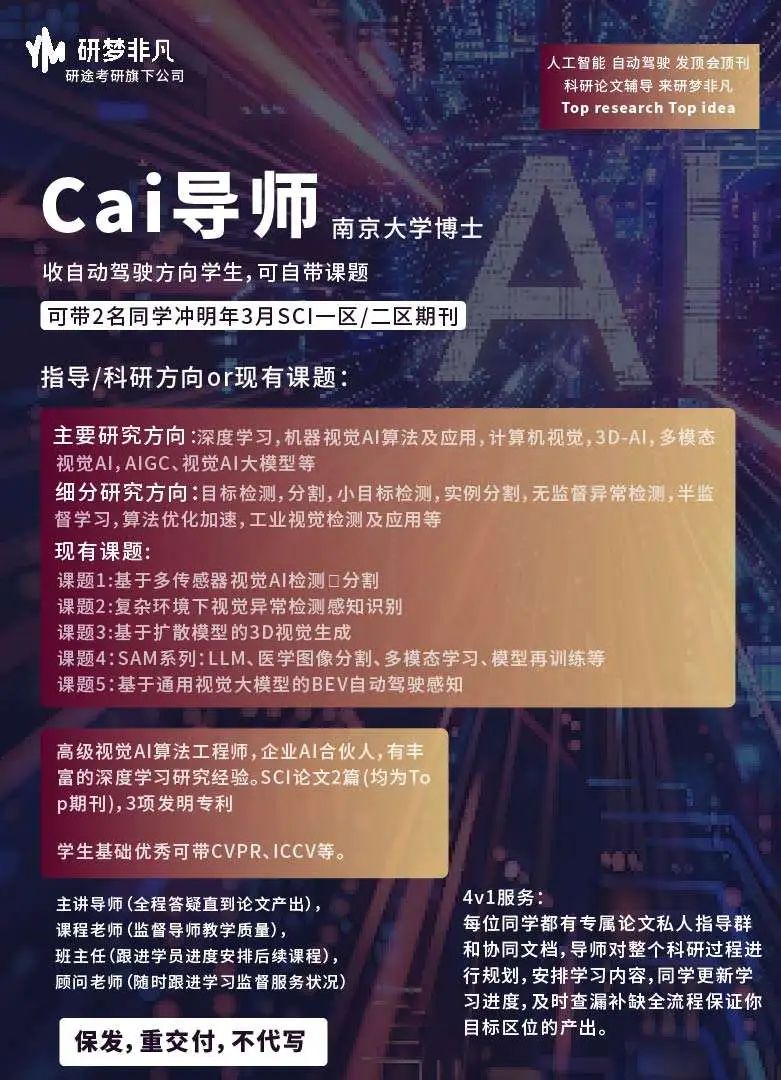

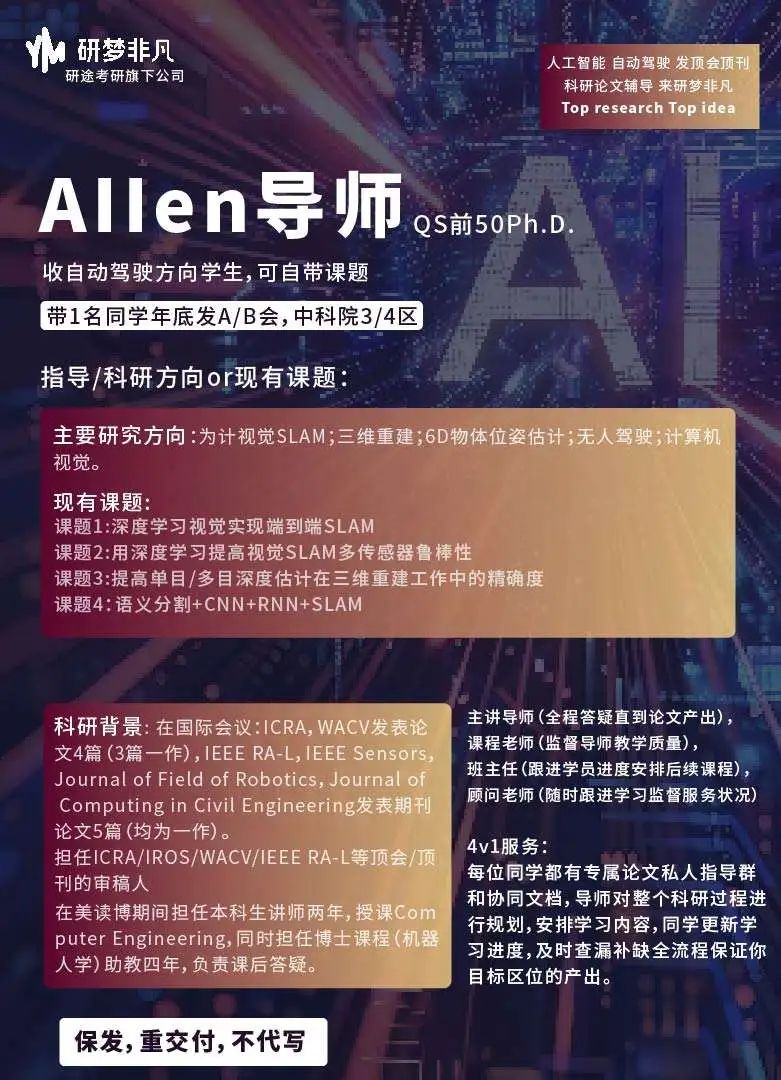

研梦非凡部分导师介绍

研梦非凡导师团队,来自海外QStop200、国内华五、C9、985高校的教授/博士导师/博士后,以及世界500强公司算法工程师、国内外知名人工智能实验室研究员等。

这是一支实力强大的高学历导师团队,在计算机科学、机器学习、深度学习等领域,积累了丰富的科研经历,研究成果也发表在国际各大顶级会议和期刊上,在指导学员的过程中,全程秉持初心,坚持手把手个性化带教。包括但不限于以下导师~

<<< 左右滑动见更多 >>>

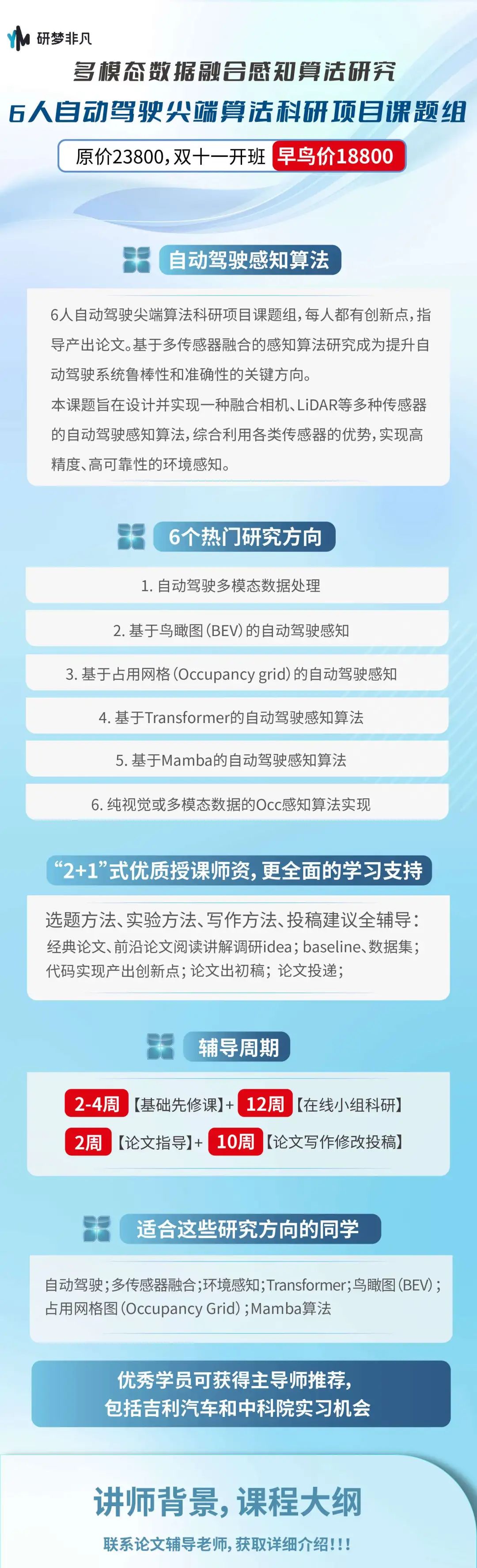

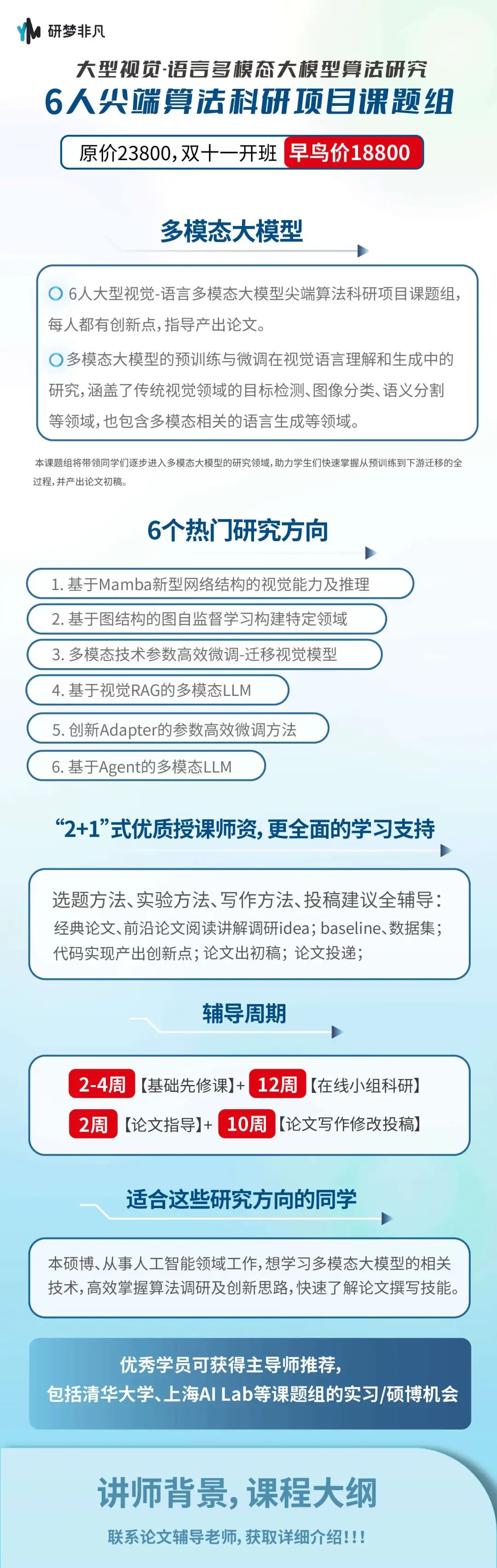

全新6人尖端科研课题组论文辅导

<<< 左右滑动见更多 >>>

扫码获取早鸟价立省千元名额

我们不是小作坊哦~我们背靠研途考研(就是张雪峰老师和徐涛老师在的那个研途考研),做教育十余年,重交付,重口碑,是我们一贯的公司理念!

26

26

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?