目录

写在开头

本篇博客根据大佬红队笔记的视频进行打靶,详述了打靶的每一步思路,并非复现writeup,读者耐心看完,定会有所收获。本文的打靶过程涉及到关于SQL注入、POST型文件包含漏洞利用、越权漏洞、sudo权限利用提权等。完整打靶思路详见:「红队笔记」靶机精讲:Holynix - 巧用SQL注入,不用大杀器;手动拦截,让Burp Suite下岗。_哔哩哔哩_bilibili

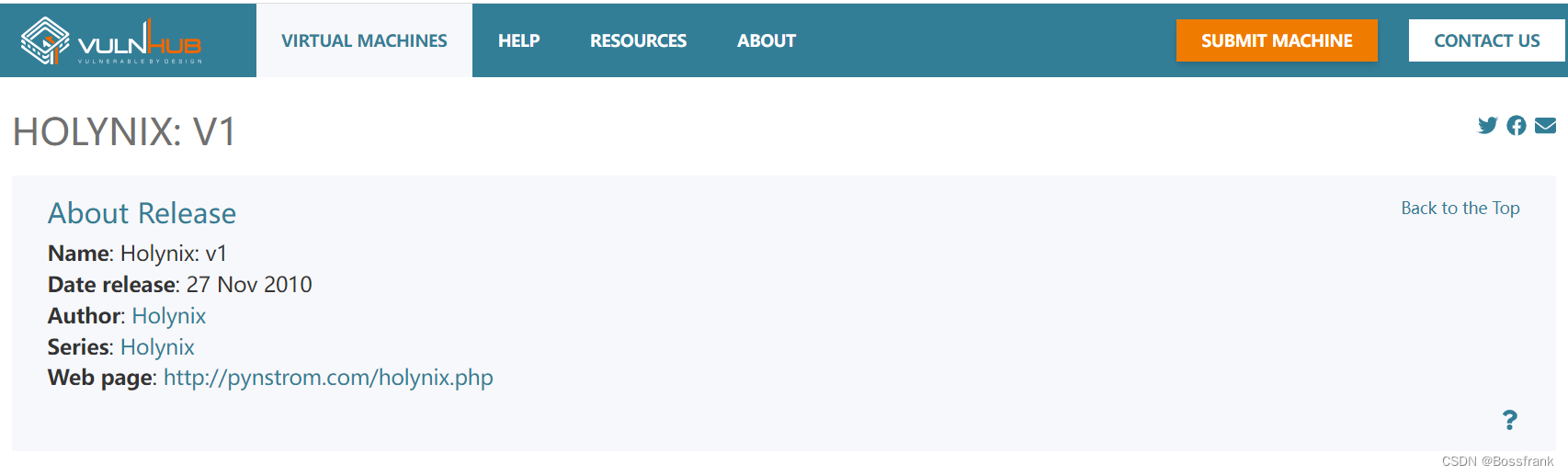

本文针对的靶机源于vulnhub,详情见:

靶机下载链接见:

https://download.vulnhub.com/holynix/holynix-v1.tar.bz2

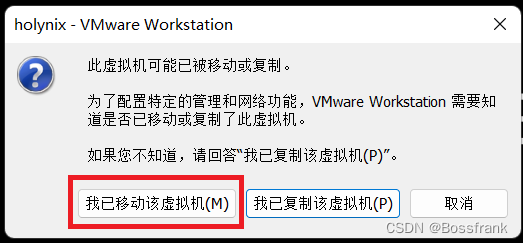

下载成功后用vmware打开,跳出提示框请选择“我已移动该虚拟机”,然后设置为NAT模式,否则无法扫描到靶机!

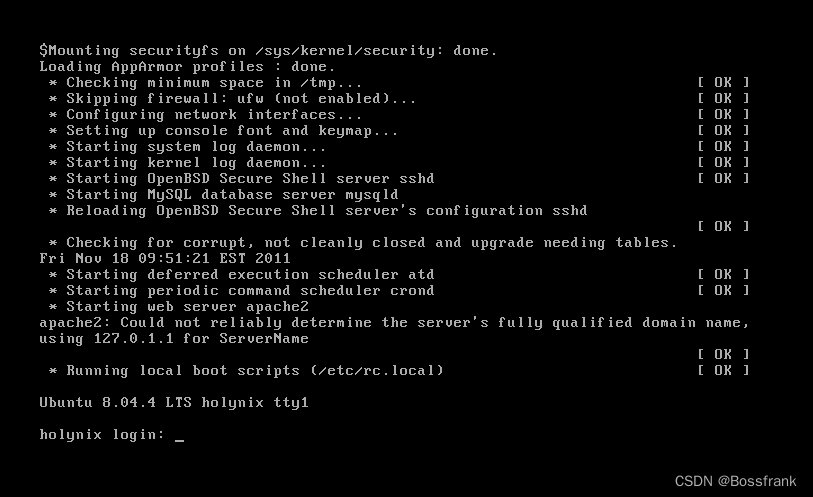

靶机启动后的界面如下:

第一步:主机发现与端口扫描

依旧是常规思路,本文不再详细解释。有关主机发现和端口扫描的命令详见我的这篇博客中关于nmap的部分:

渗透测试:主机发现和端口扫描的思路方法总结(nmap+ping命令+nc.traditional+伪设备连接)

nmap -sn 10.10.10.0/24

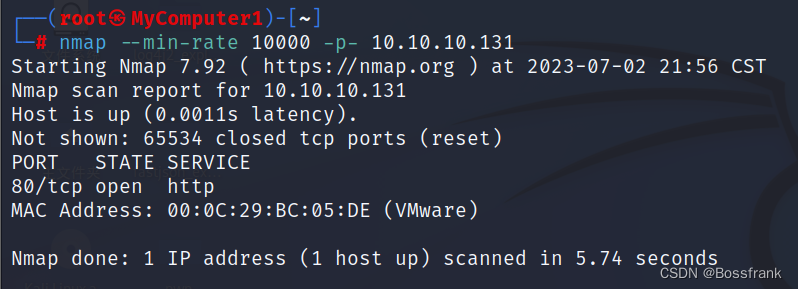

nmap --min-rate 10000 -p- 10.10.10.131

nmap -sT -sV -O -p80 10.10.10.131

nmap -sU --min-rate 10000 -p- 10.10.10.131

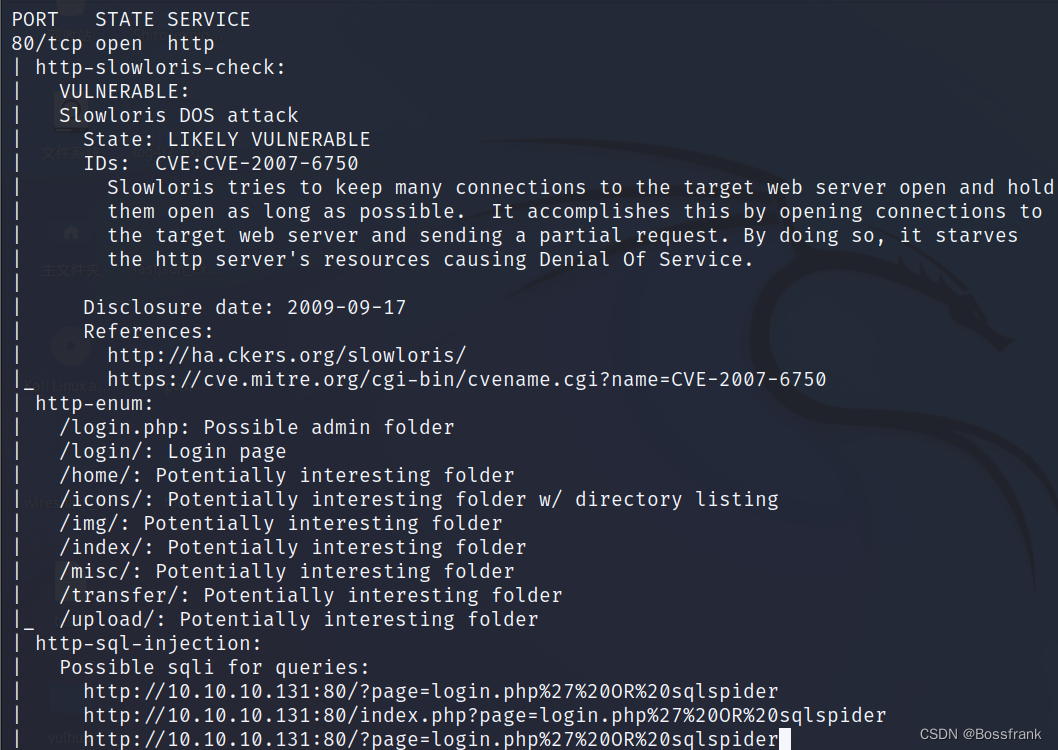

nmap --script=vuln -p80 10.10.10.131

扫出来我的靶机ip是10.10.10.131 ,开放的端口只有Web的80端口

漏洞扫描发现了有关SQL注入、目录枚举、csrf、dos等漏洞,我们重点关注SQL注入、目录枚举等。

第二步:SQL注入登录界面

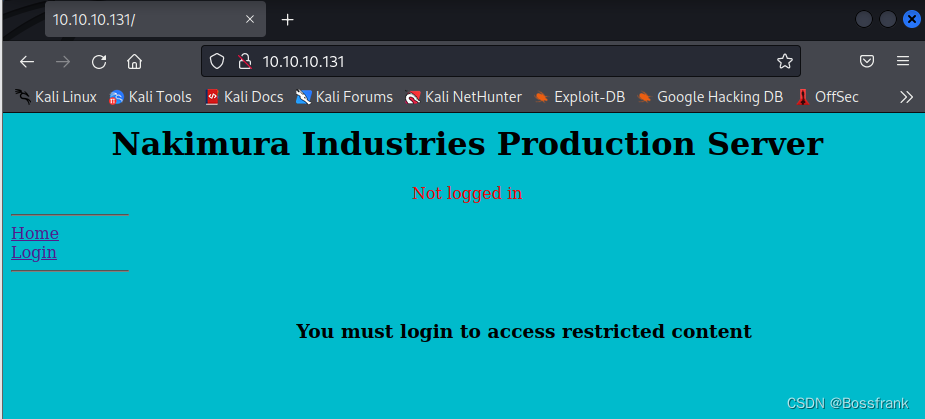

只开了80端口,那就浏览器访问靶机ip,结果就是一个简单的界面,有home和login两个界面:

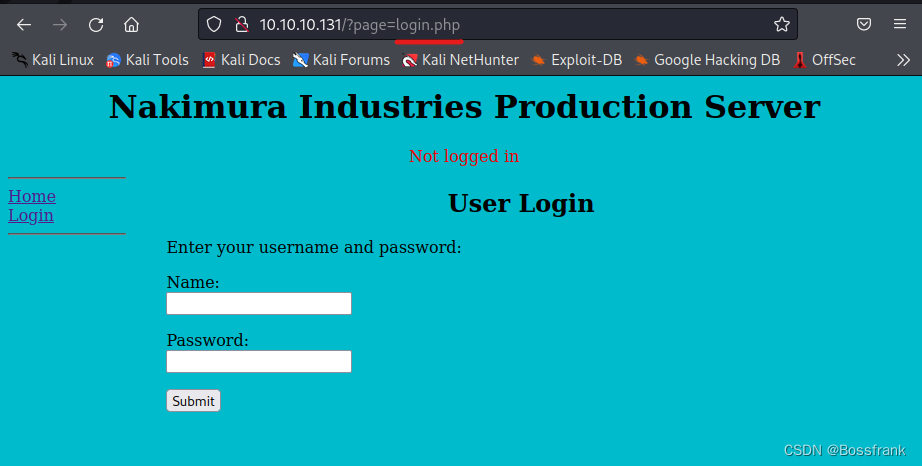

点击左侧Login跳转至登录界面:

点击左侧Login跳转至登录界面:

遇到登录框,常规思路:弱口令/默认口令/SQL注入/CMS漏洞利用/敏感信息寻找/字典爆破。这个看起来也不是cms,像是程序员自己搭建的网站,试试SQL注入吧,先把用户名和密码都输入单引号'试试

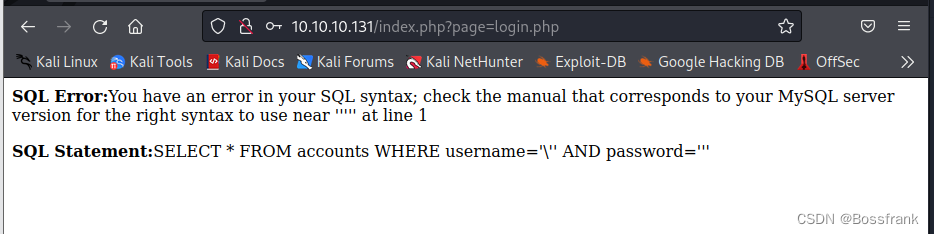

点击Submit之后直接报错了,而且暴露了sql查询语句,可以看到这个sql查询语句对username字段的单引号进行了转义(\'),而password部分没有。因此我们只要username随便输,password用万能密码即可登录:

' or 1=1 #

本文详细描述了对一个名为Holynix的靶机进行渗透测试的步骤,包括主机发现、端口扫描、SQL注入登录、文件包含漏洞利用、文件上传及提权。通过SQL注入获取不同用户权限,利用文件包含读取系统文件,最终通过上传特殊格式文件触发代码执行,获取反弹shell并进一步提权至root。

本文详细描述了对一个名为Holynix的靶机进行渗透测试的步骤,包括主机发现、端口扫描、SQL注入登录、文件包含漏洞利用、文件上传及提权。通过SQL注入获取不同用户权限,利用文件包含读取系统文件,最终通过上传特殊格式文件触发代码执行,获取反弹shell并进一步提权至root。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1577

1577

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?