原创 Mr.Yang 菜鸟童靴 今天

声明:本文只作学习研究,禁止用于非法用途,否则后果自负,如有侵权,请告知删除,谢谢!

练习网站平台:

aHR0cHMlM0EvL3d3dy5jbHMuY24v抓取目标:

这次要分析的是首页的「电报」部分内容在一位大佬的公众号中,发现了一个网站,大佬说他差点翻车,哈哈,咱们也瞧一瞧

开启分析之旅:

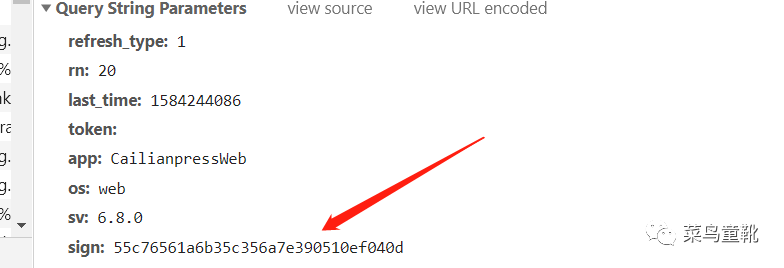

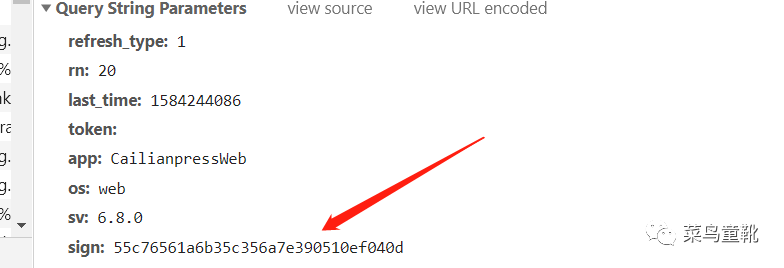

进入首页,下滑数据,点击加载更多发起请求,看到我们如下截图所示

让我分析一下请求参数,

有个sign值加密,按照以往的经验,我们全局搜索sign值

本文介绍了如何进行JavaScript逆向分析,通过抓取网站请求,研究sign值加密过程。通过断点调试,发现加密流程为先进行SHA-1,后进行MD5。作者提供代码测试验证了这一结论,并提醒该技术仅用于学习研究,禁止非法使用。

本文介绍了如何进行JavaScript逆向分析,通过抓取网站请求,研究sign值加密过程。通过断点调试,发现加密流程为先进行SHA-1,后进行MD5。作者提供代码测试验证了这一结论,并提醒该技术仅用于学习研究,禁止非法使用。

声明:本文只作学习研究,禁止用于非法用途,否则后果自负,如有侵权,请告知删除,谢谢!

练习网站平台:

aHR0cHMlM0EvL3d3dy5jbHMuY24v抓取目标:

这次要分析的是首页的「电报」部分内容在一位大佬的公众号中,发现了一个网站,大佬说他差点翻车,哈哈,咱们也瞧一瞧

开启分析之旅:

进入首页,下滑数据,点击加载更多发起请求,看到我们如下截图所示

让我分析一下请求参数,

有个sign值加密,按照以往的经验,我们全局搜索sign值

1027

1027

2748

2748

1341

1341

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?