目录

下载地址:bassamCTF: 1 ~ VulnHub

信息收集

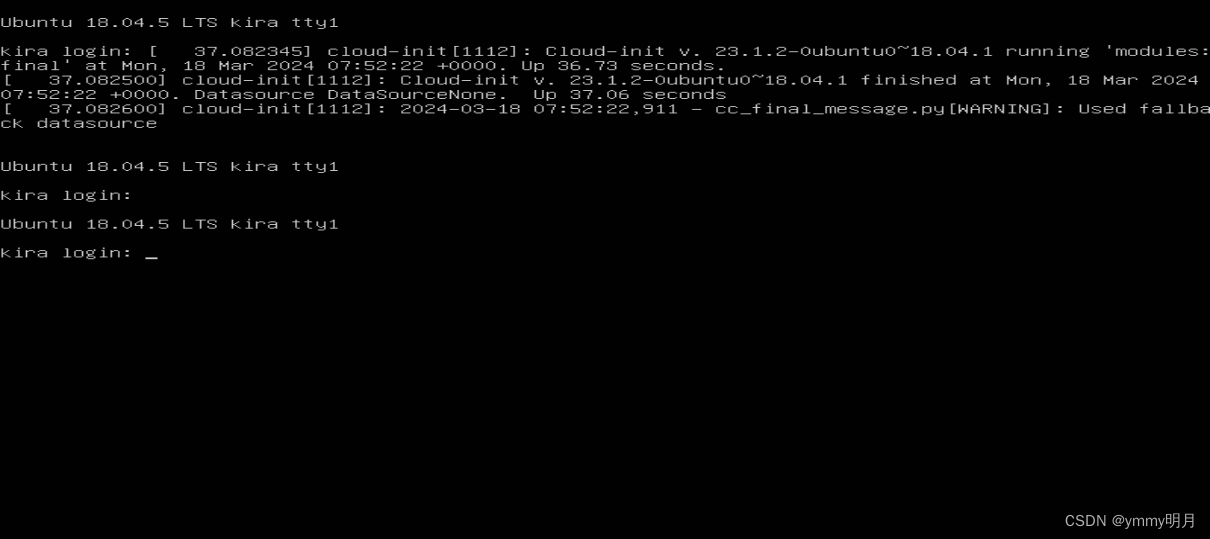

靶机窗口

确认攻击机和靶机再同一网段

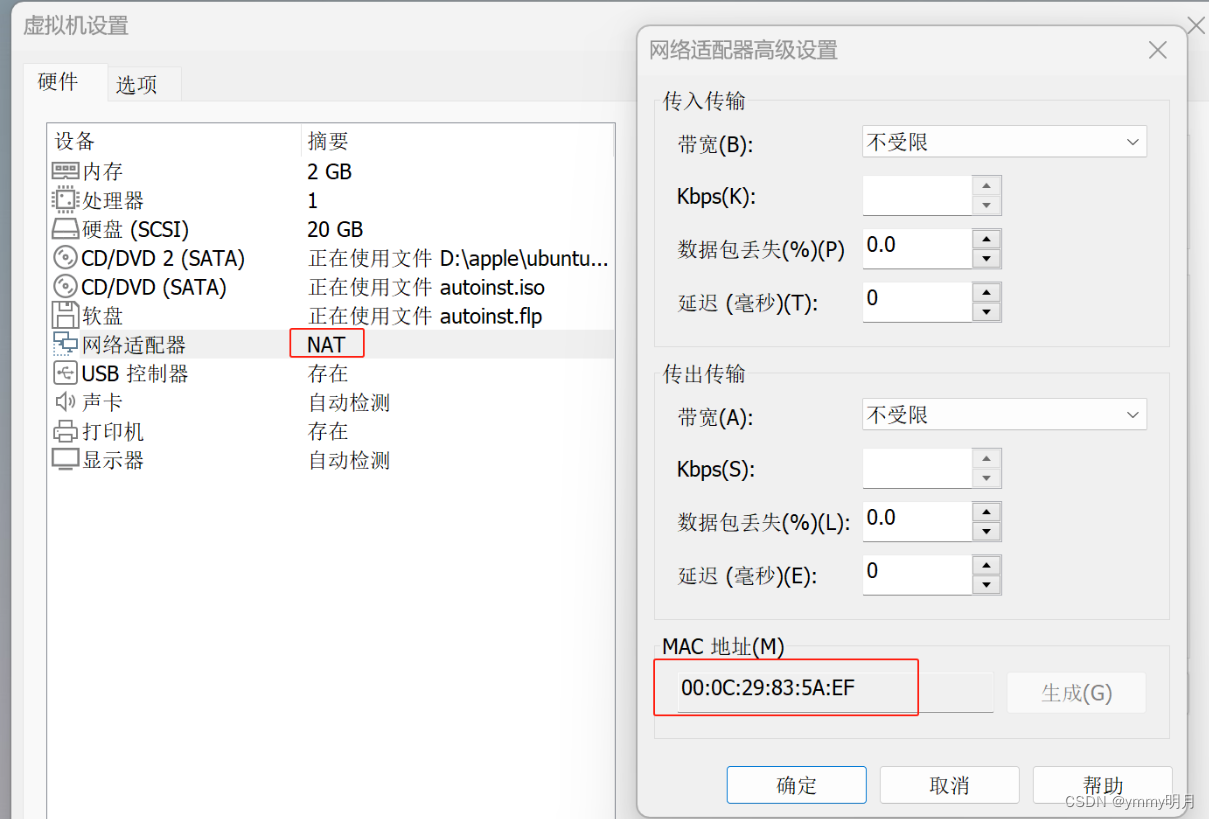

靶机mac地址 :00:0C:29:83:5A:EF

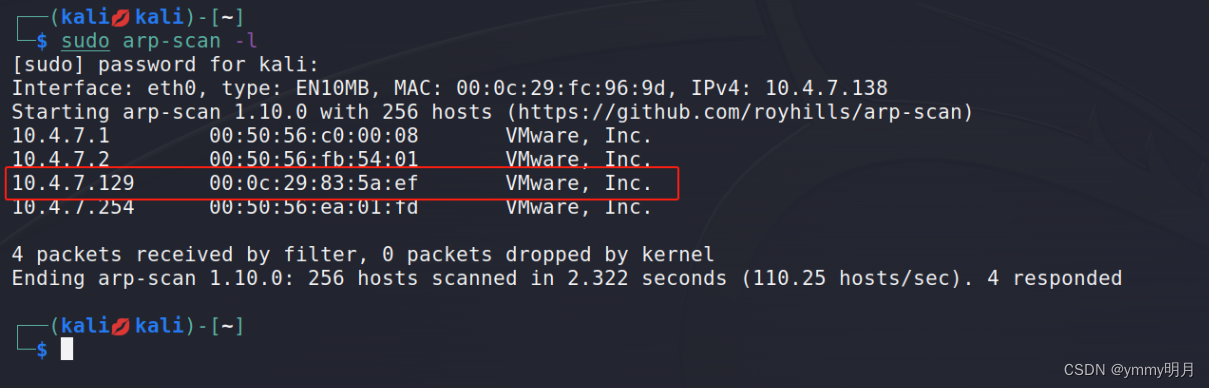

扫描当前网段存活的主机

sudo arp-scan -l

靶机的IP: 10.4.7.129

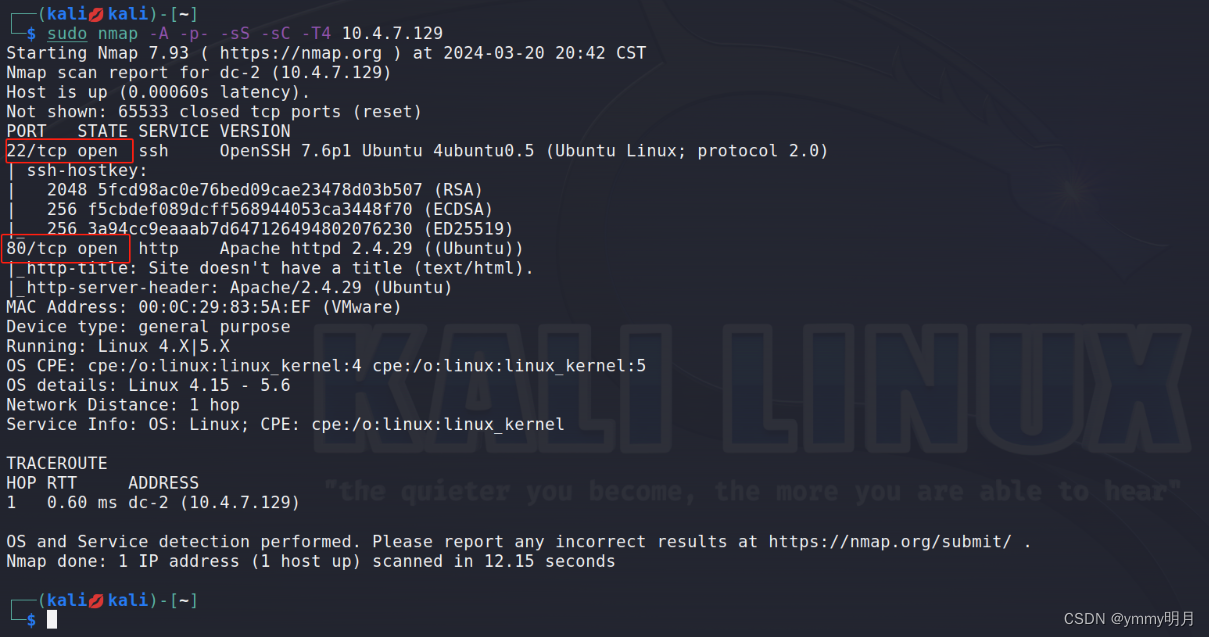

再来看下都开放了那些端口

sudo nmap -A -p- -sS -sC -T4 10.4.7.129

端口信息:

22/tcp open ssh OpenSSH 7.6p1 Ubuntu 4ubuntu0.5 (Ubuntu Linux; protocol 2.0)

80/tcp open http Apache httpd 2.4.29 ((Ubuntu))

可以看到开放了ssh远程连接服务,和http服务

接着去看看网页有什么有用信息

网页信息:

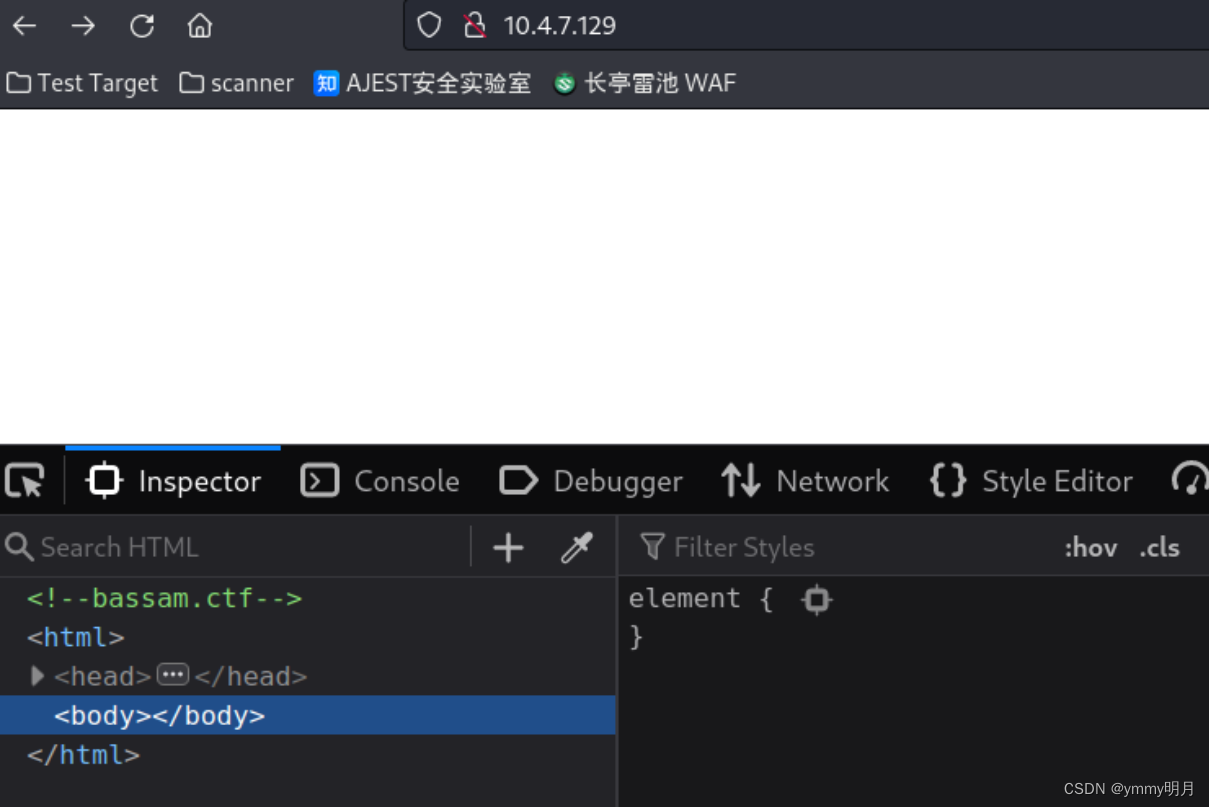

10.4.7.129

页面什么也没有,但在他的源代码里发现了一个域名bassam.ctf

访问一下

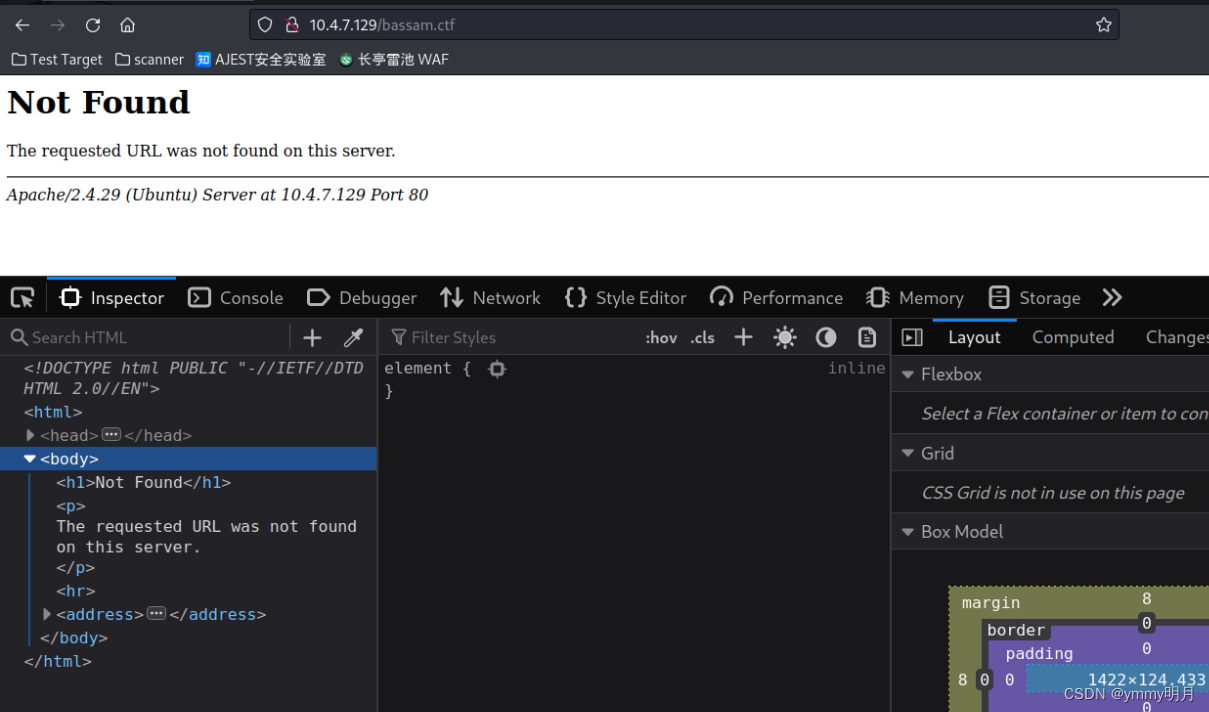

http://10.4.7.129/bassam.ctf

bassam.ctf没有绑定ip

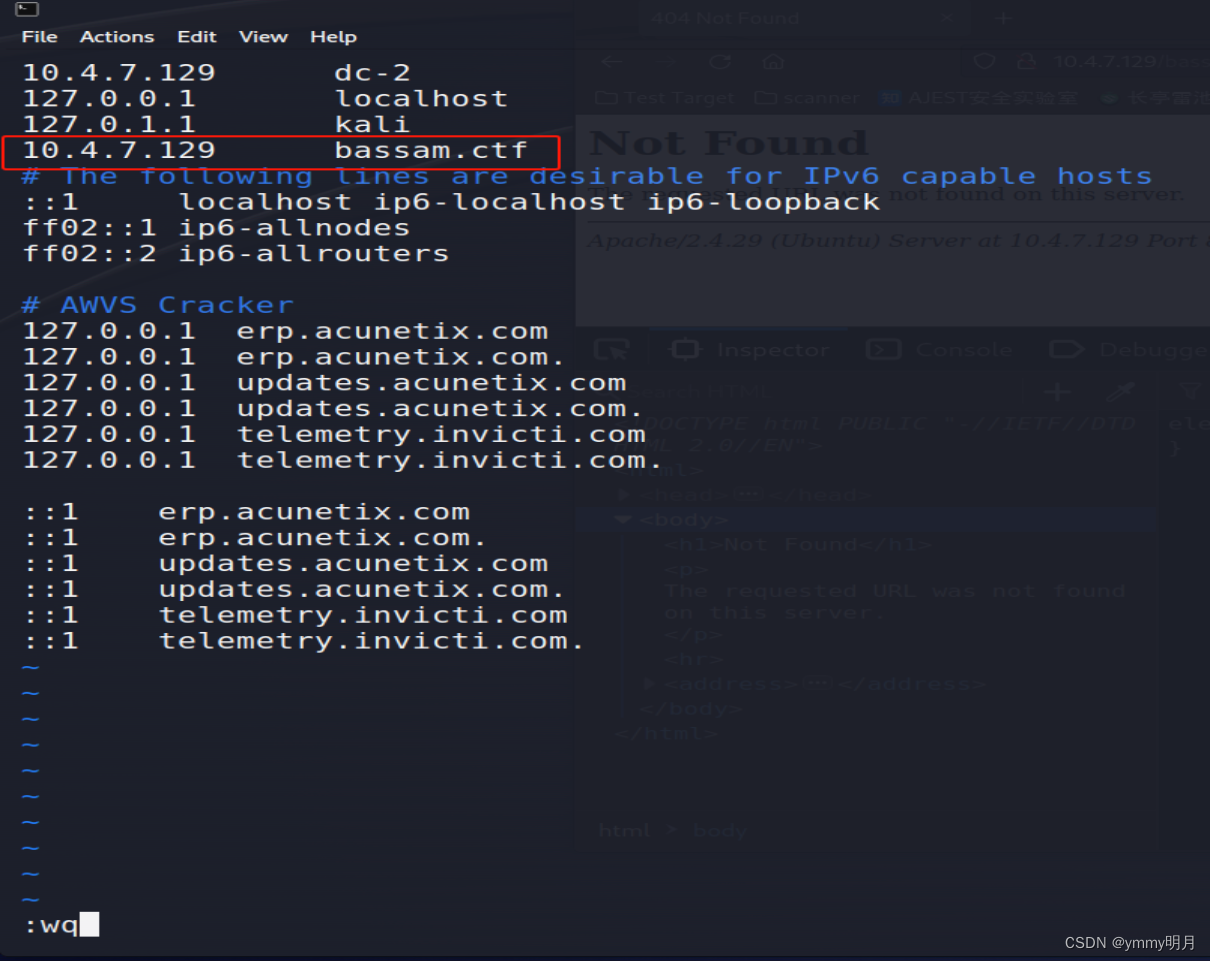

回到终端到给这个域名解析一下

sudo vim /etc/hosts

再去访问下网页

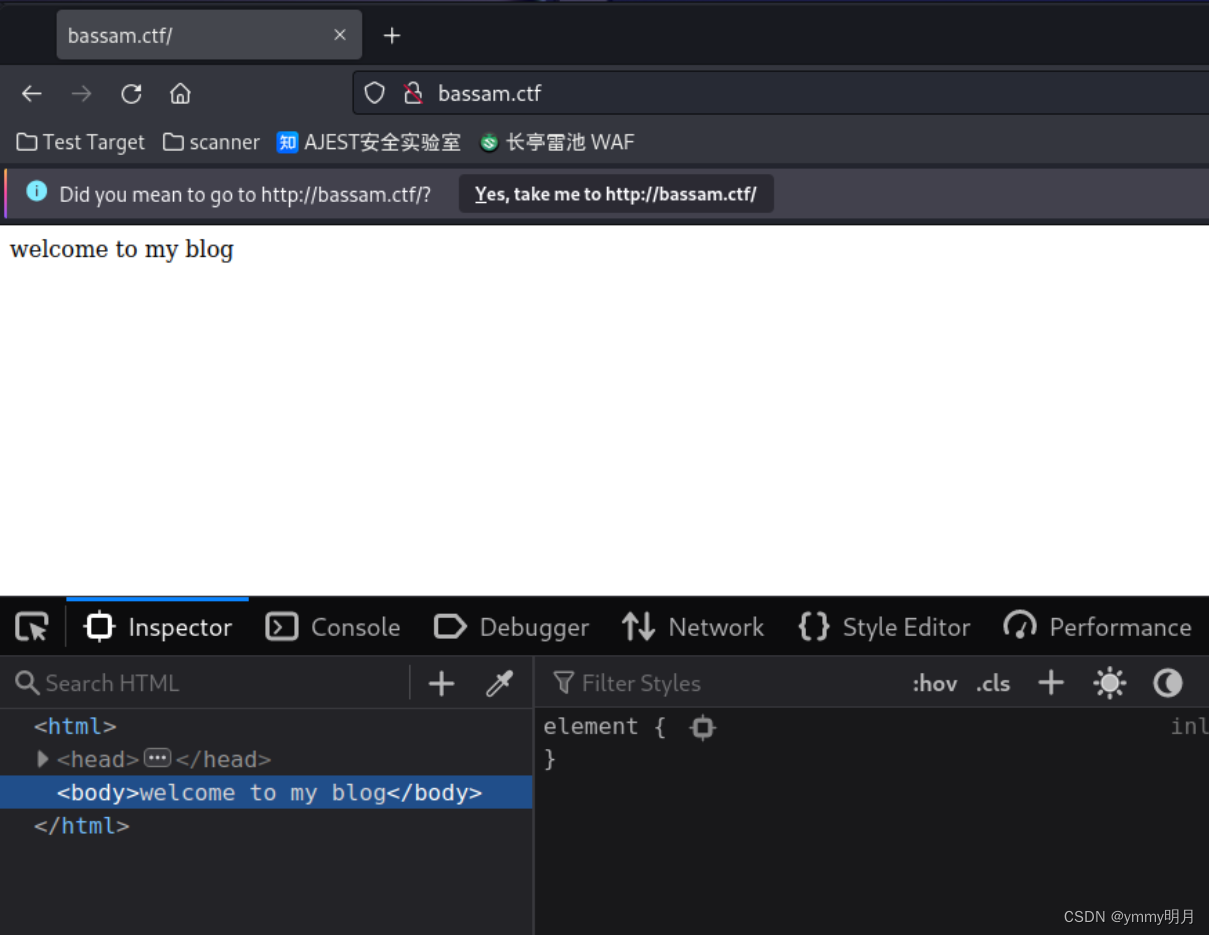

http://bassam.ctf/

这也没有什么信息

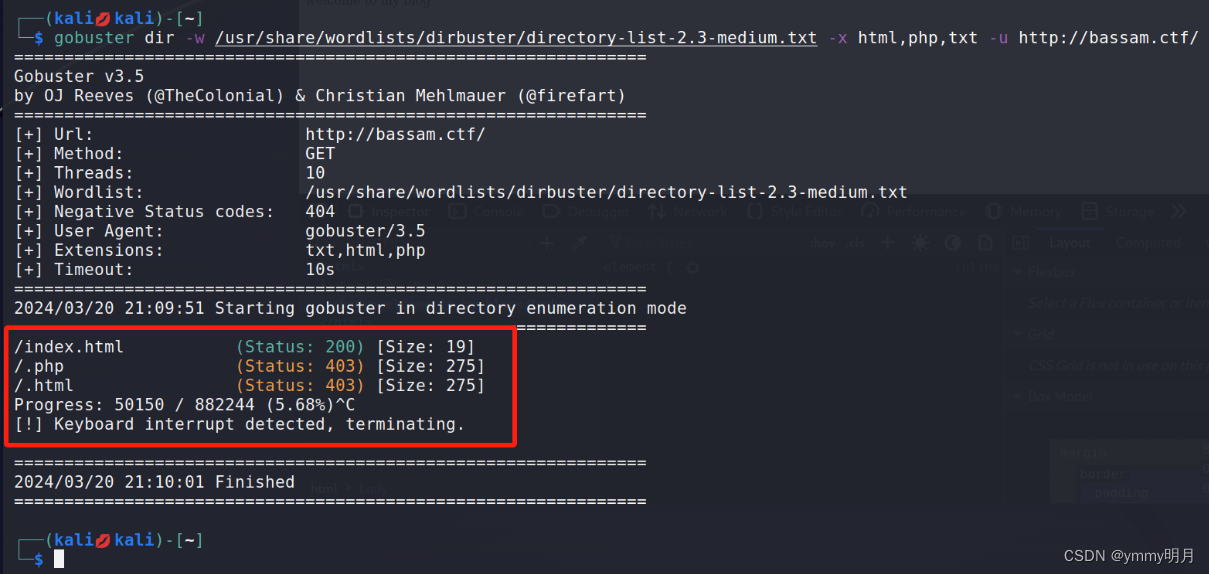

扫下网站的目录看看

gobuster dir -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x html,php,txt -u http://bassam.ctf/

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

6030

6030

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?